La configurazione dell'opzione "Mantieni l'accesso" (KMSI) richiede una delle licenze seguenti:

- Microsoft Entra ID gratis

- Office 365 (per app Office)

- Microsoft 365

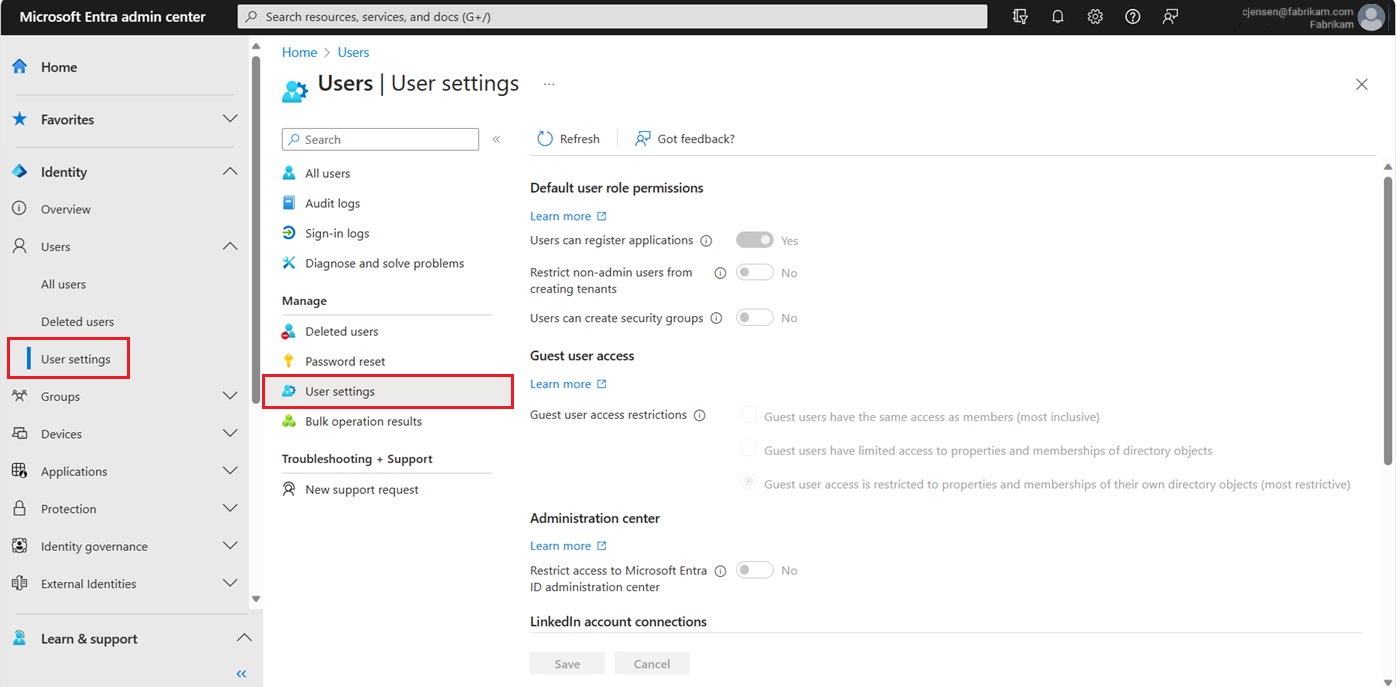

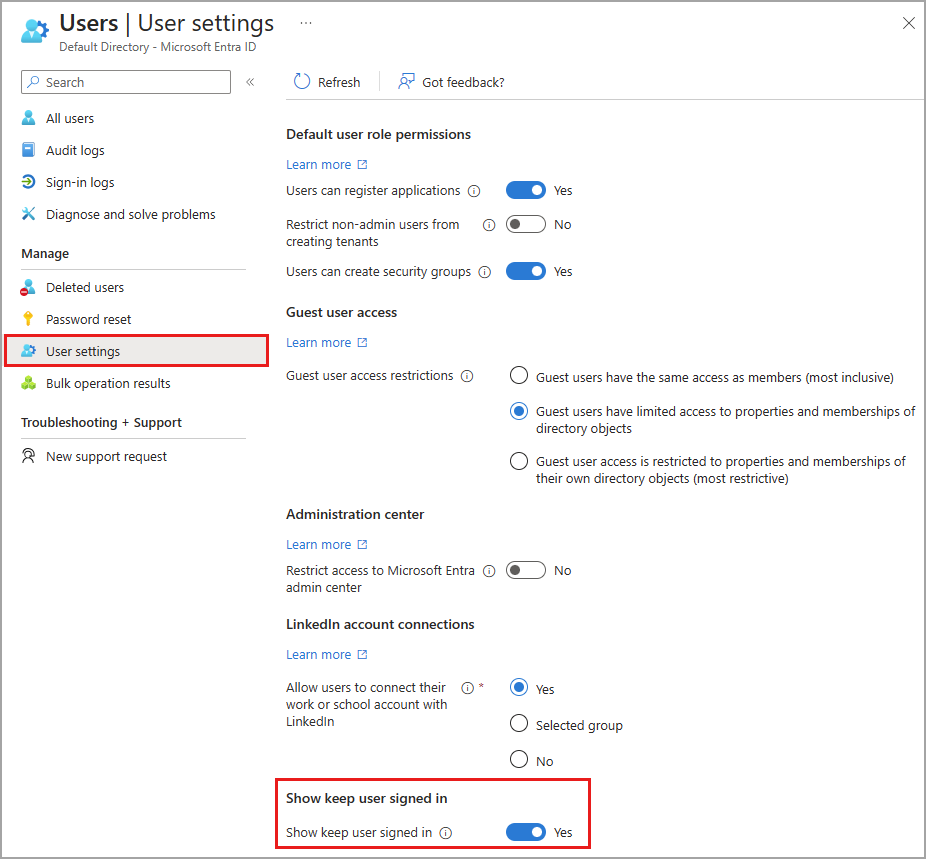

È necessario avere il ruolo di amministratore globale per abilitare l'opzione "Resta connesso?". PC?"

Come funziona?

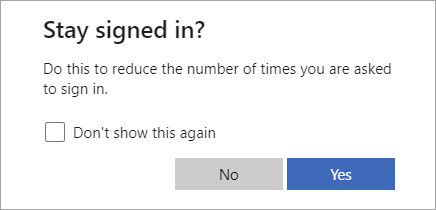

Se un utente risponde sì al prompt "Resta connesso?" , viene generato un cookie di autenticazione permanente. Il cookie deve essere archiviato nella sessione per consentire il funzionamento del Servizio di gestione delle chiavi. KMSI non funziona con i cookie archiviati in locale. Se l'opzione KMSI non è abilitata, viene rilasciato un cookie non persistente e dura 24 ore o fino alla chiusura del browser.

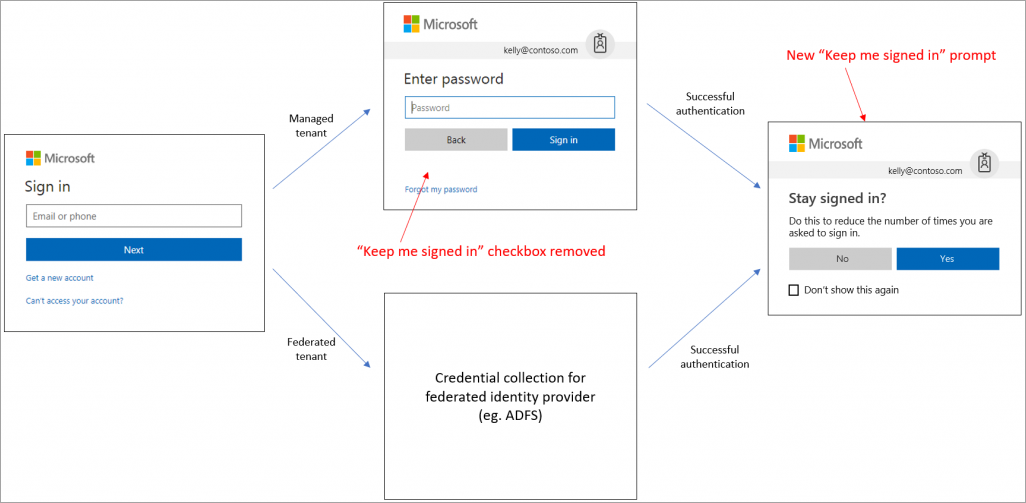

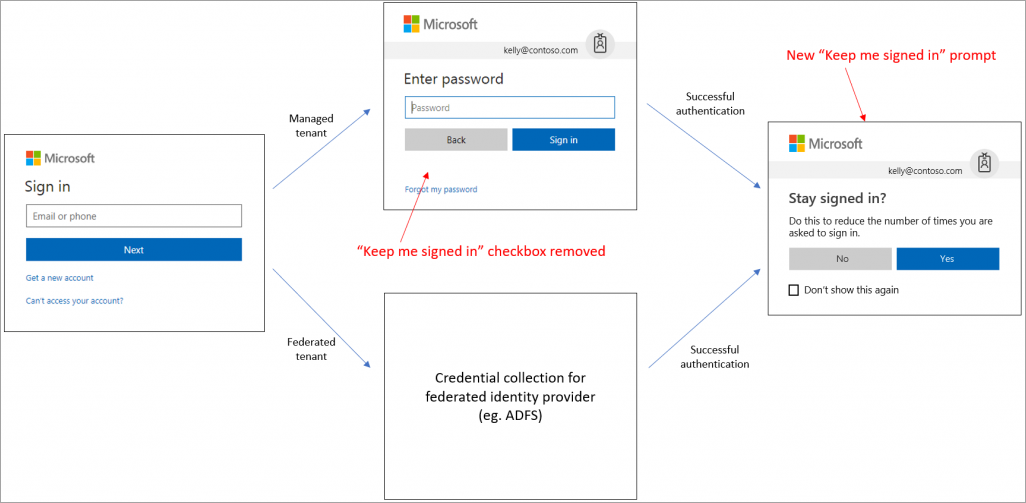

Il diagramma seguente illustra il flusso di accesso dell'utente per un tenant gestito e un tenant federato usando il servizio di gestione delle chiavi nel prompt. Questo flusso contiene una logica intelligente in modo che l'opzione Mantieni l'accesso? non venga visualizzata se il sistema di Machine Learning rileva un accesso ad alto rischio o un accesso da un dispositivo condiviso. Per i tenant federati, la richiesta verrà visualizzata dopo che l'utente ha eseguito correttamente l'autenticazione con il servizio di identità federata.

Alcune funzionalità di SharePoint Online e di Office 2010 dipendono dal fatto che gli utenti possano o meno scegliere se restare connessi. Se si deseleziona l'opzione Mostra per rimanere connessi , gli utenti potrebbero visualizzare altre richieste impreviste durante il processo di accesso.