Applicare i criteri di accesso condizionale al traffico di accesso sicuro globale

I criteri di accesso condizionale vengono applicati al traffico di accesso sicuro globale. Con l'accesso condizionale, è possibile richiedere l'autenticazione a più fattori e la conformità dei dispositivi per l'accesso alle risorse Microsoft.

Questo articolo descrive come applicare i criteri di accesso condizionale al traffico Internet di Accesso sicuro globale.

Prerequisiti

- Gli amministratori che interagiscono con le funzionalità di Accesso globale sicuro , a seconda delle attività che svolgono, devono avere almeno una delle seguenti assegnazioni di ruolo.

- Il ruolo Amministratore accesso globale sicuro per gestire le funzionalità dell'accesso globale sicuro.

- Il ruolo Amministratore accesso condizionale per creare e interagire con i criteri di Accesso condizionale.

- Il prodotto richiede licenze. Per informazioni dettagliate, vedi la sezione relativa alle licenze di Che cos'è l'accesso sicuro globale. Se necessario è possibile acquistare licenze o ottenere licenze di test.

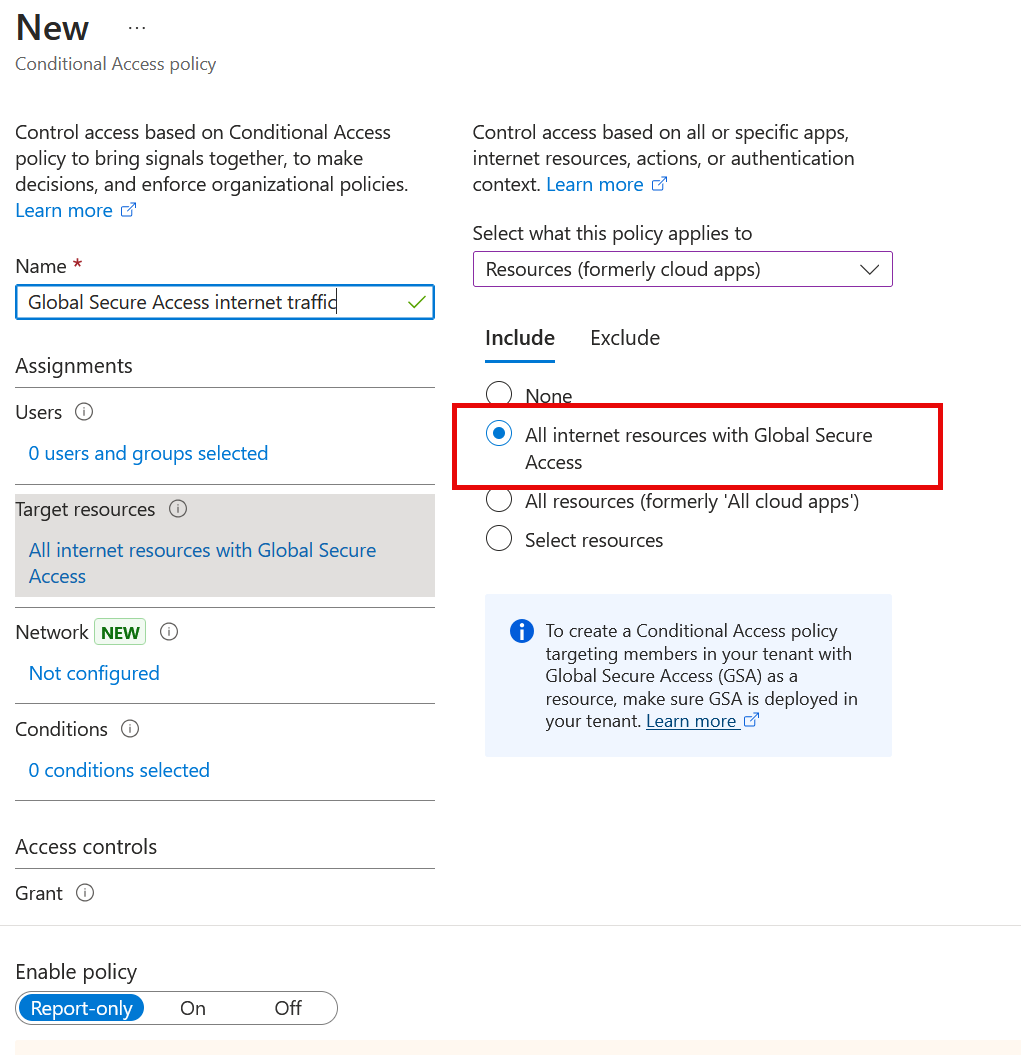

Creare criteri di accesso condizionale destinati al traffico Internet di accesso sicuro globale

La politica di esempio seguente si applica a tutti gli utenti, ad eccezione degli account break-glass e degli utenti guest/esterni, richiedendo l'autenticazione a più fattori, la conformità dei dispositivi o un dispositivo unito ibrido a Microsoft Entra per il traffico Internet di Sicurezza Globale.

Accedere all'interfaccia di amministrazione di Microsoft Entra almeno come amministratore dell'accesso condizionale.

Passare a Identità>Protezione>Accesso condizionale.

Selezionare Crea nuovo criterio.

Assegnare un nome ai criteri. È consigliabile che le organizzazioni creino uno standard descrittivo per i nomi dei criteri.

Sotto Assegnazioni, selezionare il collegamento Utenti e gruppi.

- In Includi selezionare Tutti gli utenti.

- In Escludi:

- Selezionare Utenti e gruppi e scegliere gli account di accesso di emergenza o gli account critici dell'organizzazione.

- Selezionare Utenti guest o esterni e selezionare tutte le caselle di controllo.

In Risorse di destinazione>Risorse (in precedenza app cloud).

- Scegliere Tutte le risorse Internet con Accesso sicuro globale.

Nota

Per applicare solo il profilo di inoltro del traffico di Accesso Internet e non il profilo di inoltro del traffico Microsoft , scegliere Selezionare le risorse e selezionare risorse Internet dalla selezione dell'app e configurare un profilo di sicurezza.

In Controlli di accesso>Concedi:

- Selezionare Richiedi autenticazione a più fattori, Richiedi che i dispositivi siano contrassegnati come conformi e Richiedi dispositivo ibrido aggiunto a Microsoft Entra

- Per più controlli selezionare Richiedi uno dei controlli selezionati.

- Seleziona Seleziona.

Dopo che gli amministratori confermano le impostazioni dei criteri usando la modalità solo report, possono spostare l'opzione Attiva criterio da Solo report ad Attiva.

Esclusioni di utenti

I criteri di accesso condizionale sono strumenti potenti, ma è consigliabile escludere dai criteri i seguenti account:

-

Accesso di emergenza o account break-glass per impedire il blocco a causa di errori di configurazione dei criteri. Nello scenario improbabile che tutti gli amministratori siano bloccati, l'account amministrativo di accesso di emergenza può essere usato per accedere ed eseguire le operazioni necessarie per ripristinare l'accesso.

- Altre informazioni sono disponibili nell'articolo Gestire gli account di accesso di emergenza in Microsoft Entra ID.

-

Account del servizio e entità servizio, ad esempio l'account di sincronizzazione Microsoft Entra Connect. Gli account del servizio sono account non interattivi che non sono collegati a un utente specifico. Vengono in genere usati dai servizi back-end che consentono l'accesso programmatico alle applicazioni, ma vengono usati anche per accedere ai sistemi per scopi amministrativi. Le chiamate effettuate dalle entità servizio non verranno bloccate dai criteri di accesso condizionale con ambito utenti. Usare l'accesso condizionale per le identità identità dei carichi di lavoro al fine di definire criteri destinati alle entità servizio.

- Se l'organizzazione dispone di questi account in uso negli script o nel codice, è consigliabile sostituirli con identità gestite.

Passaggi successivi

Il passaggio successivo per iniziare con Accesso a Internet Microsoft Entra consiste nell'esaminare i log di Accesso globale sicuro.

Per altre informazioni sull’inoltre del traffico, vedere i seguenti articoli: