Integrazione di Microsoft Entra SSO con Oracle Access Manager per Oracle E-Business Suite

Questo articolo descrive come integrare Oracle Access Manager per Oracle E-Business Suite con Microsoft Entra ID. Integrando Oracle Access Manager per Oracle E-Business Suite con Microsoft Entra ID, è possibile:

- Controllare in Microsoft Entra ID chi può accedere a Oracle Access Manager per Oracle E-Business Suite.

- Abilitare gli utenti per l'accesso automatico a Oracle Access Manager per Oracle E-Business Suite con gli account Microsoft Entra personali.

- Gestire gli account in un'unica posizione centrale.

Verrà configurato e testato l'accesso Single Sign-On di Microsoft Entra per Oracle Access Manager per Oracle E-Business Suite in un ambiente di test. Oracle Access Manager per Oracle E-Business Suite supporta solo l'accesso Single Sign-On avviato da SP .

Nota

Dal momento che l'identificatore di questa applicazione è un valore stringa fisso, è possibile configurare una sola istanza in un solo tenant.

Prerequisiti

Per integrare Microsoft Entra ID con Oracle Access Manager per Oracle E-Business Suite, è necessario:

- Un account utente di Microsoft Entra. Se non è già disponibile, è possibile creare gratuitamente un account.

- Uno dei ruoli seguenti: Application Amministrazione istrator, Cloud Application Amministrazione istrator o Application Owner.

- Una sottoscrizione di Microsoft Entra. Se non si possiede una sottoscrizione, è possibile ottenere un account gratuito.

- Sottoscrizione di Oracle Access Manager per Oracle E-Business Suite abilitata per l'accesso Single Sign-On (SSO).

Aggiungere un'applicazione e assegnare un utente di test

Prima di iniziare il processo di configurazione dell'accesso Single Sign-On, è necessario aggiungere l'applicazione Oracle Access Manager per Oracle E-Business Suite dalla raccolta di Microsoft Entra. È necessario un account utente di test per assegnare all'applicazione e testare la configurazione dell'accesso Single Sign-On.

Aggiungere Oracle Access Manager per Oracle E-Business Suite dalla raccolta di Microsoft Entra

Aggiungere Oracle Access Manager per Oracle E-Business Suite dalla raccolta di applicazioni Di Microsoft Entra per configurare l'accesso Single Sign-On con Oracle Access Manager per Oracle E-Business Suite. Per altre informazioni su come aggiungere un'applicazione dalla raccolta, vedere Avvio rapido: Aggiungere un'applicazione dalla raccolta.

Creare e assegnare l'utente di test di Microsoft Entra

Seguire le linee guida nell'articolo Creare e assegnare un account utente per creare un account utente di test di nome B.Simon.

In alternativa, è anche possibile usare l'Enterprise Configurazione app Wizard. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app e assegnare ruoli. La procedura guidata fornisce anche un collegamento al riquadro di configurazione dell'accesso Single Sign-On. Altre informazioni sulle procedure guidate di Microsoft 365.

Configurare l'accesso Single Sign-On di Microsoft Entra

Completare i passaggi seguenti per abilitare l'accesso Single Sign-On di Microsoft Entra.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

Passare a Applicazioni di identità>Applicazioni>aziendali>Oracle Access Manager per l'accesso Single Sign-On di Oracle E-Business Suite.>

Nella pagina Selezionare un metodo di accesso Single Sign-On selezionare SAML.

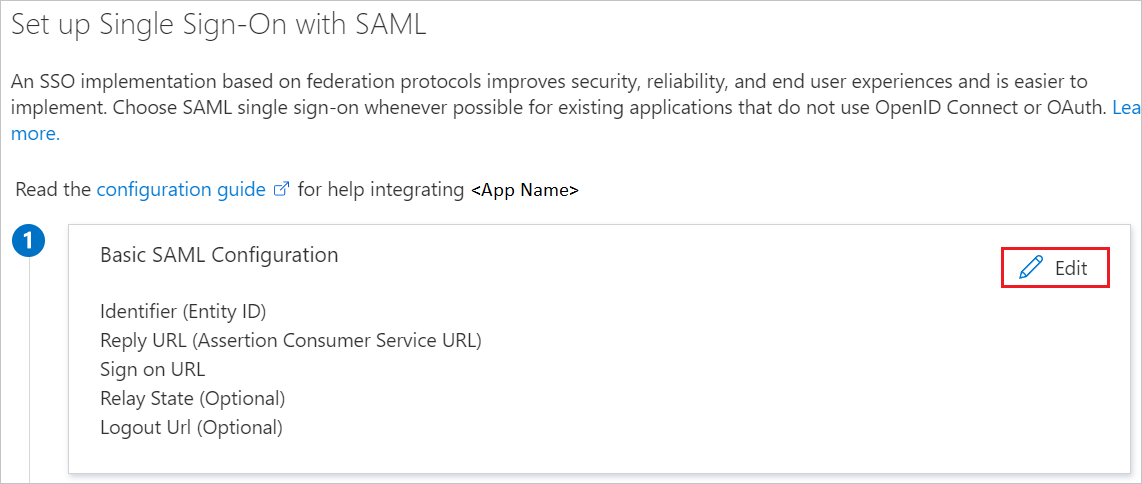

Nella pagina Configura l'accesso Single Sign-On con SAML fare clic sull'icona della matita relativa a Configurazione SAML di base per modificare le impostazioni.

Nella sezione Configurazione SAML di base seguire questa procedura:

a. Nella casella di testo Identificatore digitare un URL usando il modello seguente:

https://<SUBDOMAIN>.oraclecloud.com/b. Nella casella di testo URL di risposta digitare l'URL usando il modello seguente:

https://<SUBDOMAIN>.oraclecloud.com/v1/saml/<UNIQUEID>>c. Nella casella di testo URL di accesso digitare l'URL usando il modello seguente:

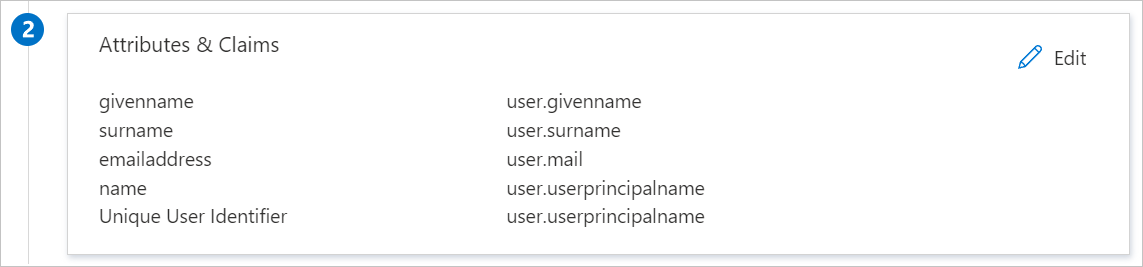

https://<SUBDOMAIN>.oraclecloud.com/L'applicazione Oracle Access Manager per Oracle E-Business Suite prevede un formato specifico per le asserzioni SAML. È quindi necessario aggiungere mapping di attributi personalizzati alla configurazione degli attributi del token SAML. La schermata seguente illustra un esempio relativo a questa operazione. Il valore predefinito di Identificatore utente univoco è user.userprincipalname , ma Oracle Access Manager per Oracle E-Business Suite prevede che venga eseguito il mapping all'indirizzo di posta elettronica dell'utente. A tale scopo è possibile usare l'attributo user.mail dall'elenco oppure usare il valore di attributo appropriato in base alla configurazione dell'organizzazione.

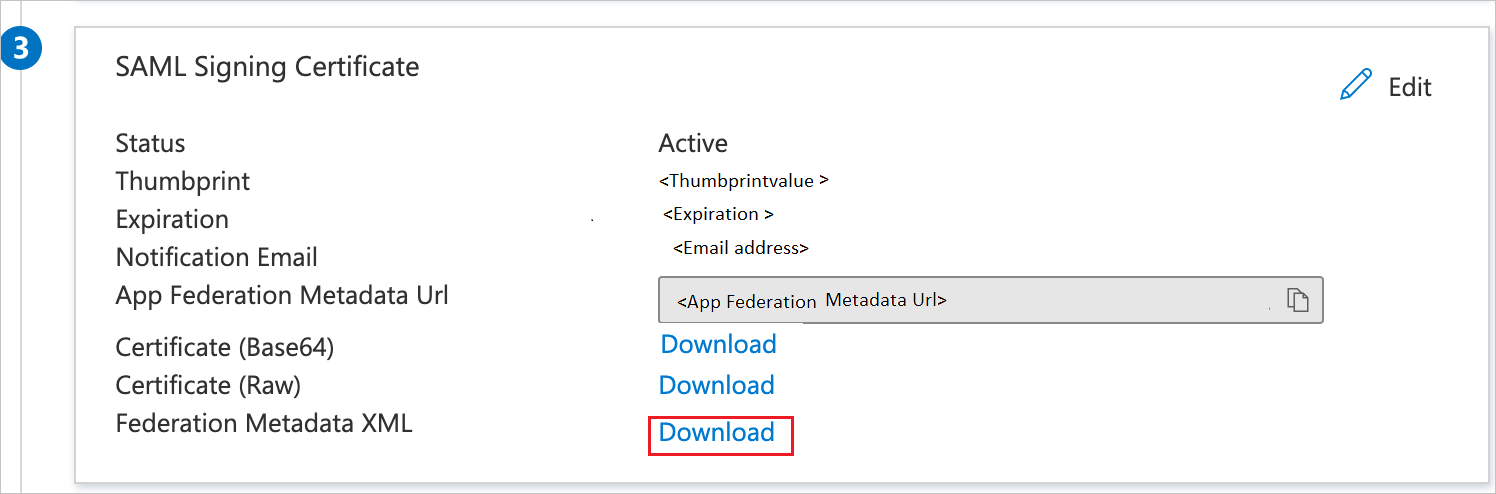

Nella sezione Certificato di firma SAML della pagina Configura l'accesso Single Sign-On con SAML individuare il file XML dei metadati della federazione e selezionare Scarica per scaricare il certificato e salvarlo nel computer.

Configurare Oracle Access Manager per l'accesso Single Sign-On di Oracle E-Business Suite

Accedere alla console di Oracle Access Manager come Amministrazione istrator.

Fare clic sulla scheda Federazione nella parte superiore della console.

Nell'area Federazione della scheda Riquadro di avvio fare clic su Gestione provider di servizi.

Nella scheda Service Provider Amministrazione istration (Provider di servizi) fare clic su Create Identity Provider Partner (Crea partner provider di identità).

Nell'area Generale immettere un nome per il partner del provider di identità e selezionare Abilita partner e Partner provider di identità predefinito. Passare al passaggio successivo prima di salvare.

Nell'area Service Information :In the Service Information area:

a. Selezionare SAML2.0 come protocollo.

b. Selezionare Carica dai metadati del provider.

c. Fare clic su Sfoglia (per Windows) o Scegliere file (per Mac) e selezionare il file XML metadati federazione scaricato in precedenza.

d. Passare al passaggio successivo prima di salvare.

Nell'area Opzioni mapping:

a. Selezionare l'opzione User Identity Store che verrà usata come archivio delle identità LDAP di Oracle Access Manager controllato per gli utenti di E-Business Suite. In genere, questa operazione è già configurata come archivio delle identità di Oracle Access Manager.

b. Lasciare vuoto il DN della base di ricerca utente. La base di ricerca viene selezionata automaticamente dalla configurazione dell'archivio identità.

c. Selezionare Map assertion Name ID to User ID Store attribute (Mappa id asserzione ID a id utente) e immettere mail nella casella di testo.

Fare clic su Salva per salvare il partner del provider di identità.

Dopo il salvataggio del partner, tornare all'area Avanzate nella parte inferiore della scheda. Verificare che le opzioni siano configurate come segue:

a. È selezionata l'opzione Abilita disconnessione globale.

b. È selezionata l'opzione HTTP POST SSO Response Binding .

Creare l'utente di test di Oracle Access Manager per Oracle E-Business Suite

In questa sezione viene creato un utente di nome Britta Simon in Oracle Access Manager for Oracle E-Business Suite. Collaborare con il team di supporto di Oracle Access Manager per Oracle E-Business Suite per aggiungere gli utenti alla piattaforma Oracle Access Manager per Oracle E-Business Suite. Gli utenti devono essere creati e attivati prima di usare l'accesso Single Sign-On.

Testare l'accesso SSO

In questa sezione viene testata la configurazione dell'accesso Single Sign-On di Microsoft Entra con le opzioni seguenti.

Fare clic su Test this application (Testa questa applicazione), verrà eseguito il reindirizzamento all'URL di accesso di Oracle Access Manager per Oracle E-Business Suite in cui è possibile avviare il flusso di accesso.

Passare direttamente all'URL di accesso di Oracle E-Business Suite per Oracle Access Manager e avviare il flusso di accesso da questa posizione.

È possibile usare App personali Microsoft. Quando si seleziona il riquadro Oracle Access Manager per Oracle E-Business Suite nel App personali, verrà eseguito il reindirizzamento all'URL di accesso di Oracle Access Manager per Oracle E-Business Suite. Per altre informazioni, vedere Microsoft Entra App personali.

Risorse aggiuntive

- Che cos'è l'accesso Single Sign-On con Microsoft Entra ID?

- Pianificare una distribuzione dell'accesso Single Sign-On.

Passaggi successivi

Dopo aver configurato Oracle Access Manager per Oracle E-Business Suite, è possibile applicare il controllo sessione che consente di proteggere in tempo reale l'esfiltrazione e l'infiltrazione dei dati sensibili dell'organizzazione. Il controllo sessione costituisce un'estensione dell'accesso condizionale. Informazioni su come applicare il controllo sessione con Microsoft Cloud App Security.