Esercitazione: Integrazione dell'accesso Single Sign-On di Microsoft Entra con Virtual Risk Manager - USA

In questa esercitazione si apprenderà come integrare Virtual Risk Manager - USA con Microsoft Entra ID. Integrando Virtual Risk Manager - USA con Microsoft Entra ID, è possibile:

- Controllare in Microsoft Entra ID chi può accedere a Virtual Risk Manager - USA.

- Abilitare gli utenti per l'accesso automatico a Virtual Risk Manager - USA con gli account Microsoft Entra personali.

- Gestire gli account in un'unica posizione centrale.

Prerequisiti

Per iniziare, sono necessari gli elementi seguenti:

- Una sottoscrizione di Microsoft Entra. Se non si possiede una sottoscrizione, è possibile ottenere un account gratuito.

- Sottoscrizione di Virtual Risk Manager - Usa abilitata per l'accesso Single Sign-On (SSO).

Descrizione dello scenario

In questa esercitazione viene configurato e testato l'accesso SSO di Microsoft Entra in un ambiente di test.

Virtual Risk Manager: USA supporta l'accesso SSO avviato da IDP .

Virtual Risk Manager: USA supporta il provisioning utenti JIT .

Aggiungere Virtual Risk Manager - USA dalla raccolta

Per configurare l'integrazione di Virtual Risk Manager - USA in Microsoft Entra ID, è necessario aggiungere Virtual Risk Manager - USA dalla raccolta all'elenco di app SaaS gestite.

- Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un'applicazione cloud Amministrazione istrator.

- Passare a Applicazioni di identità>Applicazioni>aziendali>Nuova applicazione.

- Nella sezione Aggiungi dalla raccolta digitare Virtual Risk Manager - USA nella casella di ricerca.

- Selezionare Virtual Risk Manager - USA nel pannello dei risultati e quindi aggiungere l'app. Attendere alcuni secondi che l'app venga aggiunta al tenant.

In alternativa, è anche possibile usare l'Enterprise Configurazione app Wizard. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app, assegnare ruoli, nonché esaminare la configurazione dell'accesso SSO. Altre informazioni sulle procedure guidate di Microsoft 365.

Configurare e testare l'accesso Single Sign-On di Microsoft Entra per Virtual Risk Manager - USA

Configurare e testare l'accesso SSO di Microsoft Entra con Virtual Risk Manager - USA usando un utente di test di nome B.Simon. Per consentire il funzionamento dell'accesso Single Sign-On, è necessario stabilire una relazione di collegamento tra un utente di Microsoft Entra e l'utente correlato in Virtual Risk Manager - USA.

Per configurare e testare l'accesso SSO di Microsoft Entra con Virtual Risk Manager - USA, seguire questa procedura:

- Configurare l'accesso Single Sign-On di Microsoft Entra: per consentire agli utenti di usare questa funzionalità.

- Creare un utente di test di Microsoft Entra: per testare l'accesso Single Sign-On di Microsoft Entra con B.Simon.

- Assegnare l'utente di test di Microsoft Entra : per abilitare B.Simon all'uso dell'accesso Single Sign-On di Microsoft Entra.

- Configurare l'accesso Single Sign-On di Virtual Risk Manager - USA : per configurare le impostazioni di Single Sign-On sul lato applicazione.

- Creare l'utente di test di Virtual Risk Manager - USA : per avere una controparte di B.Simon in Virtual Risk Manager - USA collegata alla rappresentazione dell'utente in Microsoft Entra.

- Testare l'accesso Single Sign-On: per verificare se la configurazione funziona.

Configurare l'accesso Single Sign-On di Microsoft Entra

Seguire questa procedura per abilitare l'accesso Single Sign-On di Microsoft Entra.

Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un'applicazione cloud Amministrazione istrator.

Passare a Applicazioni di identità>Applicazioni>aziendali>Virtual Risk Manager - USA>Single Sign-On.

Nella pagina Selezionare un metodo di accesso Single Sign-On selezionare SAML.

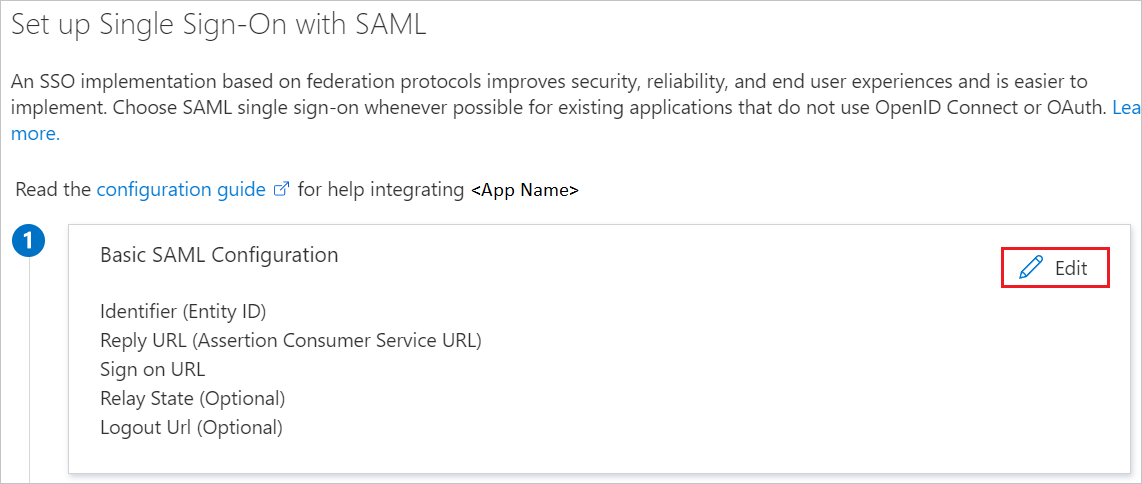

Nella pagina Configura l'accesso Single Sign-On con SAML fare clic sull'icona della matita per modificare le impostazioni di Configurazione SAML di base.

Nella sezione Configurazione SAML di base l'applicazione è preconfigurata in modalità avviata da IDP e gli URL necessari sono già prepopolati con Azure. L'utente deve salvare la configurazione facendo clic sul pulsante Salva.

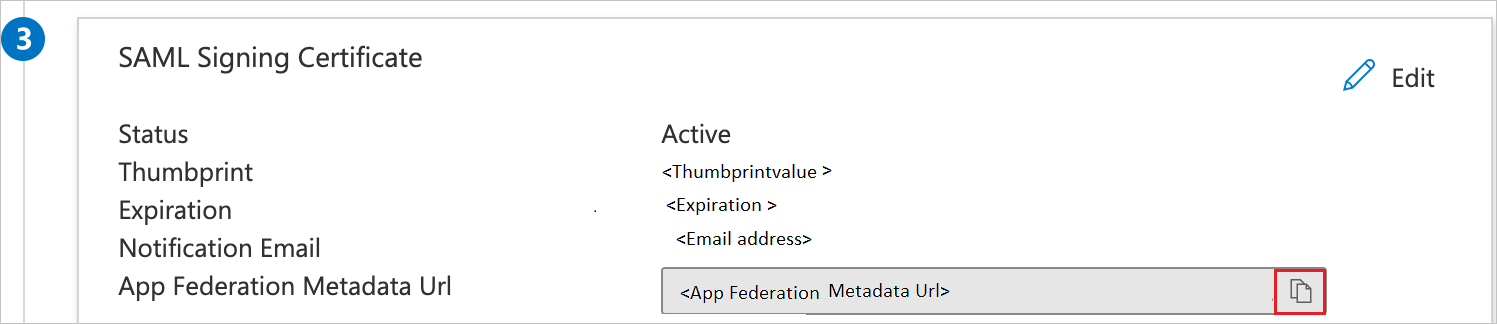

Nella sezione Certificato di firma SAML della pagina Configura l'accesso Single Sign-On con SAML fare clic sul pulsante Copia per copiare l'URL dei metadati di federazione dell'app e salvarlo nel computer.

Creare un utente di test di Microsoft Entra

In questa sezione verrà creato un utente di test di nome B.Simon.

- Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un utente Amministrazione istrator.

- Passare a Utenti>identità>Tutti gli utenti.

- Selezionare Nuovo utente Crea nuovo utente> nella parte superiore della schermata.

- Nelle proprietà Utente seguire questa procedura:

- Nel campo Nome visualizzato immettere

B.Simon. - Nel campo Nome entità utente immettere .username@companydomain.extension Ad esempio,

B.Simon@contoso.com. - Selezionare la casella di controllo Mostra password e quindi prendere nota del valore visualizzato nella casella Password.

- Selezionare Rivedi e crea.

- Nel campo Nome visualizzato immettere

- Seleziona Crea.

Assegnare l'utente di test di Microsoft Entra

In questa sezione si abiliterà B.Simon all'uso dell'accesso Single Sign-On concedendole l'accesso a Virtual Risk Manager - USA.

- Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un'applicazione cloud Amministrazione istrator.

- Passare a Applicazioni di identità>Applicazioni>aziendali>Virtual Risk Manager - USA.

- Nella pagina di panoramica dell'app selezionare Utenti e gruppi.

- Selezionare Aggiungi utente/gruppo, quindi utenti e gruppi nella finestra di dialogo Aggiungi assegnazione .

- Nella finestra di dialogo Utenti e gruppi selezionare B.Simon dall'elenco degli utenti e quindi fare clic sul pulsante Seleziona nella parte inferiore della schermata.

- Se si prevede che agli utenti venga assegnato un ruolo, è possibile selezionarlo nell'elenco a discesa Selezionare un ruolo. Se per questa app non è stato configurato alcun ruolo, il ruolo selezionato è "Accesso predefinito".

- Nella finestra di dialogo Aggiungi assegnazione fare clic sul pulsante Assegna.

Configurare Virtual Risk Manager - Usa SSO

Per configurare l'accesso Single Sign-On sul lato Virtual Risk Manager - USA, è necessario inviare l'URL dei metadati di federazione dell'app al team di supporto di Virtual Risk Manager - USA. La configurazione viene eseguita in modo che la connessione SSO SAML sia impostata correttamente su entrambi i lati.

Creare l'utente di test di Virtual Risk Manager - USA

In questa sezione viene creato un utente di nome Britta Simon in Virtual Risk Manager - USA. Virtual Risk Manager: USA supporta il provisioning utenti JIT, che è abilitato per impostazione predefinita. Non è necessario alcun intervento dell'utente in questa sezione. Se non esiste già un utente in Virtual Risk Manager - USA, ne viene creato uno nuovo dopo l'autenticazione.

Testare l'accesso SSO

In questa sezione viene testata la configurazione dell'accesso Single Sign-On di Microsoft Entra con le opzioni seguenti.

Fare clic su Test this application (Testa questa applicazione) e si dovrebbe accedere automaticamente all'istanza di Virtual Risk Manager - USA per cui si è configurato l'accesso SSO.

È possibile usare App personali Microsoft. Quando si fa clic sul riquadro Virtual Risk Manager - USA nel App personali, si dovrebbe accedere automaticamente all'applicazione Virtual Risk Manager - USA per cui si è configurato l'accesso SSO. Per altre informazioni, vedere Microsoft Entra App personali.

Passaggi successivi

Dopo aver configurato Virtual Risk Manager - USA, è possibile applicare il controllo sessione che consente di proteggere in tempo reale l'esfiltrazione e l'infiltrazione dei dati sensibili dell'organizzazione. Il controllo sessione costituisce un'estensione dell'accesso condizionale. Informazioni su come applicare il controllo sessione con Microsoft Cloud App Security.