Connettersi con SQL Server Management Studio

Questo articolo descrive come connettersi al motore di database di SQL Server con SQL Server Management Studio 20 e versioni successive per i prodotti e i servizi seguenti:

- SQL Server

- Database SQL di Azure

- Istanza gestita di database SQL di Azure

- Azure Synapse Analytics

Modifiche alla crittografia

SQL Server Management Studio (SSMS) 20 include un importante miglioramento della sicurezza correlato alla crittografia della connessione e include molte modifiche.

- La proprietà Encrypt connection è stata rinominata Crittografia.

- Il valore True (opzione Di connessione crittografata selezionata o abilitata) esegue ora il mapping a Obbligatorio per la crittografia.

- Il valore false (opzione di connessione crittografa deselezionata o disabilitata) viene ora mappato a Facoltativo per crittografia.

- La proprietà Encryption è ora impostata su Obbligatorio per impostazione predefinita.

- La proprietà Encryption include una nuova opzione Strict (SQL Server 2022 e Azure SQL) che non è disponibile nelle versioni precedenti di SSMS.

Inoltre, le proprietà del certificato del server Crittografia e attendibilità sono state spostate nella pagina Account di accesso in Sicurezza connessione. È stata aggiunta anche una nuova opzione, Nome host nel certificato. La procedura consigliata consiste nel supportare una connessione crittografata attendibile al server.

Per crittografare le connessioni, il motore di database di SQL Server deve essere configurato con un certificato TLS firmato da un'autorità di certificazione radice attendibile.

Per gli utenti che si connettono a database SQL di Azure e Istanza gestita di SQL di Azure, è necessario aggiornare le connessioni esistenti nell'elenco delle connessioni usate più di recente per usare la crittografia Strict (SQL Server 2022 e Azure SQL). Qualsiasi nuova connessione a database SQL di Azure e Istanza gestita di SQL di Azure deve usare la crittografia Strict (SQL Server 2022 e Azure SQL). database SQL di Azure e Istanza gestita di SQL di Azure supportano le connessioni crittografate e sono configurate con certificati attendibili.

Con la crittografia Strict (SQL Server 2022 e AZURE SQL) selezionata, l'opzione Trust server certificate (Trust server certificate ) non è disponibile.

Con l'opzione Crittografia obbligatoria selezionata e Certificato server attendibile abilitato (selezionato), l'opzione Nome host nel certificato non è disponibile.

Per gli utenti che si connettono a un'istanza locale di SQL Server o SQL Server in una macchina virtuale, il motore di database deve essere configurato per supportare le connessioni crittografate. Per le istruzioni complete, vedere Configurare il motore di database di SQL Server per la crittografia delle connessioni.

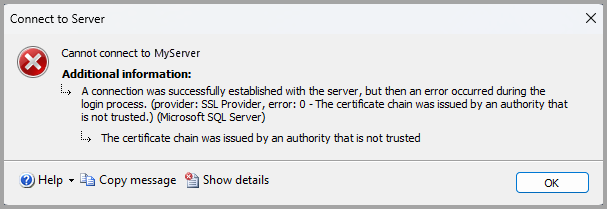

Se il motore di database dispone di Force Encryption o Force Strict Encryption abilitato, assicurarsi di disporre di un certificato di un'autorità di certificazione attendibile. Per altre informazioni, vedere Requisiti certificato per SQL Server. Se non si dispone di un certificato da un'autorità di certificazione attendibile e si tenta di connettersi, viene visualizzato l'errore:

Il testo dello screenshot mostra un errore simile all'esempio seguente:

Impossibile connettersi a MyServer

È stata stabilita una connessione con il server, ma si è verificato un errore durante il processo di accesso. (provider: provider SSL, errore: 0 - > La catena di certificati è stata emessa da un'autorità non attendibile. (Microsoft SQL Server, Errore: -2146893019) Per assistenza, fare clic su:

https://docs.microsoft.com/sql/relational-databases/errors-events/mssqlserver--2146893019-database-engine-errorLa catena di certificati è stata emessa da un'autorità non attendibile

Per altre informazioni, vedere l'errore "Il certificato ricevuto dal server remoto è stato emesso da un'autorità di certificazione non attendibile" quando ci si connette a SQL Server.

Nuove connessioni in SQL Server Management Studio 20 e versioni successive

Per le workstation con una nuova installazione di SSMS o quando si aggiunge una nuova connessione:

- Selezionare Connetti in Esplora oggetti o File > Nuova > query con connessione corrente.

- Nella finestra di dialogo Connetti al server impostare i dettagli di connessione per il server.

Descrizione dei dettagli di Connessione

Nella tabella seguente vengono descritti i dettagli della connessione.

| Impostazione | Descrizione |

|---|---|

| Nome server | Immettere qui il nome del server. Ad esempio, MyServer o MyServer\MyInstance o localhost. |

| Autenticazione | Selezionare il tipo di autenticazione da usare. |

| Nome utente | Immettere il nome utente con cui eseguire l'autenticazione. Il nome utente viene popolato automaticamente se l'autenticazione di Windows è selezionata per il tipo di autenticazione . Quando si usa Microsoft Entra MFA, il nome utente può essere lasciato vuoto. |

| Password | Immettere la password per l'utente (se disponibile). Il campo password non è disponibile per tipi di autenticazione specifici. |

| *Crittografia 1 | Selezionare il livello di crittografia per la connessione. Il valore predefinito è Obbligatorio. |

| Considera attendibile il certificato del server | Selezionare questa opzione per ignorare la convalida del certificato del server. Il valore predefinito è Falso (deselezionato), che promuove una maggiore sicurezza usando certificati attendibili. |

| Nome host nel certificato | Il valore fornito in questa opzione viene usato per specificare un valore diverso, ma previsto, CN o SAN nel certificato server per il server a cui si connette SSMS. Questa opzione può essere lasciata vuota, in modo che la convalida del certificato garantisca che il nome comune (CN) o il nome alternativo soggetto (SAN) nel certificato corrisponda al nome del server a cui ci si connette. Questo parametro può essere popolato quando il nome del server non corrisponde al CN o al SAN, ad esempio quando si usano alias DNS. Per altre informazioni, vedere Crittografia e convalida dei certificati in Microsoft.Data.SqlClient. |

1 Il valore selezionato dall'utente rappresenta il livello di crittografia desiderato e minimo. SSMS negozia con il motore SQL (tramite il driver) per determinare la crittografia usata e la connessione può essere stabilita con un livello di crittografia diverso (ancora più sicuro). Ad esempio, se si seleziona Facoltativo per l'opzione Crittografia e il server ha l'opzione Forza crittografia abilitata e un certificato attendibile, la connessione viene crittografata.

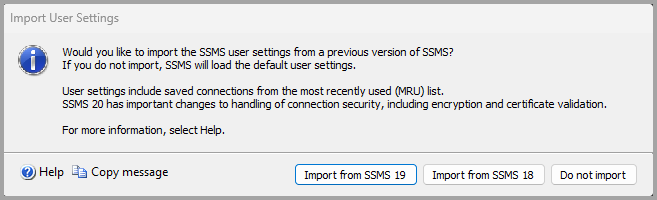

Connessioni dopo l'aggiornamento a SQL Server Management Studio 20

Durante l'avvio iniziale di SQL Server Management Studio 20, viene richiesto di importare le impostazioni da una versione precedente di SSMS. Se si seleziona Importa da SSMS 19 o Importa da SSMS 18, l'elenco delle connessioni usate più di recente viene importato dalla versione selezionata di SSMS.

Per le workstation che hanno importato le impostazioni da SSMS 18 o SSMS 19:

- Selezionare Connetti in Esplora oggetti o File > Nuova > query con connessione corrente.

- Nella finestra di dialogo Connetti al server selezionare il server a cui connettersi.

- Esaminare le opzioni selezionate per Crittografia e certificato del server trust per la connessione esistente. In alcuni scenari potrebbe essere necessario configurare un certificato firmato o modificare il valore per una o entrambe le proprietà.

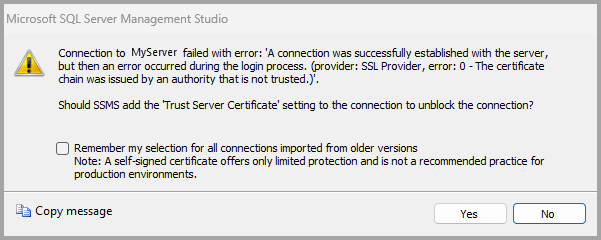

- Se in precedenza si è connessi con Crittografia impostata su Obbligatorio e SQL Server non dispone di connessioni crittografate abilitate o non dispone di un certificato firmato, viene richiesto di abilitare l'opzione Certificato del server di attendibilità:

- Se si seleziona Sì, il certificato del server di attendibilità è abilitato per la connessione. È anche possibile abilitare Trust Server Certificate per tutte le connessioni importate da versioni precedenti di SSMS.

- Se si seleziona no, il certificato del server di attendibilità non è abilitato e non è possibile connettersi. Esaminare la configurazione per verificare che sia installato un certificato server valido.

Per ulteriori informazioni, vedere Configurare il motore di database di SQL Server per la crittografia delle connessioni.

Osservazioni:

Queste modifiche sono il risultato degli aggiornamenti a livello di driver in Microsoft.Data.SqlClient. Le versioni recenti di Microsoft.Data.SqlClient offrono maggiore sicurezza nelle opzioni di connessione. Per altre informazioni, vedere Introduzione allo spazio dei nomi Microsoft.Data.SqlClient.

Contenuto correlato

- Avvio rapido: connettersi a un'istanza di SQL Server ed eseguire query con SQL Server Management Studio (SSMS)

- Guida introduttiva: Connettersi ed eseguire query su un'istanza di SQL Server in una macchina virtuale di Azure usando SQL Server Management Studio (SSMS)

- Avvio rapido: connettersi a un database SQL di Azure o a un'istanza gestita di SQL di Azure ed eseguire query tramite SQL Server Management Studio (SSMS)

- Guida introduttiva: Connettersi ed eseguire query su un pool SQL dedicato (in precedenza SQL Data Warehouse) in Azure Synapse Analytics con SQL Server Management Studio (SSMS)