Come funziona DPM?

Il metodo Usato da System Center Data Protection Manager (DPM) per proteggere i dati varia in base al tipo di dati protetti e al metodo di protezione selezionato. Questo articolo funge da base per le funzioni di DPM. È destinato a informare coloro che non hanno familiarità con DPM o coloro che possono avere domande di base sul funzionamento di DPM. Questo articolo illustra i processi di protezione basati su disco, i processi di protezione basati su nastro, il processo di ripristino e i criteri di protezione.

Processo di protezione basato su disco

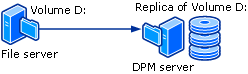

Per garantire la protezione dei dati basata su disco, il server DPM crea e gestisce una replica o una copia dei dati presenti nei server protetti. Le repliche vengono archiviate nel pool di archiviazione, costituito da uno o più volumi formattati refs nel server DPM. La figura seguente illustra la relazione di base tra un volume protetto e la relativa replica.

Indipendentemente dal fatto che i dati dei file o dell'applicazione siano protetti, la protezione inizia con la creazione di una replica dell'origine dati.

La replica viene sincronizzata o aggiornata a intervalli regolari in base alle impostazioni configurate. Il metodo usato da DPM per sincronizzare la replica dipende dal tipo di dati protetti. Per altre informazioni, vedere Processo di sincronizzazione dati hronizzazione dei file e Processo di sincronizzazione dati hronization dell'applicazione. Se una replica viene identificata come incoerente, DPM esegue una verifica coerenza, ovvero una verifica di blocco per blocco della replica rispetto all'origine dati.

Un semplice esempio di configurazione della protezione è costituito da un server DPM e da un computer protetto. Il computer è protetto quando si installa un agente protezione DPM nel computer e si aggiungono i relativi dati a un gruppo protezione dati.

Gli agenti protezione tengono traccia delle modifiche apportate ai dati protetti e trasferisce le modifiche al server DPM. L'agente protezione identifica anche i dati in un computer che può essere protetto ed è coinvolto nel processo di ripristino. È necessario installare un agente protezione in ogni computer da proteggere tramite DPM. Gli agenti di protezione possono essere installati da DPM oppure è possibile installare manualmente gli agenti di protezione usando applicazioni come Systems Management Server (SMS).

I gruppi protezione dati vengono usati per gestire la protezione delle origini dati nei computer. Un gruppo protezione dati è una raccolta di origini dati che condividono la stessa configurazione di protezione. La configurazione della protezione è la raccolta di impostazioni comuni a un gruppo protezione dati, ad esempio il nome del gruppo protezione dati, i criteri di protezione, le allocazioni dei dischi e il metodo di creazione della replica.

DPM archivia una replica separata per ogni membro del gruppo protezione dati nel pool di archiviazione. Un membro del gruppo protezione dati può essere una delle origini dati seguenti:

- Volume, condivisione o cartella in un computer desktop, un file server o un cluster server.

- Un gruppo di archiviazione in un server o un cluster di server Di Exchange

- Database di un'istanza di SQL Server o di un cluster di server

Nota

DPM non protegge i dati archiviati nelle unità USB.

Processo di sincronizzazione dei dati dei file

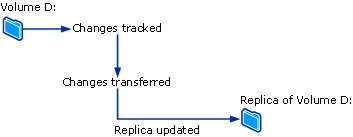

In DPM, per un volume o una condivisione di file in un server, l'agente protezione usa un filtro del volume e il journal delle modifiche per determinare quali file sono stati modificati e quindi esegue una routine di checksum per questi file per sincronizzare solo i blocchi modificati. Durante la sincronizzazione, queste modifiche vengono trasferite al server DPM e quindi applicate alla replica per sincronizzare la replica con l'origine dati. La figura seguente illustra il processo di sincronizzazione dei file.

Se una replica diventa incoerente con l'origine dati, DPM genera un avviso che specifica quale computer e quali origini dati sono interessate. Per risolvere il problema, l'amministratore ripristina la replica avviando una sincronizzazione con una verifica coerenza, nota anche come verifica coerenza, nella replica. Durante un controllo di coerenza, DPM esegue una verifica blocco per blocco e ripristina la replica per renderla coerente con l'origine dati.

È possibile pianificare una verifica coerenza giornaliera per i gruppi protezione dati o avviare manualmente una verifica coerenza.

DPM crea un punto di ripristino per il membro del gruppo protezione dati a intervalli regolari, che è possibile configurare. Un punto di ripristino è una versione dei dati da cui è possibile recuperare i dati.

Processo di sincronizzazione dei dati dell'applicazione

Per i dati dell'applicazione, dopo la creazione della replica da parte di DPM, le modifiche ai blocchi di volume appartenenti ai file dell'applicazione vengono rilevate dal filtro del volume.

La modalità di trasferimento delle modifiche al server DPM dipende dall'applicazione e dal tipo di sincronizzazione. L'operazione con etichetta sincronizzazione nella Console amministrazione DPM è analoga a un backup incrementale e crea una reflection accurata dei dati dell'applicazione in combinazione con la replica.

Durante il tipo di sincronizzazione con etichetta backup completo rapido nella console di amministrazione di DPM, viene creato uno snapshot del servizio Copia Shadow del volume (VSS), ma solo i blocchi modificati vengono trasferiti al server DPM.

Per ogni backup completo rapido viene creato un punto di ripristino per i dati delle applicazioni. Se l'applicazione supporta i backup incrementali, verrà creato un punto di ripristino anche a ogni sincronizzazione. Il tipo di sincronizzazione supportato da ogni tipo di dati dell'applicazione è riepilogato nel modo seguente:

Per i dati di Exchange protetti, la sincronizzazione trasferisce uno snapshot vss incrementale usando il writer vss di Exchange. Per ogni sincronizzazione e backup completo rapido vengono creati punti di ripristino.

I database di SQL Server forniti in modalità di sola lettura o che usano il modello di recupero con registrazione minima non supportano il backup incrementale. I punti di ripristino vengono creati solo per ogni backup completo rapido. Per tutti gli altri database di SQL Server, la sincronizzazione trasferisce un backup registro transazioni e vengono creati punti di ripristino per ogni sincronizzazione incrementale e backup completo rapido. Il registro transazioni è un record seriale di tutte le transazioni eseguite sul database dall'ultimo backup del registro transazioni.

Windows SharePoint Services e Microsoft Virtual Server non supportano il backup incrementale. I punti di ripristino vengono creati solo per ogni backup completo rapido.

Le sincronizzazioni incrementali richiedono meno tempo rispetto all'esecuzione di un backup completo rapido. Il tempo necessario per il ripristino dei dati aumenta, tuttavia, con il numero di sincronizzazioni, Questo perché DPM deve ripristinare l'ultimo backup completo e quindi ripristinare e applicare tutte le sincronizzazioni incrementali fino al momento selezionato per il ripristino.

Per consentire tempi di ripristino più rapidi, DPM esegue regolarmente un backup completo rapido, un tipo di sincronizzazione che aggiorna la replica in modo da includere i blocchi modificati.

Durante il backup completo rapido, DPM crea uno snapshot della replica prima di aggiornare la replica con i blocchi modificati. Per consentire obiettivi del punto di ripristino più frequenti e ridurre la finestra di perdita dei dati, DPM esegue anche sincronizzazioni incrementali nel tempo tra due backup completi rapidi.

Come per la protezione dei dati di file, se una replica diventa incoerente con l'origine dati, DPM genera un avviso che specifica il server e le origini dati interessate. Per risolvere il problema, l'amministratore deve ripristinare la replica avviando una sincronizzazione con verifica coerenza sulla replica. Durante un controllo di coerenza, DPM esegue una verifica blocco per blocco e ripristina la replica per renderla coerente con l'origine dati.

È possibile pianificare una verifica coerenza giornaliera per i gruppi protezione dati o avviare manualmente una verifica coerenza.

Differenza tra i dati dei file e i dati dell'applicazione

I dati presenti su un file server e che necessitano di protezione, perché un file flat equivale a un file di dati, ad esempio file di Microsoft Office, file di testo, file batch, e così via.

I dati esistenti in un server applicazioni e che richiedono che DPM sia a conoscenza dei dati dell'applicazione come dati dell'applicazione, ad esempio gruppi di archiviazione di Exchange, database di SQL Server, farm di Windows SharePoint Services e server virtuali.

Ogni origine dati viene presentata nella Console amministrazione DPM in base al tipo di protezione che è possibile selezionare per tale origine dati. Ad esempio, nella Creazione guidata nuovo gruppo protezione dati, quando si espande un server che contiene file ed esegue anche un server virtuale e un'istanza di SQL Server, le origini dati vengono considerate come segue:

Se si espande Tutte le condivisioni o tutti i volumi, DPM visualizza le condivisioni e i volumi in tale server e proteggerà qualsiasi origine dati selezionata in uno di questi nodi come dati di file.

Se si espande Tutti i server SQL, DPM visualizza le istanze di SQL Server in tale server e proteggerà qualsiasi origine dati selezionata in tale nodo come dati dell'applicazione.

Se si espande Microsoft Virtual Server, DPM visualizza il database host e le macchine virtuali in tale server e proteggerà qualsiasi origine dati selezionata in tale nodo come dati dell'applicazione.

Processo di protezione basato su nastro

Quando si usa la protezione basata su disco a breve termine e la protezione basata su nastro a lungo termine, DPM può eseguire il backup dei dati dal volume di replica al nastro in modo da non avere alcun effetto sul computer protetto. Quando si usa solo la protezione basata su nastro, DPM esegue il backup dei dati direttamente dal computer protetto a nastro.

DPM protegge i dati su nastro tramite una combinazione di backup completi e incrementali dall'origine dati protetta (per la protezione a breve termine su nastro o per la protezione a lungo termine su nastro quando DPM non protegge i dati su disco) o dalla replica DPM (per la protezione a lungo termine su nastro quando la protezione a breve termine è su disco).

Nota

Se un file è stato aperto quando la replica è stata sincronizzata per l'ultima volta, il backup di tale file dalla replica sarà in uno stato coerente con l'arresto anomalo del sistema. Uno stato coerente con l'arresto anomalo del file conterrà tutti i dati del file salvati in modo permanente su disco al momento dell'ultima sincronizzazione. Questo vale solo per i backup del file system. I backup dell'applicazione saranno sempre coerenti con lo stato dell'applicazione.

Per tipi di backup e pianificazioni specifici, vedere Planning Protection Groups (Pianificazione dei gruppi protezione dati)

Processo di ripristino

Il metodo di protezione dei dati, basato su disco o basato su nastro, non fa differenza per l'attività di ripristino. Selezionare il punto di ripristino dei dati da ripristinare e DPM recupera i dati nel computer protetto.

DPM può archiviare un massimo di 448 punti di ripristino per ogni membro del file di un gruppo protezione dati. Per le origini dati dell'applicazione, DPM può archiviare fino a 448 backup completi rapidi e fino a 96 backup incrementali per ogni backup completo rapido. Quando sono stati raggiunti i limiti dell'area di archiviazione e l'intervallo di conservazione per i punti di ripristino esistenti non viene ancora soddisfatto, i processi di protezione avranno esito negativo.

Come illustrato in Processo di sincronizzazione dati hronizzazione file e Processo di sincronizzazione dati hronizzazione dell'applicazione, il processo per la creazione di punti di ripristino differisce tra i dati dei file e i dati dell'applicazione. DPM crea punti di ripristino per i dati dei file eseguendo una copia shadow della replica in base a una pianificazione configurata. Per i dati dell'applicazione, a ogni sincronizzazione e backup completo rapido viene creato un punto di ripristino.

Gli amministratori recuperano i dati dai punti di ripristino disponibili usando la Procedura guidata ripristino nella console di amministrazione di DPM. Quando si seleziona un'origine dati e un punto nel tempo da cui eseguire il ripristino, DPM invia una notifica se i dati sono su nastro, se il nastro è online o offline e quali nastri sono necessari per completare il ripristino.

Criteri di protezione

DPM configura i criteri di protezione o la pianificazione dei processi per ogni gruppo protezione dati in base agli obiettivi di ripristino specificati per tale gruppo protezione dati. Di seguito sono riportati alcuni esempi di obiettivi di ripristino:

Perdere non più di 1 ora di dati di produzione

Fornire un intervallo di conservazione di 30 giorni

Rendere disponibili i dati per il ripristino per 7 anni

Gli obiettivi di ripristino quantificano i requisiti di protezione dei dati dell'organizzazione. In DPM gli obiettivi di ripristino sono definiti dall'intervallo di conservazione, dalla tolleranza alla perdita di dati, dalla pianificazione del punto di ripristino e, per le applicazioni di database, dalla pianificazione rapida del backup completo.

L'intervallo di conservazione è il tempo necessario per i dati di backup disponibili. Ad esempio, è necessario che i dati di oggi siano disponibili a partire da una settimana? Due settimane da ora? Un anno da ora?

La tolleranza alla perdita di dati è la quantità massima di perdita di dati, misurata nel tempo, accettabile per i requisiti aziendali. Determina la frequenza con cui DPM deve eseguire la sincronizzazione con il server protetto raccogliendo le modifiche ai dati dal server protetto. È possibile modificare la frequenza di sincronizzazione in qualsiasi intervallo compreso tra 15 minuti e 24 ore. È inoltre possibile scegliere di eseguire la sincronizzazione immediatamente prima di creare un punto di ripristino e non in base a una pianificazione temporale specificata.

La pianificazione del punto di ripristino stabilisce il numero di punti di ripristino di questo gruppo protezione dati da creare. Per la protezione dei file, selezionare i giorni e gli orari per i quali si desidera creare i punti di ripristino. Per la protezione dei dati delle applicazioni che supportano i backup incrementali, la frequenza di sincronizzazione determina la pianificazione del punto di ripristino. Per la protezione dei dati delle applicazioni che non supportano i backup incrementali, la pianificazione rapida del backup completo determina la pianificazione del punto di ripristino.

Nota

Quando si crea un gruppo protezione dati, DPM identifica il tipo di dati protetti e offre solo le opzioni di protezione disponibili per i dati.

Processo di individuazione automatica

L'individuazione automatica è il processo giornaliero in base al quale DPM rileva automaticamente i computer nuovi o rimossi in rete. Una volta al giorno, alla volta che è possibile pianificare, DPM invia un pacchetto piccolo (inferiore a 10 kilobyte) al controller di dominio più vicino. Il controller di dominio risponde alla richiesta LDAP (Lightweight Directory Access Protocol) con i computer in tale dominio e DPM identifica i computer nuovi e rimossi. Il traffico di rete creato dal processo di individuazione automatica è minimo.

L'individuazione automatica non individua computer nuovi e rimossi in altri domini. Per installare un agente protezione in un computer in un altro dominio, è necessario identificare il computer usando il nome di dominio completo.

Telemetria di DPM

DPM non raccoglie dati di telemetria. Se si inviano i dati ad Azure, le informazioni necessarie da Backup di Azure vengono inviate a Microsoft. Non contiene informazioni personali.

Telemetria di DPM

Nota

Applicabile da DPM 2019 UR2.

Per impostazione predefinita, DPM invia dati di diagnostica e connettività a Microsoft. Microsoft usa questi dati per fornire e migliorare la qualità, la sicurezza e l'integrità dei prodotti e dei servizi Microsoft.

Gli amministratori possono disattivare questa funzionalità in qualsiasi momento. Per informazioni dettagliate sui dati raccolti, vedere Gestire i dati di telemetria in DPM.