Descrivere Microsoft Defender Threat Intelligence

Gli analisti dell'intelligence sulle minacce si sforzano di bilanciare l'inserimento di un'ampia gamma di informazioni sulle minacce con l'analisi di quelle maggiormente pericolose per la l’organizzazione e/o il settore. In modo analogo, gli analisti di intelligence sulle vulnerabilità si battono per mettere in relazione l'inventario delle risorse con le informazioni CVE (Common Vulnerabilities and Exposures), in modo da classificare in ordine di priorità l'analisi e la correzione delle vulnerabilità associate all'organizzazione più critiche.

Microsoft Defender Threat Intelligence affronta queste sfide aggregando e arricchendo le origini dati critiche e visualizzandole in un'interfaccia innovativa e facile da usare. Gli analisti possono quindi mettere in relazione gli indicatori di compromissione (IOC) con articoli correlati, profili attore e vulnerabilità. Defender TI consente anche agli analisti di collaborare con altri utenti con licenza di Defender TI all'interno del proprio tenant per le indagini.

La funzionalità di Microsoft Defender Threat Intelligence include:

- Analisi delle minacce

- Profili Intel

- Esploratore Intel

- Progetti

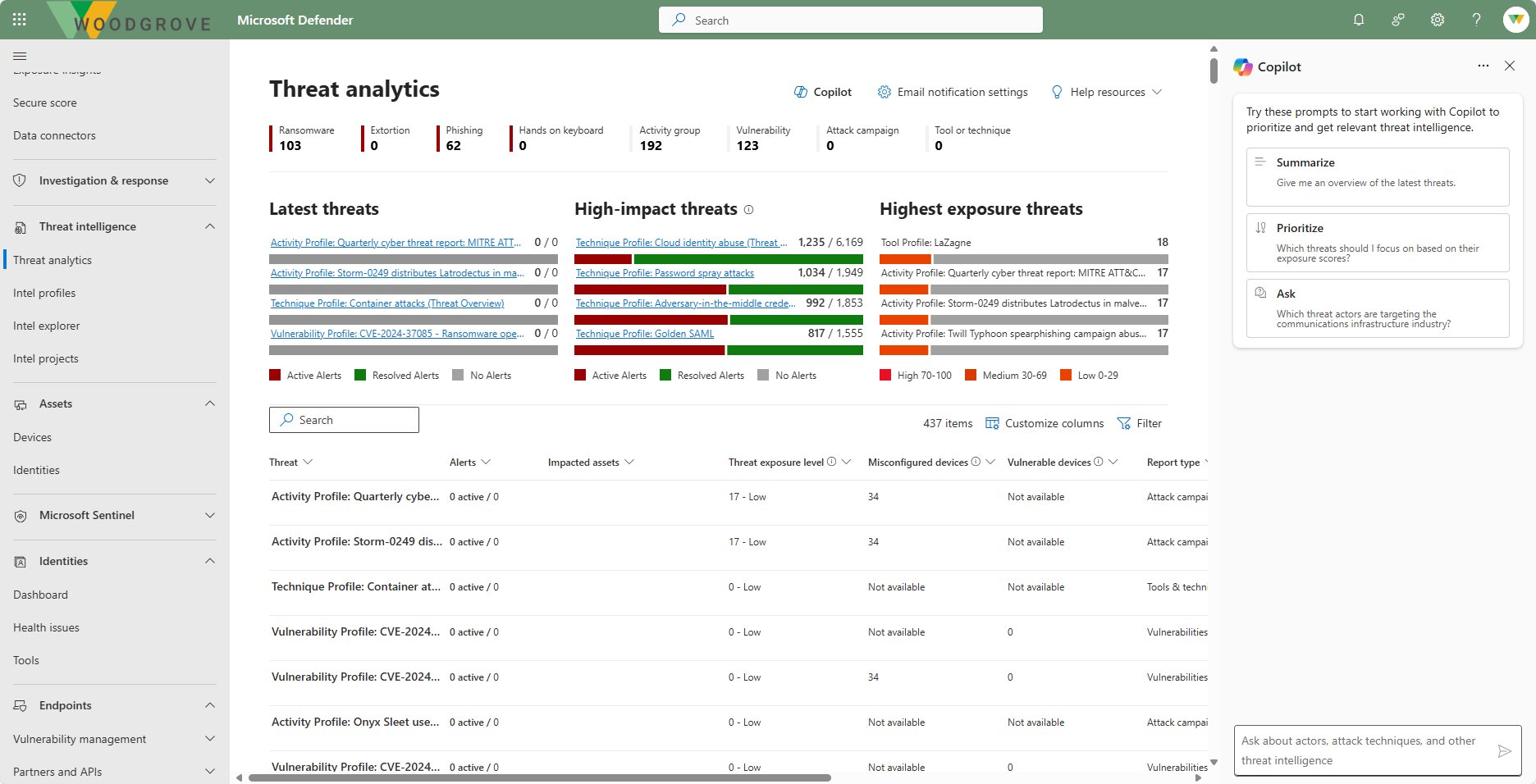

Analisi delle minacce

L'analisi delle minacce consente agli analisti di comprendere in che modo le minacce emergenti influiscono sull'ambiente dell'organizzazione.

I report di analisi delle minacce forniscono un'analisi della minaccia tracciata e istruzioni dettagliate sul modo in cui difendersi da tale minaccia. Incorpora anche i dati dalla rete, indicando se la minaccia è attiva e se sono state adottate le protezioni adeguate. È possibile filtrare e cercare nei report. In aggiunta, Defender TI fornisce anche un dashboard,

Il dashboard di analisi delle minacce evidenzia i report più rilevanti per l'organizzazione. che suddivide le minacce in tre categorie:

- Minacce più recenti: elenca i report sulle minacce pubblicati o aggiornati più di recente, insieme al numero di avvisi attivi e risolti.

- Minacce a impatto elevato: elenca le minacce che hanno l'impatto più elevato sull'organizzazione. Questa sezione elenca prima le minacce con il maggior numero di avvisi attivi e risolti.

- Esposizione massima: elenca le minacce a cui l'organizzazione è maggiormente esposta. Il livello di esposizione a una minaccia viene calcolato in base a due tipi di informazioni: la gravità delle vulnerabilità associate alla minaccia e il numero di dispositivi dell'organizzazione che potrebbero essere sfruttati da tali vulnerabilità.

Ogni report fornisce una panoramica, un report analitico, gli incidenti correlati, gli asset interessati, l'esposizione degli endpoint e le azioni consigliate.

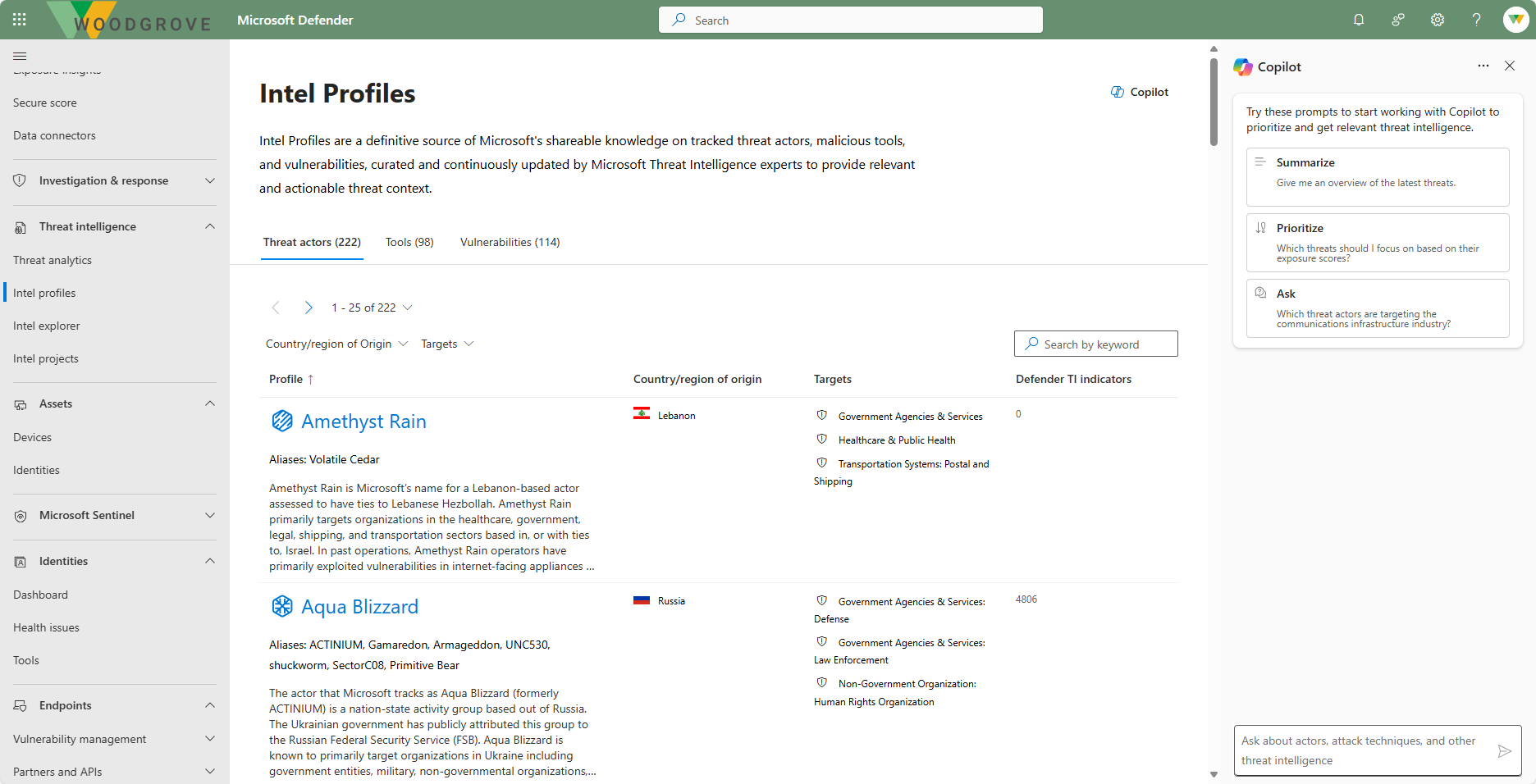

Profili Intel

I profili Intel rappresentano una fonte definitiva di conoscenze condivisibili di Microsoft su attori di minacce monitorati, strumenti dannosi e vulnerabilità. Questi contenuti vengono curati e aggiornati costantemente dagli esperti di Intelligence sulle minacce di Microsoft per fornire contesti delle minacce pertinenti e perseguibili legalmente.

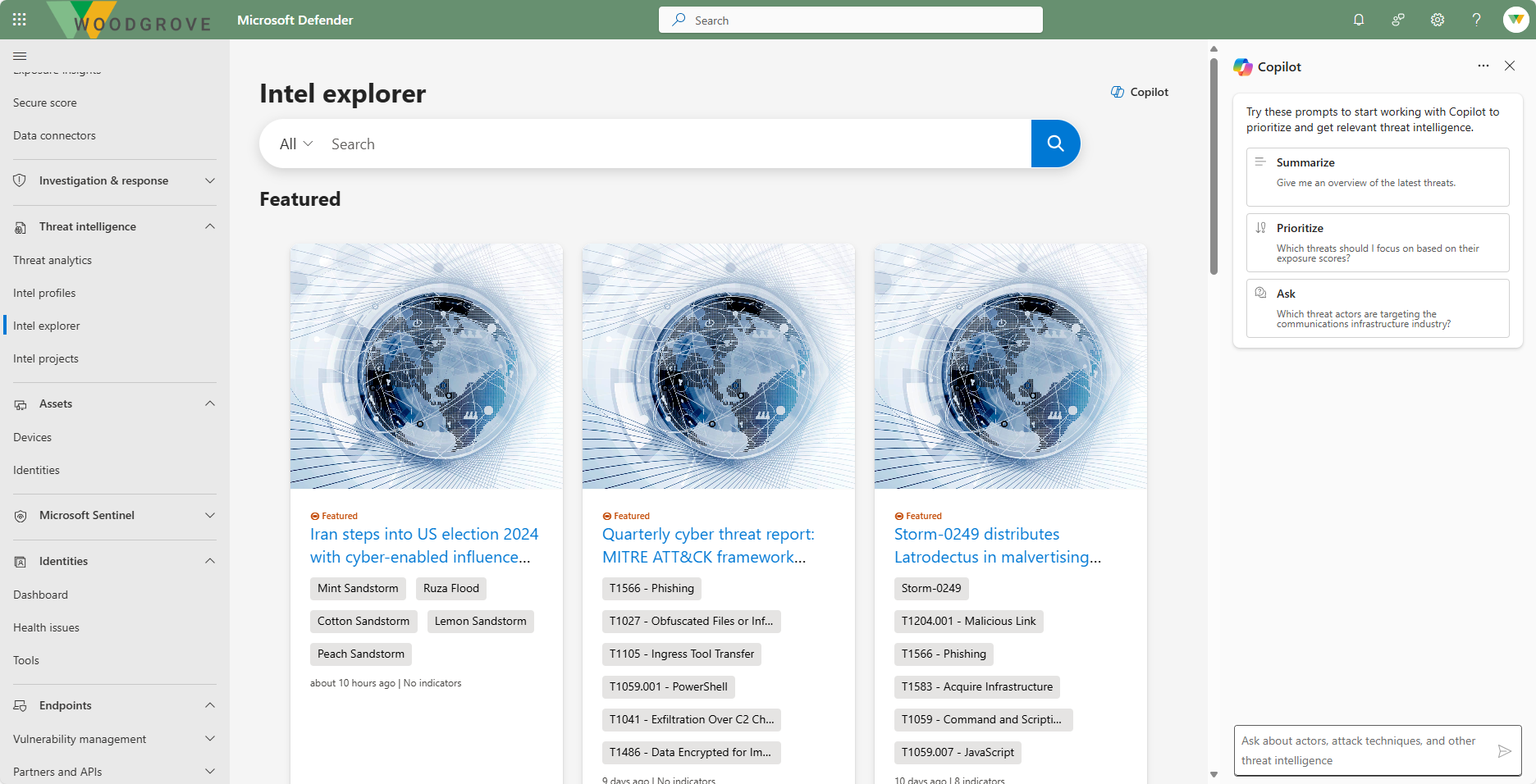

Esploratore Intel

Esploratore Intel è la posizione in cui gli analisti possono esaminare rapidamente nuovi articoli in primo piano ed eseguire una ricerca tramite parola chiave, indicatore o ID di Vulnerabilità ed esposizione comuni (CVE) per iniziare le attività di raccolta, valutazione, risposta agli incidenti e rilevazione delle minacce informatiche.

Gli articoli di Microsoft Defender Threat Intelligence sono resoconti che forniscono informazioni dettagliate in merito agli attori delle minacce, agli strumenti, agli attacchi e alle vulnerabilità. Negli articoli, oltre ad un riepilogo delle diverse minacce, sono presenti collegamenti a contenuti interattivi e a indicatori di compromissione (CIO) fondamentali per consentire agli utenti di intervenire.

Defender TI offre ricerche CVE-ID per aiutare gli utenti a identificare le informazioni critiche relative a un CVE. Le ricerche CVE-ID forniscono articoli sulla vulnerabilità.

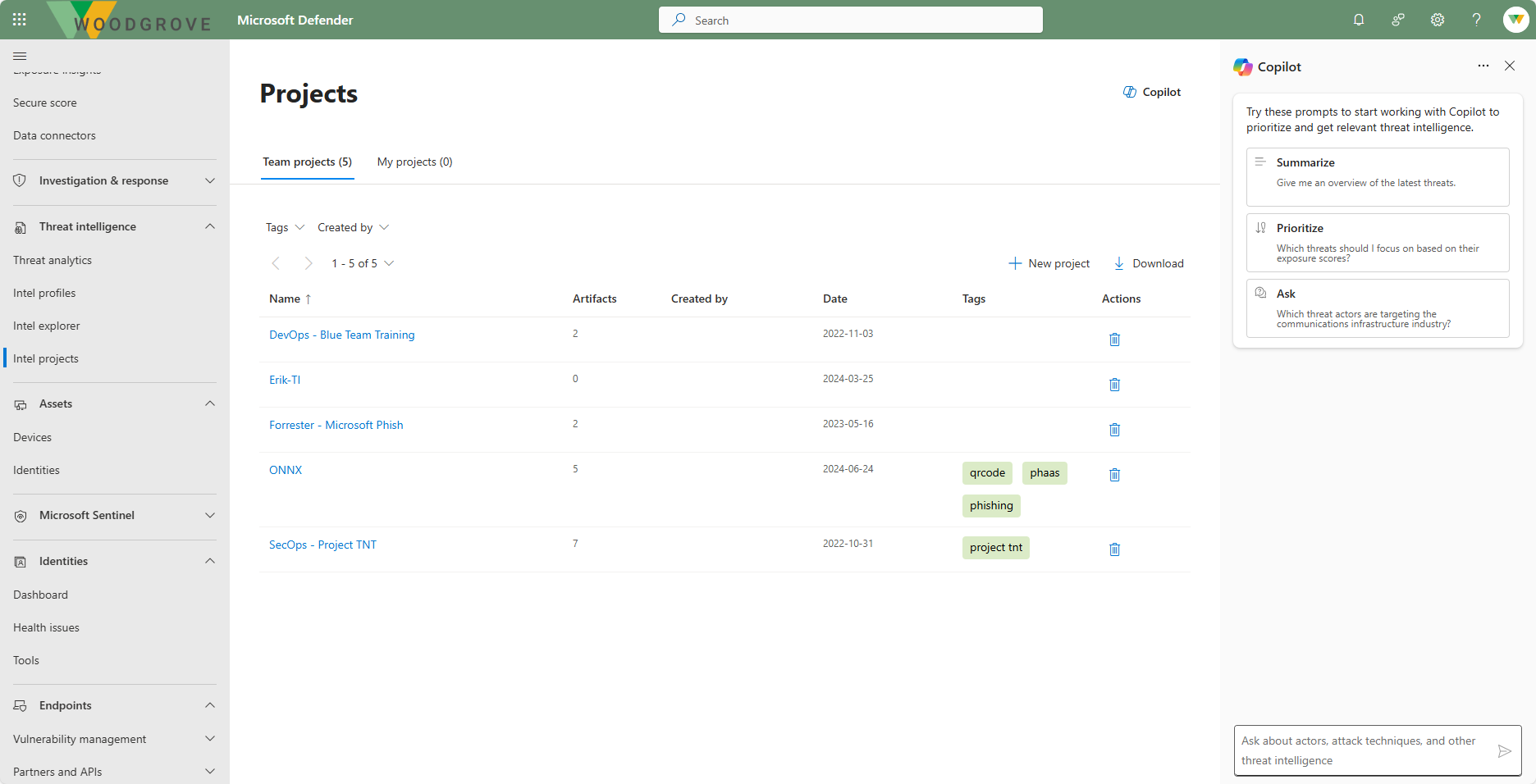

Progetti Intel

Microsoft Defender Threat Intelligence (Defender TI) consente di creare progetti per organizzare gli indicatori di interesse e gli indicatori di compromissione (IOC) di un'indagine. I progetti contengono un elenco di tutti gli artefatti associati e una cronologia dettagliata che contiene i nomi, le descrizioni, i collaboratori e i profili di monitoraggio.

Microsoft Defender Threat Intelligence nel portale di Microsoft Defender

È possibile sperimentare Microsoft Defender TI tramite il portale di Microsoft Defender.

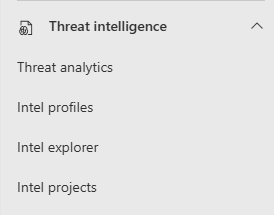

Il nodo Threat Intelligence nel pannello di navigazione del portale di Microsoft Defender è la posizione in cui si trova la funzionalità Threat Intelligence di Microsoft Defender.

Per visualizzare uno screenshot di ogni categoria, selezionare la scheda nell'immagine seguente. In ogni caso, è disponibile un pannello laterale che mostra la funzionalità di Microsoft Security Copilot incorporata.

Integrazione di Microsoft Security Copilot con Microsoft Threat Intelligence

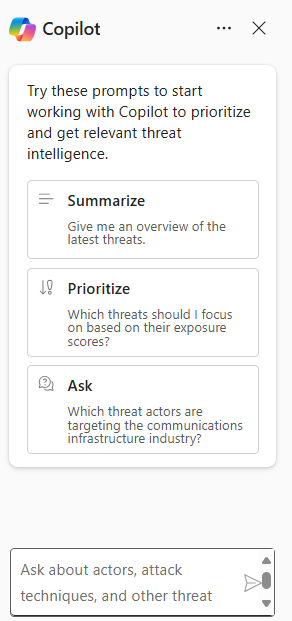

Security Copilot si integra con Microsoft Defender TI. Con il plug-in Defender TI abilitato, Copilot fornisce informazioni sui gruppi di attività di minaccia, sugli indicatori di compromissione (IOC), sugli strumenti e sull'intelligence contestuale sulle minacce. È possibile usare i prompt e i promptbook per analizzare gli eventi imprevisti, arricchire i flussi di ricerca con informazioni sull'intelligence sulle minacce o acquisire maggiori informazioni sul panorama delle minacce dell'organizzazione o sul panorama globale delle minacce.

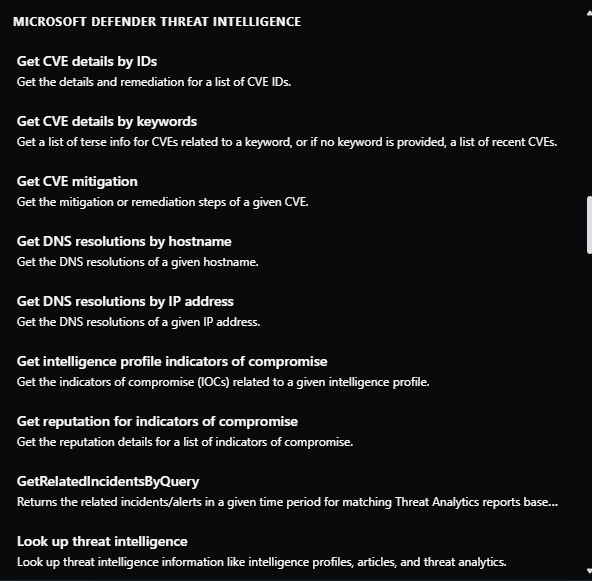

Le funzionalità di Microsoft Defender Threat Intelligence in Copilot sono costituite da prompt predefiniti disponibili per l’uso. In alternativa, è possibile immettere prompt personalizzati in base alle funzionalità supportate. L'immagine seguente mostra solo un sottoinsieme delle funzionalità supportate.

Copilot include anche una sequenza di richieste predefinita che fornisce informazioni provenienti da Defender TI, tra cui:

- Valutazione dell'impatto della vulnerabilità: genera un report che riepiloga l'intelligence per una vulnerabilità nota, inclusa la procedura per risolverla.

- Profilo dell'attore della minaccia: genera un report che profila un gruppo di attività noto, inclusi i suggerimenti per difendersi dagli strumenti e dalle tattiche comuni.

L'integrazione di Copilot con Defender TI può essere sperimentata anche tramite l'esperienza incorporata. È possibile sperimentare la funzionalità di Security Copilot per cercare l'intelligence sulle minacce nelle pagine seguenti del portale di Microsoft Defender:

- Analisi delle minacce

- Profili Intel

- Esploratore Intel

- Progetti Intel

Per ognuna di queste pagine, è possibile usare uno dei prompt disponibili oppure immettere un prompt personalizzato.