Usare il blocco secondo dati comportamentali

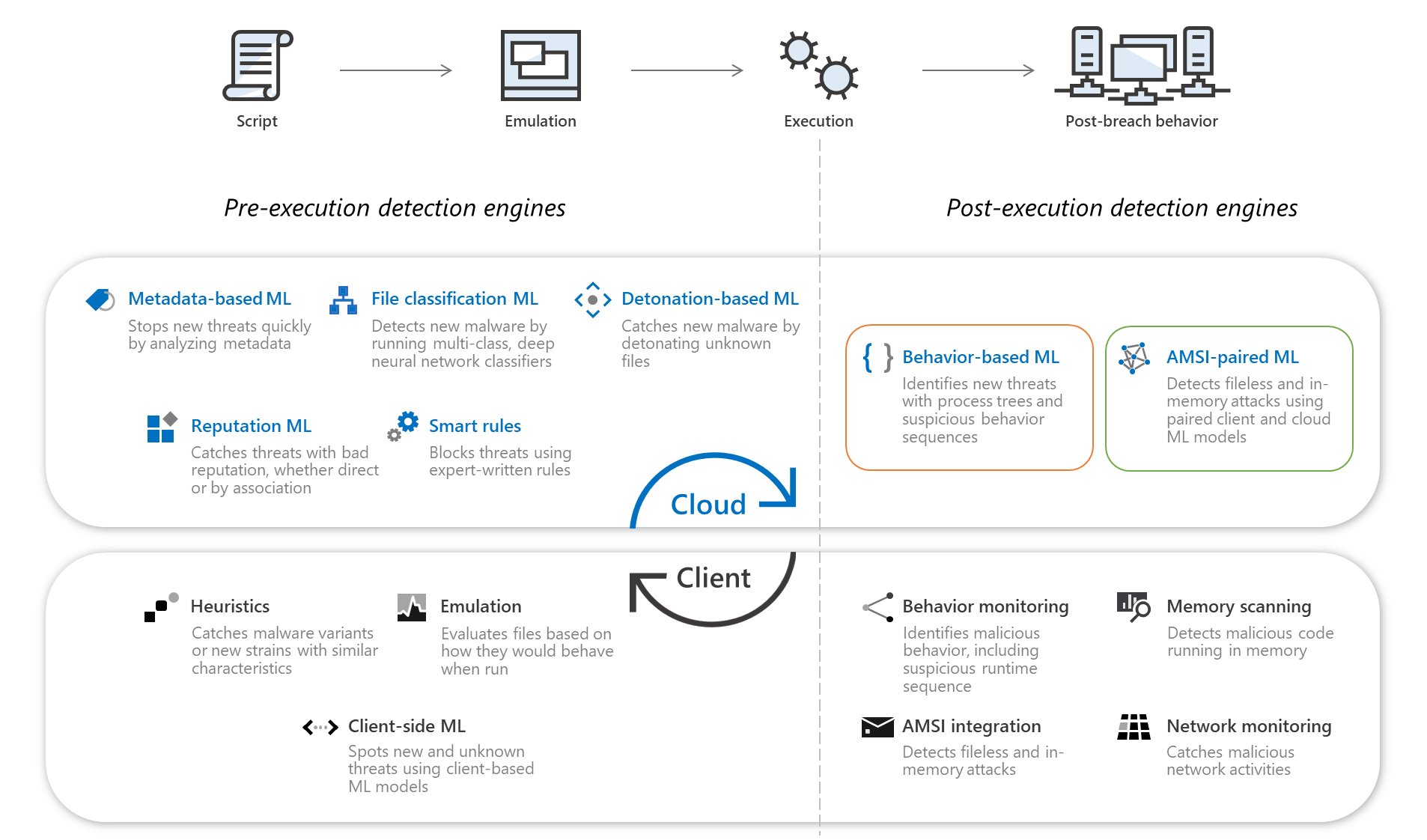

Il panorama delle minacce di oggi è invaso da malware senza file che vivono fuori terra. Malware con minacce altamente polimorfiche che mutano più velocemente rispetto a quanto le soluzioni tradizionali possano tenere il passo, e attacchi gestiti dall'uomo che si adattano a ciò che gli avversari trovano nei dispositivi compromessi. Le soluzioni di sicurezza tradizionali non sono sufficienti per fermare attacchi di questo tipo. Sono necessarie funzionalità basate su intelligenza artificiale (IA) e Machine Learning (ML), ad esempio quella di blocco e contenimento secondo dati comportamentali inclusa in Defender per endpoint.

Le capacità di blocco e contenimento secondo dati comportamentali consentono di identificare e bloccare le minacce in base ai comportamenti e agli alberi dei processi, anche quando la minaccia è già in atto. In queste capacità, la protezione di nuova generazione, EDR e i componenti e le funzionalità di Defender per endpoint operano di concerto.

Le capacità di blocco e contenimento secondo dati comportamentali interagiscono con più componenti e funzionalità di Defender per endpoint allo scopo di bloccare immediatamente gli attacchi e impedire che proseguano.

La protezione di nuova generazione, che include Antivirus Microsoft Defender, può rilevare le minacce analizzando i comportamenti e bloccare le minacce già in esecuzione.

La funzionalità di rilevamento e reazione dagli endpoint (EDR) riceve segnali sulla sicurezza in merito ai comportamenti a livello di rete, dispositivi e kernel. Quando vengono rilevate minacce, vengono creati avvisi. Più avvisi dello stesso tipo vengono aggregati in incidenti, semplificando l'analisi e la risposta da parte del team addetto alle operazioni di sicurezza.

Defender per endpoint offre un'ampia gamma di ottiche tra identità, posta elettronica, dati e app. E i segnali di rete, endpoint e comportamento del kernel ricevuti tramite EDR. Un componente di Microsoft Defender XDR, Defender per endpoint elabora e correla questi segnali, genera avvisi di rilevamento e connette gli avvisi correlati negli eventi imprevisti.

Grazie a queste capacità è possibile impedire o bloccare più minacce, anche se ne viene avviata l'esecuzione. Quando viene rilevato un comportamento sospetto, la minaccia viene contenuta, vengono creati avvisi e le minacce vengono bloccare sul nascere.

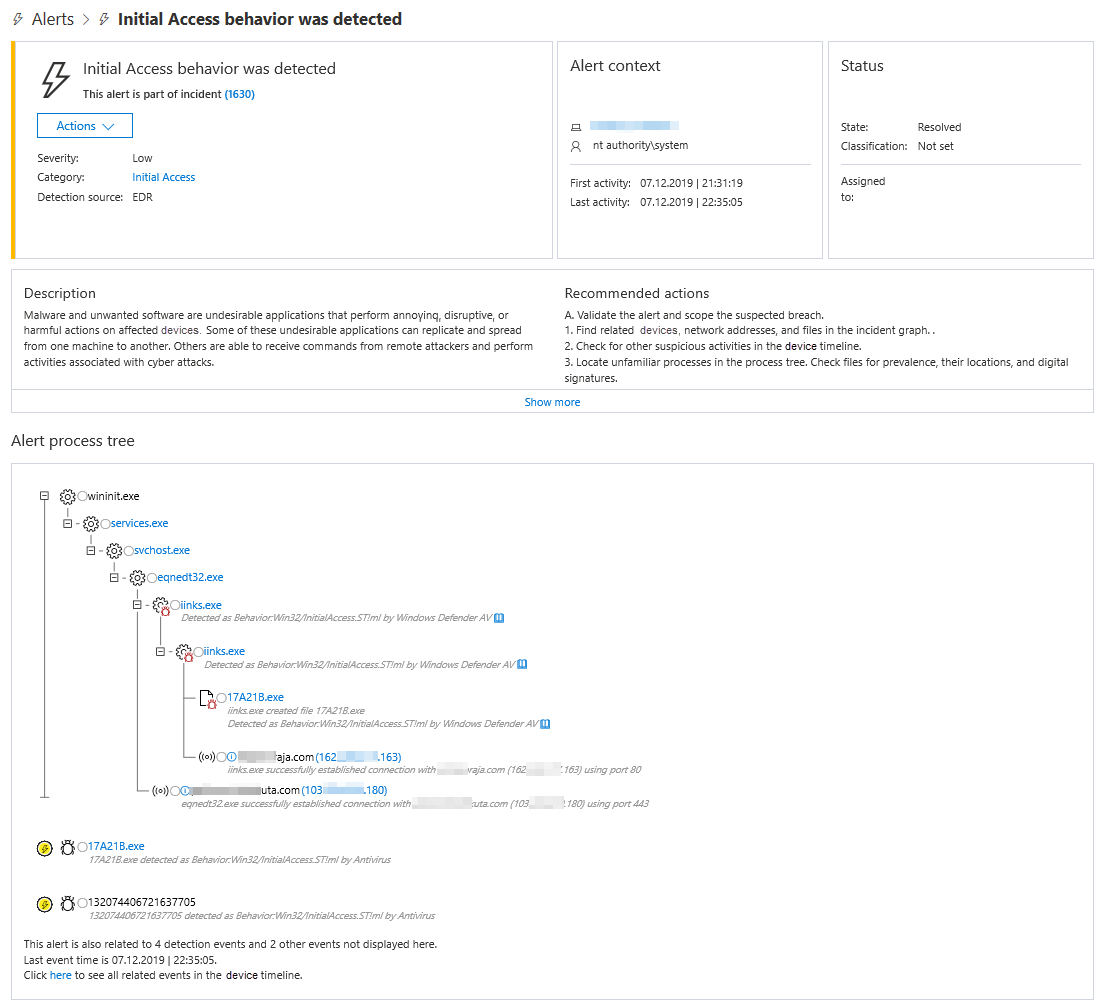

L'immagine seguente mostra un esempio di avviso attivato dalle capacità di blocco e contenimento secondo dati comportamentali:

Blocco secondo dati comportamentali del client

Il blocco secondo dati comportamentali del client è un componente delle capacità di blocco e contenimento secondo dati comportamentali di Defender per endpoint. Quando vengono rilevati comportamenti sospetti nei dispositivi (detti anche client o endpoint), gli artefatti, ad esempio file o applicazioni, vengono bloccati, controllati e corretti automaticamente.

Funzionamento del blocco secondo dati comportamentali del client

Antivirus Microsoft Defender è in grado di rilevare comportamenti sospetti, codice dannoso, attacchi senza file e in memoria e altro ancora su un dispositivo. Quando vengono rilevati comportamenti sospetti, Antivirus Microsoft Defender monitora e invia tali comportamenti sospetti e gli alberi dei processi corrispondenti a Cloud Protection Service. Il Machine Learning distingue le applicazioni dannose dai comportamenti corretti in pochi millisecondi e classifica ogni artefatto. Non appena un artefatto viene identificato come dannoso, viene bloccato sul dispositivo.

Ogni volta che viene rilevato un comportamento sospetto, viene generato un avviso ed è visibile nel portale di Microsoft Defender

Il blocco secondo dati comportamentali del client è efficace perché non solo consente di impedire l'avvio di un attacco, ma può aiutare a fermare un attacco già in esecuzione. Con il blocco del ciclo di feedback, un'altra funzionalità di blocco e contenimento secondo dati comportamentali, è possibile prevenire gli attacchi su altri dispositivi dell'organizzazione.

Rilevamenti basati sul comportamento

Il nome dei rilevamenti basati sul comportamento è basato sulla matrice MITRE ATT&CK for Enterprise. La convenzione di denominazione consente di identificare la fase dell'attacco in cui è stato rilevato un comportamento dannoso:

| Tattica | Nome rilevamento minaccia |

|---|---|

| Accesso iniziale | Behavior:Win32/InitialAccess.*!ml |

| Esecuzione | Behavior:Win32/Execution.*!ml |

| Persistenza | Behavior:Win32/Persistence.*!ml |

| Escalation dei privilegi | Behavior:Win32/PrivilegeEscalation.*!ml |

| Evasione delle difese | Behavior:Win32/DefenseEvasion.*!ml |

| Accesso tramite credenziali | Behavior:Win32/CredentialAccess.*!ml |

| Individuazione | Behavior:Win32/Discovery.*!ml |

| Spostamento laterale | Behavior:Win32/LateralMovement.*!ml |

| Raccolta | Behavior:Win32/Collection.*!ml |

| Comando e controllo | Behavior:Win32/CommandAndControl.*!ml |

| Esfiltrazione | Behavior:Win32/Exfiltration.*!ml |

| Impatto | Behavior:Win32/Impact.*!ml |

| Senza categoria | Win32/Generic.*!ml |

Blocco del ciclo di feedback

Il blocco del ciclo di feedback, noto anche come protezione rapida, è un componente delle funzionalità di blocco e contenimento secondo dati comportamentali di Microsoft Defender per endpoint. Con il blocco del ciclo di feedback, i dispositivi nell'organizzazione sono più protetti dagli attacchi.

Funzionamento del blocco del ciclo di feedback

Quando viene rilevato un comportamento o un file sospetto, ad esempio da Antivirus Microsoft Defender, le informazioni sull'artefatto vengono inviate a più classificatori. Il motore del ciclo di protezione rapida controlla e mette in correlazione le informazioni con altri segnali, per giungere a una decisione relativa all'eventuale blocco di un file. Il controllo e la classificazione degli artefatti avvengono velocemente. Il malware confermato viene bloccato rapidamente, promuovendo la sicurezza nell'intero ecosistema.

Grazie alla protezione rapida, è possibile arrestare un attacco in un dispositivo, in altri dispositivi nell'organizzazione e in dispositivi in altre organizzazioni, se l'attacco tenta di ampliare la sua morsa.

Rilevamento e reazione dagli endpoint in modalità blocco

Quando è attivata la capacità di rilevamento e reazione dagli endpoint (EDR), Defender per endpoint blocca gli artefatti o i comportamenti dannosi individuati tramite le funzionalità di protezione post-violazione. EDR in modalità blocco opera dietro le quinte per correggere gli artefatti dannosi rilevati dopo la violazione.

EDR in modalità blocco è inoltre integrato con la gestione di minacce e vulnerabilità. Il team di sicurezza dell'organizzazione riceverà una raccomandazione sulla sicurezza che invita ad attivare EDR in modalità blocco, se non è stato già fatto.

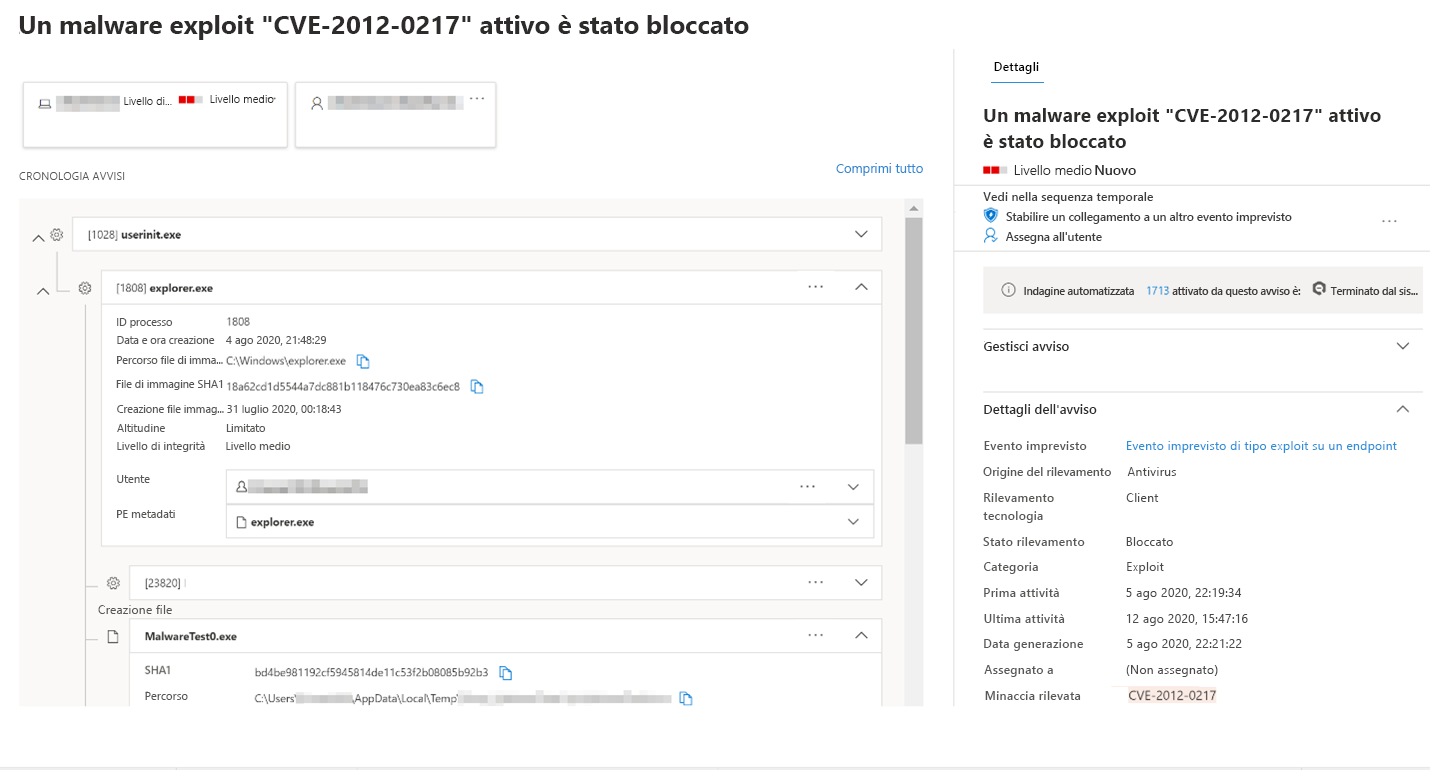

Cosa accade quando viene rilevato qualcosa?

Quando EDR in modalità blocco è attivato e viene rilevato un artefatto dannoso, vengono eseguite le azioni di blocco e correzione. Lo stato di rilevamento mostrato nel Centro operativo sarà Bloccato o Impedito, in base alle azioni completate.

La figura seguente mostra un'istanza di software indesiderato rilevato e bloccato tramite EDR in modalità blocco: