ハイブリッドおよびマルチクラウド向け Azure Arc ランディング ゾーン アクセラレータの概要

企業は現在、オンプレミス、複数のパブリック クラウド、エッジ上のさまざまなエコシステムでアプリケーションを構築し、実行しています。 これらの分散環境で作業する場合は、機敏性を維持しながら、コンプライアンスを確保し、サーバー、アプリケーション、データを大規模に管理する方法を見つけることが重要です。

Azure ランディング ゾーンには、特定のアーキテクチャ アプローチが用意されています。 参照アーキテクチャ。 ミッション クリティカルなテクノロジ プラットフォームおよびサポートされるワークロード用のランディング ゾーンを準備するのに役立つリファレンス実装一式です。

"ビジュアルで A-I というラベルが付いたデザイン領域の詳細については、「環境の設計領域」を参照してください。"

Azure ランディング ゾーンは、ハイブリッドとマルチクラウドを念頭に置いて設計されました。 ハイブリッドとマルチクラウドをサポートするには、参照アーキテクチャに 2 つを追加する必要があります。

- ハイブリッドとマルチクラウドの接続: Azure Arc を使用するための主要なネットワーク設計上の考慮事項と推奨事項を理解します。

- 統合運用: 一貫したツールを使用してガバナンスと運用サポートを拡張するために Azure Arc 対応リソースを含めます。

なぜハイブリッドなのか

組織が最新のクラウド サービスと関連する利点を採用することに伴い、従来のオンプレミス インフラストラクチャと並行してサービスが並列に実行される期間は避けられません。 組織によるクラウド サービスの追加評価や、ビジネス要件からの要求内容に従って、チームが複数のパブリック クラウド サービスの実行を選択する場合があります。 分散型の異種資産の運用では、業務運営への影響を軽減するために、統合管理とガバナンスを簡素化する必要があります。

クラウド導入フレームワーク ガイダンスの一環として導入されるランディング ゾーンの概念を使用して、ハイブリッド アーキテクチャの構築パターンを確立し、接続性、ガバナンス、監視の標準を導入します。 この作業は、移行プロジェクトの後に、インフラストラクチャとサービスを簡素化して統合する戦略的意図があるときに役立ちます。 管理プロセスとツールの標準を設定すると、ワークロードを Azure に移行した後で、ワークロードを改修する必要がなくなります。

前提条件

Azure ランディング ゾーンに精通するメリットがあります。 詳細については、Azure ランディング ゾーンの概要と Azure ランディング ゾーンの実装に関するガイダンスを参照してください。

Azure には、インフラストラクチャとアプリケーションを大規模に監視および管理するのに役立つさまざまな管理ツールが用意されています。 ハイブリッド ランディング ゾーンを実装するとき、Azure 外のインフラストラクチャとアプリケーションを制御するために、Azure ツールを拡張するようにしてください。 このアプローチにより、ハイブリッド資産全体が 1 つの管理プレーンと 1 つのビューにまとまり、大規模な監視および管理が可能な限り簡素化されます。

Azure Arc 対応サーバーの設計ガイドライン

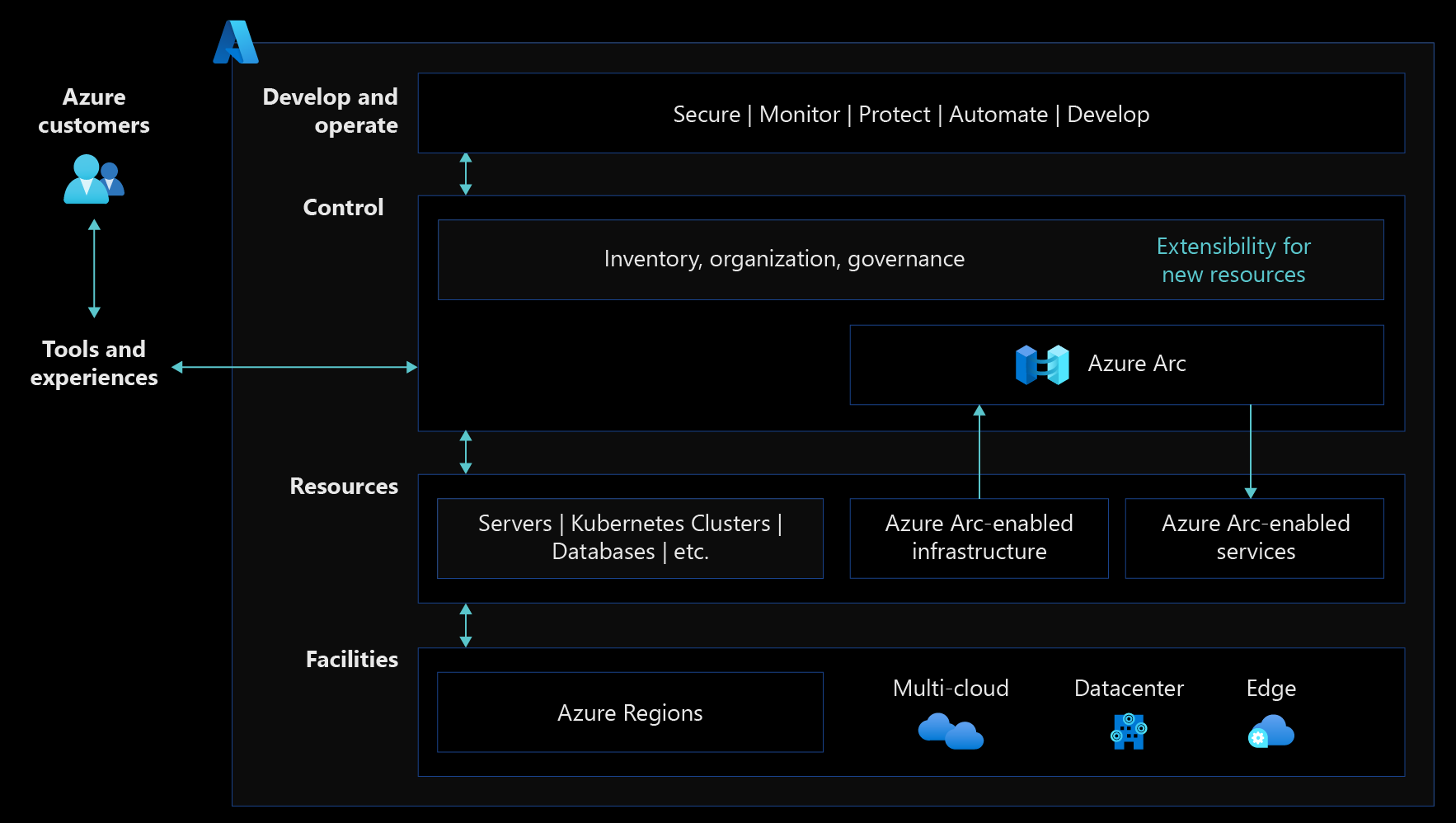

Azure Arc では、一貫したマルチクラウドおよびオンプレミス管理プラットフォームを提供することにより、ガバナンスおよび管理が簡素化されます。 Azure Arc では、既存のリソースを Azure Resource Manager に投影することで、お使いの環境全体を単一枠ビューで管理できます。

| CDA | 説明 |

|---|---|

| ID 管理とアクセス管理 | Azure Arc を使用して一元管理する際に、ハイブリッド リソースをセキュリティで保護するためのアクセス制御設計のベスト プラクティス。 |

| ネットワーク トポロジと接続 | Azure Arc 対応サーバーを使用するための設計に関する考慮事項と、それらをエンタープライズ規模のランディングゾーンに安全に接続する方法を説明する情報。 |

| リソースの編成 | ハイブリッドとマルチクラウド リソース向けを含む、リソースの一貫性とタグ付け方法に関するベストプラクティス。 |

| ガバナンスとセキュリティの規範 | クラウド導入フレームワークのエンタープライズ規模のランディング ゾーン アーキテクチャには、リソースを複数の論理グループにセグメント化する管理グループを構造化して使用することによって、Azure Policy とロールベースのアクセス制御 (RBAC) のデプロイを標準化するためのパターンが含まれます。 これらのパターンは、Azure Arc などのテクノロジを使用して拡張できます。 |

| 管理の作業分野 | Azure Arc を使用して、Azure 管理サービスをオンプレミスや他のクラウド プラットフォームなどの別の環境に拡張します。 エンタープライズ規模では、Azure エンタープライズ資産で Azure Arc 対応サーバーを運用上維持するためのガイダンスが提供され、プラットフォーム レベルで一元的な管理と監視が行われます。 |

| 自動化の規範 | Azure Arc は、ネイティブ Azure リソースと同レベルのエクスペリエンスと自動化を使用して、Azure の外でホストされているデジタル状態を管理する際に役立ちます。 エージェントのオンボード、ライフサイクル管理、Azure Arc を使用した Azure コントロール プレーン機能の拡張に対して、可能な限り自動化を使うことを計画します。 |

| コスト ガバナンス | 予算、コストの割り当て、およびチャージバックを使用して、管理されていないリソースと監視されていないリソースを追跡し、財務上の説明責任の増大を防止します。 |

Azure Arc 対応 Kubernetes の設計ガイドライン

設計ガイドラインには、ハイブリッド マルチクラウド環境で、Azure ランディング ゾーン用のクラウド導入フレームワークの設計を推進する重要な意思決定に対する推奨事項が用意されています。 Azure Arc 対応 Kubernetes を使用するときは、Azure ランディング ゾーンの実装に関する次の重要な設計領域を検討してください。

| CDA | 説明 |

|---|---|

| ID 管理とアクセス管理 | Azure Arc 対応 Kubernetes を使用して Azure から一元管理されているハイブリッド Kubernetes クラスター リソースをセキュリティで保護するための適切なアクセス制御設計を実現するためのベストプラクティス。 |

| ネットワーク トポロジと接続 | Azure Arc 対応 Kubernetes を使用する場合の設計に関する考慮事項と、それらを Azure ランディングゾーンに安全に接続する方法。 |

| リソースの編成 | リソースの一貫性とタグ付け方法に関するベストプラクティス。ハイブリッドとマルチクラウド Azure Arc 対応 Kubernetes クラスター リソースが含まれます。 |

| ガバナンスとセキュリティの規範 | クラウド導入フレームワークの Azure ランディング ゾーン アーキテクチャには、Azure Policy とロールベースのアクセス制御 (RBAC) のデプロイを標準化するためのパターンが含まれます。 デプロイの標準化は、管理グループを構造化してリソースを論理グループに分割することで行います。 Azure Arc 対応 Kubernetes などのテクノロジを使用して、これらのパターンを拡張します。 |

| 管理の作業分野 | ガバナンス手法と同様に、Azure 管理サービスも、Azure Arc を通じてオンプレミスや他のクラウド プラットフォームなどの他の環境に拡張できます。Azure ランディング ゾーンには、プラットフォーム レベルでの一元管理と監視により、Azure エンタープライズ資産上の Azure Arc 対応 Kubernetes クラスター リソースを維持、運用する方法に関するガイダンスが用意されています。 |

| 自動化の規範 | 組織は、Azure Arc を使用することにより、Azure の外でホストされているデジタル状態を、ネイティブ Azure リソースと同じレベルのエクスペリエンスと自動化で管理できます。 Azure ランディング ゾーンの実装の一環として、自動化を可能な限り使用することを計画します。 自動化の機会には、クラスターのオンボード、エージェントと拡張機能のライフサイクル、Azure Arc 対応 Kubernetes クラスター リソースに対する Azure コントロール プレーン機能の拡張などがあります。 |

| 拡張機能の管理 | Azure Arc 対応 Kubernetes クラスター拡張機能を管理するためのベスト プラクティス。Azure Arc 対応 Kubernetes リソースの Azure コントロール プレーン機能の拡張がサポートされます。 |

| CI/CD と GitOps の規範 | クラウドネイティブ構造である Kubernetes には、デプロイと運用にクラウドネイティブのアプローチが必要です。 ハイブリッド環境とマルチクラウド環境に、Azure Arc 対応 Kubernetes クラスター リソースを併用することによる CI/CD や GitOps の主要な規範について説明します。 |

| サービスの監視 | サービスを観測できることは重要です。 これは、動的なアーキテクチャに基づく分散とクラウドのシステムで発生するパフォーマンスの問題の理解に役立ちます。 ハイブリッドおよびマルチクラウド環境で、Azure Arc 対応 Kubernetes クラスター リソースを使用するサービス監視パターンの設計について説明します。 |

| コスト ガバナンス | 管理されていないリソースと監視されていないリソースを追跡して、Azure Arc 対応 Kubernetes クラスター リソースの予算、コストの割り当て、チャージバックの説明責任が増大するのを防止します。 |

Azure Arc 対応 SQL Managed Instance の設計ガイドライン

設計ガイドラインには、ハイブリッド マルチクラウド環境で、Azure ランディング ゾーン用のクラウド導入フレームワークの設計を推進する重要な意思決定に対する推奨事項が用意されています。 Azure Arc 対応 SQL Managed Instance を使用するときは、Azure ランディング ゾーンの実装に関する次の重要な設計領域を検討してください。

| CDA | 説明 |

|---|---|

| ID 管理とアクセス管理 | Azure Arc 対応 SQL Managed Instance とデータ コントローラーのリソースをセキュリティで保護するための適切なアクセス制御の設計上の考慮事項とベスト プラクティス。 |

| ネットワーク トポロジと接続 | Azure Arc 対応 SQL Managed Instance を操作するときと、それらを Azure ランディングゾーンに安全に接続する方法の設計上の考慮事項とベスト プラクティス。 |

| ストレージの規範 | Azure Arc 対応 SQL Managed Instance を操作するときに適切なストレージ アーキテクチャを選択するための設計上の考慮事項とベスト プラクティス。 |

| リソースの編成 | リソースの一貫性とタグ付け方法に関する設計上の考慮事項とベストプラクティス。ハイブリッドとマルチクラウド Azure Arc 対応 Kubernetes データ サービス リソースが含まれます。 |

| ガバナンスとセキュリティの規範 | クラウド導入フレームワークの Azure ランディング ゾーン アーキテクチャには、Azure Policy とロールベースのアクセス制御 (RBAC) のデプロイを標準化するためのパターンが含まれます。 デプロイの標準化は、管理グループを構造化してリソースを論理グループに分割することで行います。 Azure Arc 対応 SQL Managed Instance などのテクノロジを使用してパターンを拡張します。 |

| 管理の作業分野 | ガバナンス手法と同様に、Azure 管理サービスも、Azure Arc を通じてオンプレミスや他のクラウド プラットフォームなどの他の環境に拡張できます。Azure ランディング ゾーンには、Azure Arc 対応データ サービス リソースを維持、運用する方法に関するガイダンスが用意されています。 プラットフォーム レベルでの一元的な管理と監視によって、Azure のエンタープライズ資産上の Azure Arc 対応データ サービス リソースを管理します。 |

| 事業継続とディザスター リカバリー | 高可用性のディザスター リカバリー対応アーキテクチャを設計して、エンタープライズでの Azure Arc 対応 SQL Managed Instance のビジネス継続性をサポートするための設計上の考慮事項とベスト プラクティス。 |

| アップグレード可能性の規範 | Azure Arc 対応 SQL Managed Instance でアップグレード プロセスを構成および管理するための設計上の考慮事項とベスト プラクティス。 |

| コスト ガバナンス | 管理されていないリソースと監視されていないリソースを追跡して、Azure Arc 対応 SQL Managed Instance リソースの予算、コストの割り当て、チャージバックの説明責任が増大するのを防止します。 |

次の手順

ハイブリッドとマルチクラウドのクラウド導入過程の詳細については、次のリソースを参照してください。

- ハイブリッド環境をセキュリティで保護するための適切なアクセス制御を設計する方法について説明します。

- Azure Arc 対応サーバーのネットワーク トポロジと接続の要件を確認してください。

- ハイブリッドおよびマルチクラウド環境を管理する方法について説明します。