Microsoft Entra グループを使用してアクセスを管理する

Azure DevOps Services

Azure DevOps Services でチームの重要なリソースと主要なビジネス資産へのアクセスを制御するには、Microsoft 365 や Microsoft Entra ID などのMicrosoft サービスを使用。 Microsoft Entra ID は組織と連携し アクセスを制御し、ユーザーを認証します。

ディレクトリ メンバーを Microsoft Entra グループで整理し 組織のアクセス許可を一括で管理します。 これらのグループを、プロジェクト コレクション管理者や共同作成者などの組み込みグループ、またはプロジェクト管理チームなどのカスタム グループに追加します。 Microsoft Entra グループ メンバーは Azure DevOps グループからアクセス許可を継承するため、グループ メンバーを個別に管理する必要はありません。

Microsoft Entra ID の利点および Microsoft アカウントまたは Microsoft Entra ID を使用して組織のアクセスをする方法の詳細については提供されているリンクを参照してください。

Note

Microsoft Graph の機能制限により、 サービス プリンシパル Azure DevOps の Microsoft Entra グループ メンバーの一覧には表示されません。 Microsoft Entra グループに設定されたアクセス許可は、Web UI に表示されていない場合でも、組織に追加されたグループ内のすべてのサービス プリンシパルに引き続き適用されます。

前提条件

- Permissions:Project コレクション管理者グループのメンバーになる。 組織の所有者は、自動的にこのグループのメンバーになります。

- Microsoft Entra 管理者のアクセス許可を持っているか、ディレクトリ管理者が Azure ポータルでそれらのアクセス許可を委任。

- アクセス レベル: 少なくとも Basic アクセス権を持っている。

- 組織の接続: Microsoft Entra ID に接続 Azure DevOps 組織のメンバー。

Microsoft Entra グループを Azure DevOps グループに追加する

Note

プレビュー機能である [組織のアクセス許可の設定] ページ v2 を有効にするには、「 プレビュー機能を有効にする」を参照してください。

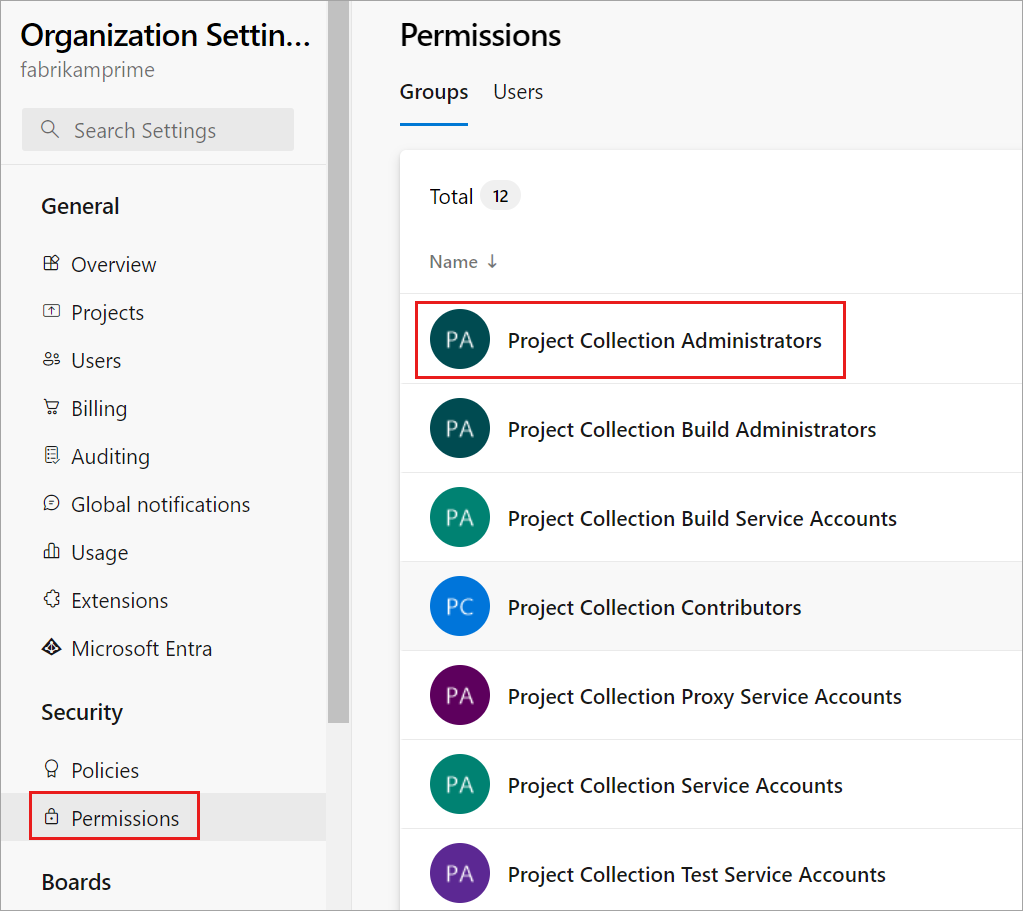

organization (

https://dev.azure.com/{yourorganization}) にサインインします。[ 組織の設定] に移動します。

![強調表示された [組織の設定] ボタンを示すスクリーンショット。](../../media/settings/open-admin-settings-vert.png?view=azure-devops)

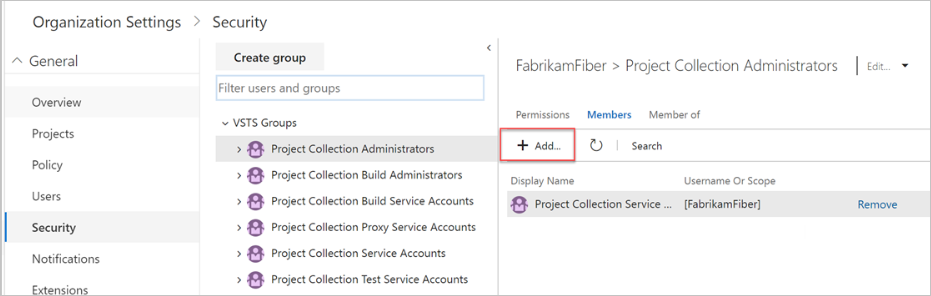

[ アクセス許可] を選択し、メンバーを追加するグループを選択します。

[ メンバー] を選択し、[ 追加] を選択します。

![[メンバー] を選択し、[追加] を選択します。](media/user-hub/select-members-add.png?view=azure-devops)

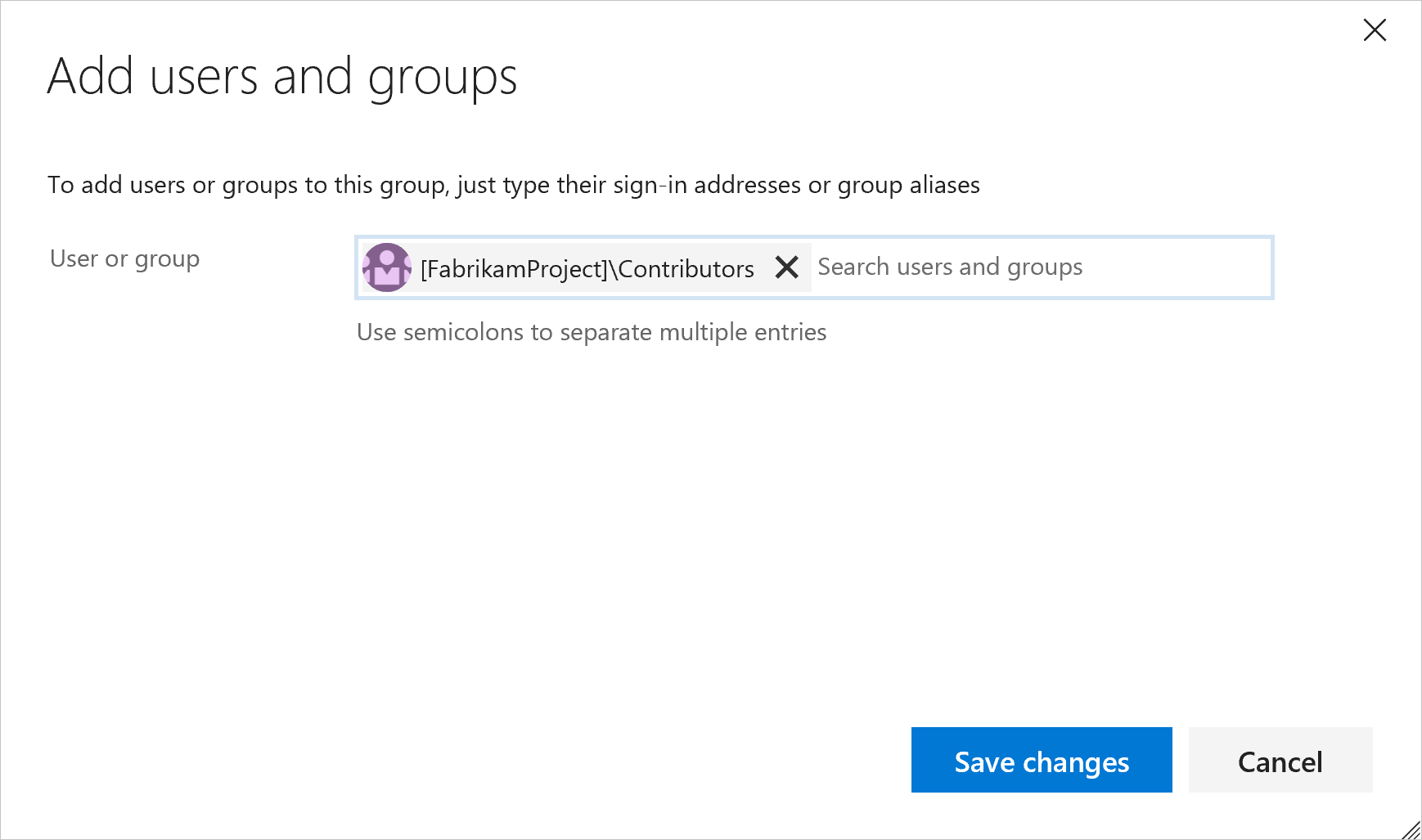

ゲスト 受け入れるのを待たずに、Microsoft Entra ID および Microsoft Entra ID に基づく組織に招待します。 この招待により、これらのゲストをorganizationに追加したり、プロジェクトへのアクセス権を付与したり、拡張機能を割り当てたりすることができます。

ユーザーまたはグループを追加し、変更を 保存します 。

![[ユーザーまたはグループの追加] を保存する](media/user-hub/save-add-users-groups.png?view=azure-devops)

Microsoft Entra ID の変更が Azure DevOps に表示されるまでに最大 1 時間かかる場合がありますが、すぐにアクセス許可 評価できます。