シークレット スキャン機能と新しいボード ハブが既定で強化されました

セキュリティの概要、高度なセキュリティアラートと有効化のための 1 つのウィンドウを展開していることをお知らせします。また、GitHub Advanced Security でパートナー パターンを追加することで、シークレット スキャン機能も改善されました。 これにより、シークレット スキャン機能の検出機能が大幅に向上し、プロジェクトに対してより安全な環境が提供されます。

この更新プログラムを使用すると、New Boards Hub を既定のエクスペリエンスに近づけられます。 更新された設計、パフォーマンスの向上、アクセシビリティの強化が導入されます。 さらに、Boards 内の 2 つの新機能をプレビューしています。GitHub プル要求の AB# リンクと、より信頼性の高い GitHub リポジトリ検索により、タイムアウトのリスクが解消されます。

詳細については、リリース ノートを参照してください。

GitHub Advanced Security for Azure DevOps

Azure Boards

- 新しい Boards Hub が既定でオンになっている

- GitHub コミットまたは pull request へのリンクの追加が一般公開されました

- GitHub pull requests (プレビュー) の AB# リンク

- GitHub リポジトリの検索の機能強化に接続する (プレビュー)

Azure Pipelines

GitHub Advanced Security for Azure DevOps

セキュリティの概要のリスクと対象範囲のビュー

リポジトリの組織全体のビューと、その高度なセキュリティ アラートと、組織内のすべてのリポジトリの高度なセキュリティ有効化の状態を確認できるようになりました。

Advanced Security のセキュリティの概要機能は、セキュリティの概要>Organization 設定に移動することで確認できます。 詳細については、GitHub Advanced Security for Azure DevOps の Security の概要を参照してください。

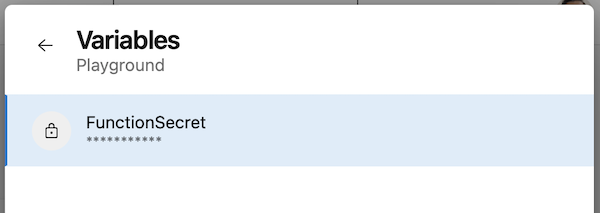

シークレット スキャン検出の拡張されたセット

シークレット スキャンで検出できるパートナー パターンのセットを拡張しています。 この拡張により、新しいトークンの種類に対して多くの信頼度の高いパターンが得られます。 これらの新しいパターンには、GitHub Advanced Security シークレット スキャン パートナー プログラムを通じて、多数の Azure リソース プロバイダーや他の SaaS プロバイダーが含まれます。

GitHub Advanced Security Secret Scanning が検出するパートナー パターンの種類の詳細については、「 Secret scanning alerts for GitHub Advanced Security for Azure DevOps」を参照してください。

シークレット スキャンでプロバイダー以外のパターンが検出されるようになりました

シークレット スキャンでは、次のような多くのプロバイダー以外のパターンが検出されるようになりました。

- HTTP 認証ヘッダー

- MongoDB の接続文字列

- MySQL/Postgres/SQL Server 接続文字列

- OpenSSH 秘密キー

- RSA 秘密キー

Note

プロバイダー以外のパターンの検出は現在プレビュー段階であり、変更される可能性があります。

これらのパターンの検出は、Azure DevOps 内のすべての GitHub Advanced Security 対応リポジトリで有効になります。 結果のシークレットは、"信頼度" という名前のシークレット スキャン アラート リストの新しい個別のフィルターに表示されます。

GitHub Advanced Security Secret Scanning が検出するパターンの種類の詳細については、「 Secret scanning alerts for GitHub Advanced Security for Azure DevOps」を参照してください。

Azure Boards

新しい Boards Hub が既定でオンになっている

New Boards Hub の進行状況に追いついている場合は、プレビューがしばらくの間アクティブになっている可能性があります。 実際、2 年ほど前に New Boards Hub のプレビューを正式に発表しました。

本日は、私たちの旅の最終段階をお知らせします。 新しいボード ハブをすべての顧客の既定のエクスペリエンスにするためのプロセスを開始します。 これは 2 つのウェーブで発生し、4 月の真ん中に最初の波が始まります。 各ウェーブのロールアウト プロセスは数週間に及び、1 日おきに異なる顧客セットに徐々にロールアウトされます。

詳細については、 こちらのブログ記事をご覧ください。

GitHub コミットまたは pull request へのリンクの追加が一般公開されました

数週間 プレビュー後、作業項目を GitHub にリンクするためのエクスペリエンスが強化されたことをお知らせします。 目的のリポジトリを検索して選択し、ドリルダウンして特定のプル要求またはコミットを見つけてリンクします。 複数のウィンドウの変更やコピー/貼り付けを行う必要はありません (ただし、そのオプションはまだあります)。

Note

この機能は、 New Boards Hub プレビューでのみ使用できます。

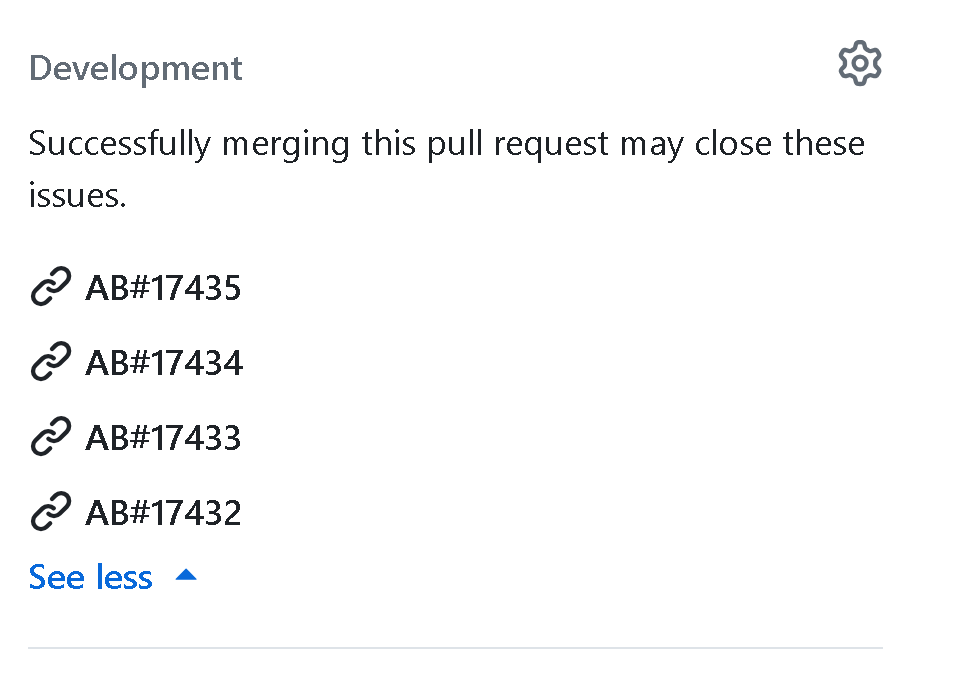

GitHub pull requests (プレビュー) の AB# リンク

Azure Boards + GitHub 統合の継続的な機能強化の一環として、AB# リンクのエクスペリエンスを向上させる機能をプレビューしています。 この更新により、AB# リンクが GitHub pull request の開発セクションに直接表示されるようになります。 つまり、説明やコメント間を移動しなくても、リンクされた作業項目を表示できるため、それらの AB# リンクに簡単にアクセスできます。

これらのリンクは、要求の説明をプルで AB# を使用する場合にのみ使用できます。 作業項目からプル要求から直接リンクした場合、それらは表示されません。 説明から AB# リンクを削除すると、開発コントロールからも削除されます。

プレビューへの参加に関心がある場合は、メール 直接お問い合わせください。 GitHub 組織名 (github.com/{組織名}) を必ず含めます。

GitHub リポジトリの検索の機能強化に接続する (プレビュー)

以前は、 接続 何千ものリポジトリを持つ GitHub 組織への Azure DevOps プロジェクトは困難でした。 GitHub リポジトリが多数あるお客様は、タイムアウト エラーや長い待機時間が発生する可能性があります。 本日、大規模な GitHub 組織のブロックを解除するプレビューをお知らせします。 タイムアウトの問題のリスクなしで、何千ものリポジトリを検索して選択できるようになりました。

ご要望に応じて、この機能を有効にできます。 関心をお持ちの場合は、Azure DevOps 組織名 (dev.azure.com/{organization}) を送信してください。

Azure Pipelines

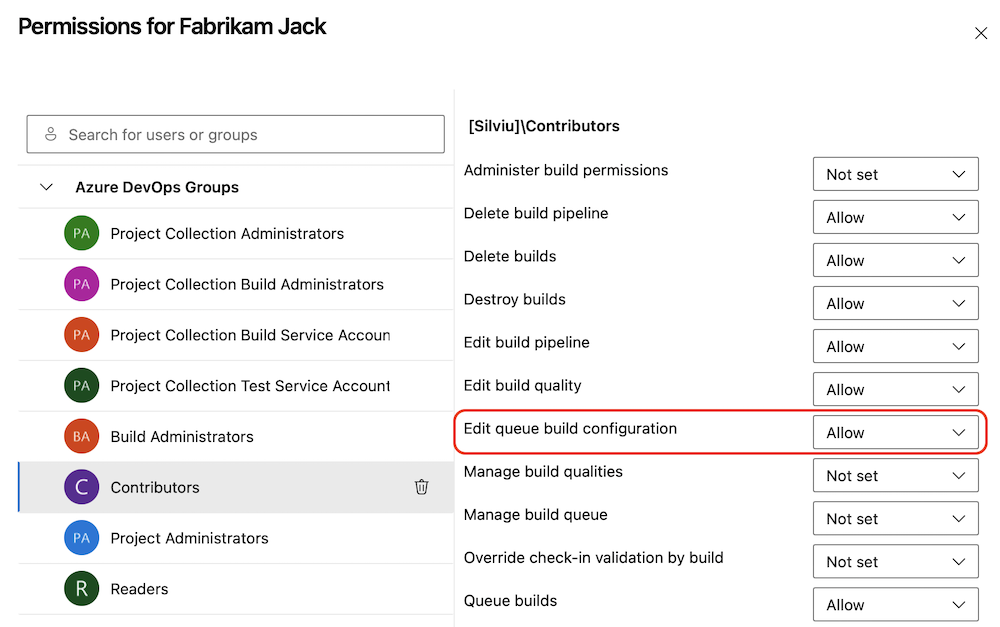

キュー ビルド構成のアクセス許可を編集する

パイプラインのセキュリティ体制を向上させるために、キューの作成時に設定された変数とフリー テキスト ランタイム パラメーターの値を定義できるユーザーを制御する Edit queue build configuration という名前の新しいパイプライン アクセス許可が追加されます。

キュー時に設定された変数とパラメーターを使用すると、構成可能な YAML パイプラインを記述できます。 残念ながら、ユーザー入力が実行される可能性もあります。 新しいアクセス許可により、このリスクが軽減されます。

Queue ビルド権限のみを持つユーザーは、定義済みの値セットを持つランタイム パラメーターの値をキューに登録して編集できます。 つまり、 boolean、 number 、または values プロパティが設定されているパラメーターの値を選択できます。

たとえば、パラメーターにフリー テキストが object型である場合は、 Edit キュー ビルド構成を持つユーザーのみが 設定できます。

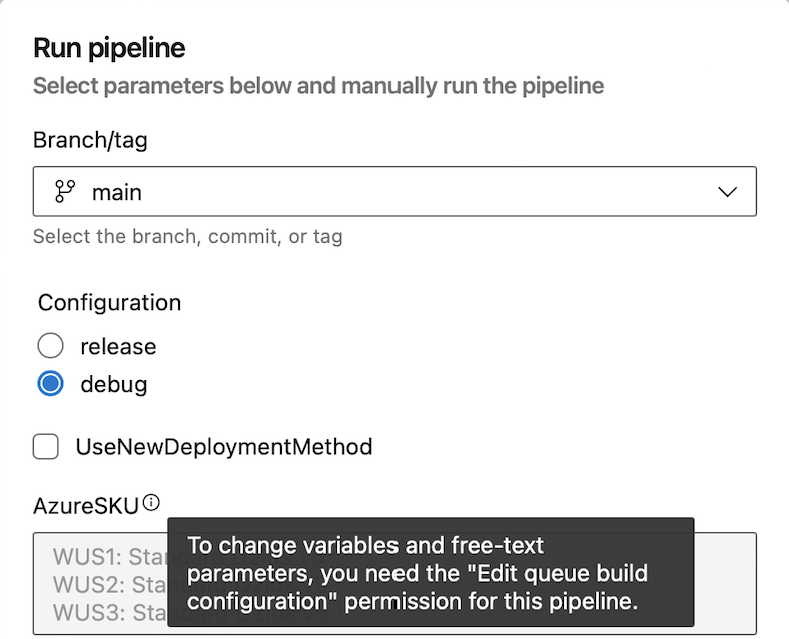

次のパラメーターが定義されたパイプラインについて考えてみましょう。

parameters:

- name: Configuration

type: string

values:

- release

- debug

default: debug

- name: UseNewDeploymentMethod

type: boolean

default: false

- name: AzureSKU

type: object

default:

WUS1: Standard D2lds v5

WUS2: Standard D2lds v5

WUS3: Standard D2lds v5

実行をキューに登録しているユーザーに、 Queue ビルド アクセス許可しかない場合。 パイプラインをキューに入れると、 Configuration パラメーターと UseNewDeploymentMethod パラメーターの値のみを指定できます。 AzureSKU パラメーターの値を指定することはできません。

キュー時に設定可能としてマークされた変数を変更するには、 Edit キュー ビルド構成 アクセス許可も必要です。 それ以外の場合は、変数の値を変更できません。

新しいアクセス許可が日常のワークロードに干渉しないように、 Queue ビルド アクセス許可を持つすべてのユーザーは、 Edit キュー ビルド構成 アクセス許可を受け取ります。 その後、必要に応じてこのアクセス許可を削除できます。

TFX は、タスクが End of Life Node ランナーを使用しているかどうかを検証します

タスク作成者は、 TFX を使用して拡張機能を発行します。 TFX が更新され、他の Node ランナー バージョンで検証が実行されました。

有効期間が終了したノード ランナー バージョン (EOL) を使用するタスクを含む拡張機能 (ノード 16 まで) では、次の警告が表示されます。

タスク < TaskName > は、有効期間が終了し、将来削除されるタスク ランナーに依存します。 作成者は、ノードのアップグレード ガイダンスを確認する必要があります。 https://aka.ms/node-runner-guidance

次のステップ

Note

これらの機能は、今後 2 ~ 3 週間にわたってロールアウトされます。

Azure DevOps に向かい、見てみましょう。

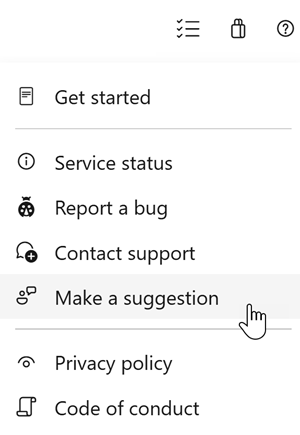

フィードバックの提供方法

これらの機能に関するご意見をお聞かせください。 ヘルプ メニューを使用して、問題を報告したり、提案を提供したりします。

Stack Overflow のコミュニティからアドバイスや質問に回答してもらうこともできます。

よろしくお願いします。

Dan Hellem