Microsoft Sentinel のログ保持プラン

ログの収集と保持には、脅威検出プログラムを成功させるために不可欠な 2 つの競合する側面があります。 一方では、可能な限り包括的なセキュリティ カバレッジを実現できるように、収集するログ ソースの数を最大化したいところです。 一方では、すべてのデータのインジェストによって発生するコストを最小限に抑える必要があります。

これらの競合するニーズには、データ アクセシビリティ、クエリ パフォーマンス、ストレージ コストのバランスを取るログ管理戦略が必要です。

この記事では、データのカテゴリと、データの保存とアクセスに使用される保持状態について説明します。 また、ログの管理と保持の戦略を構築するために Microsoft Sentinel が提供するログ プランについても説明します。

重要

ログの種類の補助ログは、現在、プレビュー段階にあります。 ベータ版、プレビュー版、または一般提供としてまだリリースされていない Azure の機能に適用されるその他の法律条項については、「Microsoft Azure プレビューの追加使用条件」を参照してください。

Microsoft Sentinel は、Microsoft Defender ポータルの統合セキュリティ オペレーション プラットフォーム内で一般提供されています。 プレビュー版では、Microsoft Defender XDR または E5 ライセンスがなくても、Defender ポータルで Microsoft Sentinel を使用できます。 詳しくは、「Microsoft Defender ポータルの Microsoft Sentinel」を参照してください。

取り込まれたデータのカテゴリ

Microsoft では、Microsoft Sentinel に取り込まれたデータを次の 2 つの一般的なカテゴリに分類することをお勧めします。

プライマリ セキュリティ データは、重要なセキュリティ値を含むデータです。 このデータは、リアルタイムのプロアクティブな監視、スケジュールされたアラート、セキュリティの脅威を検出する分析に使用されます。 データは、すべての Microsoft Sentinel エクスペリエンスでほぼリアル タイムですぐに使用できる必要があります。

セカンダリ セキュリティ データは補足データであり、多くの場合、大量の詳細なログに含まれます。 このデータのセキュリティ上の価値は限られていますが、検出と調査にさらなる情報とコンテキストを提供し、セキュリティ インシデントの全体像を把握するのに役立ちます。 すぐに使用できる必要はありませんが、必要に応じて、適切な分量でオンデマンドでアクセスできる必要があります。

プライマリ セキュリティ データ

このカテゴリは、組織にとって重要なセキュリティ値を保持するログで構成されます。 プライマリ セキュリティ データは、セキュリティ オペレーションの次のユース ケースで説明できます。

頻繁な監視。 脅威検出 (分析) 規則は、このデータに対して頻繁な間隔またはほぼリアル タイムで実行されます。

オンデマンド ハンティング。 このデータに対して複雑なクエリが実行され、対話型でハイパフォーマンスなセキュリティ脅威のハンティングが実行されます。

相関関係。 これらのソースのデータは、脅威を検出し、攻撃ストーリーを構築する他のプライマリ セキュリティ データ ソースのデータと関連付けられています。

定期的なレポート。 セキュリティと一般の意思決定者の両方にとって、これらのソースのデータは、組織のセキュリティ正常性に関する定期的なレポートに編集するためにすぐに使用できます。

行動分析。 これらのソースのデータは、ユーザーとデバイスのベースライン行動プロファイルを構築するために使用され、異常な行動を疑わしいものとして特定できるようになります。

プライマリ データ ソースの例には、ウイルス対策システムやエンタープライズ検出および応答 (EDR) システムのログ、認証ログ、クラウド プラットフォームからの監査証跡、脅威インテリジェンス フィード、外部システムからのアラートなどがあります。

プライマリ セキュリティ データを含むログは、この記事で後述する Analytics ログ プランを使用して保存する必要があります。

セカンダリ セキュリティ データ

このカテゴリには、個々のセキュリティ値が制限されているものの、セキュリティ インシデントまたは侵害の包括的なビューを提供するために不可欠なログが含まれます。 通常、これらのログは大量であり、詳細な場合があります。 このデータのセキュリティ オペレーションのユース ケースには次のとおりです。

脅威インテリジェンス。 プライマリ データを侵害インジケーター (IoC) または攻撃インジケーター (IoA) の一覧と照合して、脅威を迅速かつ簡単に検出できます。

アドホックなハンティングと調査。 データは 30 日間対話形式でクエリできるため、脅威ハンティングと調査のための重要な分析が容易になります。

大規模な検索。 ペタバイト規模のデータをバックグラウンドで取り込み、検索できる一方で、最小限の処理で効率的に保存できます。

要約規則による要約。 大量のログを集計情報に要約し、結果をプライマリ セキュリティ データとして保存します。 要約規則の詳細については、要約規則を使用した Microsoft Sentinel データの集計に関する記事を参照してください。

セカンダリ データ ログ ソースの例としては、クラウド ストレージ アクセス ログ、NetFlow ログ、TLS/SSL 証明書ログ、ファイアウォール ログ、プロキシ ログ、IoT ログなどがあります。 これらの各ソースが、常時必要とされることなくセキュリティ検出にどのように価値をもたらすかの詳細については、「基本ログのインジェストに使用するログ ソース」を参照してください。

セカンダリ セキュリティ データを含むログは、この記事で後述する Auxiliary ログ プラン (現在はプレビュー段階) を使用して保存する必要があります。

プレビュー以外のオプションの場合は、代わりに基本ログを使用できます。

ログ管理プラン

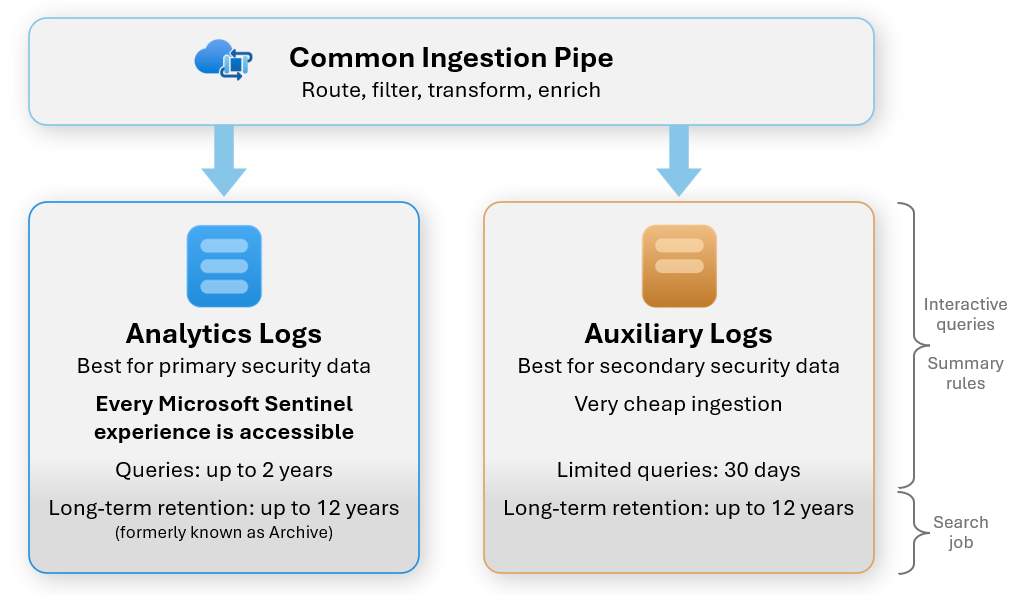

Microsoft Sentinel には、取り込まれたデータのこれらのカテゴリに対応するために、2 つの異なるログ ストレージ プラン (種類) が用意されています。

Analytics ログ プランは、プライマリ セキュリティ データを保存し、ハイ パフォーマンスで簡単かつ継続的にアクセスできるように設計されています。

Auxiliary ログ プランは、アクセシビリティは限定的ながら、セカンダリ セキュリティ データを非常に低コストで長期間保存できるように設計されています。

3 つ目のプランである基本ログは Auxiliary ログ プランの前身であり、Auxiliary ログ プランがプレビュー段階にある間は代替として使用できます。

これらの各プランは、2 つの異なる状態でデータを保持します。

対話型保持状態は、データが取り込まれる初期状態です。 この状態では、プランに応じて、データに対するさまざまなレベルのアクセスが可能になります。また、この状態のコストはプランによって大きく異なります。

長期保有状態では、プランに関係なく、古いデータが元のテーブルに最長 12 年間、非常に低コストで保持されます。

保持状態の詳細については、「Log Analytics ワークスペースでデータ保持を管理する」を参照してください。

次の図は、これら 2 つのログ管理プランを要約して比較したものです。

Analytics ログ プラン

Analytics ログ プランでは、データは既定で対話型の保持状態で 90 日間保持されます。最長 2 年間まで延長できます。 この対話型の状態はコストがかかりますが、クエリごとの料金は発生せず、無制限に、ハイ パフォーマンスでデータのクエリを実行できます。

対話型の保持期間が終了すると、データは元のテーブルに残ったまま、長期保有状態になります。 長期保有期間は既定では定義されていませんが、最長 12 年間続くように定義できます。 この保持状態では、規制コンプライアンスまたは内部ポリシーの目的で、非常に低コストでデータが保持されます。 この状態のデータにアクセスするには、検索ジョブまたは復元を使用して、対話型の保持で限られたデータ セットを新しいテーブルに抽出する必要があります。これにより、それに関係する完全なクエリ機能を利用できます。

Auxiliary ログ プラン

Auxiliary ログ プランでは、データを対話型の保持状態で 30 日間保持します。 補助プランでは、この状態は Analytics プランと比較して非常に低い保持コストになります。 ただし、クエリ機能は制限されています。クエリはスキャンされたデータのギガバイト単位で課金され、1 つのテーブルに限定されるため、パフォーマンスは大幅に低下します。 このデータが対話型の保持状態にある間、このデータに対して集計規則を実行して、Analytics ログ プランで集計データのテーブルを作成し、この集計データに対して完全なクエリ機能を利用できます。

対話型の保持期間が終了すると、データは長期保有状態になり、元のテーブルに残ります。 Auxiliary ログ プランの長期保有は、データにアクセスする唯一のオプションが検索ジョブを使用することである点を除いて、Analytics ログ プランの長期保有と似ています。 復元は Auxiliary ログ プランではサポートされていません。

基本ログ プラン

3 つ目のプランは、基本ログと呼ばれ、Auxiliary ログ プランと同様の機能がありますが、対話型の保持コストが高くなります (ただし、Analytics ログ プランほどではありません)。 Auxiliary ログ プランはプレビュー段階のままですが、組織がプレビュー機能を使用していない場合は、基本ログを長期かつ低コストで保持するためのオプションとして利用できます。 基本ログ プランの詳細については、Azure Monitor ドキュメントの「テーブル プラン」を参照してください。

関連するコンテンツ

ログ データ プランのより詳細な比較、ログの種類に関する一般的な情報については、「Azure Monitor ログの概要 | テーブル プラン」を参照してください。

Auxiliary ログ プランでテーブルを設定するには、「Auxiliary プランを使用して Log Analytics ワークスペースにテーブルを設定する (プレビュー)」を参照してください。

プラン全体に存在する保持期間の詳細については、「Log Analytics ワークスペース内のデータ保持を管理する」を参照してください。