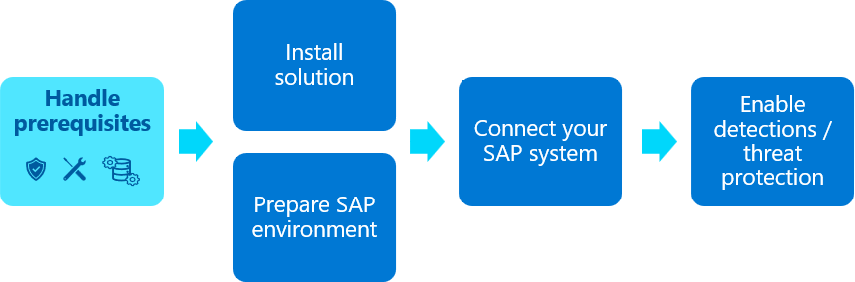

SAP アプリケーション用の Microsoft Sentinel ソリューションのデプロイの前提条件

この記事では、SAP アプリケーション用の Microsoft Sentinel ソリューションのデプロイに必要な前提条件を示します。これは、データ コネクタ エージェントをデプロイするか、SAP Cloud Connector でエージェントレス ソリューションを使用するかによって異なります。 このページの上部にあるデプロイに一致するオプションを選択します。

すべての前提条件を確認して理解することは、SAP アプリケーション用の Microsoft Sentinel ソリューションをデプロイするための最初の手順です。 接続の種類を選択して、環境の前提条件を一覧表示します。

この記事の内容は、セキュリティ、インフラストラクチャ、SAP BASIS チームに関係します。

この記事の内容は、 security および SAP BASIS チームに関連します。

重要

Microsoft Sentinel の エージェントレス ソリューション はリリース前の製品として限定プレビュー段階であり、商用リリース前に大幅に変更される可能性があります。 Microsoft は、ここで提供される情報に関して、明示または黙示を問わず一切の保証を行いません。 エージェントレス ソリューションへのアクセス登録もしプレビュー期間中は承認された顧客とパートナーのみが利用できます。 詳細については、「 Microsoft Sentinel for SAP goes agentless 」を参照してください。

Azure の前提条件

通常、Azure の前提条件は、 security チームによって管理されます。

| 前提条件 | 説明 | 必須/省略可能 |

|---|---|---|

| Microsoft Sentinel へのアクセス | Microsoft Sentinel で有効になっている Log Analytics ワークスペースの *workspace ID と primary キー を書き留めます。 これらの詳細は、Microsoft Sentinel で確認できます。ナビゲーション メニューから、[設定]>[ワークスペース設定]>[エージェント管理] の順に選択します。 デプロイ プロセス中に使用できるように、"ワークスペース ID" と "プライマリ キー" をコピーし、どこかに貼り付けておきます。 |

必須 |

| Azure リソースを作成するアクセス許可 | 少なくとも、Microsoft Sentinel コンテンツ ハブからソリューションをデプロイするために必要なアクセス許可が必要です。 詳細については、「 Microsoft Sentinel ソリューションをデプロイするための前提条件を参照してください。 | 必須 |

| Azure キー コンテナーを作成するか、または既存のものにアクセスするためのアクセス許可 | Azure Key Vault を使用して、SAP システムに接続するために必要なシークレットを格納します。 詳細については、「キー コンテナーのアクセス許可を割り当てる」を参照してください。 | SAP システム資格情報を Azure Key Vault に格納する予定の場合は必須です。 構成ファイルに格納する予定の場合は省略可能です。 詳細については、「仮想マシンを作成して資格情報へのアクセスを構成する」を参照してください。 |

| アクセス許可を使用して SAP データ コネクタ エージェントに特権ロールを割り当てる | SAP データ コネクタ エージェントをデプロイするには、Microsoft Sentinel Business Applications エージェント オペレーター ロールを使用して、Microsoft Sentinel ワークスペースへの特定のアクセス許可を持つエージェントの VM ID を付与する必要があります。 このロールを付与するには、Microsoft Sentinel ワークスペースが存在しているリソース グループに対する所有者のアクセス許可が必要です。 詳細については、「 データ コネクタ エージェント コンテナーをデプロイして SAP システムを接続するを参照してください。 |

必須。 リソース グループに対する所有者のアクセス許可がない場合は、エージェントが完全にデプロイされた後で、関連する手順を、関連するアクセス許可を持つ別のユーザーが実行することもできます。 |

データ コネクタ エージェント コンテナーのシステム前提条件

通常、システムの前提条件は、 infrastructure チームによって管理されます。

| 前提条件 | 説明 |

|---|---|

| システム アーキテクチャ | SAP ソリューションのデータ コネクタ コンポーネントは、Docker コンテナーとしてデプロイされます。 コンテナーのホストは物理マシン、仮想マシンのどちらでもかまいません。また、オンプレミス、任意のクラウド内のどちらにも配置できます。 コンテナーをホストする VM は、Microsoft Sentinel ワークスペースと同じ Azure サブスクリプションや、同じ Microsoft Entra テナント内に配置する必要は "ありません"。 |

| サポートされている Linux バージョン | SAP データ コネクタ エージェントは、次の Linux ディストリビューションでテストされます。 - Ubuntu 18.04 以降 - SLES バージョン 15 以降 - RHEL バージョン 7.7 以降 別のオペレーティング システムを使用している場合は、コンテナーの手動のデプロイと構成が必要となる場合があります。 詳細については、「 エキスパート オプションを使用して Microsoft Sentinel for SAP データ コネクタ エージェント コンテナーをデプロイする サポート チケットを開く」を参照してください。 |

| 仮想マシンのサイズ設定に関する推奨事項 | 最小仕様 (ラボ環境の場合など): Standard_B2s VM (以下を含む): - 2 コア - 4 GB RAM 標準コネクタ (既定): Standard_D2as_v5 VM または Standard_D2_v5 VM (以下を含む): - 2 コア - 8 GB RAM 複数コネクタ: Standard_D4as_v5 または Standard_D4_v5 VM (以下を含む): - 4 コア - 16 GB RAM |

| 管理者特権 | コンテナーのホスト コンピューターに対する管理者特権 (ルート) が必要です。 |

| ネットワーク接続 | 以下に対するアクセス権がコンテナーのホストにあることを確認します。 Microsoft Sentinel- - Azure Key Vault (Azure Key Vault を使用してシークレットを格納するデプロイ シナリオの場合) - SAP システム。次の TCP ポートを介してアクセス。32xx、5xx13、33xx、48xx (SNC 使用の場合)。ここで xx は SAP インスタンス番号。 |

| ソフトウェア ユーティリティ | SAP データ コネクタ デプロイ スクリプトを使用すると、コンテナーのホスト VM に次の必須ソフトウェアがインストールされます (使用する Linux ディストリビューションによっては、この一覧が多少異なる場合があります)。 - Unzip - NetCat - Docker - jq - curl |

| マネージド ID またはサービス プリンシパル | 最新バージョンの SAP データ コネクタ エージェントでは、Microsoft Sentinel に対して認証するために、 管理された ID または サービス プリンシパル が必要です。 レガシ エージェントは、最新バージョンへの更新がサポートされています。それ以降のバージョンへの継続的な更新には、マネージド ID またはサービス プリンシパルを使用する必要があります。 |

データ コネクタ エージェント コンテナーの SAP 前提条件

SAP BASISチームが SAP システムの前提条件を確認し、確認することをお勧めします。 SAP システムの管理は、経験のある SAP システム管理者が行うことを強くお勧めします。

| 前提条件 | 説明 |

|---|---|

| サポートされている SAP バージョン | SAP データ コネクタ エージェントでは SAP NetWeaver システムがサポートされます。これは、SAP_BASISバージョン 731 以降でテストされました。 このチュートリアルの一部の手順では、以前のバージョン (SAP_BASIS バージョン 740) で作業している場合の代替手順を示しています。 |

| 必要なソフトウェア | SAP NetWeaver RFC SDK 7.50 (こちらからダウンロード) SAP ソフトウェアのダウンロード ページにアクセスするために、SAP ユーザー アカウントも持っていることを確認します。 |

| SAP システムの詳細 | 次の SAP システムの詳細を書き留めます。 - SAP システムの IP アドレスと FQDN ホスト名 - SAP システム番号 ( 00 など)- SAP NetWeaver システムの SAP システム ID ( NPL など) - SAP クライアント ID ( 001 など) |

| SAP NetWeaver インスタンスへのアクセス | SAP データ コネクタ エージェントでは、次のいずれかのメカニズムを使用して SAP システムに対する認証を行います。 - SAP ABAP ユーザー/パスワード - X.509 証明書を持つユーザー。 このオプションには、追加の構成手順が必要です。 詳細については、「セキュリティで保護された接続に SNC を使用するようにシステムを構成する」を参照してください。 |

| SAP ロールの要件 | SAP データ コネクタが SAP システムに接続できるようにするには、SAP システム ロールを作成する必要があります。 SAP NPLK900271 変更要求 (CR) をデプロイして、必要なシステム ロールを作成することをお勧めします。 詳細については、「 Microsoft Sentinel ロールの構成」を参照してください。 |

| 追加サポートに推奨される PR | 推奨される PR を SAP システムにデプロイして、クライアント IP アドレスや追加ログなどの追加の詳細を取得します。 詳細については、「追加のデータ取得のサポートを構成する (推奨)」を参照してください。 |

Azure の前提条件

通常、Azure の前提条件は、 security チームによって管理されます。

| 前提条件 | 説明 | 必須/省略可能 |

|---|---|---|

| 制限付きプレビューへのアクセス | エージェントレス ソリューションでは登録が必要であり、制限付きプレビュー期間中は承認済みの顧客とパートナーのみが利用できます。 詳細については、「 Limited Preview Sign Up: Microsoft Sentinel Solution for SAP - Agent-less Data Connectorを参照してください。 | 必須 |

| Azure リソースを作成するアクセス許可 | 次の情報が必要です。 - Microsoft Sentinel コンテンツ ハブからソリューションをデプロイするために必要なアクセス許可。 詳細については、「Microsoft Sentinel ソリューションをデプロイするための前提条件Microsoft Entra 組み込みロールを参照してください。 Microsoft Sentinel リソース グループの所有者。次の場合に必要です。 - データ収集規則とデータ収集エンドポイントの作成。 - データ収集ルールに対するメトリックパブリッシャーロールの割り当ての監視。 |

必須 |

| Microsoft Entra のアクセス許可 | アプリの登録を作成するには、Microsoft Entra ID のアクセス許可が必要です。 このアクセス許可は、組み込みの Microsoft Entra ID ロールのメンバーシップを通じて取得できます。 - アプリケーション開発者。 |

必須 |

エージェントレス データ コネクタの SAP 前提条件

SAP BASISチームが SAP システムの前提条件を確認し、確認することをお勧めします。 SAP システムの管理は、経験のある SAP システム管理者が行うことを強くお勧めします。

| 前提条件 | 説明 |

|---|---|

| サポートされている SAP バージョン | Agentless ソリューションは、SAP_BASIS バージョン 750 以上の SAP NetWeaver システムをサポートします。 |

| SAP システム | SAP システムには以下が必要です。 次のサービスが有効になっている SAP BTP サブアカウント: - SAP Integration Suite - SAP プロセス統合ランタイム - Cloud Foundry Runtime 詳しくは、SAP のドキュメントをご覧ください。 試用版アカウント がサポートされています。 SAP Cloud Connectorデプロイ済み SAP NetWeaver バージョン 7.5 以降 |

| SAP ロールとアクセス許可 | SAP システムには次のロールが必要です。 In SAP NetWeaver 7.5+: SAP Netweaver Administrator SAP BTP では、次のすべてのロール。 - サブアカウント管理者 - Integration Provisioner - PI_Administrator - PI_Integration_Developer - PI_Business_Expert |

インジェストを計画する

システムをテストして、各 SAP システムが Microsoft Sentinel に送信するログの数を決定することをお勧めします。 Microsoft Sentinel の課金はログ インジェストのサイズによって異なります。これは、システムの使用状況、デプロイされたモジュール、ユーザー数、実行ユース ケース、ネットワーク トラフィック、ログの種類などの要因によって異なります。

詳細については、以下を参照してください:

- ソリューションの価格

- コストを計画し、Microsoft Sentinel の価格と課金を理解する

- Microsoft Sentinel のコストを削減する

- Microsoft Sentinel のコストを管理および監視する