Azure portal でキュー データへのアクセスの承認方法を選択する

Azure portal を使用してキュー データにアクセスするときに、ポータルでは内部的に Azure Storage への要求が発行されます。 Azure Storage への要求は、Microsoft Entra アカウントまたはストレージ アカウント アクセス キーのいずれかを使用して承認できます。 ポータルでは、どの方法を使用しているかを示し、適切なアクセス許可がある場合は、それら 2 つを切り替えることができます。

キュー データにアクセスするために必要なアクセス許可

Azure portal でキュー データへのアクセスを承認する方法に応じて、特定のアクセス許可が必要になります。 ほとんどの場合、これらのアクセス許可は Azure ロールベースのアクセス制御 (Azure RBAC) を使用して提供されます。 Azure RBAC の詳細については、「Azure ロールベースのアクセス制御 (Azure RBAC) とは」を参照してください。

アカウント アクセス キーを使用する

アカウント アクセス キーを使用してキュー データにアクセスするには、Azure RBAC アクション Microsoft.Storage/storageAccounts/listkeys/action を含む Azure ロールが割り当てられている必要があります。 この Azure ロールは、組み込みロールまたはカスタム ロールのどちらでも構いません。 Microsoft.Storage/storageAccounts/listkeys/action をサポートする組み込みロールには、権限が最小のものから最大のものの順に、次のものが含まれます。

- 閲覧者とデータ アクセス ロール

- Storage Account の共同作成者ロール

- Azure Resource Manager の共同作成者ロール

- Azure Resource Manager の所有者ロール

Azure portal でキュー データにアクセスしようとすると、ポータルではまず Microsoft.Storage/storageAccounts/listkeys/action を含むロールがお客様に割り当てられているかどうかが確認されます。 このアクションを持つロールが割り当てられている場合、ポータルではキュー データにアクセスするためにアカウント キーが使用されます。 このアクションを持つロールが割り当てられていない場合、ポータルでは、Microsoft Entra アカウントを使ってデータへのアクセスが試みられます。

重要

ストレージ アカウントが Azure Resource Manager の ReadOnly ロックでロックされている場合、そのストレージ アカウントに対してキーの一覧表示操作は許可されません。 キーの一覧表示は POST 操作であり、アカウントに対して ReadOnly ロックが構成されている場合、すべての POST 操作が禁止されます。 このため、アカウントが ReadOnly ロックでロックされている場合、ユーザーは Microsoft Entra 資格情報を使用してポータル内のキュー データにアクセスする必要があります。 Microsoft Entra ID を使用したポータル内の BLOB データへのアクセスの詳細については、「Microsoft Entra アカウントを使用する」を参照してください。

Note

従来のサブスクリプション管理者ロールであるサービス管理者と共同管理者には、Azure Resource Manager の Owner ロールと同等のものが含まれています。 所有者ロールには、Microsoft.Storage/storageAccounts/listkeys/action を含むすべてのアクションが含まれているので、これらの管理者ロールのいずれかを持つユーザーは、アカウント キーを持つキュー データにもアクセスできます。 詳細については、「Azure ロール、Microsoft Entra ロール、従来のサブスクリプション管理者ロール」を参照してください。

Microsoft Entra アカウントを使用する

Microsoft Entra アカウントを使用して、Azure portal からキュー データにアクセスするには、次のステートメントが両方とも自分に当てはまる必要があります。

- キュー データへのアクセスを提供する組み込みロールまたはカスタム ロールのいずれかが割り当てられている。

- Azure Resource Manager のリーダーロールが、少なくとも、ストレージ アカウント以上のレベルを範囲として割り当てられている。 リーダー役割は最も制限の厳しいアクセス許可を付与しますが、ストレージ アカウントの管理リソースへのアクセス権を付与する別の Azure Resource Manager ロールも受け入れることができます。

Azure Resource Manager 閲覧者ロールを持つユーザーは、ストレージ アカウントのリソースを見ることはできますが、変更することはできません。 これは Azure Storage 内のデータに読み取りアクセス許可を提供しませんが、アカウント管理リソースに対してのみです。 ユーザーが Azure portal 内のキューに移動できるようにするには、 閲覧者ロールが必要です。

BLOB データへのアクセスをサポートする組み込みロールの詳細については、Microsoft Entra ID を使ってキューへのアクセスを認可する方法に関する記事をご覧ください。

カスタム ロールは、組み込みロールによって提供される同じアクセス許可のさまざまな組み合わせをサポートできます。 Azure カスタム ロールを作成する方法の詳細については、「Azure のカスタム ロール」と「Azure リソースのロール定義の概要」を参照してください。

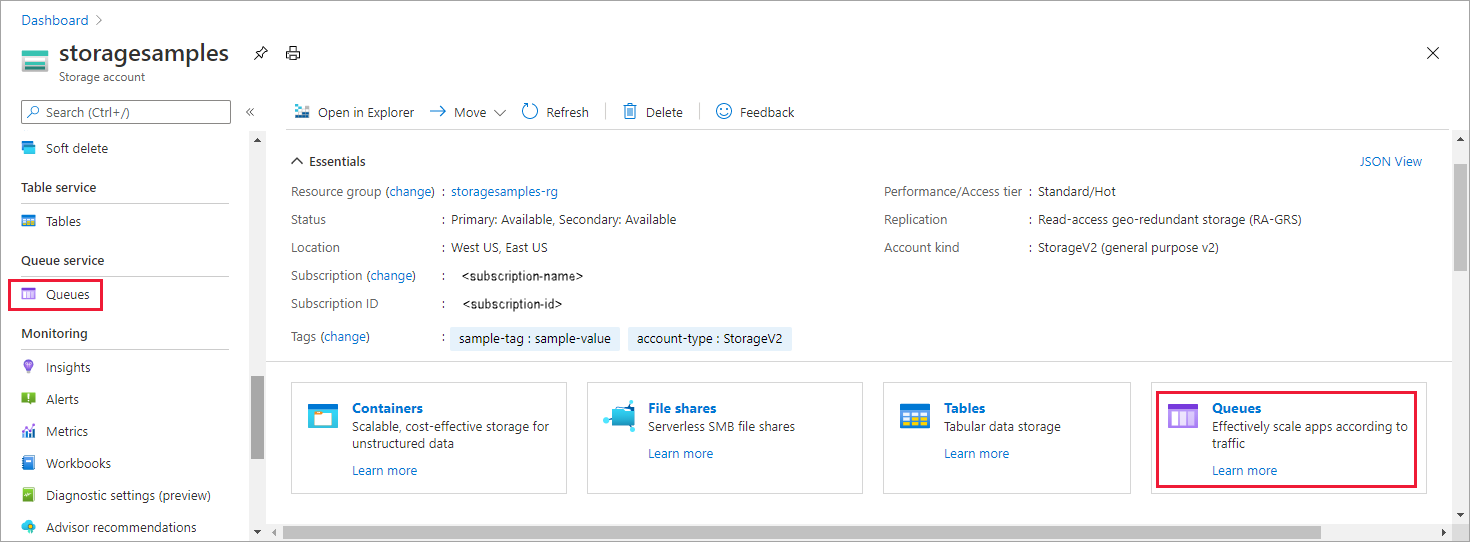

Azure portal でキューに移動する

ポータルでキュー データを表示するには、ストレージ アカウントの [概要] に移動し、キューのリンクをクリックします。 または、メニューの [Queue サービス] セクションに移動することもできます。

現在の認証方法の判別

キューに移動すると、認証のためにアカウント アクセス キーまたは Microsoft Entra アカウントのどちらを現在使用しているかが Azure portal に示されます。

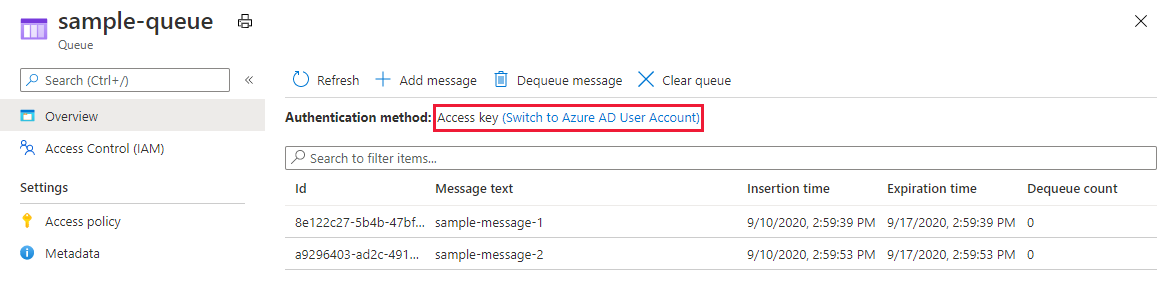

アカウント アクセス キーを使用して認証を行う

アカウント アクセス キーを使用して認証を行う場合、ポータルには認証方法としてアクセス キーが指定されていることが次のように示されます。

Microsoft Entra アカウントの使用に切り替えるには、図内で強調表示されているリンクをクリックします。 割り当てられている Azure ロールを通じて適切なアクセス許可が付与されている場合は、続行できます。 ただし、適切なアクセス許可を持っていない場合は、次のようなエラー メッセージが表示されます。

Microsoft Entra アカウントにキューを表示する権限がない場合は、キューが一覧に表示されないことに注意してください。 認証に再度アクセス キーを使用するには、 [Switch to access key](アクセス キーへの切り替え) リンクをクリックします。

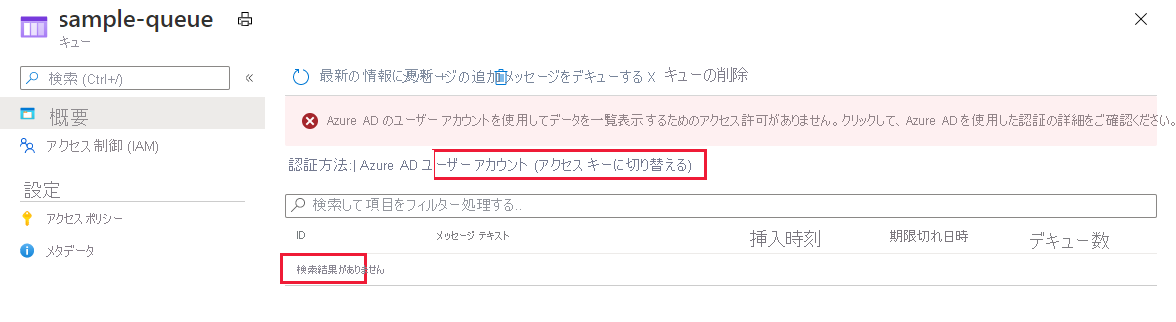

Microsoft Entra アカウントで認証する

Microsoft Entra アカウントを使用して認証を行う場合は、ポータルに認証方法として Microsoft Entra ユーザー アカウントが指定されていることが次のように示されます。

アカウント アクセス キーの使用に切り替えるには、図内で強調表示されているリンクをクリックします。 アカウント キーへのアクセスがある場合は、続行できます。 ただし、アカウント キーにアクセスできない場合は、Azure portal にエラー メッセージが表示されます。

アカウント キーへのアクセス権がない場合、キューはポータルに一覧表示されません。 認証に再度 Microsoft Entra アカウントを使用するには、[Microsoft Entra ユーザー アカウントに切り替える] リンクをクリックします。

Azure portal での既定の Microsoft Entra 承認

新しいストレージ アカウントを作成する場合、ユーザーがキュー データに移動するときに Azure portal が Microsoft Entra ID による認可に既定で設定されるように指定することができます。 既存のストレージ アカウントに対してこの設定を構成することもできます。 この設定では既定の認可方法のみを指定します。そのため、ユーザーはこの設定をオーバーライドし、アカウント キーを使用してデータ アクセスを認可できることに注意してください。

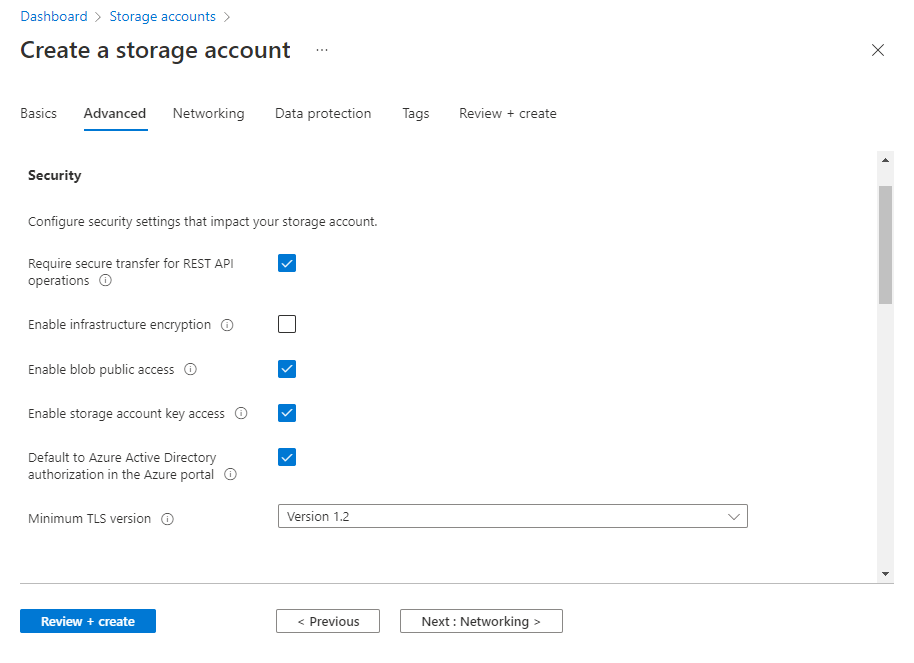

ストレージ アカウントを作成するときに、ポータルでデータ アクセス用に既定で Microsoft Entra 認可を使用するように指定するには、次の手順に従います。

「ストレージ アカウントの作成」の手順に従い、新しいストレージ アカウントを作成します。

[詳細設定] タブの [セキュリティ] セクションで、[Azure portal の Microsoft Entra 認可に既定で設定する] の横にあるチェック ボックスをオンにします。

[確認と作成] ボタンを選択して検証を実行し、アカウントを作成します。

既存のストレージ アカウントのこの設定を更新するには、次の手順に従います。

Azure portal でアカウントの概要に移動します。

[設定] の下で [構成] を選択します。

[Azure portal の Microsoft Entra 認可に既定で設定する] を [有効] に設定します。