サイト間 VPN および VNet 間のカスタム IPsec/IKE 接続ポリシーを構成する: PowerShell

この記事では、PowerShell を使用して、VPN Gateway のサイト間 VPN または VNet 間接続のカスタム IPsec/IKE ポリシーを構成する手順について説明します。

ワークフロー

この記事の手順に従うと、次の図に示すように、IPsec/IKE ポリシーを設定して構成できます。

- 仮想ネットワークと VPN ゲートウェイを作成します。

- クロスプレミス接続用のローカル ネットワーク ゲートウェイ、または VNet 間接続用の別の仮想ネットワークとゲートウェイを作成します。

- 選択したアルゴリズムとパラメーターを使用して IPsec/IKE ポリシーを作成します。

- IPsec/IKE ポリシーを使用して接続 (IPsec または VNet2VNet) を作成します。

- 既存の接続に対して、IPsec/IKE ポリシーを追加/更新/削除します。

ポリシー パラメーター

IPsec/IKE 標準プロトコルは、幅広い暗号アルゴリズムをさまざまな組み合わせでサポートしています。 これが、クロスプレミスと VNet 間の接続を確保して、コンプライアンスまたはセキュリティの要件を満たすためにどのように役立つかについては、「暗号化要件と Azure VPN Gateway について」を参照してください。 次の考慮事項に注意してください。

- IPsec/IKE ポリシーは、次のゲートウェイ SKU でのみ機能します。

- VpnGw1 から 5 および VpnGw1AZ から 5AZ

- Standard および HighPerformance

- ある特定の接続に対して指定できるポリシーの組み合わせは 1 つだけです。

- IKE (メイン モード) と IPsec (クイック モード) の両方について、すべてのアルゴリズムとパラメーターを指定する必要があります。 ポリシーを部分的に指定することはできません。

- オンプレミスの VPN デバイスでポリシーがサポートされることを、VPN デバイス ベンダーの仕様で確認してください。 ポリシーに対応していない場合、サイト間接続や VNet 間接続を確立できません。

暗号アルゴリズムとキーの強度

次の表は、サポートされている構成可能な暗号アルゴリズムとキーの強度を一覧にしたものです。

| IPsec/IKEv2 | [オプション] |

|---|---|

| IKEv2 暗号化 | GCMAES256、GCMAES128、AES256、AES192、AES128 |

| IKEv2 整合性 | SHA384、SHA256、SHA1、MD5 |

| DH グループ | DHGroup24、ECP384、ECP256、DHGroup14、DHGroup2048、DHGroup2、DHGroup1、なし |

| IPsec 暗号化 | GCMAES256、GCMAES192、GCMAES128、AES256、AES192、AES128、DES3、DES、なし |

| IPsec 整合性 | GCMAES256、GCMAES192、GCMAES128、SHA256、SHA1、MD5 |

| PFS グループ | PFS24、ECP384、ECP256、PFS2048、PFS2、PFS1、なし |

| クイック モード SA の有効期間 | (省略可能。指定がない場合は既定値) 秒 (整数。最小 300、既定値は 27,000) キロバイト (整数。最小 1,024、既定値は 102,400,000) |

| トラフィック セレクター | UsePolicyBasedTrafficSelectors ($True または $False、省略可能。指定がない場合は既定値である $False) |

| DPD タイムアウト | 秒 (整数。最小 9、最大 3,600、既定値は 45) |

オンプレミス VPN デバイスの構成は、ユーザーが Azure IPsec または IKE ポリシーで指定した次のアルゴリズムおよびパラメーターと一致しているか、それを含んでいる必要があります。

- IKE 暗号化アルゴリズム (メイン モード、フェーズ 1)

- IKE 整合性アルゴリズム (メイン モード、フェーズ 1)

- DH グループ (メイン モード、フェーズ 1)

- IPsec 暗号化アルゴリズム (クイック モード、フェーズ 2)

- IPsec 整合性アルゴリズム (クイック モード、フェーズ 2)

- PFS グループ (クイック モード、フェーズ 2)

- トラフィック セレクター (

UsePolicyBasedTrafficSelectorsを使用する場合) - SA の有効期間 (一致する必要のないローカル仕様)

IPsec 暗号化アルゴリズムに GCMAES を使用する場合は、IPsec 整合性で同じ GCMAES アルゴリズムとキー長を選択する必要があります。 たとえば、両方に GCMAES128 を使用します。

アルゴリズムとキーの表では:

- IKE はメイン モードまたはフェーズ 1 に対応します。

- IPsec はクイック モードまたはフェーズ 2 に対応しています。

- DH グループは、メイン モードまたはフェーズ 1 で使用される Diffie-Hellman グループを指定します。

- PFS グループは、クイック モードまたはフェーズ 2 で使用される Diffie-Hellman グループを指定します。

IKE メイン モード SA の有効期間は、Azure VPN ゲートウェイで 28,800 秒に固定します。

UsePolicyBasedTrafficSelectorsは、接続上のオプション パラメーターです。 接続上でUsePolicyBasedTrafficSelectorsを$Trueに設定すると、オンプレミスのポリシーベース VPN ファイアウォールに接続するように VPN ゲートウェイが構成されます。UsePolicyBasedTrafficSelectorsを有効にする場合は、VPN デバイスで、Any-to-Any ではなく、オンプレミス ネットワーク (ローカル ネットワーク ゲートウェイ) プレフィックスと Azure 仮想ネットワーク プレフィックスの双方向のすべての組み合わせについて、一致トラフィック セレクターが定義されていることを確認します。 この VPN ゲートウェイは、VPN ゲートウェイで構成されている内容に関係なく、リモート VPN ゲートウェイが提案するトラフィック セレクターをすべて受け入れます。たとえば、オンプレミス ネットワークのプレフィックスが 10.1.0.0/16 と 10.2.0.0/16 で、仮想ネットワークのプレフィックスが 192.168.0.0/16 と 172.16.0.0/16 である場合、次のトラフィック セレクターを指定する必要があります。

- 10.1.0.0/16 <====> 192.168.0.0/16

- 10.1.0.0/16 <====> 172.16.0.0/16

- 10.2.0.0/16 <====> 192.168.0.0/16

- 10.2.0.0/16 <====> 172.16.0.0/16

ポリシーベースのトラフィック セレクターについて詳しくは、「VPN ゲートウェイを複数のオンプレミスのポリシー ベースの VPN デバイスに接続する」をご覧ください。

タイムアウトを短い期間に設定するほど、IKE はより積極的にキー更新を行います。 場合によっては、そのとき接続が切断されるように見えることがあります。 この状況は、オンプレミスの場所が VPN ゲートウェイが存在する Azure リージョンから離れている場合や、物理的なリンク条件によってパケット損失が発生する可能性がある場合には望ましくない場合があります。 一般に、タイムアウトを 30 秒と 45 秒の間に設定することをお勧めします。

Note

IKEv2 整合性は、整合性と PRF (擬似ランダム関数) の両方に使用されます。 指定された IKEv2 暗号化アルゴリズムが GCM* の場合、IKEv2 整合性で渡される値は PRF でのみ使用され、暗黙的に IKEv2 整合性を GCM* に設定します。 それ以外のすべてのケースでは、IKEv2 整合性で渡される値が IKEv2 整合性と PRF の両方に使用されます。

Diffie-Hellman グループ

以下の表は、カスタム ポリシーでサポートされている、対応する Diffie-Hellman グループを示したものです。

| Diffie-Hellman グループ | DHGroup | PFSGroup | キーの長さ |

|---|---|---|---|

| 1 | DHGroup1 | PFS1 | 768 ビット MODP |

| 2 | DHGroup2 | PFS2 | 1024 ビット MODP |

| 14 | DHGroup14 DHGroup2048 |

PFS2048 | 2048 ビット MODP |

| 19 | ECP256 | ECP256 | 256 ビット ECP |

| 20 | ECP384 | ECP384 | 384 ビット ECP |

| 24 | DHGroup24 | PFS24 | 2048 ビット MODP |

詳細については、RFC3526 と RFC5114 を参照してください。

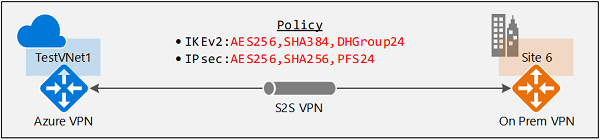

IPsec/IKE ポリシーを使用してサイト間 VPN 接続を作成する

このセクションでは、IPsec/IKE ポリシーを使用して S2S VPN 接続を作成する手順について説明します。 以下の手順によって、次の図に示す接続が作成されます。

S2S VPN 接続を作成するための詳細な手順については、S2S VPN 接続の作成に関する記事をご覧ください。

この演習の手順は、Azure Cloud Shell をブラウザーで使用して行うことができます。 代わりに PowerShell を直接コンピューターから使用したい場合は、Azure Resource Manager PowerShell コマンドレットをインストールします。 PowerShell コマンドレットのインストールの詳細については、Azure PowerShell のインストールおよび構成方法に関する記事を参照してください。

手順 1 - 仮想ネットワーク、VPN ゲートウェイ、およびローカル ネットワーク ゲートウェイ リソースを作成する

Azure Cloud Shell を使用している場合は、アカウントに自動的に接続するため、次のコマンドを実行する必要はありません。

コンピューターから PowerShell を使用する場合は、PowerShell コンソールを開き、アカウントに接続します。 詳細については、「 リソース マネージャーでの Windows PowerShell の使用」を参照してください。 接続するには、次のサンプルを参照してください。

Connect-AzAccount

Select-AzSubscription -SubscriptionName <YourSubscriptionName>

1.変数を宣言する

この練習では、最初に変数を宣言します。 コマンドの実行前に、変数を独自の変数に置き換えることができます。

$RG1 = "TestRG1"

$Location1 = "EastUS"

$VNetName1 = "TestVNet1"

$FESubName1 = "FrontEnd"

$BESubName1 = "Backend"

$GWSubName1 = "GatewaySubnet"

$VNetPrefix11 = "10.1.0.0/16"

$FESubPrefix1 = "10.1.0.0/24"

$BESubPrefix1 = "10.1.1.0/24"

$GWSubPrefix1 = "10.1.255.0/27"

$DNS1 = "8.8.8.8"

$GWName1 = "VNet1GW"

$GW1IPName1 = "VNet1GWIP1"

$GW1IPconf1 = "gw1ipconf1"

$Connection16 = "VNet1toSite6"

$LNGName6 = "Site6"

$LNGPrefix61 = "10.61.0.0/16"

$LNGPrefix62 = "10.62.0.0/16"

$LNGIP6 = "131.107.72.22"

2. 仮想ネットワーク、VPN ゲートウェイ、およびローカル ネットワーク ゲートウェイを作成する

次の例では、3 つのサブネットを持つ仮想ネットワーク TestVNet1 と VPN ゲートウェイを作成します。 値を代入するときは、ゲートウェイの名前を必ず GatewaySubnet にすることが重要です。 別の名前にすると、ゲートウェイの作成は失敗します。 仮想ネットワーク ゲートウェイの作成には、45 分以上かかる場合があります。 この間に、Azure Cloud Shell を使用していると、接続がタイムアウトになる可能性があります。これはゲートウェイ作成コマンドには影響しません。

New-AzResourceGroup -Name $RG1 -Location $Location1

$fesub1 = New-AzVirtualNetworkSubnetConfig -Name $FESubName1 -AddressPrefix $FESubPrefix1

$besub1 = New-AzVirtualNetworkSubnetConfig -Name $BESubName1 -AddressPrefix $BESubPrefix1

$gwsub1 = New-AzVirtualNetworkSubnetConfig -Name $GWSubName1 -AddressPrefix $GWSubPrefix1

New-AzVirtualNetwork -Name $VNetName1 -ResourceGroupName $RG1 -Location $Location1 -AddressPrefix $VNetPrefix11 -Subnet $fesub1,$besub1,$gwsub1

$gw1pip1 = New-AzPublicIpAddress -Name $GW1IPName1 -ResourceGroupName $RG1 -Location $Location1 -AllocationMethod Dynamic

$vnet1 = Get-AzVirtualNetwork -Name $VNetName1 -ResourceGroupName $RG1

$subnet1 = Get-AzVirtualNetworkSubnetConfig -Name "GatewaySubnet" -VirtualNetwork $vnet1

$gw1ipconf1 = New-AzVirtualNetworkGatewayIpConfig -Name $GW1IPconf1 -Subnet $subnet1 -PublicIpAddress $gw1pip1

New-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1 -Location $Location1 -IpConfigurations $gw1ipconf1 -GatewayType Vpn -VpnType RouteBased -GatewaySku VpnGw1

ローカル ネットワーク ゲートウェイを作成します。 Azure Cloud Shell がタイムアウトした場合は、再接続して次の変数をもう一度宣言する必要がある場合があります。

変数を宣言します。

$RG1 = "TestRG1"

$Location1 = "EastUS"

$LNGName6 = "Site6"

$LNGPrefix61 = "10.61.0.0/16"

$LNGPrefix62 = "10.62.0.0/16"

$LNGIP6 = "131.107.72.22"

$GWName1 = "VNet1GW"

$Connection16 = "VNet1toSite6"

ローカル ネットワーク ゲートウェイの Site6 を作成します。

New-AzLocalNetworkGateway -Name $LNGName6 -ResourceGroupName $RG1 -Location $Location1 -GatewayIpAddress $LNGIP6 -AddressPrefix $LNGPrefix61,$LNGPrefix62

手順 2 - IPsec/IKE ポリシーを使用して S2S VPN 接続を作成する

1.IPsec/IKE ポリシーの作成

次のサンプル スクリプトは、次のアルゴリズムとパラメーターを使用して IPsec/IKE ポリシーを作成します。

- IKEv2:AES256、SHA384、DHGroup24

- IPsec: AES256、SHA256、PFS なし、SA の有効期間 14,400 秒および 102,400,000 KB

$ipsecpolicy6 = New-AzIpsecPolicy -IkeEncryption AES256 -IkeIntegrity SHA384 -DhGroup DHGroup24 -IpsecEncryption AES256 -IpsecIntegrity SHA256 -PfsGroup None -SALifeTimeSeconds 14400 -SADataSizeKilobytes 102400000

IPsec に GCMAES を使用する場合、IPsec 暗号化と整合性の両方で同じ GCMAES アルゴリズムとキーの長さを使用する必要があります。 上記の例では、GCMAES256 を使用した場合、該当するパラメーターは "-IpsecEncryption GCMAES256 -IpsecIntegrity GCMAES256" になります。

2.IPsec/IKE ポリシーを使用して S2S VPN 接続を作成する

S2S VPN 接続を作成し、上記で作成した IPsec/IKE ポリシーを適用します。

$vnet1gw = Get-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1

$lng6 = Get-AzLocalNetworkGateway -Name $LNGName6 -ResourceGroupName $RG1

New-AzVirtualNetworkGatewayConnection -Name $Connection16 -ResourceGroupName $RG1 -VirtualNetworkGateway1 $vnet1gw -LocalNetworkGateway2 $lng6 -Location $Location1 -ConnectionType IPsec -IpsecPolicies $ipsecpolicy6 -SharedKey 'AzureA1b2C3'

必要に応じて、接続作成コマンドレットに "-UsePolicyBasedTrafficSelectors $True" を追加して、Azure VPN ゲートウェイがポリシー ベースのオンプレミス VPN デバイスに接続できるようにします。

重要

接続に IPsec/IKE ポリシーを指定すると、Azure VPN ゲートウェイは、その特定の接続に対して指定された暗号アルゴリズムとキーの強度を使用する IPsec/IKE 提案のみを送受信します。 接続するオンプレミスの VPN デバイスが、ポリシーの完全な組み合わせを使用するか受け入れることを確認する必要があります。それ以外の場合、S2S VPN トンネルは確立されません。

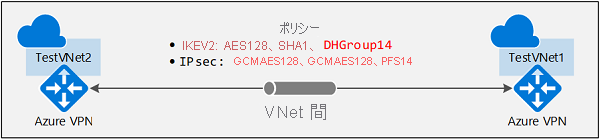

IPsec/IKE ポリシーを使用して VNet 間接続を作成する

IPsec/IKE ポリシーを使用した VNet-to-VNet 接続の作成手順は、S2S VPN 接続の作成手順に似ています。 以下のサンプル スクリプトは、次の図に示す接続を作成します。

VNet 間の接続を作成するための詳細な手順については、VNet-to-VNet 接続の作成に関する記事を参照してください。

手順 1: 2 つ目の仮想ネットワークと VPN ゲートウェイを作成する

1.変数を宣言する

$RG2 = "TestRG2"

$Location2 = "EastUS"

$VNetName2 = "TestVNet2"

$FESubName2 = "FrontEnd"

$BESubName2 = "Backend"

$GWSubName2 = "GatewaySubnet"

$VNetPrefix21 = "10.21.0.0/16"

$VNetPrefix22 = "10.22.0.0/16"

$FESubPrefix2 = "10.21.0.0/24"

$BESubPrefix2 = "10.22.0.0/24"

$GWSubPrefix2 = "10.22.255.0/27"

$DNS2 = "8.8.8.8"

$GWName2 = "VNet2GW"

$GW2IPName1 = "VNet2GWIP1"

$GW2IPconf1 = "gw2ipconf1"

$Connection21 = "VNet2toVNet1"

$Connection12 = "VNet1toVNet2"

2. 2 つ目の仮想ネットワークと VPN ゲートウェイを作成する

New-AzResourceGroup -Name $RG2 -Location $Location2

$fesub2 = New-AzVirtualNetworkSubnetConfig -Name $FESubName2 -AddressPrefix $FESubPrefix2

$besub2 = New-AzVirtualNetworkSubnetConfig -Name $BESubName2 -AddressPrefix $BESubPrefix2

$gwsub2 = New-AzVirtualNetworkSubnetConfig -Name $GWSubName2 -AddressPrefix $GWSubPrefix2

New-AzVirtualNetwork -Name $VNetName2 -ResourceGroupName $RG2 -Location $Location2 -AddressPrefix $VNetPrefix21,$VNetPrefix22 -Subnet $fesub2,$besub2,$gwsub2

$gw2pip1 = New-AzPublicIpAddress -Name $GW2IPName1 -ResourceGroupName $RG2 -Location $Location2 -AllocationMethod Dynamic

$vnet2 = Get-AzVirtualNetwork -Name $VNetName2 -ResourceGroupName $RG2

$subnet2 = Get-AzVirtualNetworkSubnetConfig -Name "GatewaySubnet" -VirtualNetwork $vnet2

$gw2ipconf1 = New-AzVirtualNetworkGatewayIpConfig -Name $GW2IPconf1 -Subnet $subnet2 -PublicIpAddress $gw2pip1

New-AzVirtualNetworkGateway -Name $GWName2 -ResourceGroupName $RG2 -Location $Location2 -IpConfigurations $gw2ipconf1 -GatewayType Vpn -VpnType RouteBased -VpnGatewayGeneration Generation2 -GatewaySku VpnGw2

VPN ゲートウェイの作成には、約 45 分かかります。

手順 2: IPsec/IKE ポリシーを使用して VNet 間接続を作成する

サイト間 VPN 接続と同じように、IPsec/IKE ポリシーを作成して、新しい接続にポリシーを適用します。 Azure Cloud Shell を使用していた場合は、接続がタイムアウトしている可能性があります。その場合は、もう一度接続して、必要な変数をもう一度指定します。

$GWName1 = "VNet1GW"

$GWName2 = "VNet2GW"

$RG1 = "TestRG1"

$RG2 = "TestRG2"

$Location1 = "EastUS"

$Location2 = "EastUS"

$Connection21 = "VNet2toVNet1"

$Connection12 = "VNet1toVNet2"

1. IPsec/IKE ポリシーを作成する

次のサンプル スクリプトは、次のアルゴリズムとパラメーターを使用して別の IPsec/IKE ポリシーを作成します。

- IKEv2:AES128、SHA1、DHGroup14

- IPsec: GCMAES128、GCMAES128、PFS24、SA 有効期間 14,400 秒、102,400,000 KB

$ipsecpolicy2 = New-AzIpsecPolicy -IkeEncryption AES128 -IkeIntegrity SHA1 -DhGroup DHGroup14 -IpsecEncryption GCMAES128 -IpsecIntegrity GCMAES128 -PfsGroup PFS24 -SALifeTimeSeconds 14400 -SADataSizeKilobytes 102400000

2.IPsec/IKE ポリシーを使用して、VNet-to-VNet 接続を作成する

VNet 間の接続を作成し、作成済みの IPsec/IKE ポリシーを適用します。 この例では、両方のゲートウェイが同じサブスクリプションにあります。 そのため、同じ IPsec/IKE ポリシーを使用して、同じ PowerShell セッションで両方の接続を作成して構成することができます。

$vnet1gw = Get-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1

$vnet2gw = Get-AzVirtualNetworkGateway -Name $GWName2 -ResourceGroupName $RG2

New-AzVirtualNetworkGatewayConnection -Name $Connection12 -ResourceGroupName $RG1 -VirtualNetworkGateway1 $vnet1gw -VirtualNetworkGateway2 $vnet2gw -Location $Location1 -ConnectionType Vnet2Vnet -IpsecPolicies $ipsecpolicy2 -SharedKey 'AzureA1b2C3'

New-AzVirtualNetworkGatewayConnection -Name $Connection21 -ResourceGroupName $RG2 -VirtualNetworkGateway1 $vnet2gw -VirtualNetworkGateway2 $vnet1gw -Location $Location2 -ConnectionType Vnet2Vnet -IpsecPolicies $ipsecpolicy2 -SharedKey 'AzureA1b2C3'

重要

接続に IPsec/IKE ポリシーを指定すると、Azure VPN ゲートウェイは、その特定の接続に対して指定された暗号アルゴリズムとキーの強度を使用する IPsec/IKE 提案のみを送受信します。 両方の接続の IPsec ポリシーが同じであることを確認してください。それ以外の場合、VNet 間の接続は確立されません。

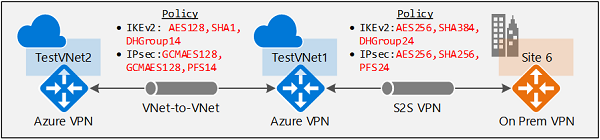

これらの手順を完了すると、数分後に接続が確立されて、この記事の最初に示したように、次のネットワーク トポロジが設定されます。

接続の IPsec/IKE ポリシーを更新する

最後のセクションでは、既存の S2S または VNet 間接続の IPsec/IKE ポリシーを管理する方法を示します。 ここからは、接続に対する次の操作について説明します。

- 接続の IPsec/IKE ポリシーを表示する

- 接続に IPsec/IKE ポリシーを追加する、またはポリシーを更新する

- 接続から IPsec/IKE ポリシーを削除する

S2S 接続と VNet-to-VNet 接続の両方に同じ手順が適用されます。

重要

IPsec/IKE ポリシーは、"Standard" および "HighPerformance" のルート ベースの VPN ゲートウェイでのみサポートされています。 Basic ゲートウェイ SKU またはポリシー ベースの VPN ゲートウェイでは機能しません。

1. 接続の IPsec/IKE ポリシーを表示する

次の例は、接続に構成されている IPsec/IKE ポリシーを取得する方法を示しています。 これらのスクリプトは、ここまでの手順の続きでもあります。

$RG1 = "TestRG1"

$Connection16 = "VNet1toSite6"

$connection6 = Get-AzVirtualNetworkGatewayConnection -Name $Connection16 -ResourceGroupName $RG1

$connection6.IpsecPolicies

最後のコマンドにより、接続に対して構成されている現在の IPsec/IKE ポリシーが表示されます (存在する場合)。 次の例は、接続の出力サンプルです。

SALifeTimeSeconds : 14400

SADataSizeKilobytes : 102400000

IpsecEncryption : AES256

IpsecIntegrity : SHA256

IkeEncryption : AES256

IkeIntegrity : SHA384

DhGroup : DHGroup24

PfsGroup : PFS24

構成された IPsec/IKE ポリシーがない場合、コマンド (PS> $connection6.IpsecPolicies) は何も返しません。 これは、接続に対して IPsec/IKE が構成されていないという意味ではなく、カスタム IPsec/IKE ポリシーが存在しないことを意味します。 実際の接続では、オンプレミスの VPN デバイスと Azure VPN ゲートウェイの間でネゴシエートされる既定のポリシーが使用されます。

2.IPsec/IKE ポリシーを接続に追加するか、ポリシーを更新する

接続に新しいポリシーを追加する手順と既存のポリシーを更新する手順は同じです。つまり、新しいポリシーを作成した後、新しいポリシーを接続に適用します。

$RG1 = "TestRG1"

$Connection16 = "VNet1toSite6"

$connection6 = Get-AzVirtualNetworkGatewayConnection -Name $Connection16 -ResourceGroupName $RG1

$newpolicy6 = New-AzIpsecPolicy -IkeEncryption AES128 -IkeIntegrity SHA1 -DhGroup DHGroup14 -IpsecEncryption AES256 -IpsecIntegrity SHA256 -PfsGroup None -SALifeTimeSeconds 14400 -SADataSizeKilobytes 102400000

Set-AzVirtualNetworkGatewayConnection -VirtualNetworkGatewayConnection $connection6 -IpsecPolicies $newpolicy6

"UsePolicyBasedTrafficSelectors" を有効にしてオンプレミスのポリシー ベースの VPN デバイスに接続するには、"-UsePolicyBaseTrafficSelectors" パラメーターをコマンドレットに追加するか、$False を設定してこのオプションを無効にします。

Set-AzVirtualNetworkGatewayConnection -VirtualNetworkGatewayConnection $connection6 -IpsecPolicies $newpolicy6 -UsePolicyBasedTrafficSelectors $True

"UsePolicyBasedTrafficSelectors" と同様に、DPD タイムアウトの構成は、適用されている IPsec ポリシーの外部で実行できます。

Set-AzVirtualNetworkGatewayConnection -VirtualNetworkGatewayConnection $connection6 -IpsecPolicies $newpolicy6 -DpdTimeoutInSeconds 30

[ポリシー ベースのトラフィック セレクター] と [DPD タイムアウト] の両方またはどちらかのオプションは、カスタム IPsec/IKE ポリシーを使用することなく、[既定] のポリシーを使用して指定できます (必要な場合)。

Set-AzVirtualNetworkGatewayConnection -VirtualNetworkGatewayConnection $connection6 -UsePolicyBasedTrafficSelectors $True -DpdTimeoutInSeconds 30

接続をもう一度取得して、ポリシーが更新されていることを確認できます。 更新されたポリシーの接続を確認する場合は、次のコマンドを実行します。

$connection6 = Get-AzVirtualNetworkGatewayConnection -Name $Connection16 -ResourceGroupName $RG1

$connection6.IpsecPolicies

出力例:

SALifeTimeSeconds : 14400

SADataSizeKilobytes : 102400000

IpsecEncryption : AES256

IpsecIntegrity : SHA256

IkeEncryption : AES128

IkeIntegrity : SHA1

DhGroup : DHGroup14

PfsGroup : None

3.接続から IPsec/IKE ポリシーを削除する

接続からカスタム ポリシーが削除されると、Azure VPN ゲートウェイは IPsec/IKE 提案の既定のリストに戻り、オンプレミスの VPN デバイスとの再ネゴシエーションを再び実行します。

$RG1 = "TestRG1"

$Connection16 = "VNet1toSite6"

$connection6 = Get-AzVirtualNetworkGatewayConnection -Name $Connection16 -ResourceGroupName $RG1

$currentpolicy = $connection6.IpsecPolicies[0]

$connection6.IpsecPolicies.Remove($currentpolicy)

Set-AzVirtualNetworkGatewayConnection -VirtualNetworkGatewayConnection $connection6

同じスクリプトを使用して、接続からポリシーが削除されたかどうかを確認できます。

IPsec/IKE ポリシーに関する FAQ

よく寄せられる質問を表示するには、VPN Gateway FAQ の IPsec/IKE ポリシー セクションに移動してください。

次のステップ

ポリシー ベースのトラフィック セレクターの詳細については、複数のオンプレミスのポリシー ベースの VPN デバイスへの接続に関する記事を参照してください。