チュートリアル: 脆弱性インテリジェンスの収集

このチュートリアルでは、Microsoft Defender ポータルでMicrosoft Defender 脅威インテリジェンス (Defender TI) を使用して、いくつかの種類のインジケーター検索を実行して脆弱性インテリジェンスを収集する方法について説明します。

前提条件

Microsoft Entra ID または個人の Microsoft アカウント。 サインインまたはアカウントを作成

Defender TI Premium ライセンス。

注:

Defender TI Premium ライセンスを持たないユーザーは、引き続き無料の Defender TI オファリングにアクセスできます。

免責事項

Defender TI には、悪意のあるインフラストラクチャや敵対者の脅威ツールなど、リアルタイムのライブ監視と脅威インジケーターが含まれる場合があります。 Defender TI 内の IP アドレスとドメイン検索は安全に検索できます。 Microsoft は、明確で現在の危険を与える実際の脅威と見なされるオンライン リソース (IP アドレス、ドメイン名など) を共有します。 次のチュートリアルを実行するときに、悪意のあるシステムと対話しながら、最善の判断を行い、不要なリスクを最小限に抑えるようにお願いします。 Microsoft は、悪意のある IP アドレス、ホスト、ドメインを解放することでリスクを最小限に抑えます。

開始する前に

免責事項が以前に述べていたように、不審なインジケーターと悪意のあるインジケーターは、あなたの安全のために恨まれます。 Defender TI で検索するときに、IP アドレス、ドメイン、ホストから角かっこを削除します。 ブラウザーでこれらのインジケーターを直接検索しないでください。

Microsoft Defender ポータルで Defender TI を開く

- Defender ポータルにアクセスし、Microsoft 認証プロセスを完了します。 Defender ポータルの詳細

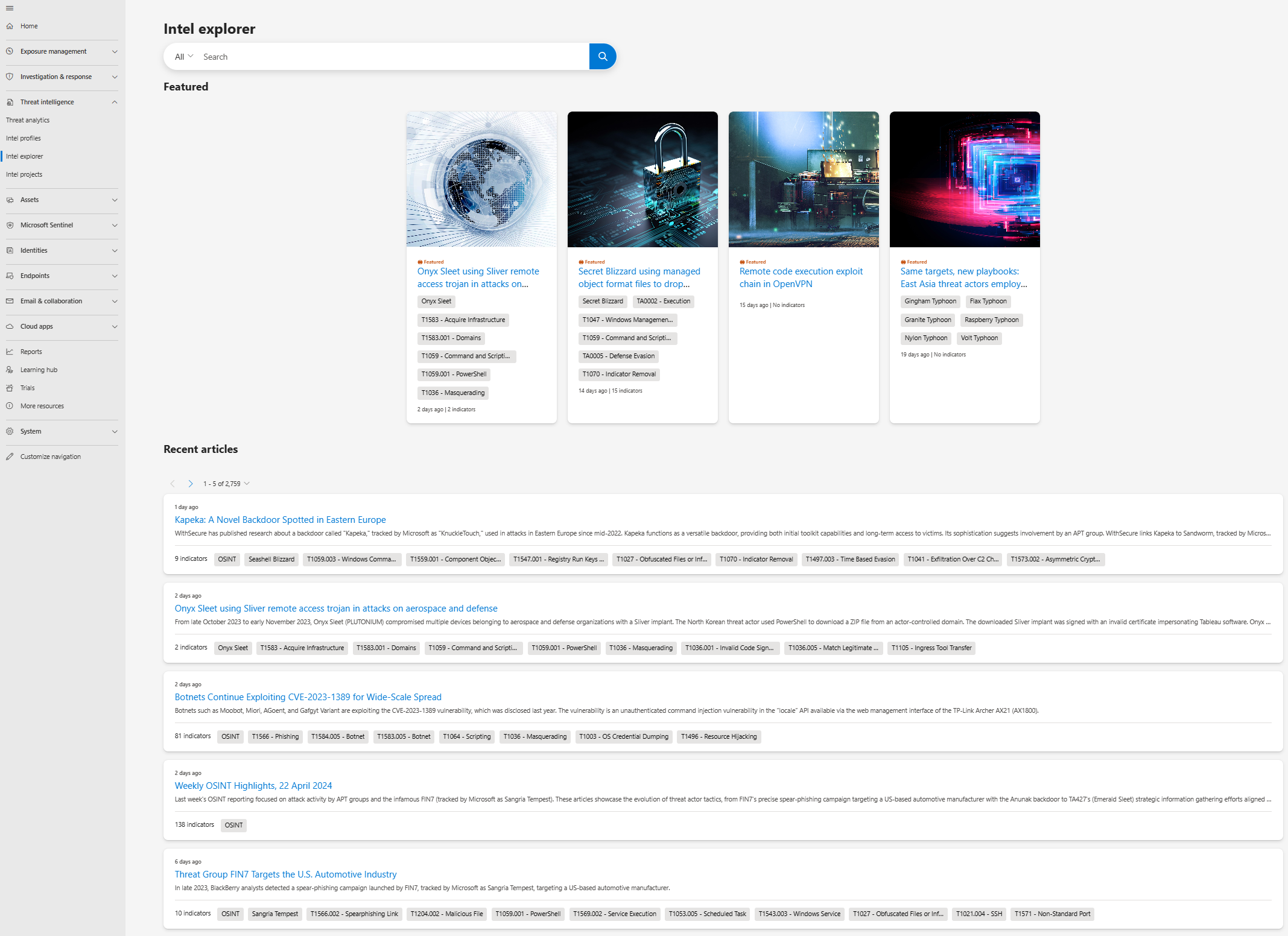

- [脅威インテリジェンス>Intel エクスプローラー] に移動します。

Intel Explorer のホーム ページの機能について説明します

ドロップダウン メニューを選択して、Intel エクスプローラーの検索バー のオプションを確認します。

下にスクロールして、それぞれのセクションの注目記事と最近の記事を確認します。 Defender TI の記事の詳細

インジケーター検索を実行し、脆弱性インテリジェンスを収集する

Intel エクスプローラー検索バーで CVE-2020-1472 を検索し、関連付けられている Intel プロファイル CVE-2020-1472 - Netlogon の特権昇格の脆弱性を選択して確認します。

プロファイルの [ 関連記事 ] タブを選択し、 記事「グラフィック: ナイロン台風 (NICKEL) Use New Backdoor in Attacks Targeting Foreign Ministr ministries」を選択します。

この新しく開いた記事の パブリック インジケーターを選択します。 IP アドレス 50.116.3 が表示されます。一覧表示された指標の中で164。

Intel エクスプローラーの検索バーに戻り、50.116.3 を検索します。164。

[概要] タブで次の結果を 確認 します。

- 評価

- アナリストの分析情報

- 記事

- サービス

- 解決策

- 証明書

- Projects

また、それぞれのタブで情報を選択して確認することもできます。

[解像度] タブ を 選択し、[ piwik.enpers] を選択します。com.

このドメインの解決策、WHOIS、証明書、サブドメイン、トラッカー、コンポーネント、Cookie、DNS、逆引き DNS データ セットを確認します。

前の手順の各成果物検索を実行します。 Intel エクスプローラーの検索バーのドロップダウン メニューで、さまざまな検索オプションを参照して使用できます。

リソースをクリーンアップする

このセクションにはクリーンアップするリソースはありません。

![チュートリアル脆弱性 Intel Ip の [概要] タブ。](/ja-jp/defender/threat-intelligence/media/tutorial-vuln-ip-summary.png)