Microsoft Entra ID の認証方法 - Microsoft Authenticator アプリ

Microsoft Authenticator は、Microsoft Entra 職場または学校アカウントまたは Microsoft アカウントにもう 1 つのセキュリティ レベルを提供します。 Android と iOS でご利用いただけます。 Microsoft Authenticator アプリを使うと、ユーザーはサインインの間にパスワードなしの方法で認証を行うことができます。 また、セルフサービス パスワード リセット (SSPR) または多要素認証 (MFA) イベントの間の認証オプションとしてそれを使うこともできます。

Microsoft Authenticator では、通知と確認コードを使って、パスキー、パスワードレス サインイン、MFA がサポートされます。

- ユーザーは Authenticator アプリでパスキーを使ってサインインし、生体認証サインインまたはデバイス PIN を使ってフィッシングに強い認証を完了できます。

- ユーザーは Authenticator の通知を設定し、ユーザー名とパスワードの代わりに Authenticator を使ってサインインできます。

- ユーザーはモバイル デバイスで MFA 要求を受け取り、電話からサインインの試行を承認または拒否できます。

- また、Authenticator アプリで OATH 確認コードを使って、サインイン インターフェイスにそれを入力することもできます。

詳しくは、「Microsoft Authenticator を使ったパスワードレスのサインインを有効にする」をご覧ください。

Note

SSPR を有効にしたときに、ユーザーにモバイル アプリを登録するオプションはありません。 代わりに、ユーザーは、https://aka.ms/mfasetup で、または統合されたセキュリティ情報の登録の一環として https://aka.ms/setupsecurityinfo で、モバイル アプリを登録できます。 Authenticator アプリは、iOS および Android のベータ版ではサポートされない場合があります。 さらに、2023 年 10 月 20 日以降、Android 上の Authenticator アプリでは Android ポータル サイトの古いバージョンはサポートされなくなります。 2111 (5.0.5333.0) より前のバージョンのポータル サイトをお使いの Android ユーザーは、ポータル サイト アプリケーションを新しいバージョンに更新するまで、Authenticator のインスタンスの再登録または新しいインスタンスの登録を行うことはできません。

パスキー サインイン

Authenticator は、ユーザーが自分の携帯電話からフィッシングに強いパスワードレス認証を実行できるようにする無料のパスキー ソリューションです。 Authenticator アプリでパスキーを使用する主な利点は次のとおりです。

- パスキーは簡単かつ大規模にデプロイできます。 そのため、モバイル デバイス管理 (MDM) シナリオと Bring Your Own Device (BYOD) シナリオの両方で、ユーザーの携帯電話でパスキーを使用できます。

- Authenticator のパスキーは、余計なコストがかからず、ユーザーがどこにでも持ち運ぶことができます。

- Authenticator のパスキーはデバイスにバインドされているため、パスキーが作成されたデバイスから分離されることがありません。

- ユーザーは、オープンな WebAuthn 標準に基づく最新のパスキー イノベーションを最新の状態で利用し続けることができます。

- 企業は、認証フローの上に Federal Information Processing Standards (FIPS) 140 コンプライアンスなどの他の機能を付加できます。

デバイス バインド パスキー

Authenticator アプリのパスキーは、パスキーが作成されたデバイスから分離されないように、デバイスにバインドされています。 iOS デバイスでは、Authenticator はセキュリティで保護されたエンクレーブを使用してパスキーを作成します。 Android では、セキュア エレメントをサポートするデバイス上のセキュア エレメントでパスキーを作成するか、高信頼実行環境 (TEE) を使用します。

Authenticator でパスキーの構成証明が機能するしくみ

パスキー (FIDO2) ポリシーで構成証明が有効になっている場合、Microsoft Entra ID は、パスキーが作成されているセキュリティ キー モデルまたはパスキー プロバイダーの正当性の検証を試みます。 ユーザーが Authenticator でパスキーを登録すると、正規の Microsoft Authenticator アプリが Apple と Google のサービスを使ってパスキーを作成したことが、構成証明によって検証されます。 各プラットフォームでの構成証明の詳細なしくみは次のとおりです。

iOS: Authenticator 構成証明は、iOS App Attest サービスを使用して Authenticator アプリの正当性を確認してから、パスキーを登録します。

Android:

- Play Integrity 構成証明の場合、Authenticator 構成証明は、Play Integrity API を使用して Authenticator アプリの正当性を確認してから、パスキーを登録します。

- キー構成証明の場合、Authenticator 構成証明は、Android によるキー構成証明を使用して、登録対象のパスキーがハードウェアでサポートされていることを確認します。

Note

iOS と Android のいずれでも、Authenticator 構成証明は Apple および Google のサービスを利用して、Authenticator アプリの信頼性を確認します。 サービス使用量が多いとパスキーの登録に失敗する可能性があり、ユーザーは再試行が必要になることがあります。 Apple および Google のサービスが停止している場合、Authenticator 構成証明は、サービスが復旧するまで構成証明を必要とする登録をブロックします。 Google Play Integrity サービスの状態を監視するには、「Google Play ステータス ダッシュボード」を参照してください。 iOS App Attest サービスの状態を監視するには、「System Status」(システム状態) を参照してください。

構成証明の構成方法について詳しくは、Microsoft Entra ID 用に Microsoft Authenticator でパスキーを有効にする方法に関する記事をご覧ください。

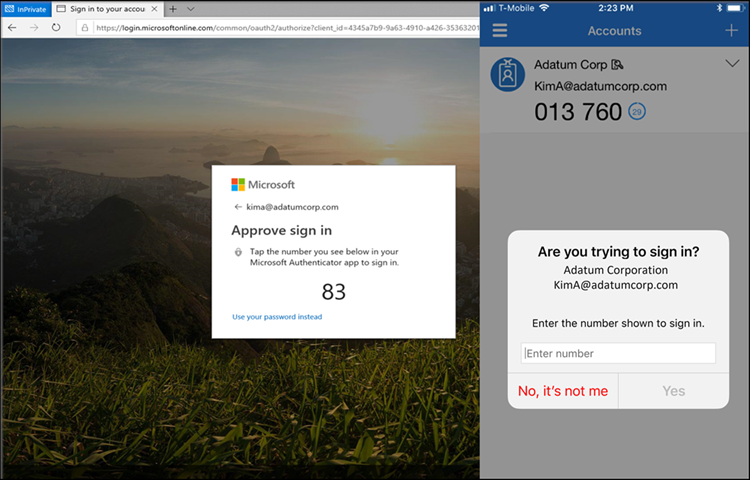

通知を使用したパスワードレス サインイン

Authenticator アプリからの電話サインインを有効にしているユーザーには、ユーザー名を入力した後、パスワードの入力を求めるプロンプトが表示される代わりに、アプリに番号を入力するように求めるメッセージが表示されます。 正しい番号を選択すると、サインイン プロセスは完了です。

この認証方法によって高レベルのセキュリティが実現し、ユーザーがサインイン時にパスワードを入力する必要がなくなります。

パスワードレスのサインインを開始するには、「Microsoft Authenticator でパスワードレスのサインインを有効にする」を参照してください。

モバイル アプリを介した通知による MFA

Authenticator アプリは、スマートフォンまたはタブレットに通知をプッシュして、アカウントへの不正アクセスを防止したり、不正なトランザクションを停止させたりするのに役立ちます。 ユーザーは通知を確認し、適切であった場合は、 [確認] を選択します。 適切でない場合は、 [拒否] を選択します。

Note

2023 年 8 月以降、未知の場所からのサインインで通知が生成されないのと同様に、異常なサインインでは通知は生成されません。 異常なサインインを承認するには、ユーザーは、Microsoft Authenticator を開くか、Outlook などの関連するコンパニオン アプリで Authenticator Lite を開くことができます。 次に、プルダウンして更新するか、[更新] をタップして、要求を承認できます。

中国では、Android デバイスの "モバイル アプリによる通知" の方法は機能しません。これは、Google Play のサービス (プッシュ通知など) がその地域でブロックされているためです。 ただし、iOS の通知は機能します。 Android デバイスの場合、それらのユーザーが代替の認証方法を利用できるようにする必要があります。

モバイル アプリからの確認コード

Authenticator アプリをソフトウェア トークンとして使用して、OATH 確認コードを生成できます。 ユーザー名とパスワードを入力したら、Authenticator アプリから提供されたコードをサインイン インターフェイスに入力します。 検証コードにより、2 番目の形式の認証が行われます。

注意

Authenticator によって生成された OATH 検証コードは、証明書ベースの認証ではサポートされていません。

ユーザーは、最大 5 つの OATH ハードウェア トークンまたは Authenticator アプリなどの認証アプリケーションを組み合わせて、いつでも使用できるように構成できます。

Microsoft Entra 認証に準拠した FIPS 140

NIST Special Publication 800-63B で概要が説明されているガイドラインに従って、米国政府機関によって使われる認証子は、FIPS 140 検証済み暗号を使うことが求められています。 このガイドラインは、米国政府機関が大統領行政命令 (EO) 14028 の要件を満たすのに役立ちます。 さらに、このガイドラインは、規制薬物の電子処方箋 (EPCS) を使用している医療機関などの他の規制対象業界が規制上の要件を満たすのにも役立ちます。

Federal Information Processing Standards (FIPS) 140 は、情報技術の製品やシステムに含まれる暗号化モジュールに関して最低限のセキュリティ要件を規定する米国政府の規格です。 暗号化モジュール検証プログラム (CMVP) は、FIPS 140 標準に対するテストを維持しています。

Microsoft Authenticator for iOS

バージョン 6.6.8 以降、iOS 用 Microsoft Authenticator は、Apple iOS FIPS 140 準拠デバイスで FIPS 検証済み暗号化用のネイティブ Apple CoreCrypto モジュールを使用します。 フィッシングに強いデバイス バインド パスキー、プッシュ多要素認証 (MFA)、パスワードレス電話サインイン (PSI)、および時間ベースのワンタイム パスコード (TOTP) を使用するすべての Microsoft Entra 認証では、FIPS 暗号化が使用されます。

使用されている FIPS 140 検証済み暗号化モジュールと準拠している iOS デバイスの詳細については、「Apple iOS セキュリティ認定」を参照してください。

Android 用の Microsoft Authenticator

Android 用 Microsoft Authenticator のバージョン 6.2409.6094 以降では、パスキーを含む Microsoft Entra ID のすべての認証が FIPS 準拠と見なされます。 Authenticator は、wolfSSL Inc. の暗号化モジュールを使って、Android デバイスで FIPS 140、セキュリティ レベル 1 コンプライアンスを実現します。 認定について詳しくは、「暗号化モジュール検証プログラム」を参照してください。

セキュリティ情報での Microsoft Authenticator 登録の種類の決定

ユーザーは、セキュリティ情報 (次のセクションの URL を参照) にアクセスするか、MyAccount からセキュリティ情報を選択して、Microsoft Authenticator の登録を管理および追加できます。 Microsoft Authenticator 登録でパスワードレスの電話によるサインインであるか MFA であるかを区別するために、専用のアイコンが使用されます。

| Authenticator 登録の種類 | アイコン |

|---|---|

| Microsoft Authenticator: パスワードレスの電話によるサインイン | |

| Microsoft Authenticator (通知/コード) |

SecurityInfo のリンク

| クラウド | セキュリティ情報の URL |

|---|---|

| Azure 商用 (Government Community Cloud (GCC) を含む) | https://aka.ms/MySecurityInfo |

| Azure for US Government (GCC High と DoD を含む) | https://aka.ms/MySecurityInfo-us |

Authenticator に対する更新

Microsoft は、高レベルのセキュリティを維持するために Authenticator を継続的に更新します。 ユーザーが可能な限り最高のエクスペリエンスを得られるように、Authenticator アプリを継続的に更新することをお勧めします。 重要なセキュリティ更新プログラムがあると、最新でないバージョンのアプリが動作せず、ユーザーが認証を完了できなくなる可能性があります。 サポートされていないバージョンのアプリを使っているユーザーは、サインインを続ける前に最新バージョンにアップグレードするように求められます。

また、組織が高いセキュリティ水準を維持できるように、Microsoft は古いバージョンの Authenticator アプリを定期的に廃止します。 ユーザーのデバイスが Microsoft Authenticator の最新バージョンをサポートしていない場合、アプリで署名できません。 これらのユーザーには、Microsoft Authenticator で OATH 確認コードを使って MFA を完了してサインインすることをお勧めします。

次のステップ

パスキーの使用を始めるには、Microsoft Authenticator で Microsoft Entra ID 用のパスキーを有効にする方法に関する記事をご覧ください。

パスワードレス サインインの詳細については、「Microsoft Authenticator でパスワードレス サインインを有効にする」を参照してください。

Microsoft Graph REST API を使用した認証方法の構成の詳細を確認してください。