チュートリアル: Microsoft Entra シングル サインオン (SSO) と SAP HANA との統合

このチュートリアルでは、SAP HANA を Microsoft Entra ID と統合する方法について説明します。 SAP HANA を Microsoft Entra ID と統合すると、次のことができます。

- SAP HANA にアクセスできるユーザーを Microsoft Entra ID で制御する。

- ユーザーが自分の Microsoft Entra アカウントを使って SAP HANA に自動的にサインインできるようにする。

- 1 つの場所でアカウントを管理します。

前提条件

Microsoft Entra と SAP HANA の統合を構成するには、次の項目が必要です。

- Microsoft Entra サブスクリプション

- シングル サインオン (SSO) が有効な SAP HANA サブスクリプション

- 任意のパブリック IaaS、オンプレミス、Azure VM、または Azure 内の SAP Large Instances で実行している HANA インスタンス

- HANA インスタンスにインストールされた XSA 管理 Web インターフェイスと HANA Studio

注意

このチュートリアルの手順をテストする場合、SAP HANA の運用環境を使わないことをお勧めします。 最初にアプリケーションの開発環境またはステージング環境で統合をテストし、そのあとに運用環境を使用してください。

このチュートリアルの手順をテストするには、次の推奨事項に従います。

- Microsoft Entra サブスクリプション。 Microsoft Entra の環境がない場合は、こちらから 1 か月の評価版を入手できます

- SAP HANA でのシングル サインオンが有効なサブスクリプション

シナリオの説明

このチュートリアルでは、テスト環境で Microsoft Entra シングル サインオンを構成してテストします。

- SAP HANA では、IDP Initiated SSO がサポートされます。

- SAP HANA では、Just-In-Time ユーザー プロビジョニングがサポートされます。

注意

このアプリケーションの識別子は固定文字列値であるため、1 つのテナントで構成できるインスタンスは 1 つだけです。

ギャラリーからの SAP HANA の追加

Microsoft Entra ID への SAP HANA の統合を構成するには、ギャラリーから管理対象 SaaS アプリの一覧に SAP HANA を追加する必要があります。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

- [ID]>[アプリケーション]>[エンタープライズ アプリケーション]>[新しいアプリケーション] に移動します。

- [ギャラリーから追加する] セクションで、検索ボックスに、「SAP HANA」と入力します。

- 結果のパネルから [SAP HANA] を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

または、Enterprise App Configuration ウィザードを使用することもできます。 このウィザードでは、SSO の構成に加えて、テナントへのアプリケーションの追加、アプリへのユーザーとグループの追加、ロールの割り当てを行うことができます。 Microsoft 365 ウィザードの詳細をご覧ください。

SAP HANA 用に Microsoft Entra SSO を構成してテストする

B.Simon というテスト ユーザーを使って、SAP HANA に対する Microsoft Entra SSO を構成してテストします。 SSO が機能するには、Microsoft Entra ユーザーと SAP HANA の関連ユーザーとの間にリンク関係を確立する必要があります。

SAP HANA に対する Microsoft Entra SSO を構成してテストするには、次の手順を実行します。

- Microsoft Entra SSO を構成する - ユーザーがこの機能を使用できるようにします。

- Microsoft Entra テスト ユーザーを作成する - Britta Simon を使用して Microsoft Entra シングル サインオンをテストします。

- Microsoft Entra テスト ユーザーを割り当てる - Britta Simon が Microsoft Entra シングル サインオンを使用できるようにします。

- SAP HANA の SSO の構成 - アプリケーション側でシングル サインオン設定を構成します。

- SAP HANA テスト ユーザーを作成する - SAP HANA で Britta Simon に対応するユーザーを作成し、Microsoft Entra のこのユーザーにリンクさせます。

- SSO のテスト - 構成が機能するかどうかを確認します。

Microsoft Entra SSO の構成

次の手順に従って Microsoft Entra SSO を有効にします。

クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

[ID]>[アプリケーション]>[エンタープライズ アプリケーション]>[SAP HANA]>[シングル サインオン] に移動します。

[シングル サインオン方式の選択] ページで、 [SAML] を選択します。

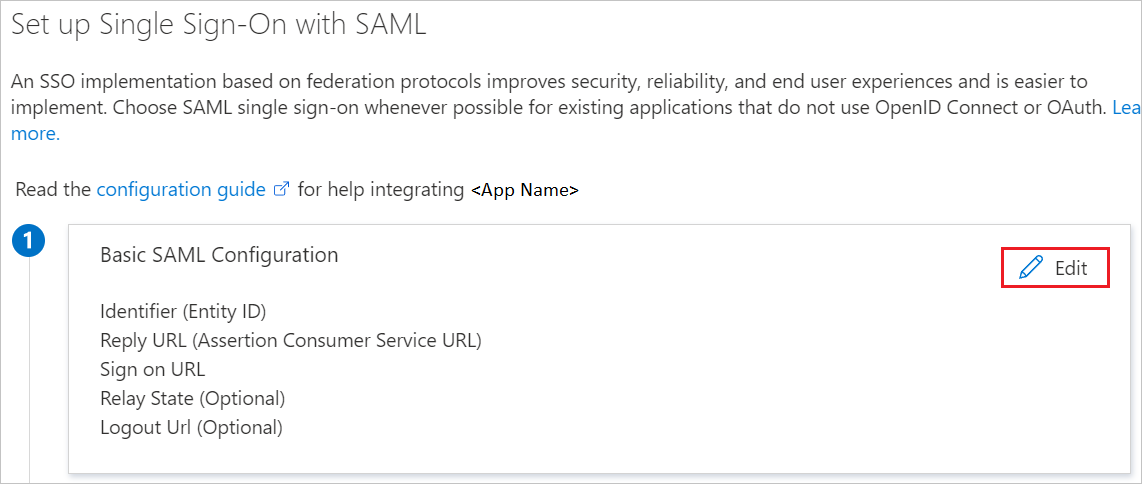

[SAML によるシングル サインオンのセットアップ] ページで、 [基本的な SAML 構成] の鉛筆アイコンをクリックして設定を編集します。

[基本的な SAML 構成] セクションで、次のフィールドの値を入力します。

[応答 URL] ボックスに、

https://<Customer-SAP-instance-url>/sap/hana/xs/saml/login.xscfuncのパターンを使用して URL を入力します注意

応答 URL 値は、実際の値ではありません。 実際の応答 URL でこの値を更新します。 これらの値を取得するには、SAP HANA クライアント サポート チームに問い合わせてください。 [基本的な SAML 構成] セクションに示されているパターンを参照することもできます。

SAP HANA アプリケーションは、特定の形式で構成された SAML アサーションを受け入れます。 このアプリケーションには、次の要求を構成します。 これらの属性の値は、アプリケーション統合ページの [ユーザー属性] セクションで管理できます。 [SAML でシングル サインオンをセットアップします] ページで、 [編集] ボタンをクリックして [ユーザー属性] ダイアログを開きます。

![[編集] アイコンが選択されている [ユーザー属性] セクションを示すスクリーンショット。](common/edit-attribute.png)

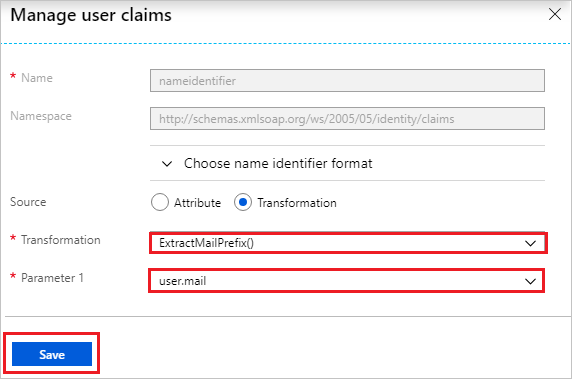

[ユーザー属性とクレーム] ダイアログの [ユーザー属性] セクションで、次の手順を実行します。

a. [編集] アイコンをクリックして、 [ユーザー要求の管理] ダイアログを開きます。

![[編集] アイコンが選択された [ユーザー属性とクレーム] ダイアログを示すスクリーンショット。](media/saphana-tutorial/tutorial_usermail.png)

b. [変換] の一覧で、ExtractMailPrefix() を選択します。

c. [パラメーター 1] の一覧で、user.mail を選択します。

d. [保存] をクリックします。

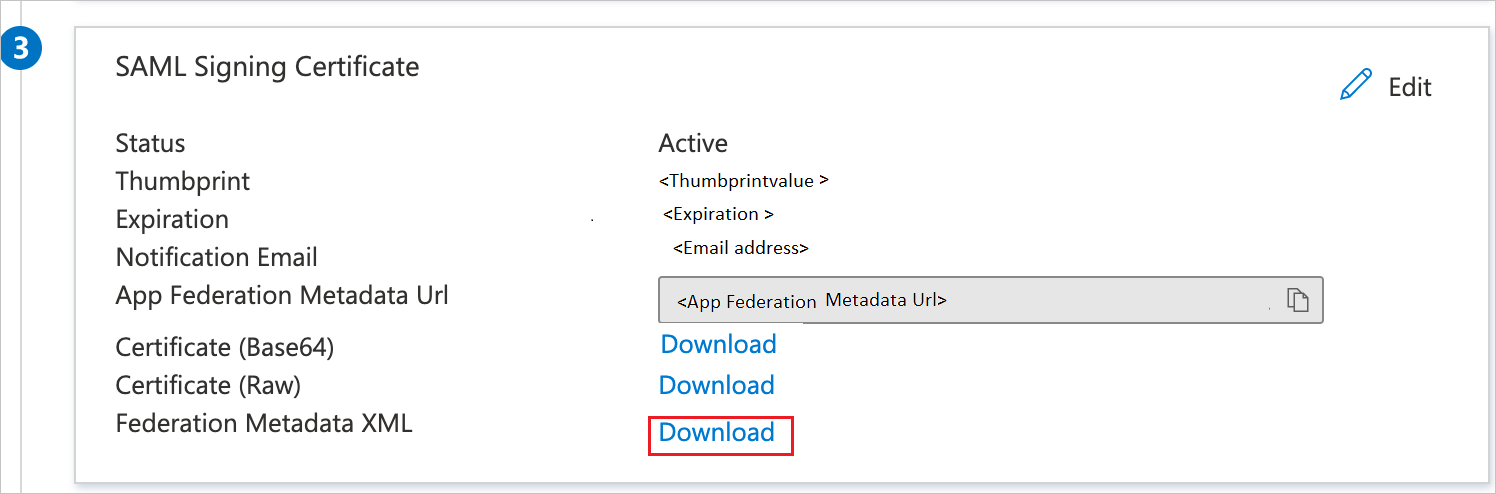

[SAML でシングル サインオンをセットアップします] ページの [SAML 署名証明書] セクションで、 [ダウンロード] をクリックして、要件のとおりに指定したオプションからフェデレーション メタデータ XML をダウンロードして、お使いのコンピューターに保存します。

Microsoft Entra テスト ユーザーを作成する

このセクションでは、B.Simon というテスト ユーザーを作成します。

- Microsoft Entra 管理センターにユーザー管理者以上でサインインしてください。

- [ID]>[ユーザー]>[すべてのユーザー] の順に移動します。

- 画面の上部で [新しいユーザー]>[新しいユーザーの作成] を選択します。

- [ユーザー] プロパティで、以下の手順を実行します。

- "表示名" フィールドに「

B.Simon」と入力します。 - [ユーザー プリンシパル名] フィールドに「username@companydomain.extension」と入力します。 たとえば、「

B.Simon@contoso.com」のように入力します。 - [パスワードを表示] チェック ボックスをオンにし、 [パスワード] ボックスに表示された値を書き留めます。

- [Review + create](レビュー + 作成) を選択します。

- "表示名" フィールドに「

- [作成] を選択します。

Microsoft Entra テスト ユーザーを割り当てる

このセクションでは、B.Simon に SAP HANA へのアクセスを許可することで、このユーザーがシングル サインオンを使用できるようにします。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

- [ID]>[アプリケーション]>[エンタープライズ アプリケーション]>[SAP HANA] に移動します。

- アプリの概要ページで、[ユーザーとグループ] を選択します。

- [ユーザーまたはグループの追加] を選択し、 [割り当ての追加] ダイアログで [ユーザーとグループ] を選択します。

- [ユーザーとグループ] ダイアログの [ユーザー] の一覧から [B.Simon] を選択し、画面の下部にある [選択] ボタンをクリックします。

- ユーザーにロールが割り当てられることが想定される場合は、 [ロールの選択] ドロップダウンからそれを選択できます。 このアプリに対してロールが設定されていない場合は、[既定のアクセス] ロールが選択されていることを確認します。

- [割り当ての追加] ダイアログで、 [割り当て] をクリックします。

SAP HANA の SSO の構成

SAP HANA 側でシングル サインオンを構成するには、それぞれの HTTPS エンドポイントにサインインして HANA XSA Web Console にログインします。

注意

既定の構成では、この URL で要求はサインイン画面にリダイレクトされ、認証済みの SAP HANA データベース ユーザーの資格情報を要求されます。 サインインするユーザーには、SAML 管理タスクを実行するアクセス許可が必要です。

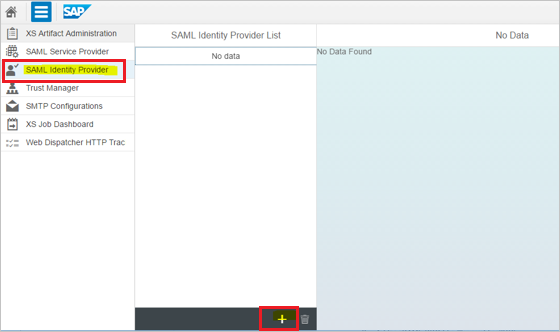

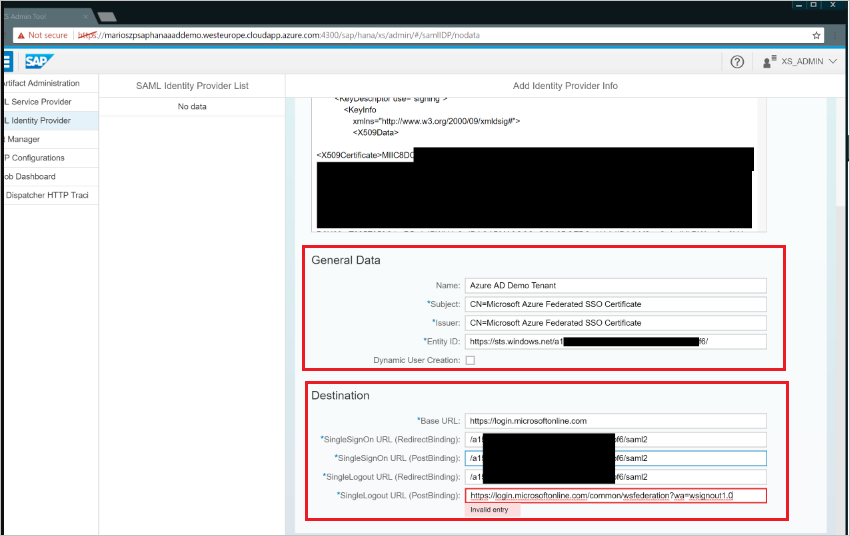

XSA Web インターフェイスで、SAML Identity Provider に移動します。 ここから画面の下部にある + ボタンを選択し、 + ウィンドウを表示します。 その後、次の手順を実行します。

a. [Add Identity Provider Info] (ID プロバイダーの情報の追加) ペインで、ダウンロードしたメタデータ XML の内容を、[メタデータ] ボックスに貼り付けます。

![[Metadata]\(メタデータ\) と [Name]\(名前\) ボックスが強調表示されている [Add Identity Provider Info]\(ID プロバイダーの情報の追加\) ペインを示すスクリーンショット。](media/saphana-tutorial/sap-2.png)

b. XML ドキュメントの内容が有効な場合、解析プロセスで、 [General data](全般的なデータ) 画面領域の [Subject, Entity ID, and Issuer](件名、エンティティ ID、発行者) に必要な情報が抽出されます。 [Base URL and SingleSignOn URL (*)](ベース URL と SingleSignOn URL (*)) のフィールドなど、 [Destination](接続先) 画面領域に URL フィールドに必要な情報も抽出されます。

c. [General Data](全般データ) 画面領域の [Name](名前) ボックスに、新しい SAML SSO ID プロバイダーの名前を入力します。

注意

SAML IDP の名前は必須です。また、一意にする必要があります。 使用する SAP HANA XS アプリケーションの認証方法として SAML を選択すると表示される使用可能な SAML IDP の一覧に、この名前が表示されます。 たとえば、XS Artifact Administration の [Authentication](認証) 画面領域で確認できます。

[Save](保存) を選択して SAML ID プロバイダーの詳細を保存し、既知の SAML IDP の一覧に新しい SAML IDP を追加します。

![[保存] ボタン](media/saphana-tutorial/sap4.png)

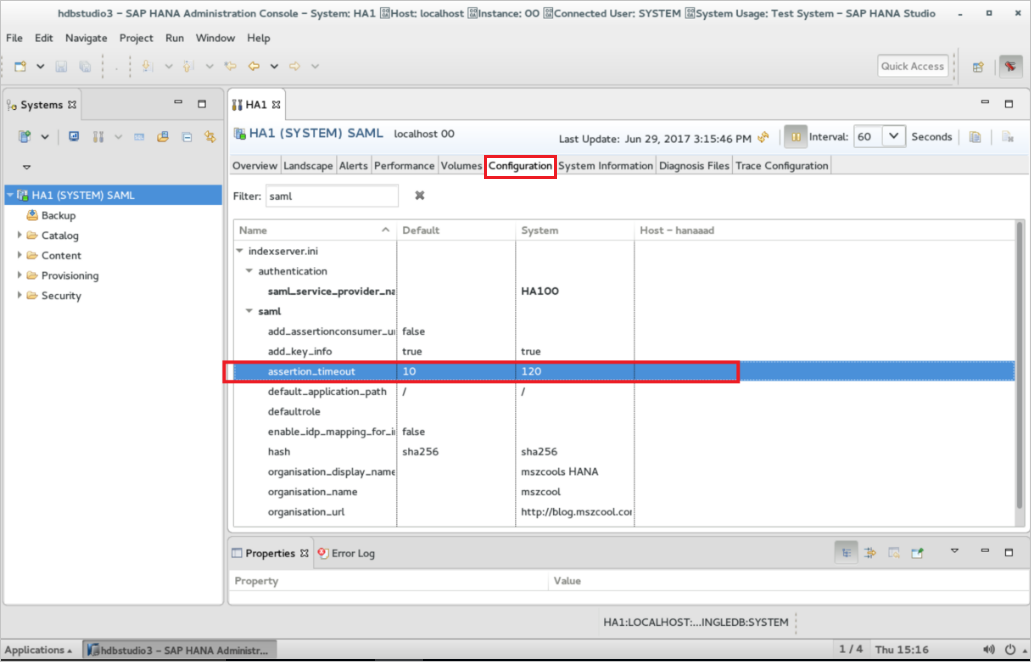

HANA Studio の [Configuration](構成) タブのシステム プロパティで、設定を saml でフィルター処理します。 次に、 [assertion_timeout] を [10 sec](10 秒) から [120 sec](120 秒) に調整します。

SAP HANA のテスト ユーザーを作成する

SAP HANA への Microsoft Entra ユーザーのサインインを有効にするには、SAP HANA でプロビジョニングする必要があります。 SAP HANA では、Just-In-Time プロビジョニングがサポートされています。この設定は、既定で有効になっています。

ユーザーを手動で作成する必要がある場合は、次の手順を実行します。

注意

ユーザーが使う外部認証を変更することができます。 Kerberos などの外部システムを使用して認証できます。 外部 ID について詳しくは、ドメイン管理者に問い合わせてください。

管理者として SAP HANA Studio を開き、SAML SSO の DB-User を有効にします。

[SAML] の左側にある非表示のチェック ボックスをオンにし、[Configure](構成) リンクを選択します。

[Add](追加) を選択して SAML IDP を追加します。 適切な SAML IDP を選択してから [OK] を選択します。

[外部 ID] (この例では BrittaSimon) を追加します。 [OK] をクリックします。

Note

ユーザーの [外部 ID] フィールドに値を入力する必要があります。その値は、Microsoft Entra ID の SAML トークンの NameID フィールドと一致している必要があります。 いずれのチェックボックスもオンにしないでください。このオプションでは、IDP が NameID フィールドで SPProviderID プロパティを送信する必要がありますが、これは現在 Microsoft Entra ID ではサポートされていません。 詳しくは、「SAML 2.0 を使用するシングル サインオン」をご覧ください。

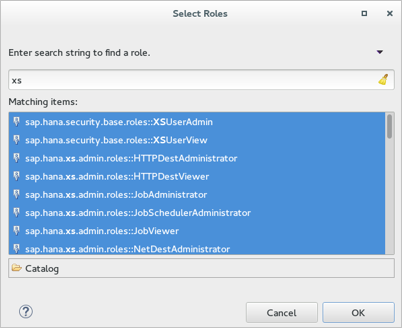

テストの場合は、すべての XS ロールをユーザーに割り当てます。

ヒント

ユース ケースに適切なアクセス許可のみを付与する必要があります。

ユーザーを保存します。

SSO のテスト

このセクションでは、次のオプションを使用して Microsoft Entra のシングル サインオン構成をテストします。

[Test this application] (このアプリケーションをテストする) をクリックすると、SSO を設定した SAP HANA に自動的にサインインします

Microsoft マイ アプリを使用することができます。 マイ アプリで [SAP HANA] タイルをクリックすると、SSO を設定した SAP HANA に自動的にサインインされます。 マイ アプリの詳細については、マイ アプリの概要に関するページを参照してください。

次のステップ

SAP Cloud Identity Services から SAP HANA へのプロビジョニングは、SAP Business Technology Platform で利用できるベータ機能です。 詳しくは、Microsoft Entra ID から SAP Cloud Identity Services へのユーザーのプロビジョニングを構成する方法と、SAP Cloud Identity Services から SAP HANA データベース (ベータ) へのユーザーのプロビジョニングを構成する方法を参照してください。

SSO 用に SAP HANA を構成したら、組織の機密データの流出と侵入をリアルタイムで防ぐセッションコントロールを適用できます。 セッション制御は、条件付きアクセスを拡張したものです。 Microsoft Defender for Cloud Apps でセッション制御を強制する方法をご覧ください。