Microsoft Intune を使用して、iOS と Android 用の Teams でのコラボレーション エクスペリエンスを管理する

Microsoft Teamsは、Microsoft 365 でのチーム コラボレーションのハブであり、チームがより関与し、効果的である必要があるユーザー、コンテンツ、ツールを統合します。

Microsoft Intune と Microsoft Entra ID P1 または P2 の機能を含む Enterprise Mobility + Security スイートに登録すると、条件付きアクセスなど、Microsoft 365 のデータの最も広範で充実した保護機能を利用できます。 少なくとも、モバイル デバイスから Teams for iOS と Android への接続を許可する条件付きアクセス ポリシーと、コラボレーション エクスペリエンスが確実に保護される Intune アプリ保護ポリシーを展開する必要があります。

条件付きアクセスを適用する

組織は、Microsoft Entra 条件付きアクセス ポリシーを使用して、ユーザーが iOS および Android 用の Teams を使用して職場または学校のコンテンツにのみアクセスできるようにします。 これを行うには、可能性のあるすべてのユーザーを対象とする条件付きアクセス ポリシーが必要です。 これらのポリシーについては、「条件付きアクセス: 承認済みのクライアント アプリまたはアプリ保護ポリシーを要求する」で説明されています。

注:

アプリベースの条件付きアクセス ポリシーを活用するには、iOS デバイスに Microsoft Authenticator アプリをインストールする必要があります。 Android デバイスの場合、Intune ポータル サイト アプリが必要です。 詳細については、「Intune でのアプリベースの条件付きアクセス」を参照してください。

「承認 されたクライアント アプリまたはアプリ保護ポリシーをモバイル デバイスで要求する」の手順に従います。これにより、Teams for iOS と Android が許可されますが、サード パーティの OAuth 対応モバイル デバイス クライアントが Microsoft 365 エンドポイントに接続することをブロックします。

注:

このポリシーにより、モバイル ユーザーは、該当するアプリを使用してすべての Microsoft 365 エンドポイントにアクセスできるようになります。

Intune アプリ保護ポリシーを作成する

アプリ保護ポリシー (APP) は、許可されるアプリと、組織のデータに対して実行できるアクションを定義します。 APP で利用できる選択肢を使用することで、組織は固有のニーズに合わせて保護を調整できます。 場合によっては、完全なシナリオを実装するためにどのポリシー設定が必要であるかが明確ではないことがあります。 組織がモバイル クライアント エンドポイントのセキュリティ強化を優先できるよう、Microsoft では、iOS および Android モバイル アプリ管理のための APP データ保護フレームワークの分類を導入しました。

APP データ保護フレームワークは 3 つの異なる構成レベルに編成されており、各レベルは前のレベルを基に構築されています。

- エンタープライズ基本データ保護 (レベル 1) では、アプリが PIN で保護され、暗号化されており、選択的ワイプ操作を実行できるようにします。 Android デバイスの場合、このレベルでは Android デバイスの構成証明を検証します。 これは、Exchange Online メールボックス ポリシーに類似したデータ保護制御を提供し、IT 部門およびユーザー集団に APP を経験させる、エントリ レベルの構成です。

- エンタープライズ拡張データ保護 (レベル 2) では、APP データ漏えい防止メカニズムと OS の最小要件が導入されています。 この構成は、職場または学校のデータにアクセスするほとんどのモバイル ユーザーに適用されます。

- エンタープライズ高度データ保護 (レベル 3) では、高度なデータ保護メカニズム、強化された PIN の構成、および APP Mobile Threat Defense が導入されています。 この構成は、危険度の高いデータにアクセスするユーザーに適しています。

各構成レベルおよび、最低限保護する必要のあるアプリに関する具体的な推奨事項については、「アプリ保護ポリシーを使用するデータ保護フレームワーク」を参照してください。

デバイスが統合エンドポイント管理 (UEM) ソリューションに登録されているかどうかに関わらず、「アプリ保護ポリシーを作成して割り当てる方法」の手順を使用して、iOS アプリと Android アプリ両方の Intune アプリ保護ポリシーを作成する必要があります。 これらのポリシーは、少なくとも次の条件を満たす必要があります。

これには、Edge、Outlook、OneDrive、Office、Teams などのすべての Microsoft 365 モバイル アプリケーションが含まれます。これにより、ユーザーは安全な方法で任意の Microsoft アプリ内の職場または学校のデータにアクセスして操作できるようになります。

すべてのユーザーに割り当てられます。 これにより、iOS 用の Teams と Android のどちらを使用しているかに関係なく、すべてのユーザーが保護されます。

要件を満たすフレームワーク レベルを決定します。 ほとんどの組織では、データ保護とアクセス要件の制御を有効にするように、エンタープライズ拡張データ保護 (レベル 2) で定義されている設定を実装する必要があります。

利用可能な設定の詳細については、「Android アプリ保護ポリシー設定」と「iOS アプリ保護ポリシー設定」を参照してください。

重要

Intune に登録されていない Android デバイス上のアプリに対して Intune アプリ保護ポリシーを適用するには、Intune ポータル サイトもインストールする必要があります。

アプリ構成を利用する

iOS および Android 用の Teams では、Microsoft Intune などの統合エンドポイント管理を管理者がアプリの動作をカスタマイズできるアプリ設定がサポートされています。

アプリ構成は、登録済みデバイスのモバイル デバイス管理 (MDM) OS チャネル (iOS の場合はマネージド アプリの構成チャネル、Android の場合は Enterprise の Android チャネル) または Intune ぷあり保護ポリシー (APP) チャネルを介して配信できます。 iOS および Android 用の Teams では、次の構成シナリオがサポートされています。

- 職場または学校アカウントのみを許可する

重要

Android でのデバイス登録を必要とする構成シナリオでは、デバイスを Android Enterprise に登録し、Android 用 Teams をマネージド Google Play ストア経由で展開する必要があります。 詳細については、「Android Enterprise 個人所有の仕事用プロファイル デバイスの登録を設定する」および「マネージド Android Enterprise デバイスのアプリ構成ポリシーを追加する」を参照してください。

各構成シナリオでは、その特定の要件が強調表示されています。 たとえば、構成シナリオでデバイスの登録が必要で、UEM プロバイダーと連携するか、Intune アプリ保護ポリシーを必要とするかなどです。

重要

アプリ構成キーでは、大文字と小文字が区別されます。 適切な大文字と小文字を区別して、構成を有効にします。

注:

Microsoft Intune では、MDM OS チャネルを介して配信されるアプリ構成は、マネージド デバイスのアプリ構成ポリシー (ACP) と呼ばれます。アプリ保護ポリシー チャネルを介して配信されるアプリ構成は、マネージド アプリのアプリ構成ポリシーと呼ばれます。

職場または学校アカウントのみを許可する

最大かつ高度に規制されているお客様のデータ セキュリティとコンプライアンス ポリシーを尊重することは、Microsoft 365 の価値の重要な柱です。 一部の企業では、企業環境内のすべての通信情報をキャプチャする必要があります。また、デバイスが企業の通信にのみ使用されるようにする必要があります。 これらの要件をサポートするために、登録済みデバイス上の iOS および Android 用の Teams は、アプリ内でプロビジョニングする 1 つの企業アカウントのみを許可するように構成できます。

組織で許可されているアカウント モード設定の構成の詳細については、こちらを参照してください。

この構成シナリオは、登録済みデバイスでのみ機能します。 ただし、任意の UEM プロバイダーがサポートされています。 Microsoft Intune を使用していない場合は、これらの構成キーを展開する方法に関する UEM ドキュメントを参照する必要があります。

ドメインレス サインインを使用してサインイン エクスペリエンスを簡素化する

次のポリシーを適用することで、共有デバイスと管理対象デバイスのユーザーのサインイン画面でドメイン名を事前に入力することで、iOS および Android 用の Teams でのサインイン エクスペリエンスを簡略化できます。

| 名前 | 値 |

|---|---|

| domain_name | 追加するテナントのドメインを提供する文字列値。 複数のドメインを追加するには、セミコロンで区切られた値を使用します。 このポリシーは、登録済みデバイスでのみ機能します。 |

| enable_numeric_emp_id_keypad | 従業員 ID がすべて数値であり、簡単に入力できるように数値キーパッドを有効にする必要があることを示すために使用されるブール値。 値が設定されていない場合は、英数字キーボードが開きます。 このポリシーは、登録済みデバイスでのみ機能します。 |

注:

これらのポリシーは、登録済みの共有デバイスと管理対象デバイスでのみ機能します。

Microsoft Teamsの通知設定

通知は、自分の周りで何が起こっているか、または起こるかについて最新の状態に保ちます。 設定に基づいて、ホーム画面またはロック画面に表示されます。 アプリ保護ポリシーを使用してポータルで通知を構成するには、次のオプションを使用します。

| オプション | 説明 |

|---|---|

| 許可 | すべての詳細 (タイトルとコンテンツ) を含む実際の通知を表示します。 |

| 組織データをブロックする | タイトルを削除し、コンテンツをチャット通知の "新しいメッセージがある" と置き換え、他のユーザーには "新しいアクティビティがあります" に置き換えます。 ユーザーはロック画面から通知に 返信 できません。 |

| Blocked | 通知を抑制し、ユーザーに通知しません。 |

Intune でポリシーを設定するには

Microsoft Intune 管理センター にサインインします。

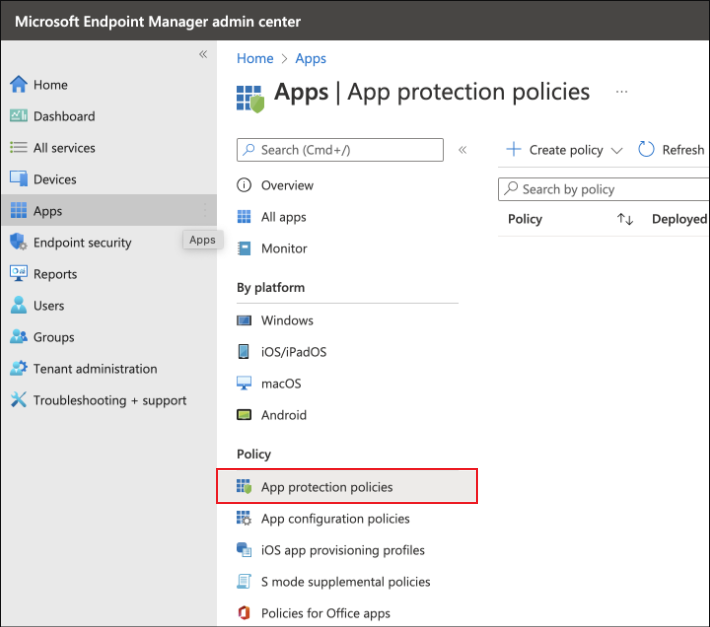

左側のナビゲーション ウィンドウで、[アプリ>アプリ保護ポリシー] に移動します。

[ ポリシーの作成 ] をクリックし、 iOS/iPadOS などの目的のプラットフォームを選択します。

[ 基本 ] ページで、 名前 や説明などの詳細を追加 します。 [次へ] をクリックします。

[ アプリ ] ページで、[ パブリック アプリの選択] をクリックし、 Microsoft Teams アプリを見つけて選択します。 [次へ] をクリックします。

[ データ保護 ] ページで、[ 組織のデータ通知 ] 設定を見つけて、[ 組織データのブロック ] オプションを選択します。 含めるユーザーのグループの 割り当てを 設定し、ポリシーを作成します。

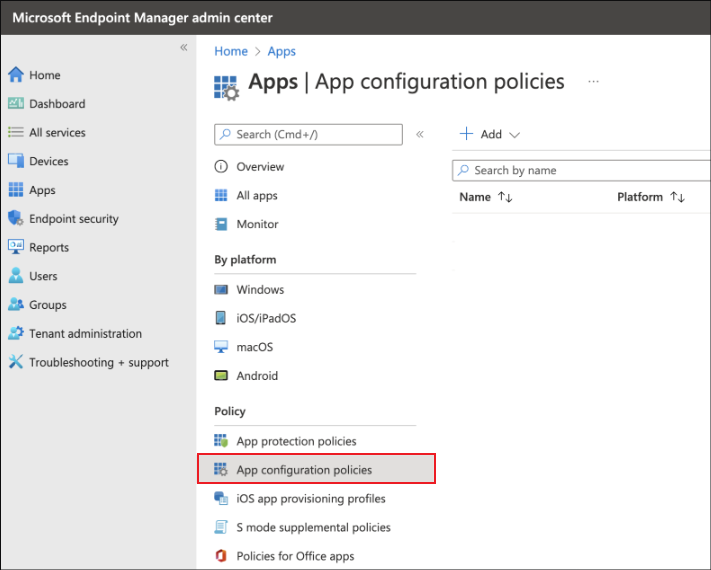

アプリ保護ポリシーが作成されたら、[ アプリ>アプリ構成ポリシー>[追加>管理されたアプリ] に移動します。

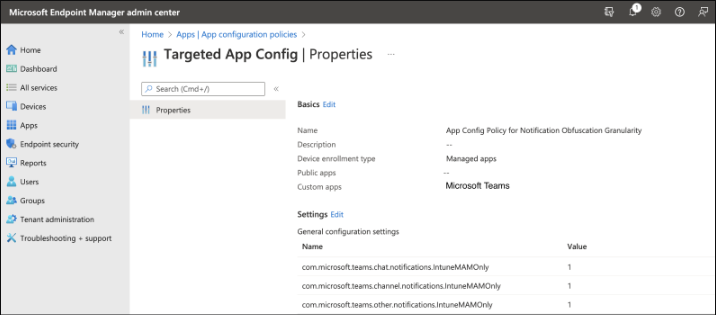

[ 基本 ] ページで 、[名前] を追加し、[ パブリック アプリの選択] をクリックし、 Microsoft Teams アプリを見つけて選択します。 [次へ] をクリックします。

[ 全般構成設定] で、いずれかの通知キーを 1 に設定して、チャット、チャネル、その他のすべての通知、またはこれらの組み合わせの機能 をオン にします。 また、機能をオフにするには 、0 に設定します。

名前 値 com.microsoft.teams.chat.notifications.IntuneMAMOnly オンの場合は 1、オフの場合は 0 com.microsoft.teams.channel.notifications.IntuneMAMOnly オンの場合は 1、オフの場合は 0 com.microsoft.teams.other.notifications.IntuneMAMOnly オンの場合は 1、オフの場合は 0

含めるユーザーのグループの 割り当てを 設定し、ポリシーを作成します。

ポリシーが作成されたら、[ アプリ>アプリ保護ポリシー] に移動します。 新しく作成した アプリ保護ポリシー を見つけ、[ デプロイ済 み] 列を確認してポリシーがデプロイされているかどうかを確認します。 [デプロイ済み] 列に、作成されたポリシーの [はい] と表示されます。 [いいえ] と表示される場合は、ページを更新し、10 分後に確認します。

通知が iOS および Android デバイスに表示される場合

- デバイスで、Teams とポータル サイトの両方にサインインします。 [プレビューの 表示>Always ] に設定して、デバイスの通知設定で Teams からの通知が許可されていることを確認します。

- デバイスをロックし、そのデバイスにログインしているユーザーに通知を送信します。 デバイスのロックを解除せずに、通知をタップしてロック画面で展開します。

- ロック画面の通知は次のようになります (スクリーンショットは iOS からですが、Android では同じ文字列を表示する必要があります)。

[ 応答] やロック画面からのその他のクイック通知のリアクションのオプションは表示されません。

送信者のアバターは表示されません。ただし、イニシャルは問題ありません。

通知にはタイトルが表示されますが、チャット通知のコンテンツは "新しいメッセージがあります" と置き換え、他のユーザーには "新しいアクティビティがあります" に置き換えます。

アプリ構成ポリシーとアプリ保護ポリシーの詳細については、次のトピックを参照してください。