概要

現在、私たちは生活においても職場においても、これまで以上にクラウド アプリケーションに依存しています。 組織の一般的なメンバーは、さまざまなクラウド アプリケーションを使用して毎日のタスクを実行します。 たとえば、別々のアプリを使用して、メールの確認、メッセージの送信、通話を行う場合があります。 ユーザーはノート PC などの 1 つのデバイスでアプリを実行してから、スマートフォンなどの別のデバイスで同じアプリを実行することができ、中断したところからすぐに再開することもできるようになりました。

ただし、これは、1 つのアプリが侵害された場合、デバイス、ユーザー、および組織全体が危険にさらされる可能性があることを意味します。 そのため、目的や範囲に関わりなく、すべてのクラウド アプリを保護することが重要です。

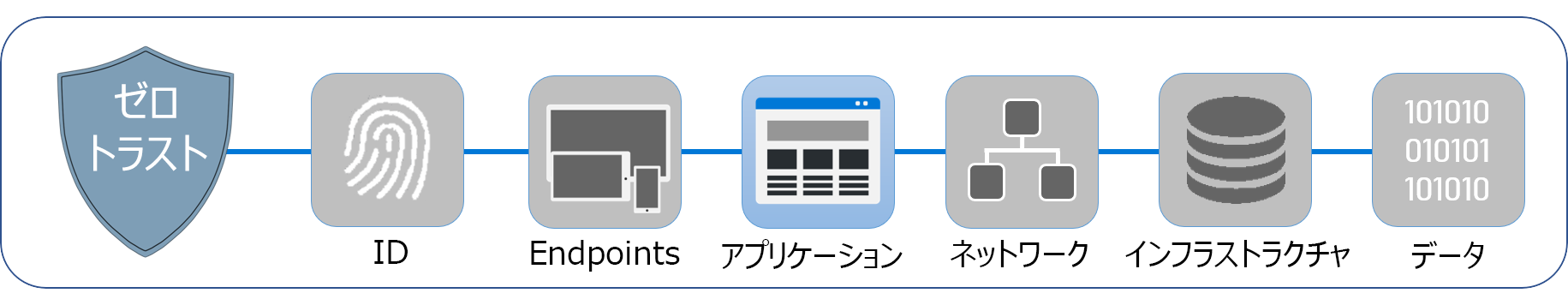

ゼロ トラストの過程でアプリケーションを見てみましょう。

ゼロ トラストでは、次のセキュリティ原則を適用する必要があることに注意してください。

- 明確に確認する

- 最小限の特権アクセスを使用する

- 侵害を想定する

組織とそのユーザーを保護するには、すべてのアプリがこれらの原則に従う必要があります。

このモジュールでは、クラウド アプリケーションについて学習し、シャドウ IT の概念とその影響について説明します。 また、ゼロ トラスト アプローチを使用してアプリケーションを保護する方法についても説明します。