자격 증명 관리자에서 공통 자격 증명 공급자 구성

적용 대상: 모든 API Management 계층

이 문서에서는 API Management 인스턴스에서 관리 연결의 ID 공급자를 구성하는 방법을 알아봅니다. 다음과 같은 일반 공급자에 대한 설정이 표시됩니다.

- Microsoft Entra 공급자

- 제네릭 OAuth 2.0 공급자

API Management 인스턴스 자격 증명 관리자에서 자격 증명 공급자를 구성할 수 있습니다. Microsoft Entra 공급자와 연결을 구성하는 단계별 예제는 다음을 참조하세요.

필수 조건

API Management에서 지원되는 공급자를 구성하려면 먼저 ID 공급자에서 API 액세스 권한을 부여하는 데 사용할 OAuth 2.0 앱을 구성합니다. 구성 세부 정보는 공급자의 개발자 설명서를 참조하세요.

권한 부여 코드 권한 부여 유형을 사용하는 자격 증명 공급자를 만드는 경우 앱에서 리디렉션 URL(권한 부여 콜백 URL 또는 유사한 이름으로 지칭)을 구성합니다. 값에

https://authorization-manager.consent.azure-apim.net/redirect/apim/<YOUR-APIM-SERVICENAME>을 입력합니다.시나리오에 따라 범위(API 권한)와 같은 앱 설정을 구성합니다.

최소한 API Management에 구성될 앱 자격 증명(앱의 클라이언트 ID 및 클라이언트 암호)을 검색합니다.

공급자 및 시나리오에 따라 권한 부여 엔드포인트 URL 또는 범위 등의 다른 설정을 검색해야 할 수 있습니다.

Microsoft Entra 공급자

API 자격 증명 관리자는 ID 관리 및 액세스 제어 기능을 제공하는 Microsoft Azure의 ID 서비스인 Microsoft Entra ID 공급자를 지원합니다. 이를 통해 사용자는 업계 표준 프로토콜을 사용하여 안전하게 로그인할 수 있습니다.

- 지원되는 권한 부여 유형: 권한 부여 코드 및 클라이언트 자격 증명

참고 항목

현재 Microsoft Entra 자격 증명 공급자는 Azure AD v1.0 엔드포인트만 지원합니다.

Microsoft Entra 공급자 설정

| 속성 | 설명 | 필수 항목 | 기본값 |

|---|---|---|---|

| 공급자 이름 | API Management의 자격 증명 공급자 리소스 이름 | 예 | 해당 없음 |

| ID 공급자 | Azure Active Directory v1 선택 | 예 | 해당 없음 |

| 권한 부여 유형 | 사용할 OAuth 2.0 인증 권한 부여 유형 시나리오에 따라 인증 코드 또는 클라이언트 자격 증명을 선택합니다. |

예 | 인증 코드 |

| 권한 부여 URL | https://graph.microsoft.com |

예 | 해당 없음 |

| 클라이언트 ID | Microsoft Entra 앱을 식별하는 데 사용되는 애플리케이션(클라이언트) ID | 예 | 해당 없음 |

| 클라이언트 암호 | Microsoft Entra 앱에 사용되는 클라이언트 비밀 | 예 | 해당 없음 |

| 로그인 URL | Microsoft Entra 로그인 URL | 아니요 | https://login.windows.net |

| 리소스 URL | 권한 부여가 필요한 리소스의 URL 예: https://graph.microsoft.com |

예 | 해당 없음 |

| 테넌트 ID | Microsoft Entra 앱의 테넌트 ID | 아니요 | 일반 |

| 범위 | " " 문자로 구분된 Microsoft Entra 앱에 대한 하나 이상의 API 권한 예: ChannelMessage.Read.All User.Read |

아니요 | Microsoft Entra 앱에서 설정된 API 권한 |

제네릭 OAuth 2.0 공급자

연결 구성에 제네릭 공급자 2개를 사용할 수 있습니다.

- 제네릭 OAuth 2.0

- PKCE를 사용하는 제네릭 OAuth 2.0

일반 공급자를 사용하면 특정 요구 사항에 따라 고유한 OAuth 2.0 ID 공급자를 사용할 수 있습니다.

참고 항목

ID 공급자가 지원하는 경우 보안을 개선하기 위해 PKCE 공급자에서 제네릭 OAuth 2.0을 사용하는 것이 좋습니다. 자세한 정보

- 지원되는 권한 부여 유형: 권한 부여 코드 및 클라이언트 자격 증명

일반 자격 증명 공급자 설정

| 속성 | 설명 | 필수 항목 | 기본값 |

|---|---|---|---|

| 공급자 이름 | API Management의 자격 증명 공급자 리소스 이름 | 예 | 해당 없음 |

| ID 공급자 | 제네릭 Oauth 2 또는 PKCE를 사용하는 제네릭 Oauth 2를 선택합니다. | 예 | 해당 없음 |

| 권한 부여 유형 | 사용할 OAuth 2.0 인증 권한 부여 유형 시나리오 및 ID 공급자에 따라 인증 코드 또는 클라이언트 자격 증명을 선택합니다. |

예 | 인증 코드 |

| 권한 부여 URL | 권한 부여 엔드포인트 URL | 아니요 | UNUSED |

| 클라이언트 ID | ID 공급자의 권한 부여 서버에 대한 앱을 식별하는 데 사용되는 ID | 예 | 해당 없음 |

| 클라이언트 암호 | 앱에서 ID 공급자의 권한 부여 서버에서 인증을 받는 데 사용하는 비밀 | 예 | 해당 없음 |

| 새로 고침 URL | 새로 고침 토큰을 갱신된 액세스 토큰으로 교환하기 위해 앱에서 요청하는 URL | 아니요 | UNUSED |

| 토큰 URL | 프로그래밍 방식으로 토큰을 요청하는 데 사용되는 ID 공급자 권한 부여 서버의 URL | 예 | 해당 없음 |

| 범위 | 앱이 수행할 수 있는 하나 이상의 특정 작업 또는 API에서 사용자를 대신하여 요청할 수 있는 정보로 " " 문자로 구분됨 예: user web api openid |

아니요 | 해당 없음 |

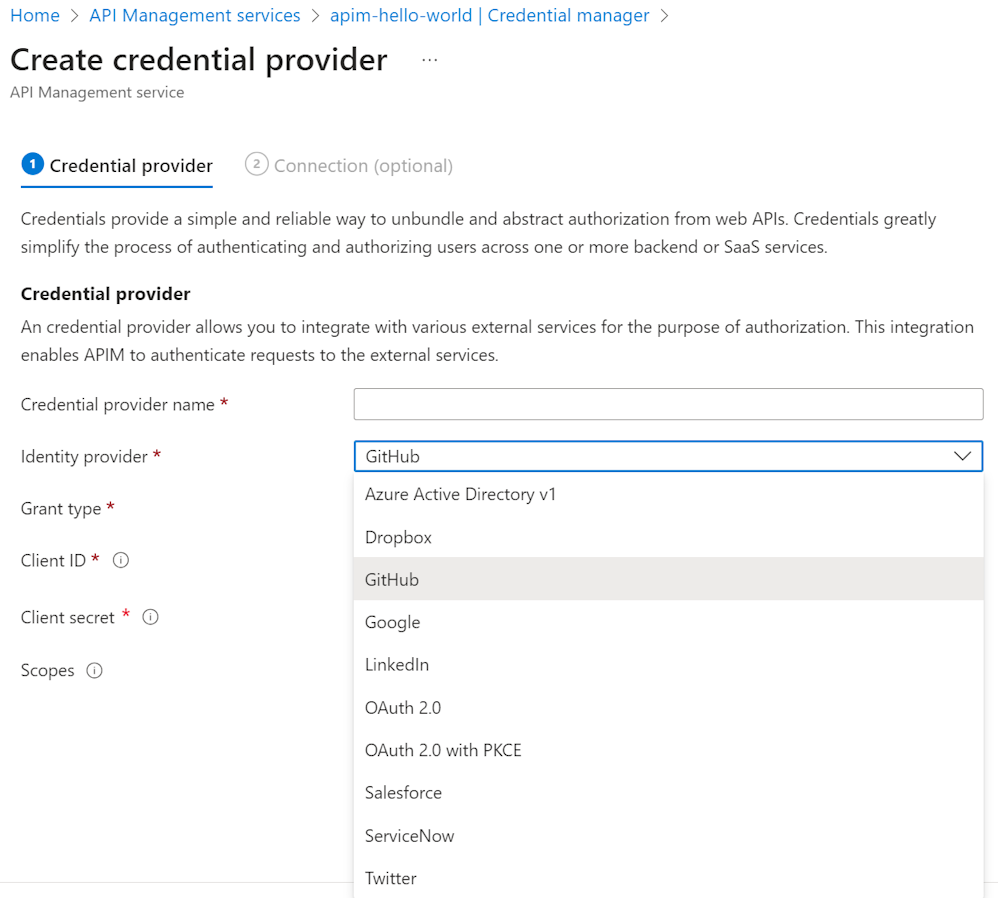

기타 ID 공급자

API Management는 GitHub, LinkedIn 등을 포함한 널리 사용되는 SaaS 제품에 대한 여러 공급자를 지원합니다. 자격 증명 공급자를 만들 때 Azure Portal의 이러한 공급자 목록 중에서 선택할 수 있습니다.

지원되는 권한 부여 유형: 인증 코드, 클라이언트 자격 증명(공급자에 따라 다름)

이러한 공급자에 대한 필수 설정은 공급자마다 다르지만 제네릭 OAuth 2.0 공급자의 설정과 비슷합니다. 각 공급자에 대한 개발자 설명서를 참조하세요.

관련 콘텐츠

- API Management에서 연결을 관리하는 방법에 대해 자세히 알아봅니다.

- Microsoft Entra ID 또는 GitHub의 연결을 만듭니다.