Windows 업데이트 에이전트 문제 해결

Important

Log Analytics 에이전트를 사용하는 변경 내용 추적 및 인벤토리는 2024년 8월 31일에 사용 중지되었으며 2025년 2월 1일까지 제한된 지원에서 작동합니다. Azure Monitoring Agent를 새 지원 에이전트로 사용하는 것이 좋습니다. 로그 분석을 사용하여 변경 내용 추적 및 인벤토리에서 Azure Monitoring Agent 버전을 사용하여 변경 내용 추적 및 인벤토리로의 마이그레이션은 지침을 따릅니다.

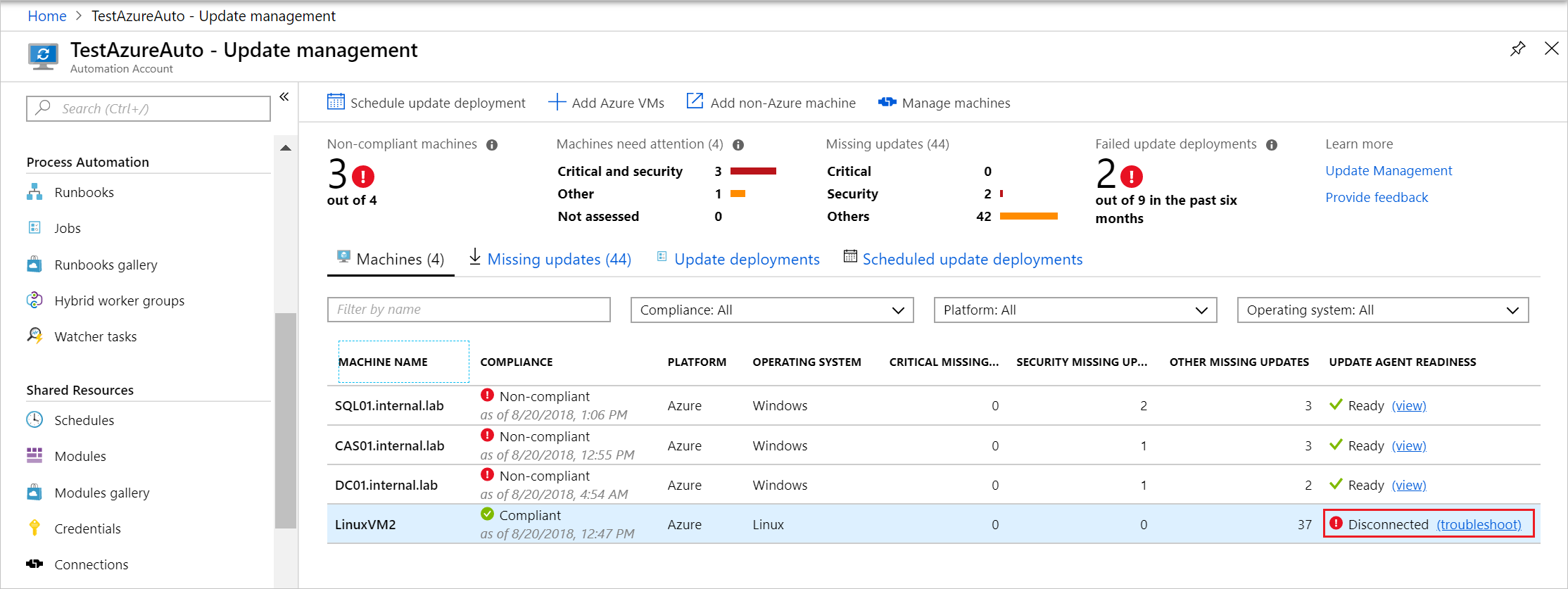

업데이트 관리 배포 동안 컴퓨터가 준비(정상) 상태로 표시되지 않는 데는 여러 가지 이유가 있을 수 있습니다. Windows Hybrid Runbook Worker 에이전트의 상태를 확인하여 기본 문제를 검토할 수 있습니다. 다음은 컴퓨터의 세 가지 준비 상태입니다.

- 준비: Hybrid Runbook Worker가 배포되었으며 마지막으로 확인된 시간이 1시간 이내입니다.

- 연결 끊김: Hybrid Runbook Worker가 배포되었으며 마지막으로 확인된 시간이 1시간을 넘습니다.

- 구성되지 않음: Hybrid Runbook Worker를 찾을 수 없거나 배포가 완료되지 않았습니다.

참고 항목

Azure Portal에 표시되는 내용과 컴퓨터의 현재 상태 사이에 약간의 지연이 있을 수 있습니다.

이 문서에서는 Azure Portal의 Azure 컴퓨터 및 오프라인 시나리오의 경우 Azure 이외 컴퓨터에 대해 문제 해결사를 실행하는 방법을 설명합니다.

참고 항목

이제 문제 해결사 스크립트에 WSUS(Windows Server Update Services)와 자동 다운로드 및 설치 키에 대한 확인이 포함됩니다.

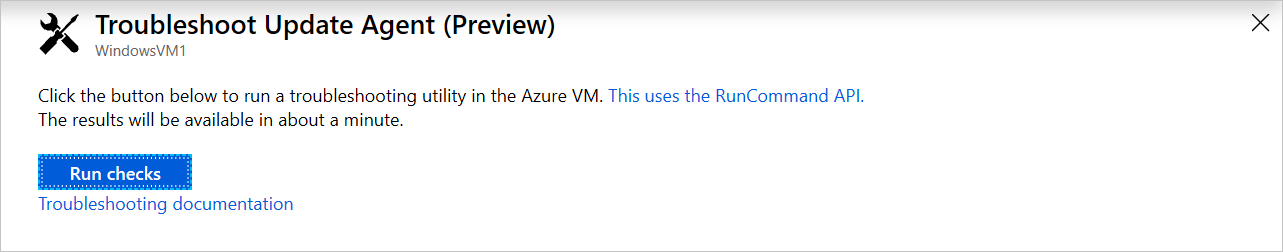

문제 해결사 시작

Azure 머신의 경우 포털의 업데이트 에이전트 준비 열에서 문제 해결 링크를 클릭하여 업데이트 에이전트 문제 해결 페이지를 시작할 수 있습니다. Azure 이외 컴퓨터의 경우 해당 링크를 클릭하면 이 문서로 이동합니다. Azure 이외 컴퓨터 문제를 해결하려면 오프라인 문제 해결을 참조하세요.

참고 항목

Hybrid Runbook Worker의 상태를 확인하려면 VM이 실행 중이어야 합니다. VM이 실행되고 있는 않은 경우 VM 시작 단추가 나타납니다.

업데이트 에이전트 문제 해결 페이지에서 검사 실행을 선택하여 문제 해결사를 시작합니다. 문제 해결사는 실행 명령을 사용하여 에이전트 종속성을 확인하는 스크립트를 머신에서 실행합니다. 문제 해결사가 완료되면 검사 결과를 반환합니다.

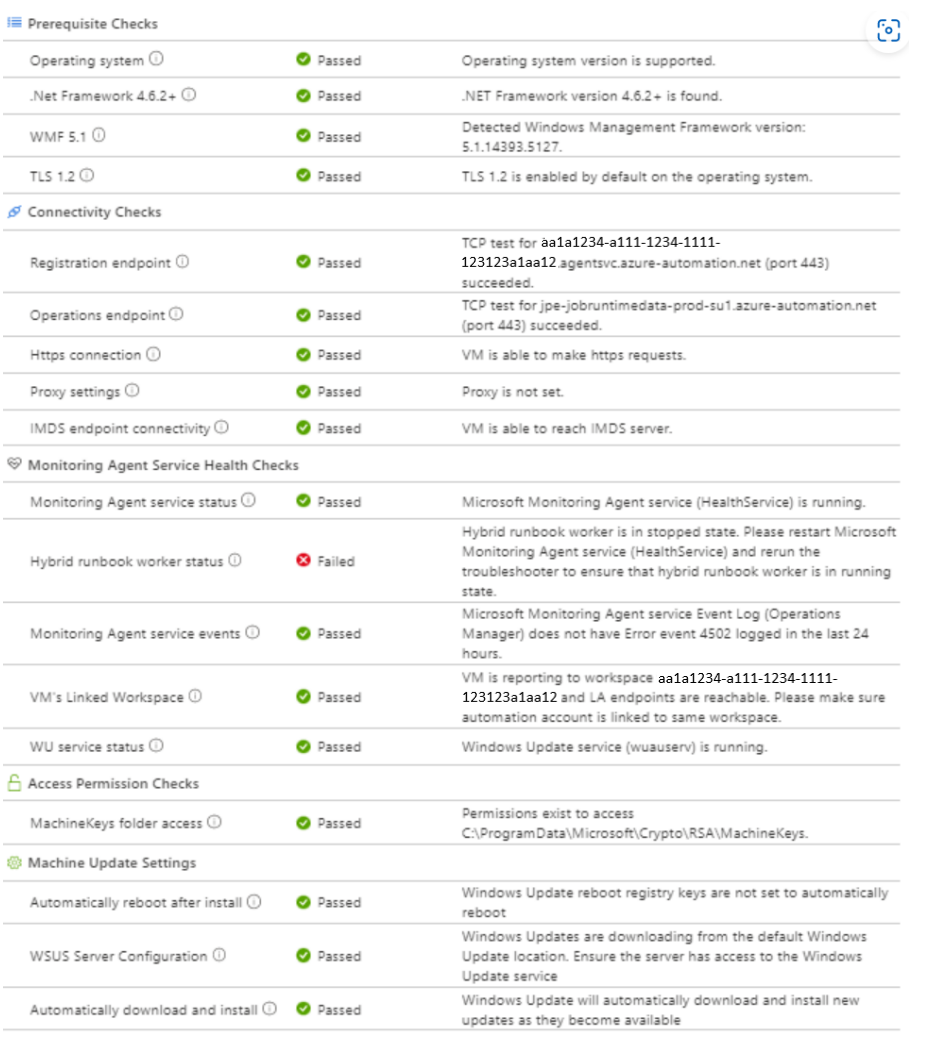

준비가 되면 페이지에 결과가 표시됩니다. 검사 섹션에서는 각 검사에 포함된 항목을 보여줍니다.

필수 구성 요소 확인

운영 체제

운영 체제 검사는 Hybrid Runbook Worker가 지원되는 운영 체제 중 하나를 실행하고 있는지 확인합니다.

.NET 4.6.2

.NET Framework 검사는 시스템에 .NET Framework 4.6.2 이상이 설치되었는지 확인합니다.

문제를 해결하려면 .NET Framework 4.6 이상을 설치합니다.

.NET Framework를 다운로드합니다.

WMF 5.1

WMF 검사는 시스템에 필요한 버전의 WMF(Windows Management Framework)가 있는지 확인합니다.

Azure 업데이트 관리가 작동하려면 Windows PowerShell 5.1이 필요하므로 Windows Management Framework 5.1을 다운로드하여 설치해야 합니다.

TLS 1.2

이 검사는 TLS 1.2를 사용하여 통신을 암호화하고 있는지 확인합니다. TLS 1.0은 더 이상 플랫폼에서 지원되지 않습니다. TLS 1.2를 사용하여 업데이트 관리와 통신합니다.

문제를 해결하려면 TLS 1.2 사용 단계를 수행합니다.

에이전트 서비스 상태 검사 모니터링

Hybrid Runbook Worker

문제를 해결하려면 Hybrid Runbook Worker를 강제로 다시 등록합니다.

Remove-Item -Path "HKLM:\software\microsoft\hybridrunbookworker" -Recurse -Force

Restart-service healthservice

참고 항목

그러면 컴퓨터에서 사용자 Hybrid Worker가 제거됩니다. 나중에 확인하고 다시 등록해야 합니다. 컴퓨터에 시스템 Hybrid Runbook 작업자만 있는 경우에는 아무 작업도 필요하지 않습니다.

유효성을 검사하려면 Microsoft-SMA/Operational 이벤트 로그에 15003(HW 시작 이벤트) 또는 15004(hw 중지 이벤트) 이벤트 ID가 있는지 확인합니다.

문제가 여전히 해결되지 않으면 지원 티켓을 제기합니다.

VM 연결된 작업 영역

네트워크 요구 사항을 참조하세요.

유효성을 검사하려면 VM에 연결된 작업 영역 또는 해당 로그 분석의 하트비트 테이블을 확인합니다.

Heartbeat | where Computer =~ ""

Windows 업데이트 서비스 상태

이 문제를 해결하려면 wuaserv 서비스를 시작합니다.

Start-Service -Name wuauserv -ErrorAction SilentlyContinue

연결 검사

문제 해결사는 현재 프록시 서버(구성된 경우)를 통해 트래픽을 라우팅하지 않습니다.

등록 엔드포인트

이 검사는 에이전트가 에이전트 서비스와 제대로 통신할 수 있는지 확인합니다.

프록시 및 방화벽 구성에서는 Hybrid Runbook Worker 에이전트가 등록 엔드포인트와 통신하도록 허용해야 합니다. 주소 및 포트 목록을 열려면 네트워크 계획을 참조하세요.

필수 구성 요소 URL을 허용합니다. 네트워크가 변경된 후 문제 해결사를 다시 실행하거나 아래 명령을 실행하여 유효성을 검사할 수 있습니다.

$workspaceId =- ""

$endpoint = $workspaceId + “.agentsvc.azure-automation.net”

(Test-NetConnection -ComputerName $endpoint -Port 443 -WarningAction SilentlyContinue).TcpTestSucceeded

작업 엔드포인트

이 검사는 에이전트가 작업 런타임 데이터 서비스와 제대로 통신할 수 있는지 확인합니다.

프록시 및 방화벽 구성에서는 Hybrid Runbook Worker 에이전트가 작업 런타임 데이터 서비스와 통신하도록 허용해야 합니다. 주소 및 포트 목록을 열려면 네트워크 계획을 참조하세요.

필수 구성 요소 URL을 허용합니다. 네트워크가 변경된 후 문제 해결사를 다시 실행하거나 아래 명령을 실행하여 유효성을 검사할 수 있습니다.

$jrdsEndpointLocationMoniker = “”

# $jrdsEndpointLocationMoniker should be based on automation account location (jpe/ase/scus) etc.

$endpoint = $jrdsEndpointLocationMoniker + “-jobruntimedata-prod-su1.azure-automation.net”

(Test-NetConnection -ComputerName $endpoint -Port 443 -WarningAction SilentlyContinue).TcpTestSucceeded

HTTPS 연결

네트워크 보안 규칙의 지속적인 관리를 간소화합니다. 필수 구성 요소 URL을 허용합니다.

네트워크가 변경된 후 문제 해결사를 다시 실행하거나 아래 명령을 실행하여 유효성을 검사할 수 있습니다.

$uri = "https://eus2-jobruntimedata-prod-su1.azure-automation.net"

Invoke-WebRequest -URI $uri -UseBasicParsing

프록시 설정

프록시를 사용하는 경우 필수 구성 요소 URL에 액세스할 수 있는지 확인합니다.

프록시가 올바르게 설정되었는지 확인하려면 아래 명령을 사용합니다.

netsh winhttp show proxy

또는 레지스트리 키 ProxyEnable이

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings

IMDS 엔드포인트 연결에서 1로 설정되어 있는지 확인합니다.

이 문제를 해결하려면 IP 169.254.169.254

에 대한 액세스를 허용합니다. 자세한 내용은 Azure 인스턴스 메타데이터 서비스에 액세스를 참조하세요.

네트워크가 변경된 후 문제 해결사를 다시 실행하거나 아래 명령을 실행하여 유효성을 검사할 수 있습니다.

Invoke-RestMethod -Headers @{"Metadata"="true"} -Method GET -Uri http://169.254.169.254/metadata/instance?api-version=2018-02-01

VM 서비스 상태 검사

에이전트 서비스 상태 모니터링

이 검사는 Windows용 Log Analytics 에이전트(healthservice)가 머신에서 실행되고 있는지 확인합니다. 서비스 문제를 해결하는 방법에 대한 자세한 내용은 Windows용 Log Analytics 에이전트가 실행되고 있지 않음을 참조하세요.

Windows용 Log Analytics 에이전트를 다시 설치하려면 Windows용 에이전트 설치를 참조하세요.

에이전트 서비스 이벤트 모니터링

이 검사는 지난 24시간 동안 머신의 Azure Operations Manager 로그에 모든 4502 이벤트가 표시되는지 확인합니다.

이 이벤트에 대한 자세한 내용은 이 이벤트의 Operations Manager 로그에서 이벤트 4502를 참조하세요.

액세스 권한 검사

컴퓨터 키 폴더

이 검사는 로컬 시스템 계정에 C:\ProgramData\Microsoft\Crypto\RSA\MachineKeys에 대한 액세스 권한이 있는지 확인합니다.

문제를 해결하려면 C:\ProgramData\Microsoft\Crypto\RSA\MachineKeys 폴더에 필요한 권한(읽기, 쓰기 및 수정 또는 모든 권한)을 SYSTEM 계정에 부여합니다.

아래 명령을 사용하여 폴더에 대한 사용 권한을 확인합니다.

$folder = “C:\\ProgramData\\Microsoft\\Crypto\\RSA\\MachineKeys”

(Get-Acl $folder).Access |? {($_.IdentityReference -match $User) -or ($_.IdentityReference -match "Everyone")} | Select IdentityReference, FileSystemRights

컴퓨터 업데이트 설정

설치 후 자동으로 다시 부팅

이 문제를 해결하려면 HKLM:\Software\Policies\Microsoft\Windows\WindowsUpdate\AU에서 레지스트리 키를 제거합니다.

업데이트 관리 일정 구성에 따라 다시 부팅을 구성합니다.

AlwaysAutoRebootAtScheduledTime

AlwaysAutoRebootAtScheduledTimeMinutes

자세한 내용은 다시 부팅 설정 구성을 참조하세요.

WSUS 서버 구성

환경이 WSUS에서 업데이트를 받도록 설정된 경우 업데이트 배포 전에 WSUS에서 승인되었는지 확인합니다. 자세한 내용은 WSUS 구성 설정을 참조하세요. 환경에서 WSUS를 사용하지 않는 경우 WSUS 서버 설정을 제거하고 Windows 업데이트 구성 요소를 다시 설정해야 합니다.

자동으로 다운로드 및 설치

이 문제를 해결하려면 자동 업데이트 기능을 사용하지 않도록 설정합니다. 로컬 그룹 정책 자동 업데이트 구성에서 사용 안 함으로 설정합니다. 자세한 내용은 자동 업데이트 구성을 참조하세요.

오프라인으로 문제 해결

스크립트를 로컬로 실행하여 Hybrid Runbook Worker에서 오프라인으로 문제 해결사를 사용할 수 있습니다. GitHub: UM_Windows_Troubleshooter_Offline.ps1에서 다음 스크립트를 가져옵니다. 이 스크립트를 실행하려면 WMF 5.0 이상 버전이 설치되어 있어야 합니다. 최신 버전의 PowerShell을 다운로드하려면 다양한 버전의 PowerShell 설치를 참조하세요.

이 스트립트의 출력은 다음 예제와 같이 표시됩니다.

RuleId : OperatingSystemCheck

RuleGroupId : prerequisites

RuleName : Operating System

RuleGroupName : Prerequisite Checks

RuleDescription : The Windows Operating system must be version 6.1.7600 (Windows Server 2008 R2) or higher

CheckResult : Passed

CheckResultMessage : Operating System version is supported

CheckResultMessageId : OperatingSystemCheck.Passed

CheckResultMessageArguments : {}

RuleId : DotNetFrameworkInstalledCheck

RuleGroupId : prerequisites

RuleName : .NET Framework 4.6.2+

RuleGroupName : Prerequisite Checks

RuleDescription : .NET Framework version 4.6.2 or higher is required

CheckResult : Passed

CheckResultMessage : .NET Framework version 4.6.2+ is found

CheckResultMessageId : DotNetFrameworkInstalledCheck.Passed

CheckResultMessageArguments : {}

RuleId : WindowsManagementFrameworkInstalledCheck

RuleGroupId : prerequisites

RuleName : WMF 5.1

RuleGroupName : Prerequisite Checks

RuleDescription : Windows Management Framework version 4.0 or higher is required (version 5.1 or higher is preferable)

CheckResult : Passed

CheckResultMessage : Detected Windows Management Framework version: 5.1.22621.169

CheckResultMessageId : WindowsManagementFrameworkInstalledCheck.Passed

CheckResultMessageArguments : {5.1.22621.169}

RuleId : AutomationAgentServiceConnectivityCheck1

RuleGroupId : connectivity

RuleName : Registration endpoint

RuleGroupName : connectivity

RuleDescription :

CheckResult : Failed

CheckResultMessage : Unable to find Workspace registration information

CheckResultMessageId : AutomationAgentServiceConnectivityCheck1.Failed.NoRegistrationFound

CheckResultMessageArguments :

RuleId : AutomationJobRuntimeDataServiceConnectivityCheck

RuleGroupId : connectivity

RuleName : Operations endpoint

RuleGroupName : connectivity

RuleDescription : Proxy and firewall configuration must allow Automation Hybrid Worker agent to communicate with

eus2-jobruntimedata-prod-su1.azure-automation.net

CheckResult : Passed

CheckResultMessage : TCP Test for eus2-jobruntimedata-prod-su1.azure-automation.net (port 443) succeeded

CheckResultMessageId : AutomationJobRuntimeDataServiceConnectivityCheck.Passed

CheckResultMessageArguments : {eus2-jobruntimedata-prod-su1.azure-automation.net}

RuleId : MonitoringAgentServiceRunningCheck

RuleGroupId : servicehealth

RuleName : Monitoring Agent service status

RuleGroupName : VM Service Health Checks

RuleDescription : HealthService must be running on the machine

CheckResult : Passed

CheckResultMessage : Microsoft Monitoring Agent service (HealthService) is running

CheckResultMessageId : MonitoringAgentServiceRunningCheck.Passed

CheckResultMessageArguments : {Microsoft Monitoring Agent, HealthService}

RuleId : SystemHybridRunbookWorkerRunningCheck

RuleGroupId : servicehealth

RuleName : Hybrid runbook worker status

RuleGroupName : VM Service Health Checks

RuleDescription : Hybrid runbook worker must be in running state.

CheckResult : Passed

CheckResultMessage : Hybrid runbook worker is running.

CheckResultMessageId : SystemHybridRunbookWorkerRunningCheck.Passed

CheckResultMessageArguments : {}

RuleId : MonitoringAgentServiceEventsCheck

RuleGroupId : servicehealth

RuleName : Monitoring Agent service events

RuleGroupName : VM Service Health Checks

RuleDescription : Event Log must not have event 4502 logged in the past 24 hours

CheckResult : Passed

CheckResultMessage : Microsoft Monitoring Agent service Event Log (Operations Manager) does not have event 4502 logged in the last 24 hours.

CheckResultMessageId : MonitoringAgentServiceEventsCheck.Passed

CheckResultMessageArguments : {Microsoft Monitoring Agent, Operations Manager, 4502}

RuleId : LinkedWorkspaceCheck

RuleGroupId : servicehealth

RuleName : VM's Linked Workspace

RuleGroupName : VM Service Health Checks

RuleDescription : Get linked workspace info of the VM

CheckResult : Failed

CheckResultMessage : VM is not reporting to any workspace.

CheckResultMessageId : LinkedWorkspaceCheck.Failed.NoWorkspace

CheckResultMessageArguments : {}

RuleId : CryptoRsaMachineKeysFolderAccessCheck

RuleGroupId : permissions

RuleName : Crypto RSA MachineKeys Folder Access

RuleGroupName : Access Permission Checks

RuleDescription : SYSTEM account must have WRITE and MODIFY access to 'C:\\ProgramData\\Microsoft\\Crypto\\RSA\\MachineKeys'

CheckResult : Passed

CheckResultMessage : Have permissions to access C:\\ProgramData\\Microsoft\\Crypto\\RSA\\MachineKeys

CheckResultMessageId : CryptoRsaMachineKeysFolderAccessCheck.Passed

CheckResultMessageArguments : {C:\\ProgramData\\Microsoft\\Crypto\\RSA\\MachineKeys}

RuleId : TlsVersionCheck

RuleGroupId : prerequisites

RuleName : TLS 1.2

RuleGroupName : Prerequisite Checks

RuleDescription : Client and Server connections must support TLS 1.2

CheckResult : Passed

CheckResultMessage : TLS 1.2 is enabled by default on the Operating System.

CheckResultMessageId : TlsVersionCheck.Passed.EnabledByDefault

CheckResultMessageArguments : {}

RuleId : AlwaysAutoRebootCheck

RuleGroupId : machineSettings

RuleName : AutoReboot

RuleGroupName : Machine Override Checks

RuleDescription : Automatic reboot should not be enable as it forces a reboot irrespective of update configuration

CheckResult : Passed

CheckResultMessage : Windows Update reboot registry keys are not set to automatically reboot

CheckResultMessageId : AlwaysAutoRebootCheck.Passed

CheckResultMessageArguments :

RuleId : WSUSServerConfigured

RuleGroupId : machineSettings

RuleName : isWSUSServerConfigured

RuleGroupName : Machine Override Checks

RuleDescription : Increase awareness on WSUS configured on the server

CheckResult : Passed

CheckResultMessage : Windows Updates are downloading from the default Windows Update location. Ensure the server has access to the Windows Update service

CheckResultMessageId : WSUSServerConfigured.Passed

CheckResultMessageArguments :

RuleId : AutomaticUpdateCheck

RuleGroupId : machineSettings

RuleName : AutoUpdate

RuleGroupName : Machine Override Checks

RuleDescription : AutoUpdate should not be enabled on the machine

CheckResult : Passed

CheckResultMessage : Windows Update is not set to automatically install updates as they become available

CheckResultMessageId : AutomaticUpdateCheck.Passed

CheckResultMessageArguments :

RuleId : HttpsConnection

RuleGroupId : connectivity

RuleName : HTTPS connection

RuleGroupName : connectivity

RuleDescription : Check if VM is able to make https requests.

CheckResult : Passed

CheckResultMessage : VM is able to make https requests.

CheckResultMessageId : HttpsConnection.Passed

CheckResultMessageArguments : {}

RuleId : ProxySettings

RuleGroupId : connectivity

RuleName : Proxy settings

RuleGroupName : connectivity

RuleDescription : Check if Proxy is enabled on the VM.

CheckResult : Passed

CheckResultMessage : Proxy is not set.

CheckResultMessageId : ProxySettings.Passed

CheckResultMessageArguments : {}

RuleId : IMDSConnectivity

RuleGroupId : connectivity

RuleName : IMDS endpoint connectivity

RuleGroupName : connectivity

RuleDescription : Check if VM is able to reach IMDS server to get VM information.

CheckResult : PassedWithWarning

CheckResultMessage : VM is not able to reach IMDS server. Consider this as a Failure if this is an Azure VM.

CheckResultMessageId : IMDSConnectivity.PassedWithWarning

CheckResultMessageArguments : {}

RuleId : WUServiceRunningCheck

RuleGroupId : servicehealth

RuleName : WU service status

RuleGroupName : WU Service Health Check

RuleDescription : WU must not be in the disabled state.

CheckResult : Passed

CheckResultMessage : Windows Update service (wuauserv) is running.

CheckResultMessageId : WUServiceRunningCheck.Passed

CheckResultMessageArguments : {Windows Update, wuauserv}

RuleId : LAOdsEndpointConnectivity

RuleGroupId : connectivity

RuleName : LA ODS endpoint

RuleGroupName : connectivity

RuleDescription : Proxy and firewall configuration must allow to communicate with LA ODS endpoint

CheckResult : Failed

CheckResultMessage : Unable to find Workspace registration information

CheckResultMessageId : LAOdsEndpointConnectivity.Failed

CheckResultMessageArguments :

RuleId : LAOmsEndpointConnectivity

RuleGroupId : connectivity

RuleName : LA OMS endpoint

RuleGroupName : connectivity

RuleDescription : Proxy and firewall configuration must allow to communicate with LA OMS endpoint

CheckResult : Failed

CheckResultMessage : Unable to find Workspace registration information

CheckResultMessageId : LAOmsEndpointConnectivity.Failed

CheckResultMessageArguments :