중요한 데이터에 대한 위험 살펴보기

중요한 데이터가 있는 리소스를 검색한 후 클라우드용 Microsoft Defender를 사용하면 다음 기능을 통해 해당 리소스에 대한 중요한 데이터 위험을 탐색할 수 있습니다.

- 공격 경로: Defender CSPM(클라우드 보안 태세 관리) 계획에서 중요한 데이터 검색이 사용하도록 설정되면 공격 경로를 사용하여 데이터 침해 위험을 발견할 수 있습니다. 자세한 내용은 Defender CSPM의 데이터 보안 태세 관리를 참조하세요.

- 보안 탐색기: Defender CSPM 계획에서 중요한 데이터 검색이 사용하도록 설정되면 클라우드 보안 탐색기를 사용하여 중요한 데이터 인사이트를 찾을 수 있습니다. 자세한 내용은 Defender CSPM의 데이터 보안 태세 관리를 참조하세요.

- 보안 경고: 스토리지용 Defender 계획에서 중요한 데이터 검색이 사용하도록 설정되면 민감도 필터 보안 경고 설정을 적용하여 중요한 데이터 스토리지에 대한 지속적인 위협의 우선 순위를 지정하고 탐색할 수 있습니다.

공격 경로를 통한 위험 탐색

다음과 같이 미리 정의된 공격 경로를 보고 데이터 침해 위험을 발견하고 수정 권장 사항을 가져옵니다.

클라우드용 Defender에서 공격 경로 분석을 엽니다.

위험 요소에서 중요한 데이터를 선택하여 데이터 관련 공격 경로를 필터링합니다.

데이터 공격 경로를 검토합니다.

데이터 리소스에서 검색된 중요한 정보를 보려면 리소스 이름 >인사이트를 선택합니다. 그런 다음 중요한 정보 포함 인사이트를 확장합니다.

위험 완화 단계를 보려면 활성 권장 사항을 엽니다.

중요한 데이터에 대한 공격 경로의 다른 예는 다음과 같습니다.

- "중요한 데이터가 포함된 인터넷에 노출된 Azure Storage 컨테이너는 공개적으로 액세스할 수 있습니다."

- "과도한 인터넷 노출과 중요한 데이터가 있는 관리 데이터베이스는 기본(로컬 사용자/암호) 인증을 허용합니다."

- "VM은 고심각도 취약성이 있고 중요한 데이터가 있는 데이터 저장소에 대한 읽기 권한이 있습니다."

- "중요한 데이터가 있고 인터넷에 노출된 AWS S3 버킷에는 공개적으로 액세스할 수 있습니다."

- "데이터를 인터넷에 복제하는 프라이빗 AWS S3 버킷이 노출되어 공개적으로 액세스 가능합니다."

- "RDS 스냅샷 모든 AWS 계정에서 공개적으로 사용할 수 있습니다."

클라우드 보안 탐색기로 위험 탐색

쿼리 템플릿을 사용하거나 수동 쿼리를 정의하여 클라우드 보안 그래프 인사이트에서 데이터 위험 및 노출을 탐색합니다.

클라우드용 Defender에서 클라우드 보안 탐색기를 엽니다.

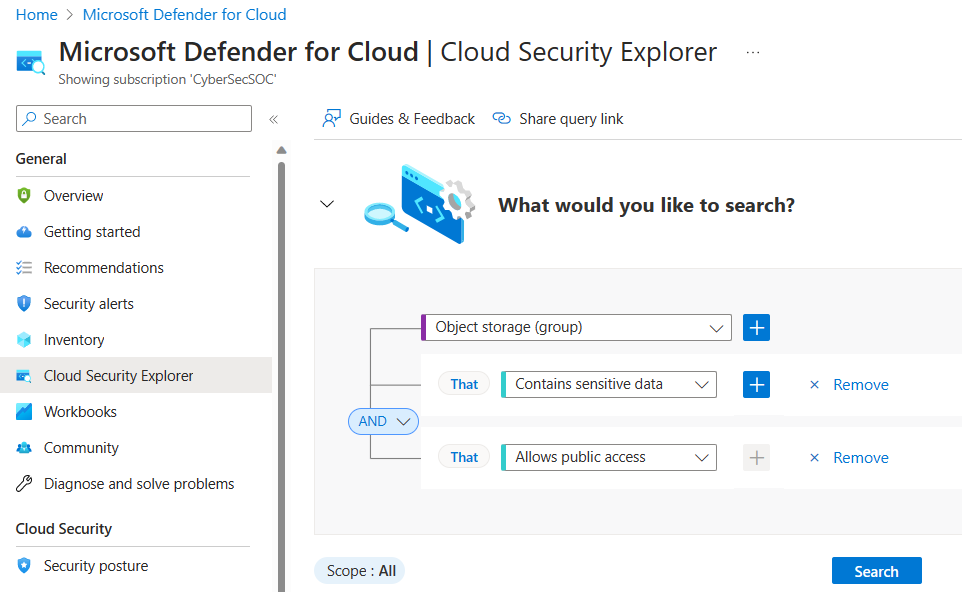

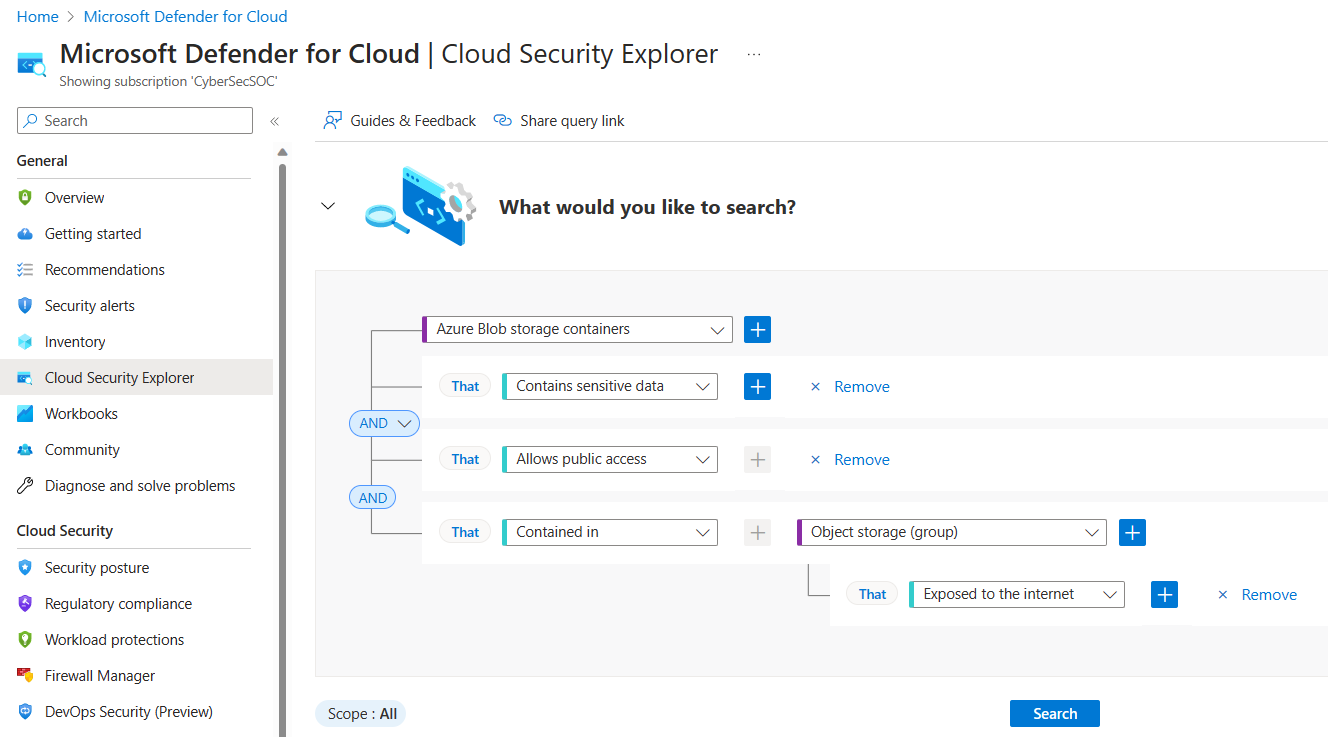

고유의 쿼리를 빌드하거나 중요한 데이터 쿼리 템플릿 중 하나를 선택하고 >쿼리 열기를 선택한 후 필요에 따라 수정할 수 있습니다. 예를 들면 다음과 같습니다.

쿼리 템플릿 사용

자체 쿼리를 만드는 대신 미리 정의된 쿼리 템플릿을 사용할 수 있습니다. 여러 가지 중요한 데이터 쿼리 템플릿을 사용할 수 있습니다. 예시:

- 공용 액세스를 허용하는 중요한 데이터가 포함된 인터넷 노출 스토리지 컨테이너입니다.

- 공용 액세스를 허용하는 중요한 데이터가 포함된 인터넷 노출 S3 버킷

미리 정의된 쿼리를 열면 자동으로 채워지며 필요에 따라 조정할 수 있습니다. 예를 들어, 다음은 "공용 액세스를 허용하는 중요한 데이터가 포함된 인터넷 노출 스토리지 컨테이너"에 대해 미리 채워진 필드입니다.

중요한 데이터 보안 경고 살펴보기

스토리지용 Defender 계획에서 중요한 데이터 검색이 사용하도록 설정되면 중요한 데이터가 있는 리소스에 영향을 미치는 경고에 우선 순위를 지정하고 집중할 수 있습니다. 스토리지용 Defender에서 데이터 보안 경고를 모니터링하는 방법에 대해 자세히 알아봅니다.

PaaS 데이터베이스 및 S3 버킷의 경우 결과는 ARG(Azure Resource Graph)에 보고되므로 클라우드용 Defender 인벤토리, 경고 및 권장 사항 블레이드에서 민감도 레이블 및 중요한 정보 유형별로 필터링하고 정렬할 수 있습니다.

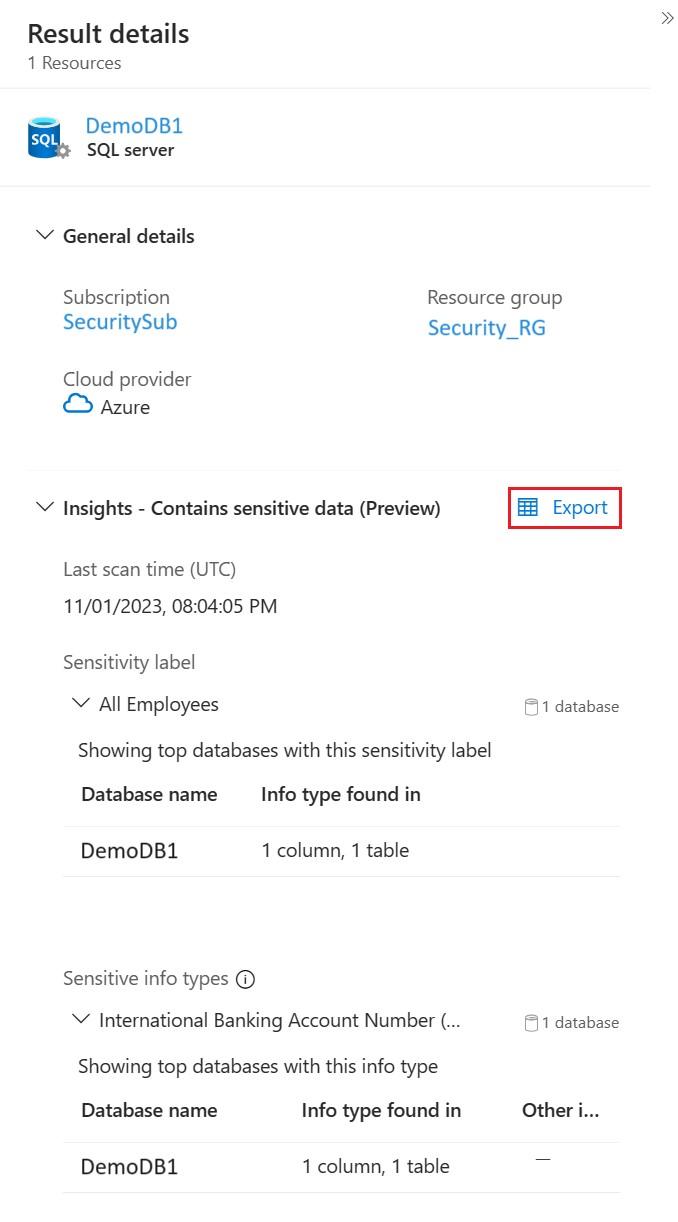

결과 내보내기

공격 경로나 보안 탐색기에서 중요한 데이터 결과를 검토하는 보안 관리자가 데이터 저장소에 직접 액세스할 수 없는 경우가 일반적입니다. 따라서 조사 결과를 데이터 소유자와 공유해야 하며, 데이터 소유자는 추가 조사를 수행할 수 있습니다.

이를 위해서는 중요한 데이터 포함 인사이트 내에서 내보내기를 사용합니다.

생성된 CSV 파일에는 다음이 포함됩니다.

- 샘플 이름 – 리소스 종류에 따라 데이터베이스 열, 파일 이름 또는 컨테이너 이름이 될 수 있습니다.

- 민감도 레이블 – 이 리소스에서 발견된 가장 높은 순위 지정의 레이블입니다(모든 행에 대해 동일한 값).

- 다음에 포함됨 – 샘플 전체 경로(파일 경로 또는 열 전체 이름).

- 중요한 정보 유형 – 샘플별로 발견된 정보 형식입니다. 두 개 이상의 정보 형식이 검색되면 각 정보 형식에 대해 새 행이 추가됩니다. 이는 보다 쉬운 필터링 환경을 제공하기 위한 것입니다.

참고 항목

클라우드 보안 탐색기 페이지에서 CSV 보고서 다운로드는 쿼리로 쿼리된 모든 인사이트를 원시 형식(json)으로 내보냅니다.

다음 단계

- 공격 경로에 대해 자세히 알아봅니다.

- 클라우드 보안 탐색기에 대해 자세히 알아보기