Just-In-Time 컴퓨터 액세스

클라우드용 Microsoft Defender Defender for Servers 플랜 2는 Just-In-Time 머신 액세스 기능을 제공합니다.

위협 행위자는 RDP 또는 SSH와 같은 개방형 관리 포트를 사용하여 액세스 가능한 머신을 적극적으로 헌팅합니다. 모든 컴퓨터는 공격의 잠재적인 대상입니다. 컴퓨터가 성공적으로 손상되면 환경에서 추가 리소스를 공격하는 진입점으로 사용됩니다.

공격 노출 영역을 줄이기 위해 열려 있는 포트, 특히 관리 포트를 줄이려고 합니다. 합법적인 사용자도 이러한 포트를 사용하므로 닫힌 상태로 유지하는 것은 실용적이지 않습니다.

이 딜레마를 해결하기 위해 클라우드용 Defender VM에 대한 인바운드 트래픽을 잠그고 공격에 대한 노출을 줄이면서 필요할 때 VM에 쉽게 연결할 수 있도록 Just-In-Time 머신 액세스를 제공합니다. 서버용 Defender 플랜 2를 사용하도록 설정하면 Just-In-Time 액세스를 사용할 수 있습니다.

Just-In-Time 액세스 및 네트워크 리소스

Azure

Azure에서는 Just-In-Time 액세스를 사용하도록 설정하여 특정 포트에서 인바운드 트래픽을 차단할 수 있습니다.

- 클라우드용 Defender는 NSG(네트워크 보안 그룹) 및 Azure Firewall 규칙에서 선택한 포트에 대해 “모든 인바운드 트래픽 거부” 규칙이 있는지 확인합니다.

- 이러한 규칙은 Azure VM의 관리 포트에 대한 액세스를 제한하고 공격으로부터 보호합니다.

- 선택한 포트에 대한 다른 규칙이 이미 존재하는 경우 기존 규칙은 새 "모든 인바운드 트래픽 거부" 규칙보다 우선적으로 적용됩니다.

- 선택한 포트에 기존 규칙이 없는 경우 새 규칙은 NSG 및 AAzure Firewall에서 가장 높은 우선 순위를 사용합니다.

AWS

AWS에서는 Just-In-Time 액세스를 사용하도록 설정하여 연결된 EC2 보안 그룹(선택한 포트의 경우)의 관련 규칙이 해지되어 해당 특정 포트의 인바운드 트래픽을 차단합니다.

- 사용자가 VM에 대한 액세스를 요청하면 서버용 Defender는 사용자에게 해당 VM에 대한 Azure RBAC(Azure 역할 기반 액세스 제어) 권한이 있는지 확인합니다.

- 요청이 승인되면 클라우드용 Defender는 지정된 시간 동안 관련 IP 주소(또는 범위)에서 선택한 포트에 대한 인바운드 트래픽을 허용하도록 NSG와 Azure Firewall을 구성합니다.

- AWS에서 클라우드용 Defender는 지정된 포트에 대한 인바운드 트래픽을 허용하는 새 EC2 보안 그룹을 만듭니다.

- 시간이 만료되면 클라우드용 Defender NSG를 이전 상태로 복원합니다.

- 이미 설정된 연결은 중단되지 않습니다.

참고 항목

- Just-In-Time 액세스는 Azure Firewall Manager에서 제어하는 Azure Firewall로 보호되는 VM을 지원하지 않습니다.

- Azure Firewall은 규칙(클래식)으로 구성되어야 하며 방화벽 정책을 사용할 수 없습니다.

Just-In-Time 액세스를 위한 VM 식별

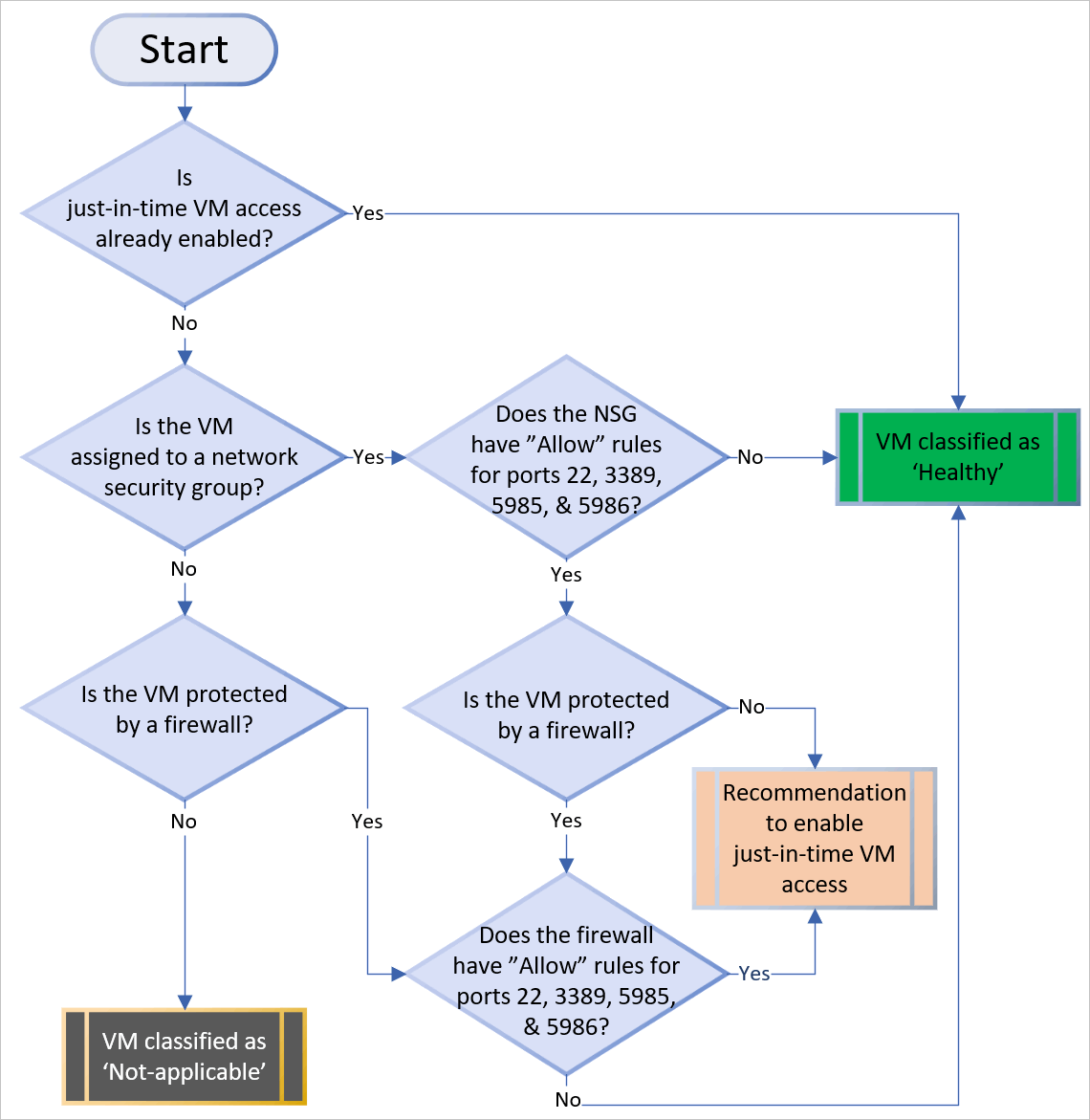

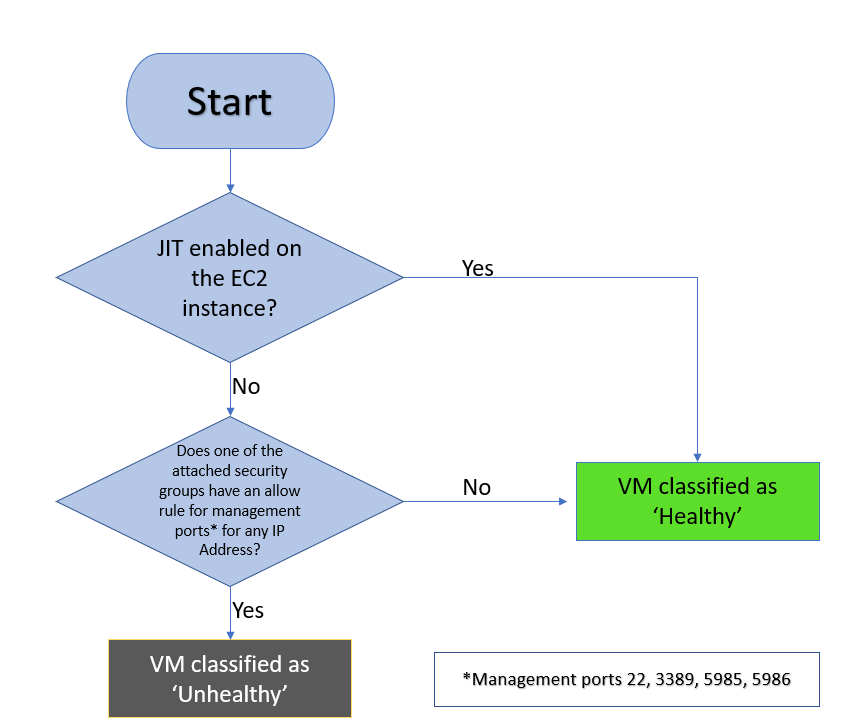

다음 다이어그램에서는 지원되는 VM을 분류하는 방법을 결정할 때 서버용 Defender가 적용되는 논리를 보여 줍니다.

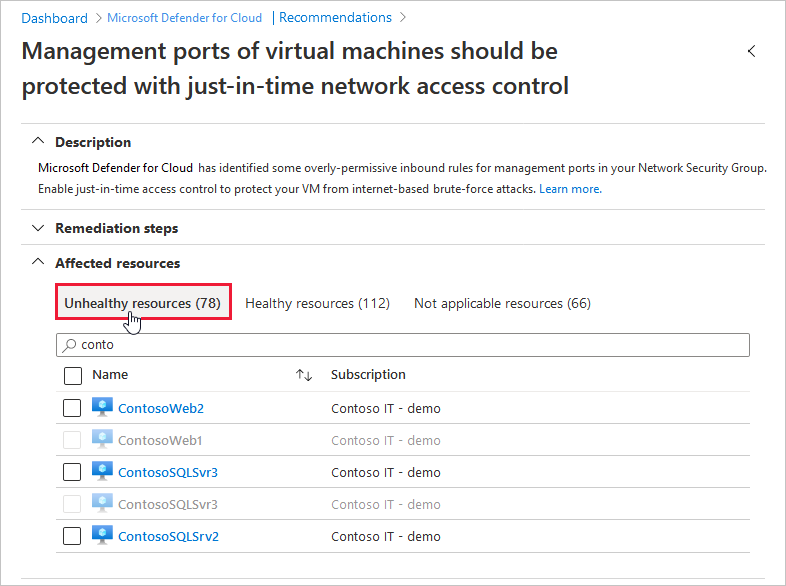

클라우드용 Defender Just-In-Time 액세스를 활용할 수 있는 머신을 찾으면 해당 컴퓨터를 권장 사항의 비정상 리소스 탭에 추가합니다.