Azure Event Grid 토픽 또는 도메인의 IP 방화벽 구성

기본적으로 요청에 유효한 인증 및 권한 부여가 제공되는 한 항목 및 도메인은 인터넷에서 액세스할 수 있습니다. IP 방화벽을 사용하면 CIDR(Classless Inter-Domain Routing) 표기법으로 IPv4 주소 또는 IPv4 주소 범위 세트로만 제한할 수 있습니다. 다른 IP 주소에서 시작된 게시자는 거부되며 403(금지됨) 응답을 받게 됩니다. Event Grid에서 지원하는 네트워크 보안 기능에 대한 자세한 내용은 Event Grid에 대한 네트워크 보안을 참조하세요.

이 문서에서는 Azure Event Grid 토픽 또는 도메인의 IP 방화벽을 구성하는 방법을 설명합니다.

Azure Portal 사용

이 섹션에서는 Azure Portal을 사용하여 토픽을 만드는 동안 또는 기존 토픽에 대해 퍼블릭 또는 프라이빗 액세스를 사용하도록 설정하는 방법을 보여 줍니다. 이 섹션에 표시된 단계는 토픽과 관련됩니다. 유사한 단계를 사용하여 도메인에 대한 퍼블릭 또는 프라이빗 액세스를 사용하도록 설정할 수 있습니다.

토픽을 만들 때

이 섹션에서는 Event Grid 토픽 또는 도메인에 대해 퍼블릭 또는 프라이빗 네트워크 액세스를 사용하도록 설정하는 방법을 보여 줍니다. 새 토픽을 만드는 단계별 지침은 사용자 지정 토픽 만들기를 참조하세요.

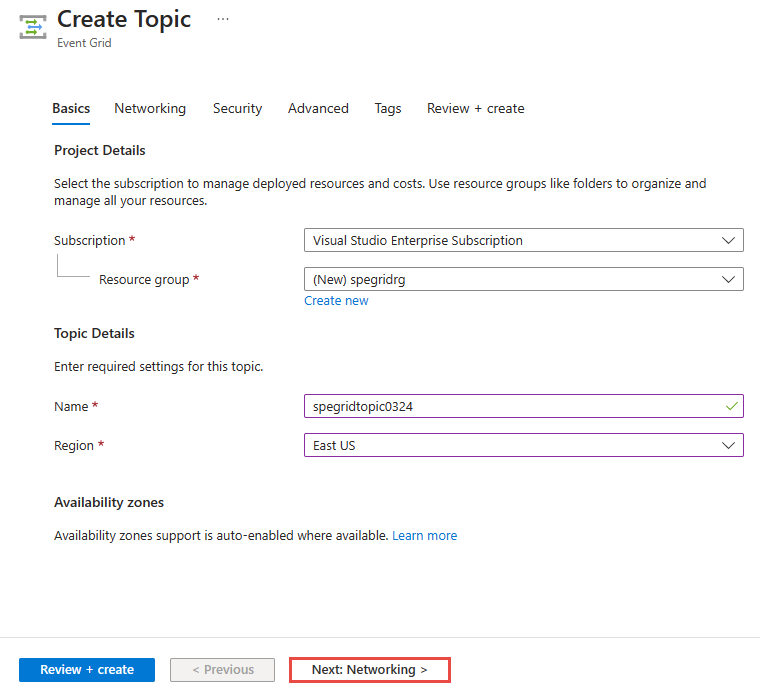

토픽 만들기 마법사의 기본 사항 페이지에서 필요한 필드를 채운 후 페이지 아래쪽에서 다음: 네트워킹을 선택합니다.

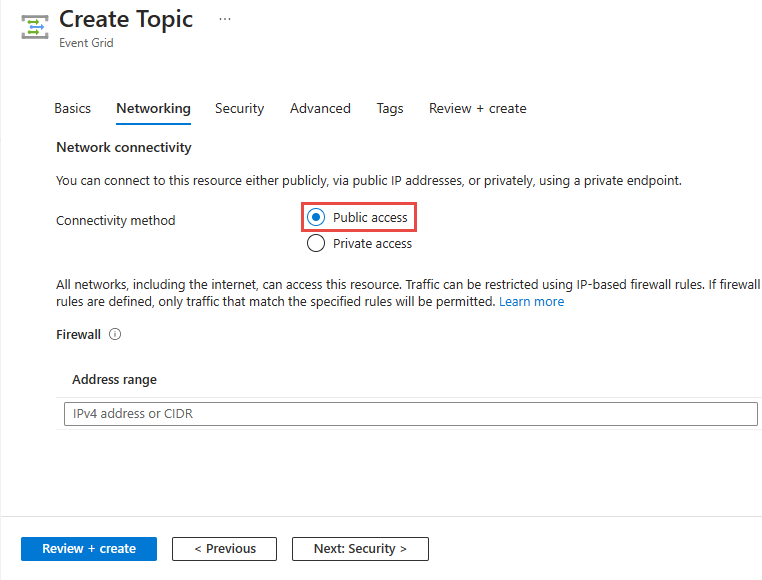

클라이언트가 공용 IP 주소를 통해 토픽 엔드포인트에 연결할 수 있도록 허용하려면 퍼블릭 액세스 옵션을 선택된 상태로 유지합니다.

주소 범위 필드에 대한 값을 지정하여 특정 IP 주소에서 토픽에 대한 액세스를 제한할 수 있습니다. CIDR(클래스리스 도메인 간 라우팅) 표기법에서 단일 IPv4 주소 또는 IP 주소 범위를 지정합니다.

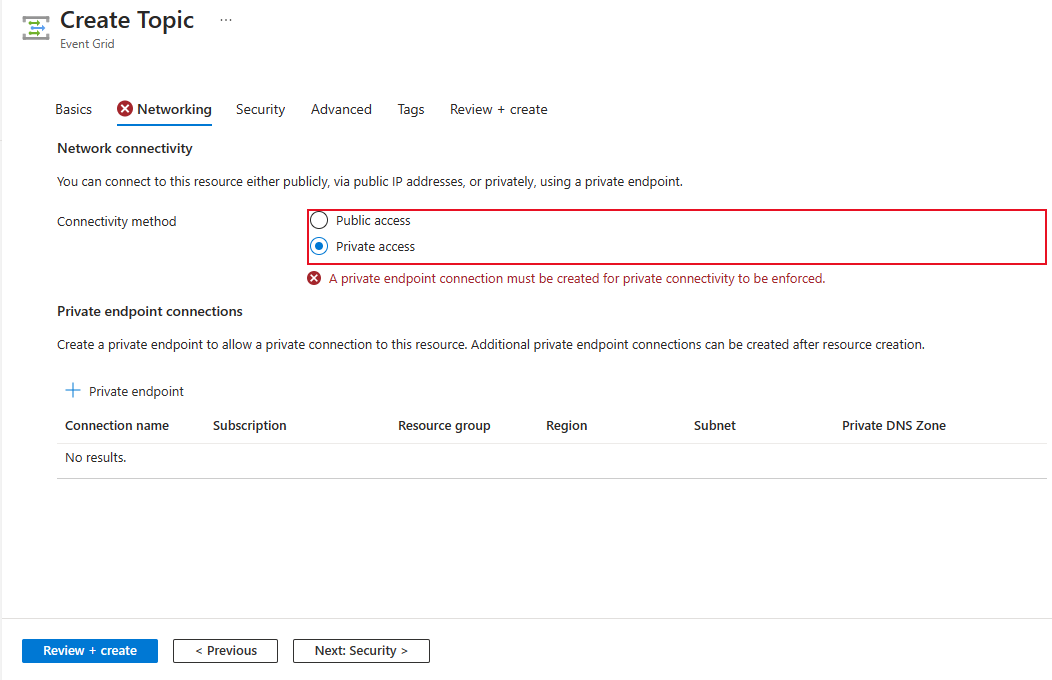

프라이빗 엔드포인트를 통해 Event Grid 토픽에 대한 액세스를 허용하려면 프라이빗 액세스 옵션을 선택합니다.

Azure Portal을 사용하여 프라이빗 엔드포인트 추가 섹션의 지침에 따라 프라이빗 엔드포인트를 만듭니다.

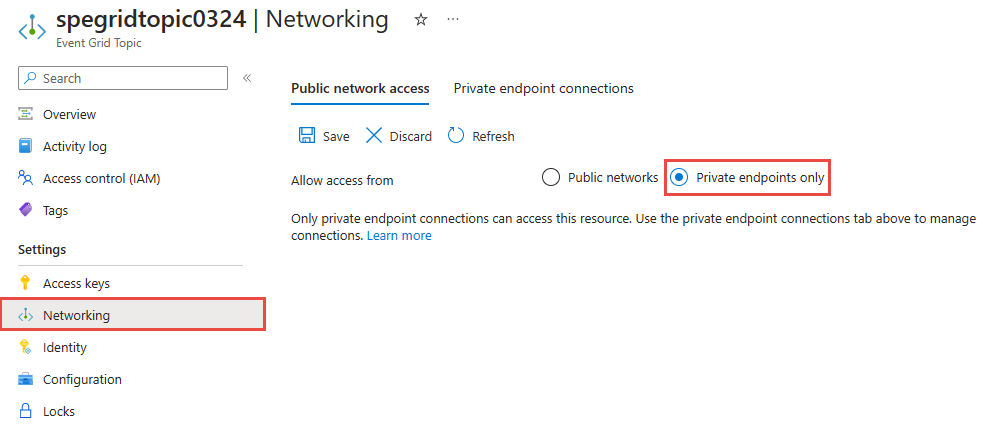

기존 토픽의 경우

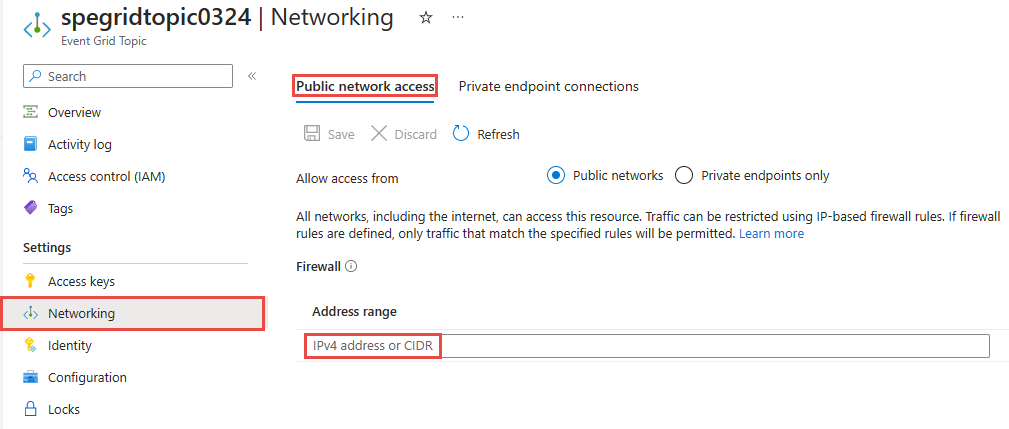

Azure Portal에서 이벤트 그리드 토픽 또는 도메인으로 이동하고 네트워킹 탭으로 전환합니다.

인터넷을 포함한 모든 네트워크가 리소스에 액세스할 수 있도록 허용하려면 공용 네트워크를 선택합니다.

주소 범위 필드에 대한 값을 지정하여 특정 IP 주소에서 토픽에 대한 액세스를 제한할 수 있습니다. CIDR(클래스리스 도메인 간 라우팅) 표기법에서 단일 IPv4 주소 또는 IP 주소 범위를 지정합니다.

프라이빗 엔드포인트 연결만 이 리소스에 액세스하도록 허용하려면 프라이빗 엔드포인트만 선택합니다. 이 페이지의 프라이빗 엔드포인트 연결 탭을 사용하여 연결을 관리합니다.

프라이빗 엔드포인트 연결을 만드는 단계별 지침은 Azure Portal을 사용하여 프라이빗 엔드포인트 추가를 참조하세요.

도구 모음에서 저장을 선택합니다.

Azure CLI 사용

이 섹션에서는 Azure CLI 명령을 사용하여 인바운드 IP 규칙을 사용하여 토픽을 만드는 방법을 보여 줍니다. 이 섹션에 표시된 단계는 토픽과 관련됩니다. 비슷한 단계를 사용하여 도메인의 인바운드 IP 규칙을 만들 수 있습니다.

공용 네트워크 액세스 사용 또는 사용 안 함

기본적으로 토픽 및 도메인에 대해 공용 네트워크 액세스를 사용하도록 설정됩니다. 명시적으로 사용하도록 설정하거나 사용하지 않도록 설정할 수도 있습니다. 인바운드 IP 방화벽 규칙을 구성하여 트래픽을 제한할 수 있습니다.

토픽을 만드는 동안 공용 네트워크 액세스 사용

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled

토픽을 만드는 동안 공용 네트워크 액세스 사용 안 함

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access disabled

참고 항목

토픽 또는 도메인에 대해 공용 네트워크 액세스를 사용하지 않도록 설정하면 퍼블릭 인터넷을 통해 트래픽이 허용되지 않습니다. 프라이빗 엔드포인트 연결만 이러한 리소스에 액세스할 수 있습니다.

기존 토픽에 대한 공용 네트워크 액세스 사용

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled

기존 토픽에 대한 공용 네트워크 액세스 사용 안 함

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access disabled

단일 인바운드 IP 규칙을 사용하여 토픽 만들기

다음 샘플 CLI 명령은 인바운드 IP 규칙을 사용하여 이벤트 그리드 토픽을 만듭니다.

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR or CIDR MASK> allow

여러 인바운드 IP 규칙을 사용하여 토픽 만들기

다음 샘플 CLI 명령은 한 단계에서 두 개의 인바운드 IP 규칙을 사용하여 이벤트 그리드 토픽을 만듭니다.

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow \

--inbound-ip-rules <IP ADDR 2 or CIDR MASK 2> allow

기존 토픽을 업데이트하여 인바운드 IP 규칙 추가

이 예제에서는 먼저 이벤트 그리드 토픽을 만든 다음, 별도의 명령으로 토픽에 대한 인바운드 IP 규칙을 추가합니다. 또한 두 번째 명령에 설정된 인바운드 IP 규칙도 업데이트합니다.

# create the event grid topic first

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location

# add inbound IP rules to an existing topic

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR or CIDR MASK> allow

# later, update topic with additional ip rules

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow \

--inbound-ip-rules <IP ADDR 2 or CIDR MASK 2> allow

인바운드 IP 규칙 제거

다음 명령은 설정을 업데이트하는 동안 첫 번째 규칙만 지정하여 이전 단계에서 만든 두 번째 규칙을 제거합니다.

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow

PowerShell 사용

이 섹션에서는 Azure PowerShell 명령을 사용하여 인바운드 IP 방화벽 규칙을 사용하여 Azure Event Grid 토픽을 만드는 방법을 보여 줍니다. 이 섹션에 표시된 단계는 토픽과 관련됩니다. 비슷한 단계를 사용하여 도메인의 인바운드 IP 규칙을 만들 수 있습니다.

기본적으로 토픽 및 도메인에 대해 공용 네트워크 액세스를 사용하도록 설정됩니다. 명시적으로 사용하도록 설정하거나 사용하지 않도록 설정할 수도 있습니다. 인바운드 IP 방화벽 규칙을 구성하여 트래픽을 제한할 수 있습니다.

토픽을 만드는 동안 공용 네트워크 액세스 사용

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess enabled

토픽을 만드는 동안 공용 네트워크 액세스 사용 안 함

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess disabled

참고 항목

토픽 또는 도메인에 대해 공용 네트워크 액세스를 사용하지 않도록 설정하면 퍼블릭 인터넷을 통해 트래픽이 허용되지 않습니다. 프라이빗 엔드포인트 연결만 이러한 리소스에 액세스할 수 있습니다.

공용 네트워크 액세스 및 인바운드 IP 규칙을 사용하여 토픽 만들기

다음 샘플 CLI 명령은 공용 네트워크 액세스 및 인바운드 IP 규칙을 사용하여 이벤트 그리드 토픽을 만듭니다.

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess enabled -InboundIpRule @{ "10.0.0.0/8" = "Allow"; "10.2.0.0/8" = "Allow" }

공용 네트워크 액세스 및 인바운드 IP 규칙을 사용하여 기존 토픽 업데이트

다음 샘플 CLI 명령은 인바운드 IP 규칙을 사용하여 기존 이벤트 그리드 토픽을 업데이트합니다.

Set-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -PublicNetworkAccess enabled -InboundIpRule @{ "10.0.0.0/8" = "Allow"; "10.2.0.0/8" = "Allow" } -Tag @{}

기존 토픽에 대한 공용 네트워크 액세스 사용 안 함

Set-AzEventGridTopic -ResourceGroup MyResourceGroupName -Name Topic1 -PublicNetworkAccess disabled -Tag @{} -InboundIpRule @{}

다음 단계

- 이벤트 배달 모니터링에 대한 정보는 Event Grid 메시지 배달 모니터링을 참조하세요.

- 인증 키에 대한 자세한 내용은 Event Grid 보안 및 인증을 참조하세요.

- Azure Event Grid 구독을 만드는 방법에 대한 자세한 내용은 Event Grid 구독 스키마를 참조하세요.

- 네트워크 연결 문제를 해결하려면 네트워크 연결 문제 해결을 참조하세요.