업로드 표시기 API를 사용하여 위협 인텔리전스 플랫폼을 Microsoft Sentinel에 연결

많은 조직에서 TIP(위협 인텔리전스 플랫폼) 솔루션을 사용하여 다양한 원본에서 위협 지표 피드를 집계합니다. 집계된 피드에서 데이터는 네트워크 장치, EDR/XDR 솔루션 또는 Microsoft Sentinel과 같은 SIEM(보안 정보 및 이벤트 관리) 솔루션과 같은 보안 솔루션에 적용하도록 큐레이팅됩니다. 위협 인텔리전스 업로드 표시기 API를 사용하면 이러한 솔루션을 사용하여 위협 지표를 Microsoft Sentinel로 가져올 수 있습니다.

업로드 표시기 API는 데이터 커넥터를 필요로 하지 않고 위협 인텔리전스 지표를 Microsoft Sentinel에 수집합니다. 데이터 커넥터는 이 문서에 설명된 API 엔드포인트와 API 참조 문서인 Microsoft Sentinel 업로드 표시기 API에 연결하기 위한 지침만 미러링합니다.

위협 인텔리전스에 대한 자세한 내용은 위협 인텔리전스를 참조하세요.

Important

Microsoft Sentinel 위협 인텔리전스 업로드 표시기 API는 미리 보기로 제공됩니다. 베타, 미리 보기 또는 아직 일반 공급으로 릴리스되지 않은 Azure 기능에 적용되는 더 많은 법적 약관은 Microsoft Azure 미리 보기에 대한 추가 사용 약관을 참조하세요.

Microsoft Sentinel은 일반적으로 Microsoft Defender 포털에서 Microsoft의 통합 보안 운영 플랫폼 내에서 사용할 수 있습니다. 미리 보기로 Microsoft Sentinel은 Microsoft Defender XDR 또는 E5 라이선스 없이 Defender 포털에서 사용할 수 있습니다. 자세한 내용은 Microsoft Defender 포털의 Microsoft Sentinel을 참조하세요.

자세한 내용은 Microsoft Sentinel을 STIX/TAXII 위협 인텔리전스 피드에 연결을 참조하세요.

참고 항목

US Government 클라우드의 기능 가용성에 대한 자세한 내용은 US Government 고객을 위한 클라우드 기능 가용성의 Microsoft Sentinel 표를 참조하세요.

필수 조건

- 콘텐츠 허브에서 독립 실행형 콘텐츠 또는 솔루션을 설치, 업데이트 및 삭제하려면 리소스 그룹 수준에서 Microsoft Sentinel 기여자 역할이 필요합니다. API 엔드포인트를 사용하기 위해 데이터 커넥터를 설치할 필요가 없습니다.

- 위협 지표를 저장할 Microsoft Sentinel 작업 영역에 대한 읽기 및 쓰기 권한이 있어야 합니다.

- Microsoft Entra 애플리케이션을 등록해야 합니다.

- Microsoft Entra 애플리케이션에는 작업 영역 수준에서 Microsoft Sentinel 기여자 역할이 부여되어야 합니다.

지침

다음 단계에 따라 통합 TIP 또는 사용자 지정 위협 인텔리전스 솔루션에서 Microsoft Sentinel로 위협 지표를 가져옵니다.

- Microsoft Entra 애플리케이션을 등록한 다음 해당 애플리케이션 ID를 기록합니다.

- Microsoft Entra 애플리케이션에 대한 클라이언트 비밀을 생성하고 기록합니다.

- Microsoft Entra 애플리케이션에 Microsoft Sentinel 기여자 역할 또는 동등한 역할을 할당합니다.

- TIP 솔루션 또는 사용자 지정 애플리케이션을 구성합니다.

Microsoft Entra 애플리케이션 등록

기본 사용자 역할 권한이 있으면 사용자가 애플리케이션 등록을 만들 수 있습니다. 이 설정이 없음으로 전환된 경우 Microsoft Entra에서 애플리케이션을 관리할 수 있는 권한이 필요합니다. 다음 Microsoft Entra 역할에는 필요한 권한이 포함됩니다.

- 애플리케이션 관리자

- 애플리케이션 개발자

- 클라우드 애플리케이션 관리자

Microsoft Entra 애플리케이션 등록에 대한 자세한 내용은 애플리케이션 등록을 참조하세요.

애플리케이션을 등록한 후 애플리케이션의 개요 탭에서 애플리케이션(클라이언트) ID를 기록합니다.

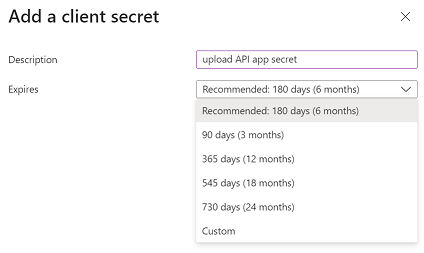

클라이언트 암호 생성 및 기록

이제 애플리케이션이 등록되었으므로 클라이언트 암호를 생성하고 기록합니다.

클라이언트 비밀을 생성하는 방법에 대한 자세한 내용은 클라이언트 비밀 추가를 참조하세요.

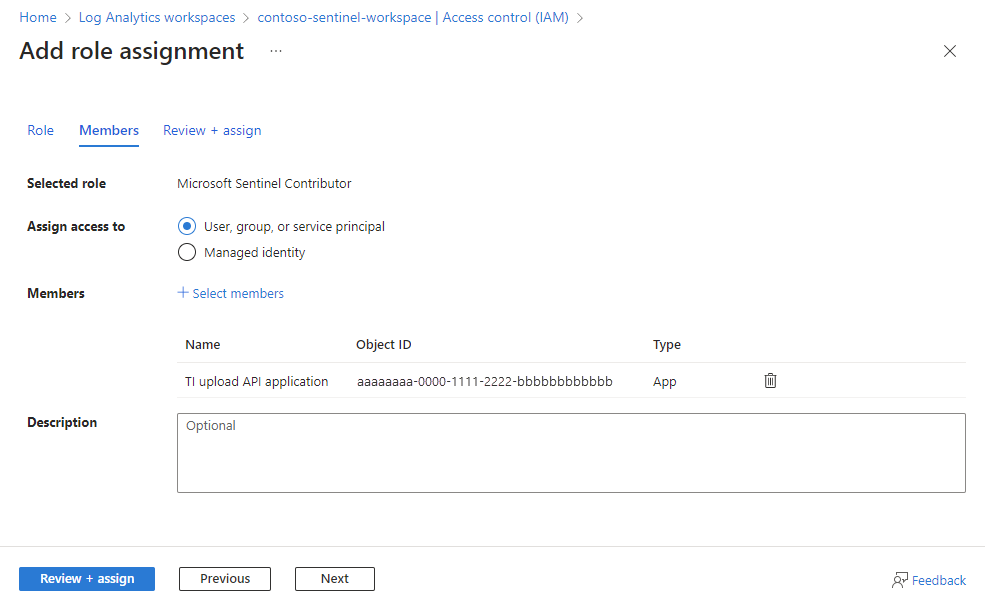

애플리케이션에 역할 할당

업로드 표시기 API는 작업 영역 수준에서 위협 지표를 수집하고 Microsoft Sentinel 기여자의 최소 권한 역할을 허용합니다.

Azure Portal에서 Log Analytics 작업 영역으로 이동합니다.

액세스 제어(IAM) 를 선택합니다.

추가>역할 할당 추가를 선택합니다.

역할 탭에서 Microsoft Sentinel 기여자 역할을 선택한 다음 다음을 선택합니다.

구성원 탭에서 액세스 권한 할당>사용자, 그룹 또는 서비스 주체를 선택합니다.

구성원을 선택합니다. 기본적으로 Microsoft Entra 애플리케이션은 사용 가능한 옵션에 표시되지 않습니다. 애플리케이션을 찾으려면 해당 이름으로 검색합니다.

검토 + 할당을 선택합니다.

애플리케이션에 역할을 할당하는 방법에 대한 자세한 내용은 애플리케이션에 역할 할당을 참조하세요.

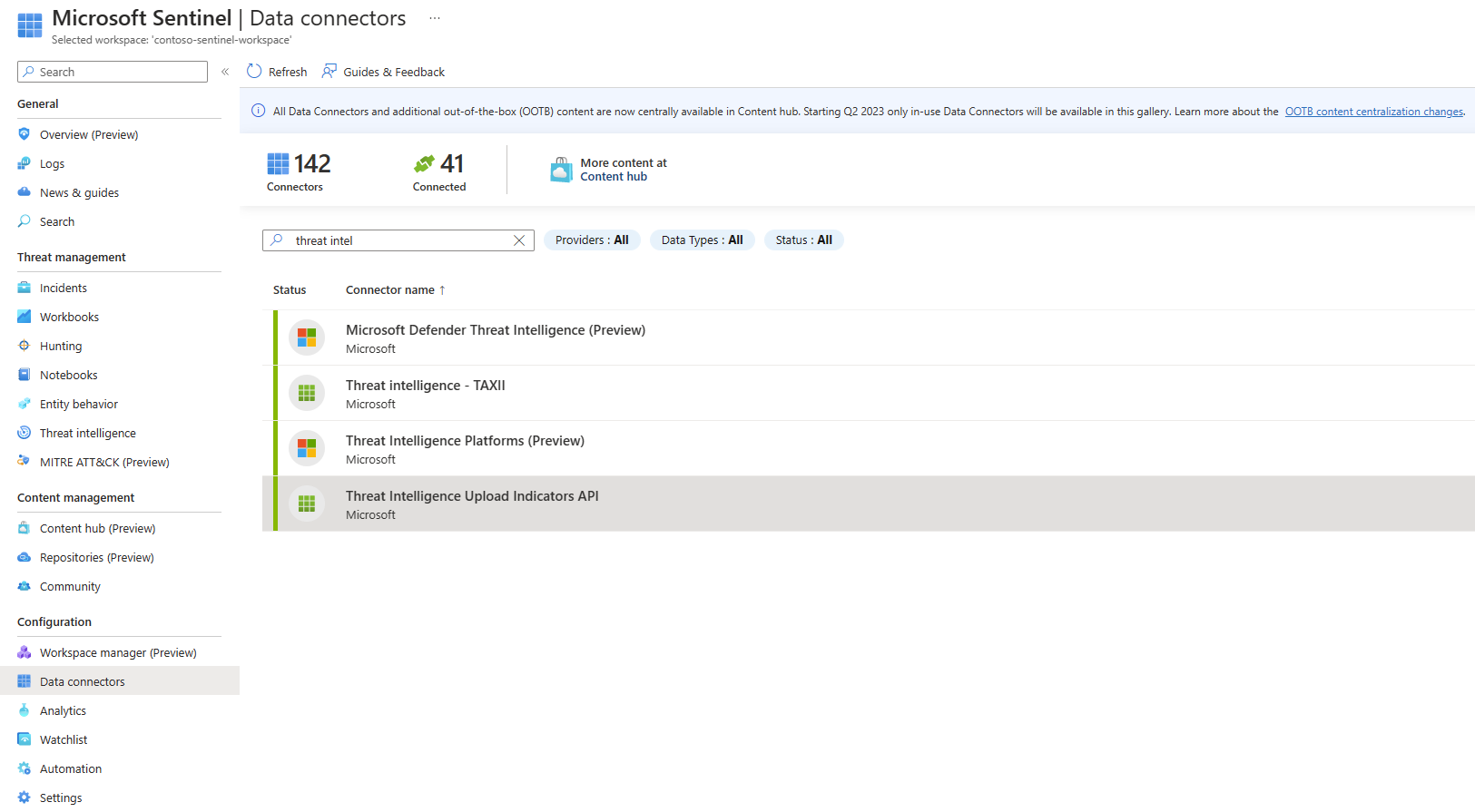

Microsoft Sentinel에 위협 인텔리전스 업로드 표시기 API 데이터 커넥터 설치(선택 사항)

Microsoft Sentinel 작업 영역에서 API 연결 지침을 보려면 위협 인텔리전스 업로드 지표 API 데이터 커넥터를 설치합니다.

Azure Portal의 Microsoft Sentinel에서는 콘텐츠 관리에서 콘텐츠 허브를 선택합니다.

Defender 포털의 Microsoft Sentinel에서는, Microsoft Sentinel>콘텐츠 관리>콘텐츠 허브를 선택합니다.위협 인텔리전스 솔루션을 찾아 선택합니다.

설치/업데이트 단추를 선택합니다.

설치/업데이트 단추를 선택합니다.솔루션 구성 요소를 관리하는 방법에 대한 자세한 내용은 기본 제공 콘텐츠 검색 및 배포를 참조하세요.

이제 데이터 커넥터가 구성>데이터 커넥터에 표시됩니다. 데이터 커넥터 페이지를 열어 이 API를 사용하여 애플리케이션을 구성하는 방법에 대한 자세한 내용을 찾습니다.

위협 인텔리전스 플랫폼 솔루션 또는 사용자 지정 애플리케이션 구성

다음 구성 정보는 업로드 표시기 API에 필요합니다.

- 애플리케이션(클라이언트) ID

- 클라이언트 암호

- Microsoft Sentinel 작업 영역 ID

필요한 경우 통합 TIP 또는 사용자 지정 솔루션의 구성에 이러한 값을 입력합니다.

Microsoft Sentinel 업로드 표시기 API에 지표를 제출합니다. 업로드 표시기 API에 대한 자세한 내용은 Microsoft Sentinel 업로드 표시기 API를 참조하세요.

몇 분 이내에 위협 지표가 Microsoft Sentinel 작업 영역으로 흐르기 시작합니다. Microsoft Sentinel 메뉴에서 액세스할 수 있는 위협 인텔리전스 창에서 새 지표를 찾습니다.

데이터 커넥터 상태는 연결된 상태를 반영합니다. 수신된 데이터 그래프는 지표가 성공적으로 제출된 후 업데이트됩니다.

관련 콘텐츠

이 문서에서는 TIP를 Microsoft Sentinel에 연결하는 방법을 알아보았습니다. Microsoft Sentinel에서 위협 지표를 사용하는 방법에 대한 자세한 내용은 다음 문서를 참조하세요.

- 위협 인텔리전스 이해.

- Microsoft Sentinel 환경 전반에 걸쳐 위협 지표로 작업합니다.

- Microsoft Sentinel에서 기본 제공 또는 사용자 지정 분석 규칙을 사용하여 위협 검색을 시작합니다.