내 Azure Data Lake Storage 계정 사용

Dynamics 365 Customer Insights - Data를 사용하면 고객 데이터를 Azure Data Lake Storage에 저장할 수 있는 옵션이 제공됩니다. 고객 데이터에는 가져오는 데이터와 통합 프로필 및 세그먼트와 같은 출력 데이터가 포함됩니다. 일부 출력 데이터는 일치 규칙 또는 세그먼트 구성 및 검색 인덱스와 같은 메타데이터와 함께 Microsoft Dataverse의 테이블로도 저장됩니다. Data Lake Storage에 데이터를 저장하면 해당 Azure Storage 계정에 해당하는 지리적 위치로 데이터가 전송되고 저장된다는 데 동의하는 것입니다. 자세한 정보는 Microsoft 보안 센터를 참조하십시오.

Customer Insights - Data의 관리자는 프로세스 중에 환경 생성 및 데이터 저장 옵션 지정을 수행할 수 있습니다.

전제 조건

- Azure Data Lake Storage 계정은 Customer Insights - Data 환경을 만들 때 선택한 것과 동일한 Azure 지역에 있어야 합니다. 환경의 지역을 알아보려면 설정>시스템>정보로 이동하세요.

- Azure Data Lake Storage 계정에는 계층 구조 네임스페이스가 활성화되어 있어야 합니다.

- Customer Insights - Data 환경을 설정하는 관리자는 스토리지 계정 또는

customerinsights컨테이너에 대한 Storage Blob 데이터 기여자 또는 Storage Blob 데이터 담당자 역할이 필요합니다. 스토리지 계정에 권한을 할당하는 방법에 대한 자세한 내용은 스토리지 계정 만들기를 참조하십시오. - 세분화 기능이 스토리지 계정에 액세스할 수 있도록 하려면 이 문서의 단계를 수행합니다.

Customer Insights - Data를 스토리지 계정과 연결

새 환경을 만들 때 Data Lake Storage 계정이 존재하고 모든 필수 구성 요소가 충족되는지 확인합니다.

- 환경 생성 중 데이터 스토리지 단계에서 출력 데이터 저장을 Azure Data Lake Storage Gen2로 설정합니다.

- 스토리지 연결 방법을 선택합니다. 인증을 위해 리소스 기반 옵션과 구독 기반 옵션 중에서 선택할 수 있습니다. 자세한 내용은 Microsoft Entra 서비스 주체를 사용하여 Azure Data Lake Storage 계정에 연결을 참조하세요.

- Azure 구독의 경우

customerinsights컨테이너가 포함된 구독, 리소스 그룹 및 스토리지 계정을 선택합니다. - 계정 키의 경우 Data Lake Storage 계정에 대해 계정 이름 및 계정 키를 제공합니다. 이 인증 방법을 사용하면 조직에서 키를 교체할 경우 알림을 받게 됩니다. 회전할 때 새 키로 환경 구성을 업데이트해야 합니다.

- Azure 구독의 경우

- 스토리지 계정이 방화벽 뒤에 있는 경우 프라이빗 링크 활성화를 선택하고 Azure Private Link를 사용하여 계정에 연결합니다

데이터 수집과 같은 시스템 프로세스가 완료되면 시스템은 스토리지 계정에 해당 폴더를 만듭니다. 데이터 파일과 model.json 파일이 생성되어 프로세스 이름을 기반으로 폴더에 추가됩니다.

여러 환경을 만들고 해당 환경의 출력 테이블을 스토리지 계정에 저장하도록 선택한 경우 시스템은 컨테이너에 ci_environmentID를 사용하여 각 환경에 대해 별도의 폴더를 만듭니다.

자체 Azure Data Lake Storage에서 Dataverse와 데이터 공유 활성화(프리뷰)

[이 문서는 시험판 문서이며 변경될 수 있습니다.]

Dynamics 365 Customer Insights - Data는 통합 프로필 및 세그먼트와 같은 출력 데이터를 Azure Data Lake Storage에 기록합니다. 데이터 공유를 활성화하면 Azure Data Lake Storage의 출력 데이터를 Microsoft Dataverse 환경에서 사용할 수 있습니다. Customer Insights - Data 환경을 설정하는 사용자에게는 스토리지 계정의 customerinsights 컨테이너에 대해 최소한 Storage Blob Data Reader 권한이 필요합니다.

중요

- 이는 프리뷰 기능입니다.

- 프리뷰 기능은 생산용으로 만들어진 것이 아니므로 기능이 제한될 수 있습니다. 이런 기능은 공식 릴리스 전에 사용할 수 있으므로 고객이 조기에 액세스하고 피드백을 제공할 수 있습니다.

제한 사항

- Dataverse 조직과 Azure Data Lake Storage 계정 간의 단일 일대일 매핑이 지원됩니다.

- 대상 스토리지 계정은 변경할 수 없습니다.

- Azure Data Lake Storage 계정이 방화벽 뒤에 있는 경우 데이터 공유가 작동하지 않습니다.

- Dataverse에서 고객 프로필을 자동으로 연결하는 기능은 자체 Azure Data Lake Storage를 사용하는 경우 지원되지 않습니다. Customer Insights 스토리지를 사용하는 것이 좋습니다.

자체 Azure Data Lake Storage에 보안 그룹 설정

Azure 구독에 두 개의 보안 그룹(Reader 보안 그룹 하나와 Contributor 보안 그룹 하나)을 만들고 Microsoft Dataverse 서비스를 두 보안 그룹의 소유자로 설정합니다.

이러한 보안 그룹을 통해 스토리지 계정의

customerinsights컨테이너에서 액세스 제어 목록(ACL)을 관리합니다.- Microsoft Dataverse 서비스 및 Dynamics 365 Sales와 같은 Dataverse 기반 비즈니스 애플리케이션을 읽기 전용 권한이 있는 Reader 보안 그룹에 추가합니다.

- Customers Insights 애플리케이션만 Contributor 보안 그룹에 추가하여 프로필과 인사이트를 작성할 수 있는 읽고 쓰기 권한을 모두 부여합니다.

PowerShell 설정

PowerShell 스크립트를 실행하도록 PowerShell을 설정합니다.

최신 버전의 Graph용 Azure Active Directory PowerShell을 설치하십시오.

- PC에서 키보드의 Windows 키를 선택하고 Windows PowerShell을 검색하고 관리자 권한으로 실행을 선택합니다.

- 열리는 PowerShell 창에

Install-Module AzureAD를 입력합니다.

3개의 모듈을 가져옵니다.

- PowerShell 창에서

Install-Module -Name Az.Accounts을 입력하고 단계를 따릅니다. Install-Module -Name Az.Resources및Install-Module -Name Az.Storage에 대해 반복합니다.

- PowerShell 창에서

PowerShell 스크립트를 실행하고 권한 식별자를 얻습니다

엔지니어의 GitHub 리포지토리에서 실행하는 데 필요한 두 개의 PowerShell 스크립트를 다운로드합니다.

CreateSecurityGroups.ps1: 테넌트 관리자 권한이 필요합니다.ByolSetup.ps1: 스토리지 계정/컨테이너 수준에서 Storage Blob 데이터 담당자 권한이 필요합니다. 이 스크립트는 귀하를 위한 권한을 생성합니다. 스크립트를 성공적으로 실행한 후 역할 할당을 수동으로 제거할 수 있습니다.

Azure Data Lake Storage가 포함된 Azure 구독 ID를 제공하여 Windows PowerShell에서

CreateSecurityGroups.ps1을 실행합니다. 편집기에서 PowerShell 스크립트를 열어 추가 정보와 구현된 논리를 검토합니다.이 스크립트는 Azure 구독에 두 개의 보안 그룹을 만듭니다. 하나는 리더 그룹용이고 다른 하나는 기여자 그룹용입니다. Microsoft Dataverse 서비스는 이 두 보안 그룹의 담당자입니다.

이 스크립트에 의해 생성된 보안 그룹 ID 값을 모두

ByolSetup.ps1스크립트에서 사용하도록 저장합니다.노트

테넌트에서 보안 그룹 생성을 비활성화할 수 있습니다. 이 경우 수동 설정이 필요하고 Azure AD 관리자는 보안 그룹 생성을 활성화해야 합니다.

Azure Data Lake Storage, 스토리지 계정 이름, 리소스 그룹 이름, 리더 및 기여자 보안 그룹 ID 값이 포함된 Azure 구독 ID를 제공하여 Windows PowerShell에서

ByolSetup.ps1을 실행합니다. 편집기에서 PowerShell 스크립트를 열어 추가 정보와 구현된 논리를 검토합니다.이 스크립트는 Microsoft Dataverse 서비스 및 모든 Dataverse 기반 비즈니스 애플리케이션에 필요한 역할 기반 액세스 제어를 추가합니다. 또한

CreateSecurityGroups.ps1스크립트로 생성된 보안 그룹에 대한customerinsights컨테이너의 액세스 제어 목록(ACL)을 업데이트합니다. 기여자 그룹에는 rwx 권한이 부여되고 리더 그룹에는 r-x 권한만 부여됩니다.다음과 같은 출력 문자열을 복사합니다.

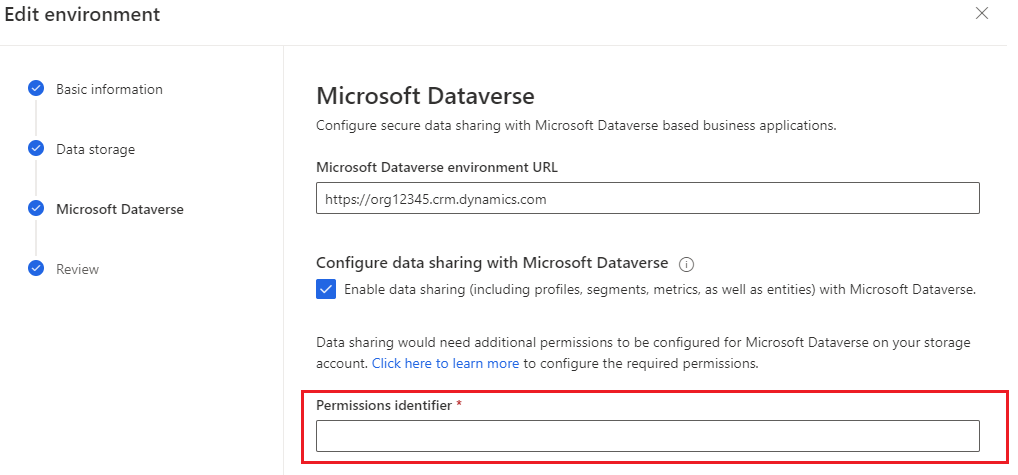

https://DVBYODLDemo/customerinsights?rg=285f5727-a2ae-4afd-9549-64343a0gbabc&cg=720d2dae-4ac8-59f8-9e96-2fa675dbdabcMicrosoft Dataverse에 대한 환경 구성 중 복사된 출력 문자열을 권한 식별자 필드에 입력합니다.