연습 - Front Door 만들기 및 구성

프론트 도어는 엔드포인트에서 수신 요청을 수신 대기하고 경로와 일치시킵니다. 그런 다음 이러한 요청을 사용 가능한 최상의 원본으로 전달합니다. 정의하는 라우팅 구성은 Front Door가 원본으로 전달되기 전에 에지에서 요청을 처리하는 방법을 결정합니다.

에지에서 처리되는 정보에는 다음이 포함됩니다.

- 경로에서 허용하는 프로토콜입니다.

- 일치시킬 경로입니다.

- 트래픽을 HTTPS로 리디렉션합니다.

- 요청을 제공하는 원본 그룹을 결정합니다.

- 요청을 전달하는 데 사용되는 프로토콜을 설정합니다.

- 캐시가 사용하도록 설정된 경우 캐시를 사용합니다.

- 규칙 집합을 사용하여 원본으로 전달하기 전에 요청을 추가로 처리합니다.

자동차 부서 시스템에서는 Private Link를 사용하여 차량 등록 애플리케이션을 호스팅하는 웹 서버에 액세스하도록 Front Door를 구성해야 합니다. 또한 Private Link를 사용하여 라이선스 갱신 웹 사이트를 호스팅하는 App Service에 액세스하도록 Front Door를 구성해야 합니다. Azure Front Door 프로필에는 각각 트래픽을 올바른 웹 사이트로 라우팅하도록 구성된 두 개의 경로가 있는 엔드포인트가 있습니다. 마지막으로, 악의적인 공격 및 침입자로부터 웹 애플리케이션을 보호하기 위해 WAF 정책이 포함된 보안 정책을 구성합니다.

이 연습에서는 Front Door 프로필을 만들고, 원본 그룹에서 원본을 구성하고, 경로를 설정하고, 보안 정책을 적용하는 방법을 안내합니다. 그런 다음, 각 경로를 테스트하여 Front Door가 각 요청을 올바르게 처리하고 있는지 확인합니다.

Azure Front Door 만들기

이 단원에서는 다음 구성을 사용하여 이름이 vehicleFrontDoor인 Front Door를 만듭니다.

- 두 개의 원본 그룹입니다. 첫 번째 원본 그룹은 웹 서버 가상 머신의 서비스 엔드포인트 IP를 포함합니다. 두 번째 원본 그룹은 App Service를 포함합니다. 또한 이러한 원본에 대한 프라이빗 링크 액세스를 사용하도록 설정합니다.

- 웹 서버 및 App Service에 대한 프라이빗 엔드포인트 연결을 승인합니다.

- 차량 등록 웹 사이트와 라이선스 갱신 웹 사이트로 요청을 보내도록 구성된 두 개의 경로를 사용하여 Front Door 프로필에 엔드포인트를 만듭니다.

- 악의적인 요청을 차단하는 WAF 정책을 포함하는 보안 정책입니다.

다음 명령을 사용하여 Azure Front Door 프로필을 만듭니다.

az afd profile create \ --profile-name vehicleFrontDoor \ --resource-group $RG \ --sku Premium_AzureFrontDoor다음 명령을 사용하여 프로필 내에서 첫 번째 엔드포인트를 만듭니다.

endpoint="vehicle-$RANDOM" az afd endpoint create \ --endpoint-name $endpoint \ --profile-name vehicleFrontDoor \ --resource-group $RG

원본 그룹 만들기 및 원본 추가

Azure Portal에 로그인하여 Front Door 프로필 설정을 완료합니다. 샌드박스를 활성화할 때 사용한 것과 동일한 계정을 사용해야 합니다.

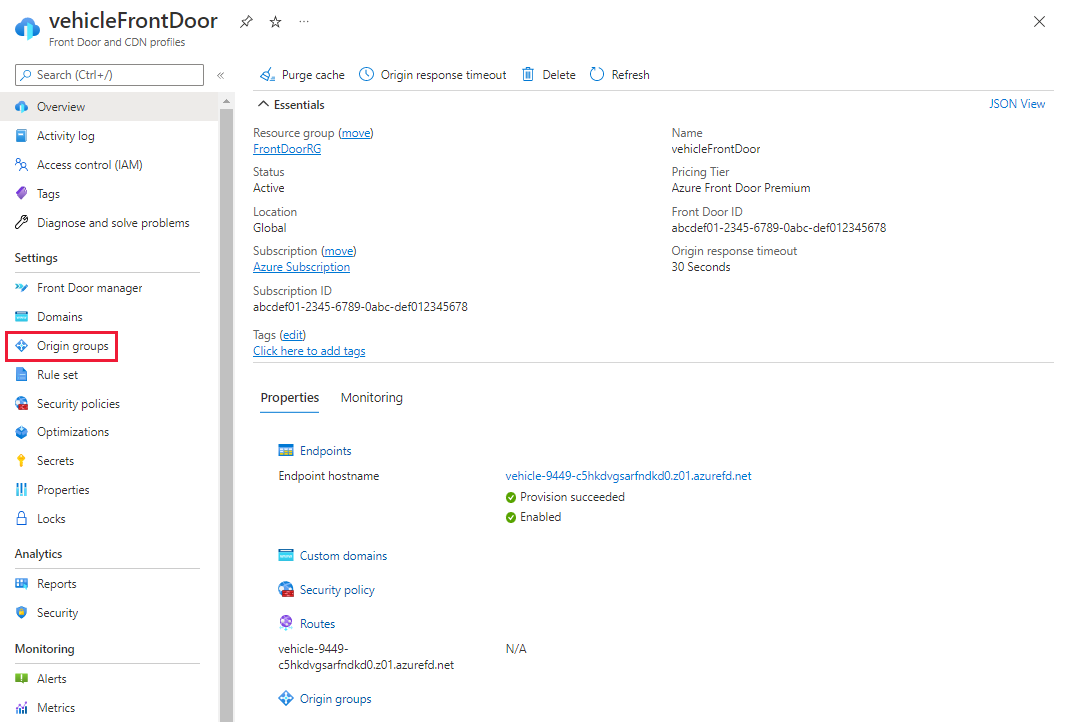

만든

vehicleFrontDoorFront Door 프로필로 이동하고 왼쪽 메뉴 창의 설정 아래에서 원본 그룹을 선택합니다.

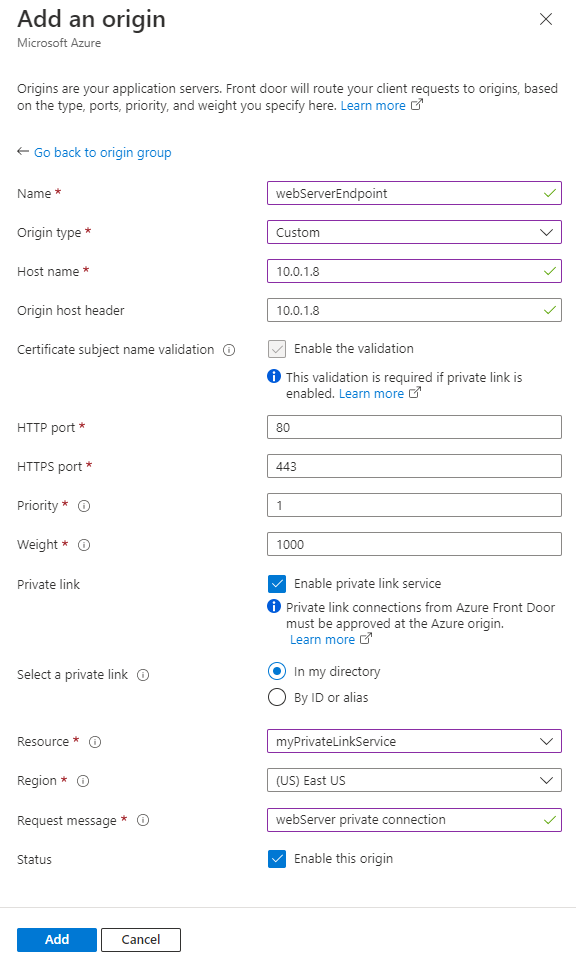

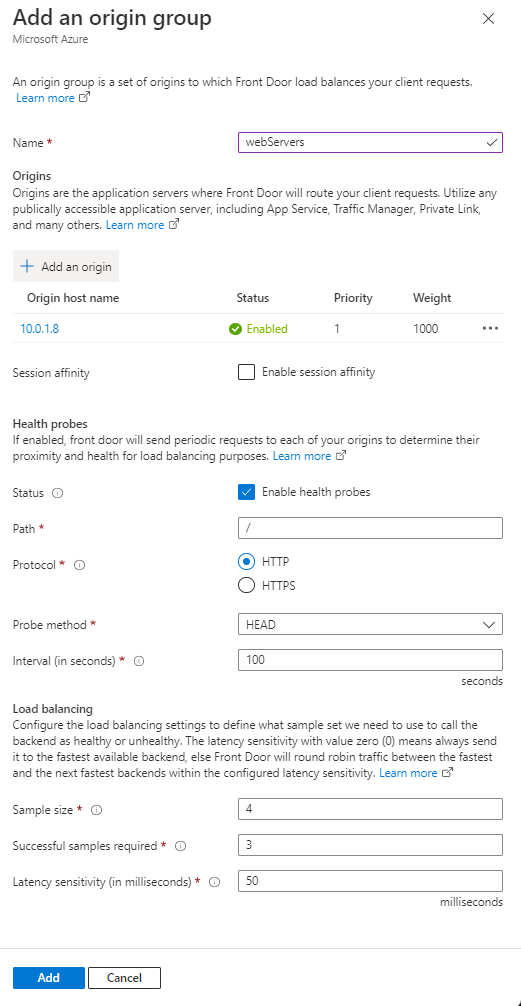

+ 추가를 선택하여 첫 번째 원본 그룹을 만듭니다. 이름에 webServers를 입력합니다. 그런 다음 + 원본 추가를 선택합니다. 다음 정보를 입력하거나 선택하여 웹 서버 원본을 추가합니다.

설정 값 Name webServerEndpoint를 입력합니다. 원본 형식 사용자 지정을 선택합니다. 호스트 이름 10.0.1.8 입력 원본 호스트 헤더 이 필드는 이 예제의 호스트 이름과 동일합니다. 인증서 주체 이름 유효성 검사 선택한 상태로 둡니다. 프라이빗 링크 서비스에 필요합니다. HTTP 포트 기본값으로 둡니다. 80. HTTPS 포트 기본값으로 둡니다. 443. 우선 순위 기본값으로 둡니다. 1. 무게 기본값으로 둡니다. 1000. 프라이빗 링크 프라이빗 링크 서비스 사용 확인란을 선택합니다. 프라이빗 링크 선택 내 디렉터리에서를 선택합니다. 리소스 myPrivateLinkService를 선택합니다. 지역 리소스를 선택하면 지역이 선택됩니다. 메시지 요청 webServer 프라이빗 연결을 입력합니다. 상태 이 원본을 사용하도록 설정합니다. 원본 그룹에 원본을 추가하려면 추가를 선택합니다. 원본 그룹 설정의 나머지 부분을 기본값으로 둡니다. 그런 다음, 추가를 선택하여 원본 그룹을 만듭니다.

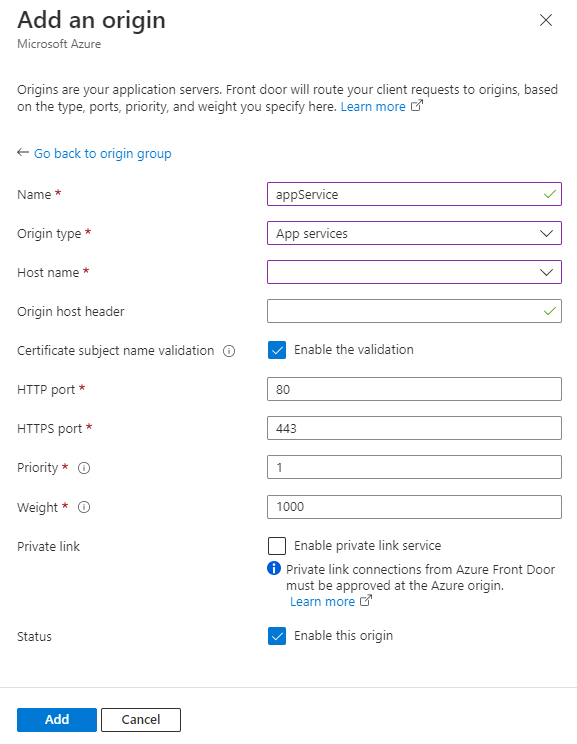

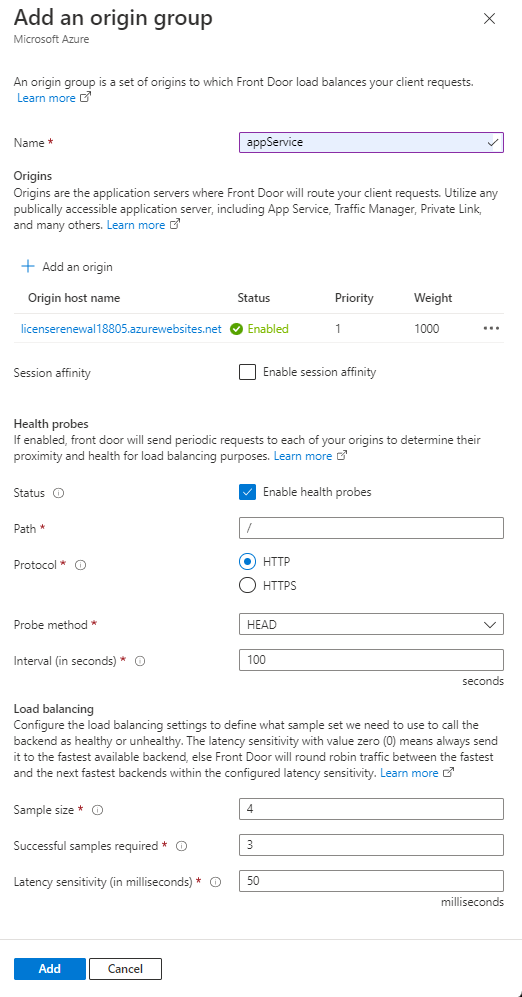

+추가를 다시 선택하여 두 번째 원본 그룹을 만듭니다. 이름에 appService를 입력합니다. 그런 다음 + 원본 추가를 선택합니다. 다음 정보를 입력하거나 선택합니다.

설정 값 Name appService를 입력합니다. 원본 형식 App Services를 선택합니다. 호스트 이름 licenserenewal(으)로 시작하는 드롭다운 메뉴에서 Azure 웹 사이트를 선택합니다.원본 호스트 헤더 이 필드는 이 예제의 호스트 이름과 동일합니다. 인증서 주체 이름 유효성 검사 선택한 상태로 둡니다. 프라이빗 링크 서비스에 필요합니다. HTTP 포트 기본값으로 둡니다. 80. HTTPS 포트 기본값으로 둡니다. 443. 우선 순위 기본값으로 둡니다. 1. 무게 기본값으로 둡니다. 1000. 프라이빗 링크 기본값으로 둡니다. 상태 이 원본을 사용하도록 설정합니다. 원본 그룹에 원본을 추가하려면 추가를 선택합니다. 원본 그룹 설정의 나머지 부분을 기본값으로 둡니다. 그런 다음, 추가를 선택하여 두 번째 원본 그룹을 만듭니다.

프라이빗 엔드포인트 연결을 승인합니다.

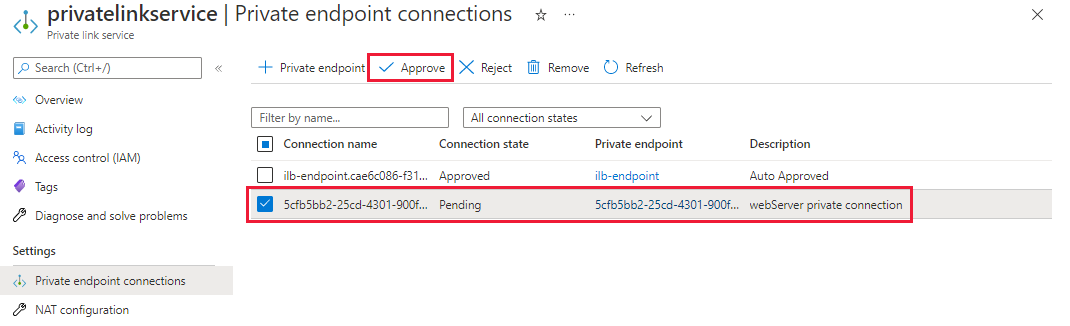

원본 리소스에 대해 프라이빗 링크 서비스를 사용하도록 설정한 후 프라이빗 연결을 설정하기 전에 프라이빗 엔드포인트 연결 요청을 승인해야 합니다. 웹 서버에 대한 연결을 승인하려면 myPrivateLinkService라는 이전 단원에서 만든 프라이빗 링크 서비스 리소스를 찾습니다. 왼쪽 메뉴 창의 설정 아래에서 프라이빗 엔드포인트 연결을 선택합니다.

webServer 프라이빗 연결에 대한 설명이 포함된 보류 중인 연결을 선택하고 승인을 선택합니다. 그런 다음, 예를 선택하여 승인을 확인하여 연결을 설정합니다.

공용 인터넷을 통해 연결되므로 App Service 프라이빗 엔드포인트를 승인할 필요가 없습니다.

경로 추가

여기서는 차량 등록 웹 사이트와 라이선스 갱신 웹 사이트로 트래픽을 전송하는 두 가지 경로를 추가합니다.

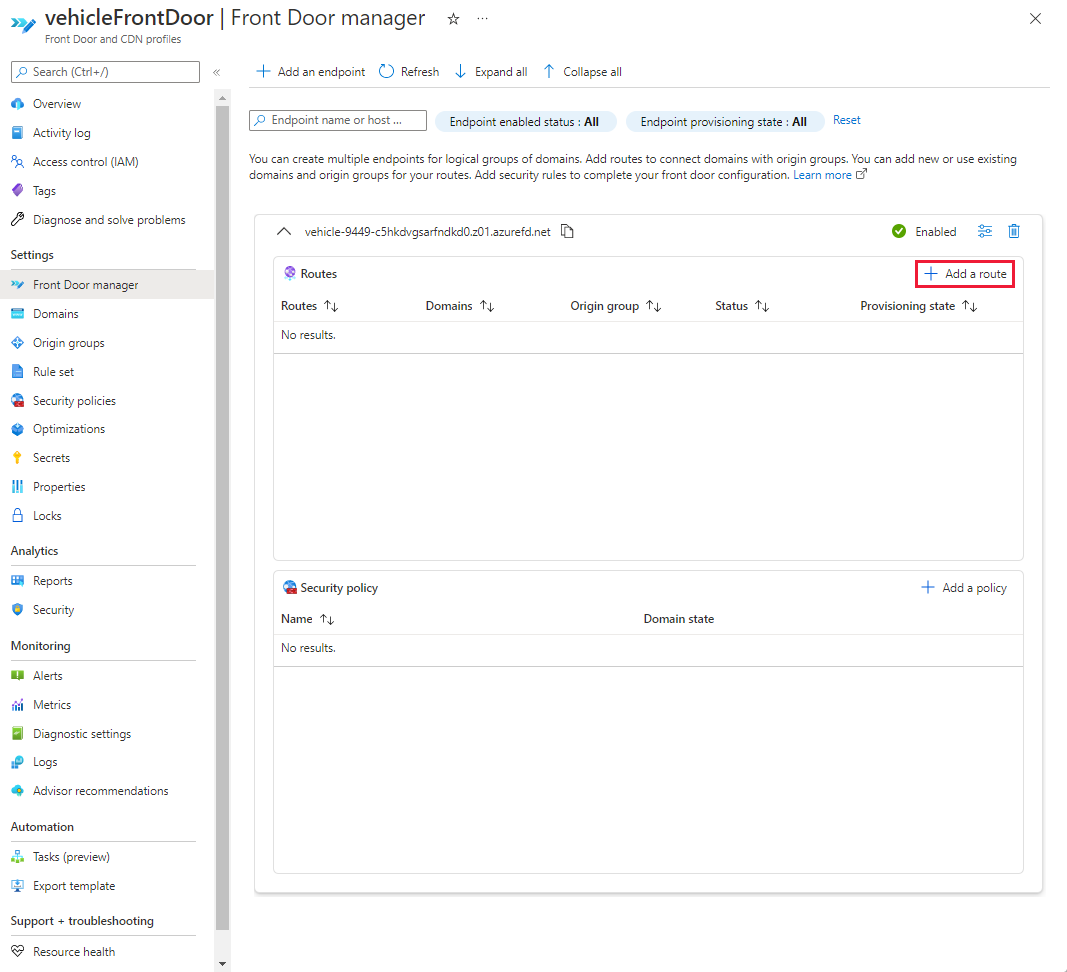

vehicleFrontDoor 프로필에 대한 Front Door 관리자로 이동합니다. 2단계에서 만든 엔드포인트에서 + 경로 추가를 선택합니다.

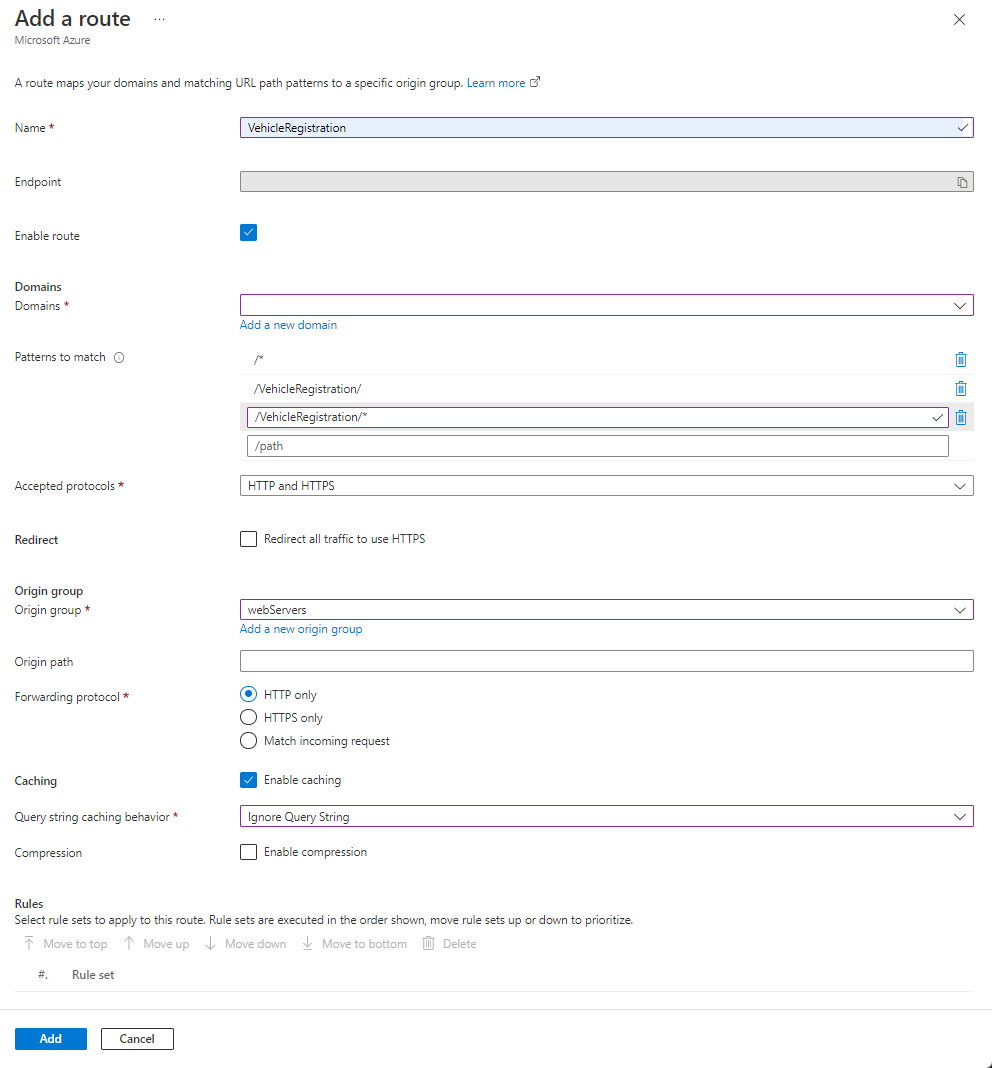

다음 정보를 선택하거나 입력한 다음, 추가를 선택하여 차량 등록 웹 사이트의 첫 번째 경로를 만듭니다.

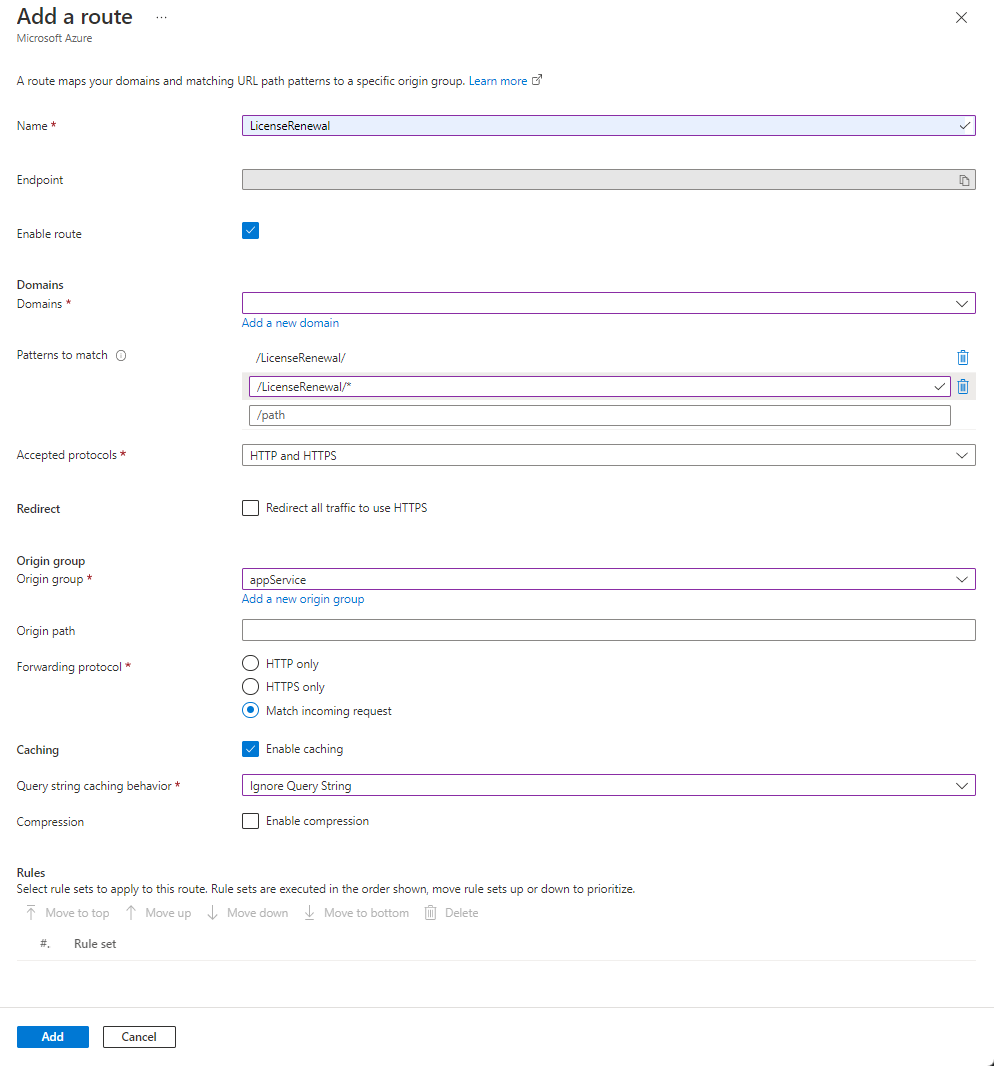

설정 값 Name VehicleRegistration 입력 활성화된 경로 선택한 상태로 둡니다. 도메인 드롭다운 메뉴에서 사용 가능한 유일한 도메인을 선택합니다. 일치할 패턴 일치하는 경로에 대해 /VehicleRegistration,/VehicleRegistration/*,/*을 입력합니다.허용되는 프로토콜 드롭다운 메뉴에서 HTTP 및 HTTPS를 선택합니다. 리디렉션 선택 취소 HTTPS를 사용하도록 모든 트래픽 리디렉션 원본 그룹 드롭다운 메뉴에서 webServers를 선택합니다. 원본 경로 비워 둡니다. 전달 프로토콜 HTTP만을 선택합니다. 캐싱 확인란을 선택하여 캐싱을 사용하도록 설정합니다. 쿼리 문자열 캐시 동작 드롭다운 메뉴에서 쿼리 문자열 무시를 선택합니다. + 경로 추가를 다시 선택하여 라이선스 갱신 웹사이트에 대한 경로를 만듭니다. 다음 정보를 선택하거나 입력한 다음, 추가를 선택하여 두 번째 경로를 만듭니다.

설정 값 Name LicenseRenewal 입력 활성화된 경로 선택한 상태로 둡니다. 도메인 드롭다운 메뉴에서 사용 가능한 유일한 도메인을 선택합니다. 일치할 패턴 일치하는 경로에 대해 /LicenseRenewal및/LicenseRenewal/*을 입력합니다.허용되는 프로토콜 드롭다운 메뉴에서 HTTP 및 HTTPS를 선택합니다. 리디렉션 선택 취소 HTTPS를 사용하도록 모든 트래픽 리디렉션 원본 그룹 드롭다운 메뉴에서 appService를 선택합니다. 원본 경로 비워 둡니다. 전달 프로토콜 들어오는 요청 일치를 선택합니다. 캐싱 확인란을 선택하여 캐싱을 사용하도록 설정합니다. 쿼리 문자열 캐시 동작 드롭다운 메뉴에서 쿼리 문자열 무시를 선택합니다.

보안 정책 만들기

자동차 웹 사이트를 보호하기 위해 보안 정책을 적용하여 엔드포인트에서 WAF(Web Application Firewall) 정책을 구성합니다.

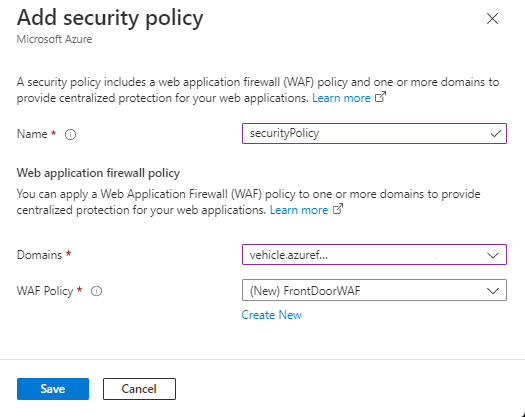

Front Door 관리자에서 엔드포인트에 대해 + 정책 추가를 선택합니다. 이름으로 securityPolicy를 입력한 다음, 드롭다운에서 도메인을 선택합니다.

새 WAF 정책을 만들려면 새로 만들기를 선택합니다. WAF 정책의 이름을 frontdoorWAF로 지정한 다음, 저장을 선택하여 WAF 정책을 엔드포인트에 적용합니다.

WAF 정책 구성

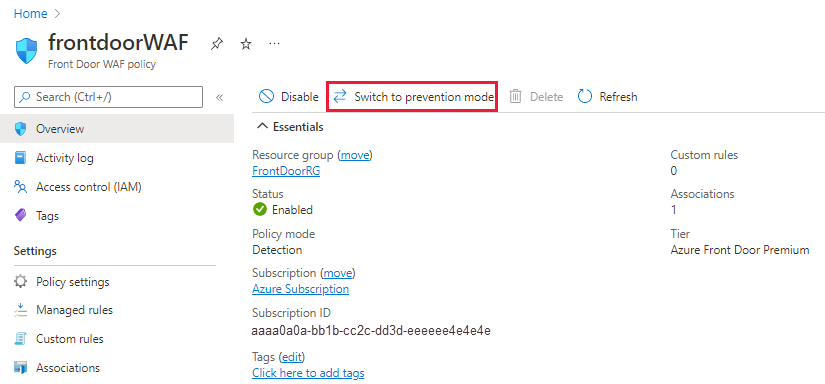

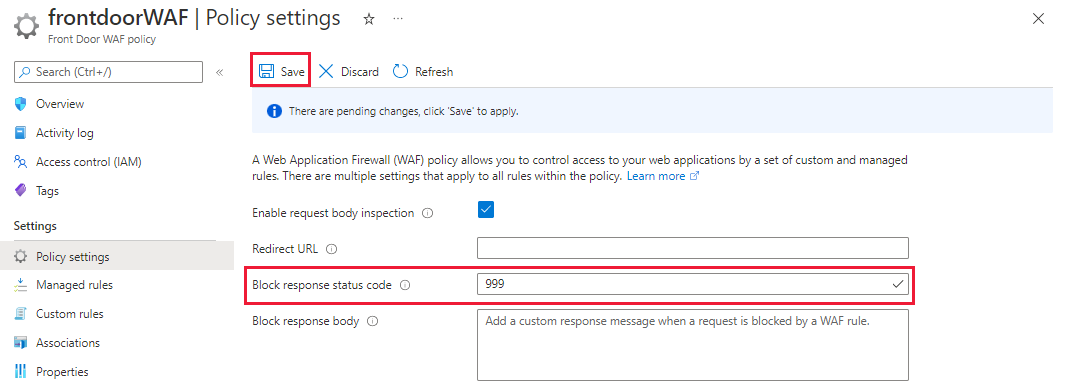

마지막 단계에서 만든 frontdoorWAF 리소스로 이동합니다. 개요에서 방지 모드로 전환을 선택하여 악성 트래픽 차단을 시작합니다.

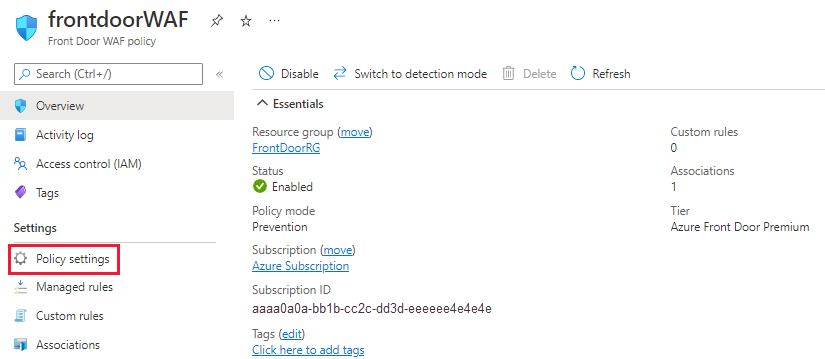

왼쪽 창의 설정에서 정책 설정을 선택하여 이 WAF 정책에 대한 정책 설정을 구성합니다.

WAF 정책이 작동하는지 빠르게 확인하려면 응답 차단 상태 코드를 999로 설정한 다음, 저장을 선택하여 새 정책 설정을 적용합니다.

Front Door 프로필이 모두 구성된 상태에서 요청을 전송하여 테스트할 차례입니다.