PHS(암호 해시 동기화) 관리 구현

암호 해시 동기화 작동 방식

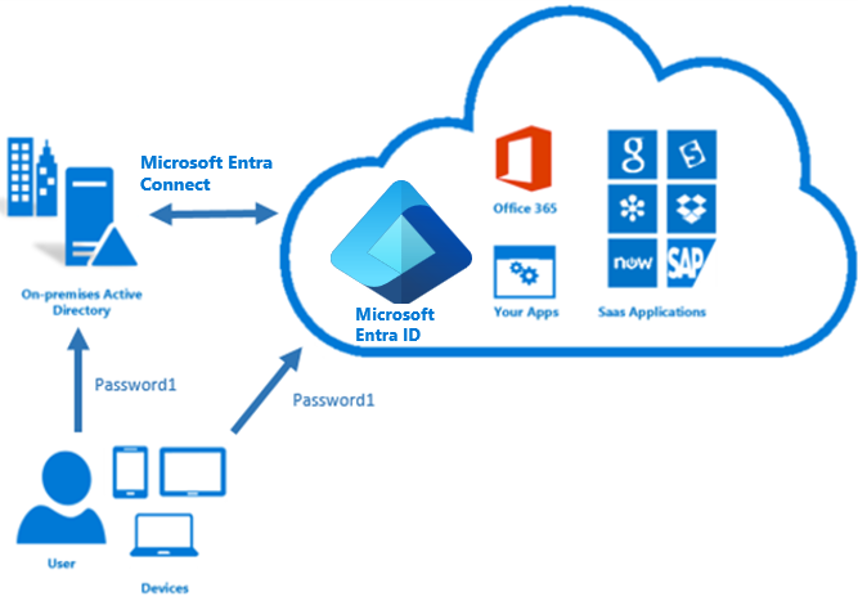

암호 해시 동기화는 하이브리드 ID를 설정하기 위해 사용된 로그인 메서드 중 하나입니다. Microsoft Entra Connect는 사용자 암호 해시의 해시를 온-프레미스 Active Directory 인스턴스에서 클라우드 기반 Microsoft Entra 인스턴스로 동기화합니다.

Active Directory Domain Services는 실제 사용자 암호의 해시 값 표시 형식으로 암호를 저장합니다. 해시 값은 단방향 수학 함수(해시 알고리즘)의 결과입니다. 암호의 일반 텍스트 버전에 대한 함수의 결과를 되돌릴 수 있는 방법이 없습니다. 암호를 동기화 하기 위해, Microsoft Entra Connect 동기화는 온-프레미스 Active Directory 인스턴스에서 암호 해시를 추출합니다. Microsoft Entra 인증 서비스로 동기화 되기 전에 암호 해시에 추가적인 보안 처리가 적용됩니다. 암호는 각 사용자 기본별로 동기화되고 시간 순서대로 동기화됩니다.

암호 해시 동기화 과정의 실제 데이터 흐름은 사용자 데이터의 동기화와 비슷합니다. 그러나 암호는 다른 특성에 대한 표준 디렉터리 동기화 창보다 더 자주 동기화됩니다. 암호 해시 동기화 프로세스는 2분마다 실행됩니다. 이 프로세스의 빈도를 수정할 수 없습니다. 암호를 동기화할 경우 기존 클라우드 암호를 덮어씁니다.

암호 해시 동기화 기능을 사용하도록 처음으로 설정하면 범위 내 모든 사용자 암호에 대한 초기 동기화를 수행합니다. 첫 동기화 중에는 동기화할 사용자 암호의 하위 집합을 명시적으로 정의할 수 없습니다. 초기 동기화가 완료되면 향후 동기화를 위해 선택적 암호 해시 동기화를 설정할 수 있습니다.

커넥터가 여러 개인 경우에는 일부 커넥터에 대해서만 암호 해시 동기화를 사용하지 않도록 설정할 수 있습니다. 온-프레미스 암호를 변경하면, 업데이트된 암호는 대개 몇 분 내에 동기화됩니다. 암호 해시 동기화 기능은 실패한 사용자 암호 동기화를 자동으로 다시 시도합니다. 암호를 동기화하는 동안 오류가 발생하면 이벤트 뷰어에 오류가 기록됩니다.

암호 해시 동기화 사용

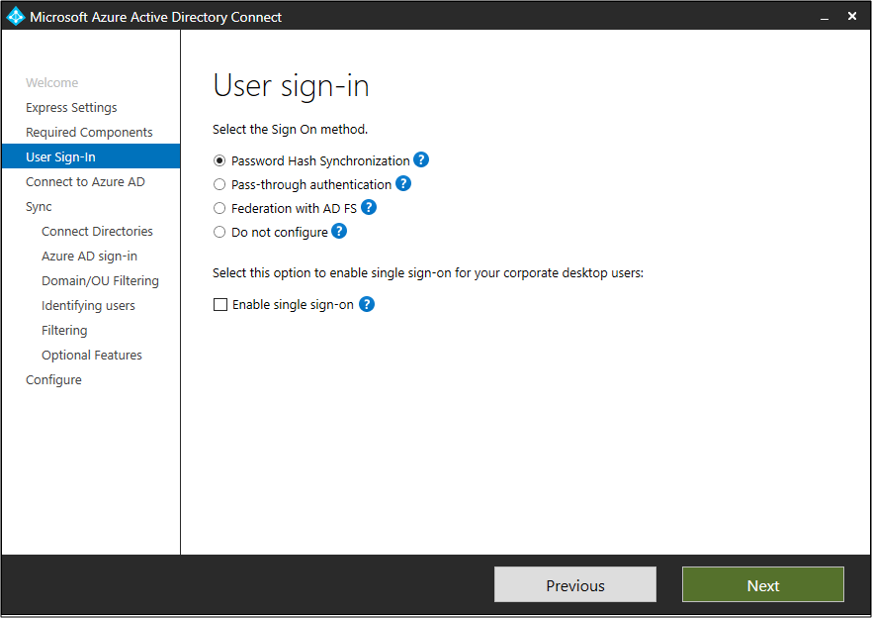

기본 설정 옵션을 사용하여 Microsoft Entra Connect를 설치할 경우, 암호 해시 동기화를 사용하도록 자동으로 설정됩니다. Microsoft Entra Connect를 설치할 때 사용자 지정 설정을 사용하는 경우 사용자 로그인 페이지에서 암호 해시 동기화를 사용할 수 있습니다.

암호 해시 동기화 및 FIPS(Federal Information Processing Standard)

서버가 FIPS(Federal Information Processing Standard)에 따라 잠겨 있으면 MD5가 비활성화됩니다.

암호 해시 동기화에 MD5를 사용하려면 다음 단계를 수행합니다.

- [https://editor.swagger.io](

%programfiles%\Azure A D Sync\Bin) 로 이동합니다. - miiserver.exe.config를 엽니다.

- 파일의 끝에서 구성/런타임 노드로 이동합니다.

- 다음 노드를 추가 합니다.

<enforceFIPSPolicy enabled="false"/> - 변경 내용을 저장합니다.

참조용으로 다음 조각처럼 보여야 합니다.

<configuration>

<runtime>

<enforceFIPSPolicy enabled="false"/>

</runtime>

</configuration>

PingFederate 사용

Microsoft Entra Connect와 PingFederate를 구성하여 연결하려는 도메인과 페더레이션을 설정합니다. 필요한 필수 구성 요소는 다음과 같습니다.

- PingFederate 8.4 이상

- 사용할 페더레이션 서비스 이름에 대한 TLS/SSL 인증서(예: sts.contoso.com)

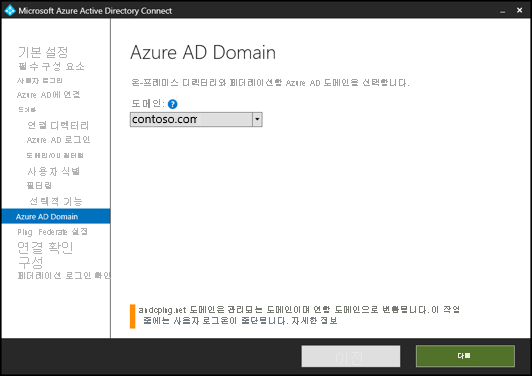

AD Connect에서 PingFederate를 사용하여 페더레이션을 설정하도록 선택하면 페더레이션할 도메인을 확인하라는 메시지가 표시됩니다. 드롭다운 메뉴에서 도메인을 선택합니다.

페더레이션된 각 Azure 도메인의 페더레이션 서버로 PingFederate를 구성합니다. 그런 다음 설정 내보내기를 선택하여 이 정보를 PingFederate 관리자와 공유합니다. 페더레이션 서버 관리자가 구성을 업데이트하고 PingFederate 서버 URL 및 포트 번호를 제공하므로 Microsoft Entra Connect에서 메타데이터 설정을 확인할 수 있습니다.