위협 인텔리전스 정의

CTI(사이버 위협 인텔리전스)의 잠재적 출처는 다양합니다. 오픈 소스 데이터 피드, 위협 인텔리전스 공유 커뮤니티, 유료 인텔리전스 피드 및 조직 내 보안 조사 등이 그 소스가 될 수 있습니다. CTI는 위협 행위자의 동기, 인프라 및 기술에 대한 서면 보고서부터 IP 주소, 도메인 및 파일 해시의 특정 관찰 데이터까지 다양할 수 있습니다. CTI는 비정상적인 활동에 대해 필수적인 컨텍스트를 제공하므로 보안 담당자는 사람 및 자산을 보호하기 위해 빠르게 조치를 취할 수 있습니다.

Microsoft Sentinel과 같은 SIEM 솔루션에서 가장 많이 활용되는 CTI는 IoC(침해지표)라고도 하는 위협 지표 데이터입니다. 위협 지표는 URL, 파일 해시, IP 주소 및 기타 데이터를 피싱, 봇넷 또는 맬웨어와 같은 알려진 위협 활동과 연결합니다. 이러한 형태의 위협 인텔리전스를 종종 전술적 위협 인텔리전스라고 합니다. 보안 제품 및 자동화에서 대규모로 사용하여 잠재적 위협을 보호하고 탐지할 수 있기 때문입니다. Microsoft Sentinel은 악의적인 사이버 활동에 대한 CTI 컨텍스트를 탐지, 대응, 제공할 수 있습니다.

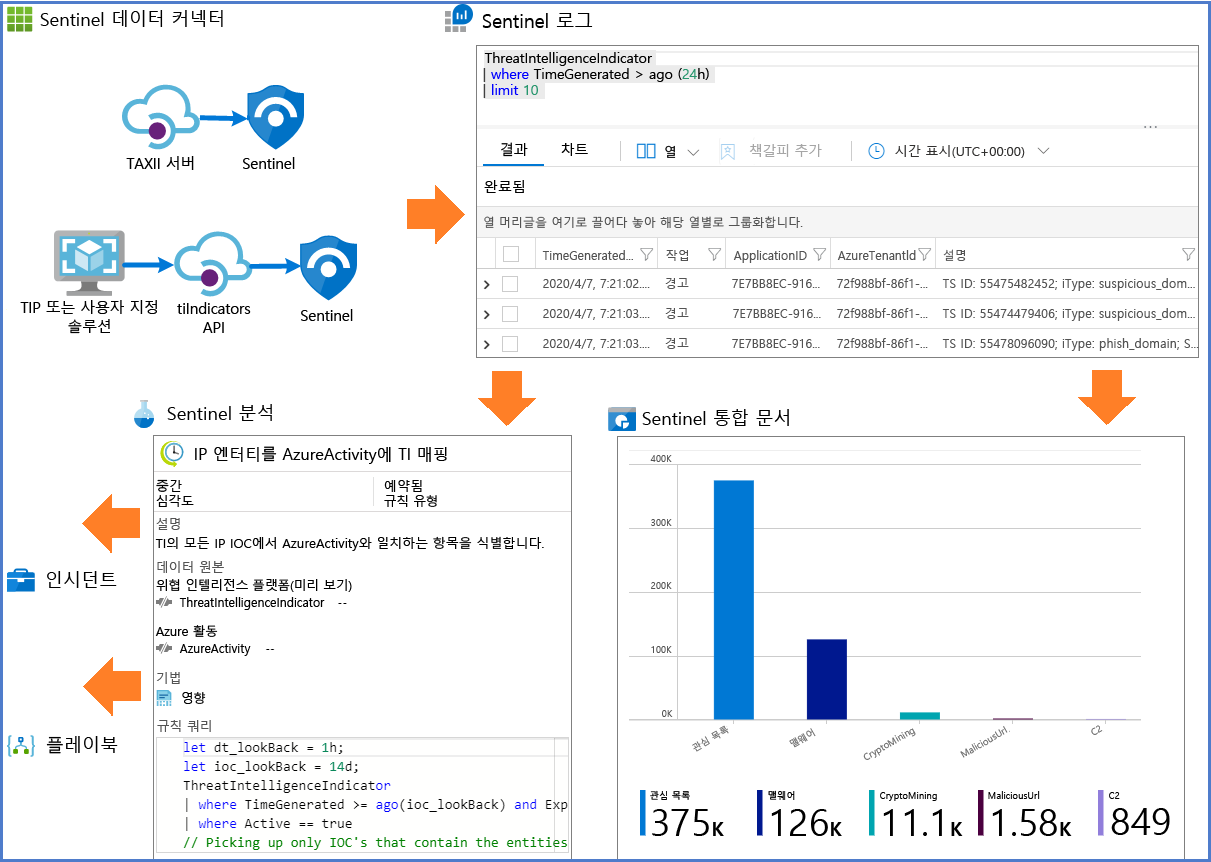

다음 작업을 통해 TI(위협 인텔리전스)를 Microsoft Sentinel로 통합할 수 있습니다.

다양한 TI 플랫폼에 데이터 커넥터를 사용하여 Microsoft Sentinel로 위협 인텔리전스를 가져옵니다.

로그에서 가져온 위협 인텔리전스와 Microsoft Sentinel의 새로운 위협 인텔리전스 영역을 확인하고 관리합니다.

가져온 위협 인텔리전스를 통해 보안 경고 및 인시던트를 생성하기 위해 기본 제공 Analytics 규칙 템플릿을 사용합니다.

위협 인텔리전스 통합 문서를 사용하여 Microsoft Sentinel에서 위협 인텔리전스에 대한 중요한 정보를 시각화합니다.

가져온 위협 인텔리전스를 사용하여 위협 헌팅을 수행합니다.