Wdrażanie usługi Defender dla IoT na potrzeby monitorowania ot

W tym artykule opisano ogólne kroki wymagane do wdrożenia usługi Defender for IoT na potrzeby monitorowania ot. Dowiedz się więcej o każdym kroku wdrażania w poniższych sekcjach, w tym o odpowiednich odwołaniach krzyżowych, aby uzyskać więcej szczegółów.

Na poniższej ilustracji przedstawiono fazy w kompleksowej ścieżce wdrażania monitorowania OT wraz z zespołem odpowiedzialnym za każdą fazę.

Chociaż zespoły i stanowiska różnią się w różnych organizacjach, wszystkie wdrożenia usługi Defender dla IoT wymagają komunikacji między osobami odpowiedzialnymi za różne obszary sieci i infrastruktury.

Napiwek

Każdy krok w procesie może zająć inny czas. Na przykład pobranie pliku aktywacji czujnika OT może potrwać pięć minut, podczas gdy konfigurowanie monitorowania ruchu może potrwać kilka dni lub nawet tygodni, w zależności od procesów organizacji.

Zalecamy uruchomienie procesu dla każdego kroku bez oczekiwania na jego ukończenie przed przejściem do następnego kroku. Pamiętaj, aby kontynuować wykonywanie wszystkich kroków, które są nadal wykonywane, aby zapewnić ich ukończenie.

Wymagania wstępne

Przed rozpoczęciem planowania wdrożenia monitorowania ot upewnij się, że masz subskrypcję platformy Azure i plan OT dołączony do usługi Defender for IoT.

Aby uzyskać więcej informacji, zobacz Rozpoczynanie wersji próbnej usługi Microsoft Defender dla IoT.

Planowanie i przygotowywanie

Na poniższej ilustracji przedstawiono kroki zawarte w fazie planowania i przygotowywania. Planowanie i przygotowywanie kroków jest obsługiwane przez zespoły ds. architektury.

Planowanie systemu monitorowania OT

Zaplanuj podstawowe informacje o systemie monitorowania, takie jak:

Lokacje i strefy: zdecyduj, jak podzielisz sieć, którą chcesz monitorować przy użyciu lokacji i stref , które mogą reprezentować lokalizacje na całym świecie.

Zarządzanie czujnikami: zdecyduj, czy będziesz korzystać z czujników OT połączonych z chmurą, czy z rozerwanym powietrzem, czy też hybrydowym systemem obu tych systemów. Jeśli używasz czujników połączonych z chmurą, wybierz metodę połączenia, taką jak bezpośrednie połączenie lub za pośrednictwem serwera proxy.

Użytkownicy i role: Lista typów użytkowników, których będziesz potrzebować w każdym czujniku, oraz ról, które będą potrzebne dla każdego działania.

Aby uzyskać więcej informacji, zobacz Planowanie systemu monitorowania OT za pomocą usługi Defender for IoT.

Przygotowanie do wdrożenia lokacji OT

Zdefiniuj dodatkowe szczegóły dla każdej lokacji zaplanowanej w systemie, w tym:

Diagram sieciowy. Zidentyfikuj wszystkie urządzenia, które chcesz monitorować, i utwórz dobrze zdefiniowaną listę podsieci. Po wdrożeniu czujników użyj tej listy, aby sprawdzić, czy wszystkie podsieci, które chcesz monitorować, są objęte usługą Defender for IoT.

Lista czujników: użyj listy ruchu, podsieci i urządzeń, które chcesz monitorować, aby utworzyć listę potrzebnych czujników OT i miejsca ich umieszczania w sieci.

Metody dublowania ruchu: wybierz metodę dublowania ruchu dla każdego czujnika OT, takiego jak port SPAN lub TAP.

Urządzenia: przygotuj stację roboczą wdrożenia i wszystkie urządzenia sprzętowe lub wirtualne, których będziesz używać dla każdego z zaplanowanych czujników OT. Jeśli używasz wstępnie skonfigurowanych urządzeń, upewnij się, że zostały one uporządkowane.

Aby uzyskać więcej informacji, zobacz Przygotowywanie wdrożenia lokacji OT.

Dołączanie czujników do platformy Azure

Na poniższej ilustracji przedstawiono krok uwzględniony w fazie dołączania czujników. Czujniki są dołączane do platformy Azure przez zespoły wdrożeniowe.

Dołączanie czujników OT w witrynie Azure Portal

Dołącz dowolną liczbę czujników OT do usługi Defender dla IoT zgodnie z planem. Pamiętaj, aby pobrać pliki aktywacji dostarczone dla każdego czujnika OT i zapisać je w lokalizacji, która będzie dostępna z maszyn czujników.

Aby uzyskać więcej informacji, zobacz Dołączanie czujników OT do usługi Defender dla IoT.

Konfiguracja sieci lokacji

Na poniższej ilustracji przedstawiono kroki zawarte w frazie konfiguracji sieci lokacji. Kroki dotyczące sieci lokacji są obsługiwane przez zespoły ds. łączności.

Konfigurowanie dublowania ruchu w sieci

Użyj utworzonych wcześniej planów, aby skonfigurować dublowanie ruchu w miejscach w sieci, w których będziesz wdrażać czujniki OT i dublować ruch do usługi Defender for IoT.

Krótkie podsumowanie informacji potrzebnych do wybrania najlepszej lokalizacji czujnika OT i wdrożenia go w sieci jest dostępne w sekcji Omówienie dublowania ruchu.

Aby uzyskać więcej informacji, zobacz:

- Konfigurowanie dublowania przy użyciu portu SPAN przełącznika

- Konfigurowanie dublowania ruchu przy użyciu portu Remote SPAN (RSPAN)

- Konfigurowanie agregacji aktywnej lub pasywnej (TAP)

- Aktualizowanie interfejsów monitorowania czujnika (konfigurowanie funkcji ERSPAN)

- Konfigurowanie dublowania ruchu za pomocą przełącznika wirtualnego ESXi

- Konfigurowanie dublowania ruchu za pomocą przełącznika wirtualnego funkcji Hyper-V

Aprowizuj zarządzanie chmurą

Skonfiguruj wszystkie reguły zapory, aby upewnić się, że urządzenia czujników OT będą mogły uzyskiwać dostęp do usługi Defender for IoT w chmurze platformy Azure. Jeśli planujesz nawiązać połączenie za pośrednictwem serwera proxy, skonfigurujesz te ustawienia dopiero po zainstalowaniu czujnika.

Pomiń ten krok dla dowolnego czujnika OT, który ma być rozszyty w powietrzu i zarządzany lokalnie bezpośrednio w konsoli czujnika.

Aby uzyskać więcej informacji, zobacz Provision OT sensors for cloud management (Aprowizuj czujniki OT na potrzeby zarządzania chmurą).

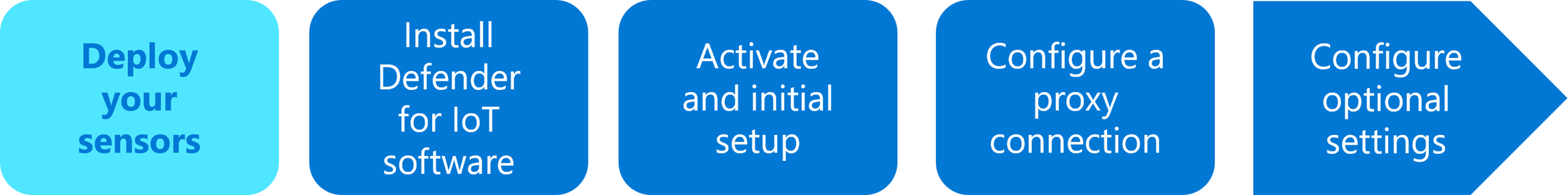

Wdrażanie czujników OT

Na poniższej ilustracji przedstawiono kroki zawarte w fazie wdrażania czujnika. Czujniki OT są wdrażane i aktywowane przez zespół wdrożeniowy.

Instalowanie czujników OT

Jeśli instalujesz oprogramowanie defender for IoT na własnych urządzeniach, pobierz oprogramowanie instalacyjne z witryny Azure Portal i zainstaluj je na urządzeniu czujnika OT.

Po zainstalowaniu oprogramowania czujnika OT uruchom kilka kontroli, aby zweryfikować instalację i konfigurację.

Aby uzyskać więcej informacji, zobacz:

- Instalowanie oprogramowania do monitorowania OT na czujnikach OT

- Weryfikowanie instalacji oprogramowania czujnika OT

Pomiń te kroki, jeśli kupujesz wstępnie skonfigurowane urządzenia.

Aktywowanie czujników OT i początkowej konfiguracji

Użyj kreatora konfiguracji początkowej, aby potwierdzić ustawienia sieciowe, aktywować czujnik i zastosować certyfikaty SSH/TLS.

Aby uzyskać więcej informacji, zobacz Konfigurowanie i aktywowanie czujnika OT.

Konfigurowanie połączeń serwera proxy

Jeśli zdecydujesz się używać serwera proxy do łączenia czujników z chmurą, skonfiguruj serwer proxy i skonfiguruj ustawienia na czujniku. Aby uzyskać więcej informacji, zobacz Konfigurowanie ustawień serwera proxy w czujniku OT.

Pomiń ten krok w następujących sytuacjach:

- W przypadku dowolnego czujnika OT, w którym łączysz się bezpośrednio z platformą Azure, bez serwera proxy

- W przypadku każdego czujnika, który ma być rozłogowany powietrzem i zarządzany lokalnie bezpośrednio w konsoli czujnika.

Konfigurowanie opcjonalnych ustawień

Zalecamy skonfigurowanie połączenia usługi Active Directory do zarządzania użytkownikami lokalnymi w czujniku OT, a także skonfigurowanie monitorowania kondycji czujnika za pośrednictwem protokołu SNMP.

Jeśli nie skonfigurujesz tych ustawień podczas wdrażania, możesz również wrócić i skonfigurować je później.

Aby uzyskać więcej informacji, zobacz:

- Konfigurowanie monitorowania PROTOKOŁU MIB SNMP na czujniku OT

- Konfigurowanie połączenia usługi Active Directory

Kalibrowanie i dostosowywanie monitorowania OT

Na poniższej ilustracji przedstawiono kroki związane z kalibrowaniem i dostrajaniem monitorowania OT przy użyciu nowo wdrożonego czujnika. Działania kalibracji i dostrajania są wykonywane przez zespół wdrożeniowy.

Sterowanie monitorowaniem funkcji OT w czujniku

Domyślnie czujnik OT może nie wykryć dokładnych sieci, które chcesz monitorować, lub zidentyfikować je dokładnie w sposób, w jaki chcesz je wyświetlić. Użyj utworzonych wcześniej list, aby zweryfikować i ręcznie skonfigurować podsieci, dostosować nazwy portów i sieci VLAN oraz skonfigurować zakresy adresów DHCP zgodnie z potrzebami.

Aby uzyskać więcej informacji, zobacz Kontrolowanie ruchu OT monitorowanego przez usługę Microsoft Defender dla IoT.

Weryfikowanie i aktualizowanie wykrytego spisu urządzeń

Po pełnym wykryciu urządzeń przejrzyj spis urządzeń i zmodyfikuj szczegóły urządzenia zgodnie z potrzebami. Można na przykład zidentyfikować zduplikowane wpisy urządzenia, które można scalić, typy urządzeń lub inne właściwości w celu zmodyfikowania i nie tylko.

Aby uzyskać więcej informacji, zobacz Weryfikowanie i aktualizowanie wykrytego spisu urządzeń.

Informacje o alertach OT w celu utworzenia punktu odniesienia sieci

Alerty wyzwalane przez czujnik OT mogą zawierać kilka alertów, które należy regularnie ignorować lub learn jako autoryzowany ruch.

Przejrzyj wszystkie alerty w systemie jako wstępną klasyfikację. Ten krok tworzy punkt odniesienia ruchu sieciowego dla usługi Defender dla IoT, aby pracować z przyszłością.

Aby uzyskać więcej informacji, zobacz Tworzenie poznanego planu bazowego alertów OT.

Końce uczenia wg planu bazowego

Czujniki OT pozostaną w trybie uczenia tak długo, jak zostanie wykryty nowy ruch i nieobsługiwane alerty.

Po zakończeniu uczenia podstawowego proces wdrażania monitorowania ot zostanie ukończony i będziesz kontynuować w trybie operacyjnym na potrzeby ciągłego monitorowania. W trybie operacyjnym każde działanie, które różni się od danych punktu odniesienia, spowoduje wyzwolenie alertu.

Napiwek

Wyłącz tryb uczenia ręcznie , gdy bieżące alerty w usłudze Defender dla IoT odzwierciedlają dokładnie ruch sieciowy.

Łączenie danych usługi Defender dla IoT z urządzeniem SIEM

Po wdrożeniu usługi Defender dla IoT wyślij alerty zabezpieczeń i zarządzaj zdarzeniami OT/IoT, integrując usługę Defender for IoT z platformą zarządzania informacjami i zdarzeniami zabezpieczeń (SIEM) oraz istniejącymi przepływami pracy i narzędziami SOC. Zintegruj alerty usługi Defender dla IoT z organizacją SIEM, integrując się z usługą Microsoft Sentinel i korzystając z gotowego rozwiązania Microsoft Defender dla IoT lub tworząc reguły przekazywania do innych systemów SIEM. Usługa Defender for IoT integruje gotowe rozwiązanie z usługą Microsoft Sentinel, a także szeroką gamę systemów SIEM, takich jak Splunk, IBM QRadar, LogRhythm, Fortinet i nie tylko.

Krótkie podsumowanie informacji potrzebnych do wybrania najlepszej lokalizacji czujnika OT i wdrożenia go w sieci jest dostępne w sekcji Omówienie dublowania ruchu.

Aby uzyskać więcej informacji, zobacz:

- Monitorowanie zagrożeń ot w przedsiębiorstwie

- Samouczek: łączenie usługi Microsoft Defender dla IoT z usługą Microsoft Sentinel

- Łączenie lokalnych czujników sieci OT z usługą Microsoft Sentinel

- Integracje z usługami firmy Microsoft i partnerami

- Alerty usługi Stream Defender for IoT w chmurze do rozwiązania SIEM partnera

Po zintegrowaniu alertów usługi Defender dla IoT z rozwiązaniem SIEM zalecamy wykonanie następujących następnych kroków w celu operacjonalizacji alertów OT/IoT i pełnej integracji ich z istniejącymi przepływami pracy i narzędziami SOC:

Zidentyfikuj i zdefiniuj odpowiednie zagrożenia bezpieczeństwa IoT/OT i zdarzenia SOC, które chcesz monitorować na podstawie określonych potrzeb i środowiska OT.

Tworzenie reguł wykrywania i poziomów ważności w rozwiązaniu SIEM. Zostaną wyzwolone tylko istotne zdarzenia, co spowoduje zmniejszenie niepotrzebnego szumu. Można na przykład zdefiniować zmiany kodu PLC wykonywane z nieautoryzowanych urządzeń lub poza godzinami pracy jako zdarzenie o wysokiej ważności ze względu na wysoką wierność tego konkretnego alertu.

W usłudze Microsoft Sentinel rozwiązanie Usługi Microsoft Defender dla IoT zawiera zestaw wbudowanych reguł wykrywania, które są tworzone specjalnie dla danych usługi Defender dla IoT i ułatwiają dostosowanie zdarzeń utworzonych w usłudze Sentinel.

Zdefiniuj odpowiedni przepływ pracy na potrzeby ograniczania ryzyka i utwórz podręczniki zautomatyzowanego badania dla każdego przypadku użycia. W usłudze Microsoft Sentinel rozwiązanie Microsoft Defender for IoT zawiera gotowe do użycia podręczniki umożliwiające automatyczną reakcję na alerty usługi Defender for IoT.

Następne kroki

Teraz, po zapoznaniu się z krokami wdrażania systemu monitorowania ot, możesz rozpocząć pracę.