Praca z zaawansowanymi wynikami zapytania wyszukiwania zagrożeń

Ważna

Niektóre informacje zawarte w tym artykule odnoszą się do wersji wstępnej produktu, który może zostać znacznie zmodyfikowany do czasu wydania wersji komercyjnej. Firma Microsoft nie udziela żadnych gwarancji, wyrażonych ani dorozumianych, w odniesieniu do informacji podanych tutaj.

Chociaż możesz utworzyć zaawansowane zapytania wyszukiwania zagrożeń w celu zwrócenia dokładnych informacji, możesz również pracować z wynikami zapytania, aby uzyskać dalszy wgląd i zbadać konkretne działania i wskaźniki. Możesz wykonać następujące akcje w wynikach zapytania:

- Wyświetlanie wyników jako tabeli lub wykresu

- Eksportowanie tabel i wykresów

- Przechodzenie do szczegółów szczegółowych informacji o jednostce

- Dostosowywanie zapytań bezpośrednio z wyników

Wyświetlanie wyników zapytania jako tabeli lub wykresu

Domyślnie zaawansowane wyszukiwanie zagrożeń wyświetla wyniki zapytania jako dane tabelaryczne. Możesz również wyświetlić te same dane co wykres. Zaawansowane wyszukiwanie zagrożeń obsługuje następujące widoki:

| Typ widoku | Opis |

|---|---|

| Tabela | Wyświetla wyniki zapytania w formacie tabelarycznym |

| Wykres kolumnowy | Renderuje serię unikatowych elementów na osi x jako pionowe słupki, których wysokość reprezentuje wartości liczbowe z innego pola |

| Wykres kołowy | Renderuje fragmenty reprezentujące unikatowe elementy. Rozmiar każdego tortu reprezentuje wartości liczbowe z innego pola. |

| Wykres liniowy | Wykreśla wartości liczbowe dla serii unikatowych elementów i łączy wykreślone wartości |

| Wykres punktowy | Wykreśla wartości liczbowe dla serii unikatowych elementów |

| Wykres warstwowy | Kreśli wartości liczbowe dla serii unikatowych elementów i wypełnia sekcje poniżej wykreślonych wartości |

| Skumulowany wykres warstwowy | Wykreśla wartości liczbowe dla serii unikatowych elementów i umieszcza wypełnione sekcje poniżej wykreślonych wartości |

| Wykres czasowe | Kreśla wartości według liczby w liniowej skali czasu |

Konstruowanie zapytań dla efektywnych wykresów

Podczas renderowania wykresów zaawansowane wyszukiwanie zagrożeń automatycznie identyfikuje interesujące kolumny i wartości liczbowe do zagregowania. Aby uzyskać istotne wykresy, skonstruuj zapytania, aby zwracać określone wartości, które chcesz wyświetlić, zwizualizowane. Oto kilka przykładowych zapytań i wykresów wynikowych.

Alerty według ważności

Użyj operatora, summarize aby uzyskać liczbę liczbową wartości, które chcesz utworzyć na wykresie. Poniższe zapytanie używa summarize operatora w celu uzyskania liczby alertów według ważności.

AlertInfo

| summarize Total = count() by Severity

Podczas renderowania wyników wykres kolumnowy wyświetla każdą wartość ważności jako oddzielną kolumnę:

AlertInfo

| summarize Total = count() by Severity

| render columnchart

Wyłudzanie informacji o wiadomościach e-mail w dziesięciu najważniejszych domenach nadawcy

Jeśli masz do czynienia z listą wartości, które nie są skończone, możesz użyć Top operatora do wykresu tylko wartości z większością wystąpień. Aby na przykład uzyskać 10 najważniejszych domen nadawców z największą liczba wiadomości e-mail wyłudzających informacje, użyj poniższego zapytania:

EmailEvents

| where ThreatTypes has "Phish"

| summarize Count = count() by SenderFromDomain

| top 10 by Count

Użyj widoku wykresu kołowego, aby skutecznie pokazać dystrybucję w najważniejszych domenach:

Działania dotyczące plików w czasie

summarize Za pomocą operatora z funkcją bin() można sprawdzić zdarzenia dotyczące określonego wskaźnika w czasie. Poniższe zapytanie zlicza zdarzenia dotyczące pliku invoice.doc w 30-minutowych interwałach, aby pokazać skoki aktywności związane z tym plikiem:

CloudAppEvents

| union DeviceFileEvents

| where FileName == "invoice.doc"

| summarize FileCount = count() by bin(Timestamp, 30m)

Poniższy wykres liniowy wyraźnie wyróżnia okresy z większą aktywnością obejmującą invoice.doc:

Eksportowanie tabel i wykresów

Po uruchomieniu zapytania wybierz pozycję Eksportuj , aby zapisać wyniki w pliku lokalnym. Wybrany widok określa sposób eksportowania wyników:

- Widok tabeli — wyniki zapytania są eksportowane w formie tabelarycznej jako skoroszyt programu Microsoft Excel

- Dowolny wykres — wyniki zapytania są eksportowane jako obraz JPEG renderowanego wykresu

Filtrowanie wyników

Po uruchomieniu zapytania wybierz pozycję Filtr , aby zawęzić wyniki.

Aby dodać filtr, wybierz dane, dla które chcesz filtrować, zaznaczając co najmniej jedno pole wyboru. Następnie wybierz pozycję Dodaj.

Wyniki można jeszcze bardziej zawęzić do określonych danych, wybierając nowo dodany filtr.

Spowoduje to otwarcie listy rozwijanej zawierającej możliwe filtry, których można użyć dalej. Zaznacz co najmniej jedno pole wyboru, a następnie wybierz pozycję Zastosuj.

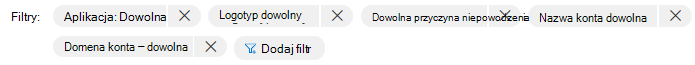

Upewnij się, że dodano odpowiednie filtry, sprawdzając sekcję Filtry.

Przechodzenie do szczegółów z wyników zapytania

Możesz również zapoznać się z wynikami w wierszu, korzystając z następujących funkcji:

- Rozwiń wynik, wybierając strzałkę listy rozwijanej po lewej stronie każdego wyniku

- W stosownych przypadkach rozwiń szczegóły wyników w formacie JSON i tablicy, wybierając strzałkę listy rozwijanej po lewej stronie odpowiednich nazw kolumn, aby uzyskać dodatkową czytelność

- Otwórz okienko boczne, aby wyświetlić szczegóły rekordu (współbieżne z rozwiniętymi wierszami)

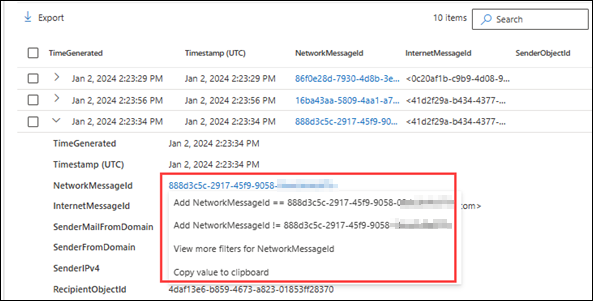

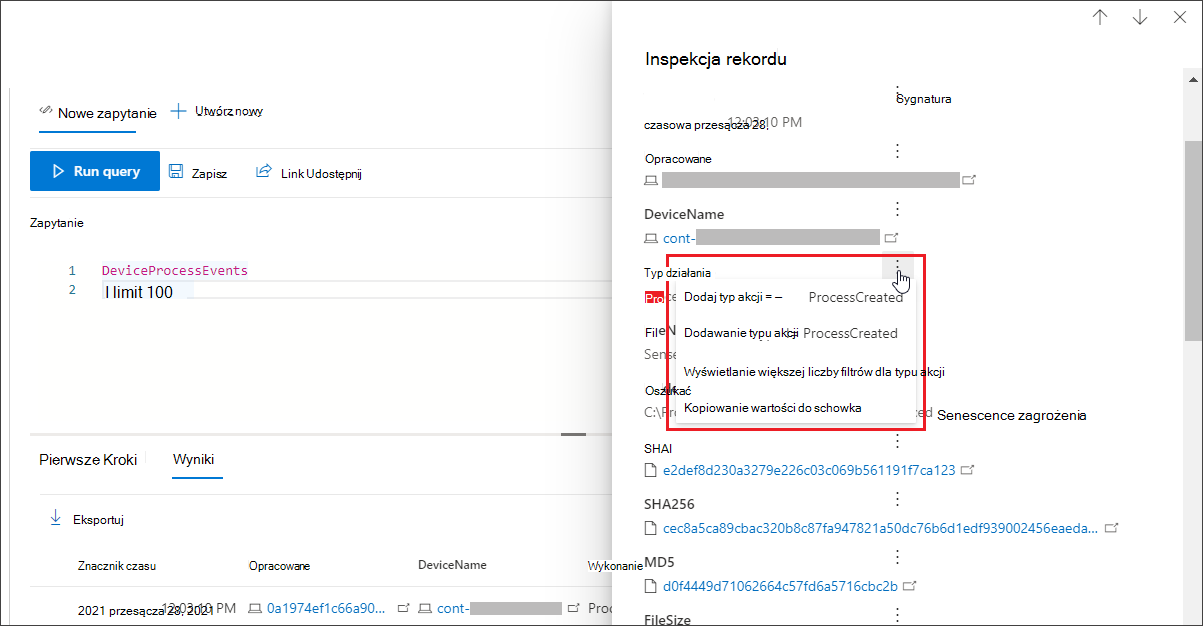

Możesz również kliknąć prawym przyciskiem myszy dowolną wartość wyniku w wierszu, aby dodać więcej filtrów do istniejącego zapytania lub skopiować wartość do użycia w dalszej analizie.

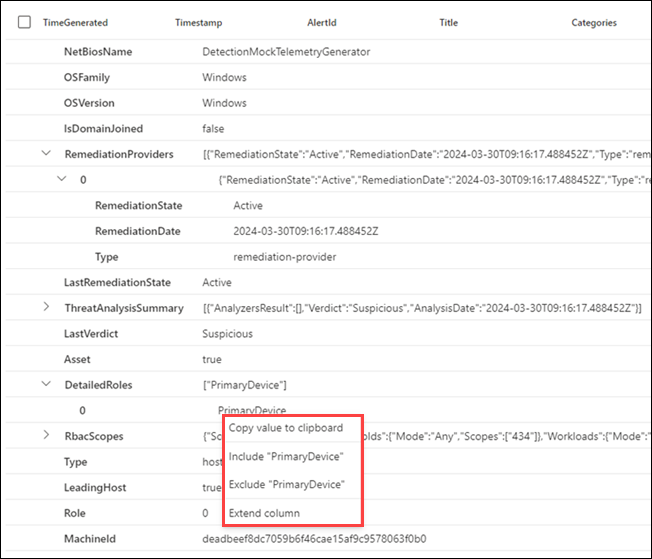

Ponadto w przypadku pól JSON i tablic można kliknąć prawym przyciskiem myszy i zaktualizować istniejące zapytanie w celu uwzględnienia lub wykluczenia pola albo rozszerzyć pole na nową kolumnę.

Aby szybko sprawdzić rekord w wynikach zapytania, wybierz odpowiedni wiersz, aby otworzyć panel Inspekcja rekordów . Panel zawiera następujące informacje na podstawie wybranego rekordu:

- Zasoby — podsumowany widok głównych zasobów (skrzynek pocztowych, urządzeń i użytkowników) znalezionych w rekordzie, wzbogacony o dostępne informacje, takie jak poziomy ryzyka i narażenia

- Wszystkie szczegóły — wszystkie wartości z kolumn w rekordzie

Aby wyświetlić więcej informacji o określonej jednostce w wynikach zapytania, takich jak maszyna, plik, użytkownik, adres IP lub adres URL, wybierz identyfikator jednostki, aby otworzyć szczegółową stronę profilu dla tej jednostki.

Dostosowywanie zapytań na podstawie wyników

Wybierz trzy kropki po prawej stronie dowolnej kolumny w panelu Inspekcja rekordu . Możesz użyć opcji, aby:

- Jawne wyszukiwanie wybranej wartości (

==) - Wyklucz wybraną wartość z zapytania (

!=) - Uzyskiwanie bardziej zaawansowanych operatorów do dodawania wartości do zapytania, takich jak

contains,starts withiends with

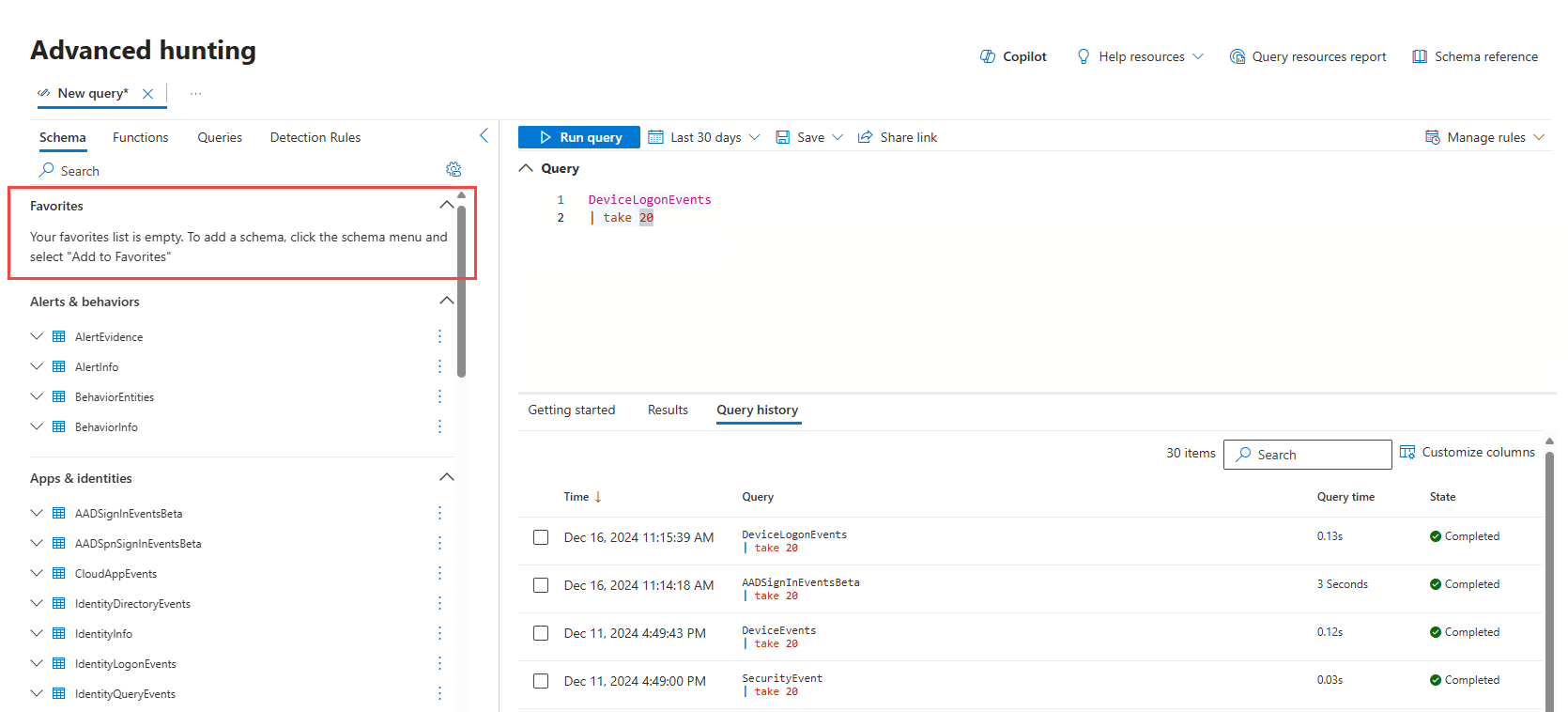

Dodawanie elementów do ulubionych

Możesz dodać często używane schematy, funkcje, zapytania i reguły wykrywania do sekcji Ulubione na każdej karcie na zaawansowanej stronie wyszukiwania zagrożeń, aby uzyskać szybki dostęp.

Aby na przykład dodać AlertInfo element do ulubionych, przejdź do karty Schemat i wybierz trzy kropki po prawej stronie tabeli i wybierz pozycję Dodaj do ulubionych.

Zostanie wyświetlone powiadomienie informujące o pomyślnym dodaniu elementu do pozycji Ulubione.

Możesz zrobić to samo dla zapisanych funkcji, zapytań i wykrywania niestandardowego w odpowiednich sekcjach Ulubione bezpośrednio pod każdą kartą (funkcje, zapytania i reguły wykrywania).

Uwaga

Niektóre tabele w tym artykule mogą nie być dostępne w Ochrona punktu końcowego w usłudze Microsoft Defender. Włącz Microsoft Defender XDR, aby wyszukiwać zagrożenia przy użyciu większej liczby źródeł danych. Zaawansowane przepływy pracy wyszukiwania zagrożeń można przenieść z Ochrona punktu końcowego w usłudze Microsoft Defender do Microsoft Defender XDR, wykonując kroki opisane w temacie Migrowanie zaawansowanych zapytań wyszukiwania zagrożeń z Ochrona punktu końcowego w usłudze Microsoft Defender.

Tematy pokrewne

- Omówienie zaawansowanego wyszukiwania zagrożeń

- Nauka języka zapytań

- Używanie zapytań udostępnionych

- Wyszukiwanie zagrożeń na urządzeniach, w wiadomościach e-mail, aplikacjach i tożsamościach

- Analiza schematu

- Stosowanie najlepszych rozwiązań dla zapytań

- Wykrywanie niestandardowe — omówienie

Porada

Chcesz dowiedzieć się więcej? Zaangażuj się w społeczność rozwiązań zabezpieczających firmy Microsoft w naszej społeczności technicznej Społeczność techniczna usługi Microsoft Defender XDR.