Usar identidades gerenciadas para acessar certificados do Azure Key Vault

Uma identidade gerenciada gerada pelo Microsoft Entra ID permite que sua instância do Azure Front Door acesse com facilidade e segurança outros recursos protegidos do Microsoft Entra, como o Azure Key Vault. O Azure gerencia o recurso de identidade, ou seja, você não precisa provisionar nem girar nenhum segredo. Para obter mais informações sobre identidades gerenciadas, confira O que são identidades gerenciadas para recursos do Azure?.

Depois que você habilitar a identidade gerenciada no Azure Front Door e conceder permissões adequadas para acessar o seu Azure Key Vault, o Front Door sempre usará a identidade gerenciada para acessar os certificados. Se você não adicionar a permissão de identidade gerenciada ao Key Vault, a autorrotação de certificado personalizada e a adição de novos certificados falharão sem permissões para o Key Vault. Se você desabilitar a identidade gerenciada, o Azure Front Door retornará ao uso do aplicativo do Microsoft Entra configurado originalmente. Essa solução não é recomendada e será desativada no futuro.

Você pode conceder dois tipos de identidades a um perfil do Azure Front Door:

Uma identidade atribuída pelo sistema é vinculada ao serviço e é excluída se o serviço é excluído. O serviço só pode ter uma identidade atribuída pelo sistema.

Uma identidade atribuída pelo usuário é um recurso independente do Azure que pode ser atribuído ao seu serviço. O serviço pode ter várias identidades atribuídas pelo usuário.

As identidades gerenciadas são específicas para o locatário do Microsoft Entra em que sua assinatura do Azure está hospedada. Elas não serão atualizadas se uma assinatura for movida para um diretório diferente. Se uma assinatura é movida, você precisa recriar e configurar a identidade.

Você também tem a opção de configurar o acesso ao Azure Key Vault usando RBAC (controle de acesso baseado em função) ou política de acesso.

Pré-requisitos

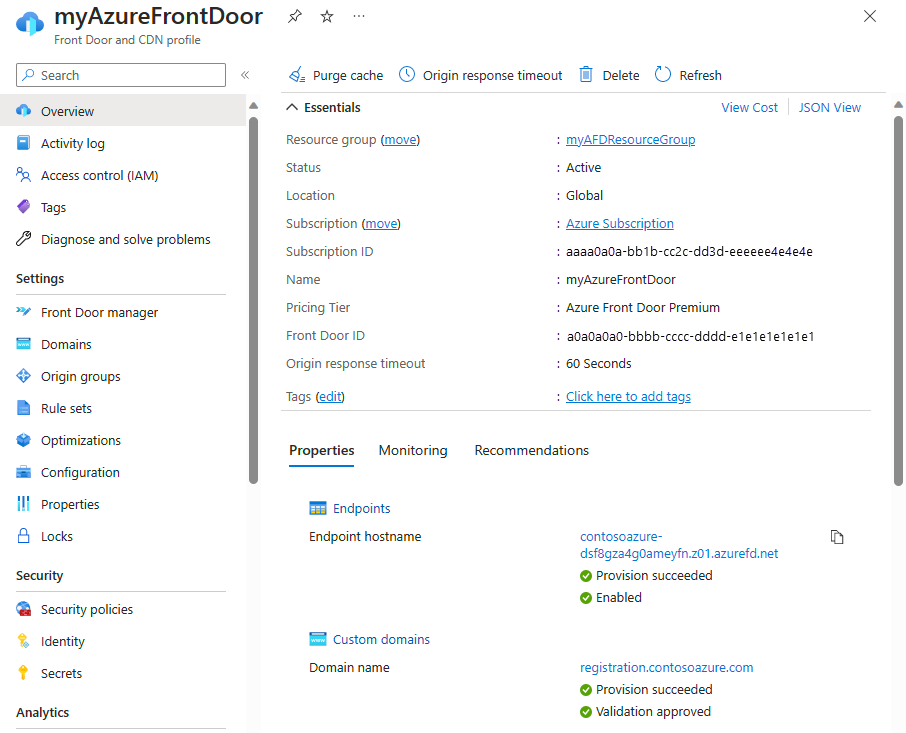

Antes de poder configurar a identidade gerenciada para o Azure Front Door, você precisa ter um perfil Standard ou Premium do Azure Front Door. Para criar um novo perfil do Front Door, confira criar um Azure Front Door.

Habilitar a identidade gerenciada

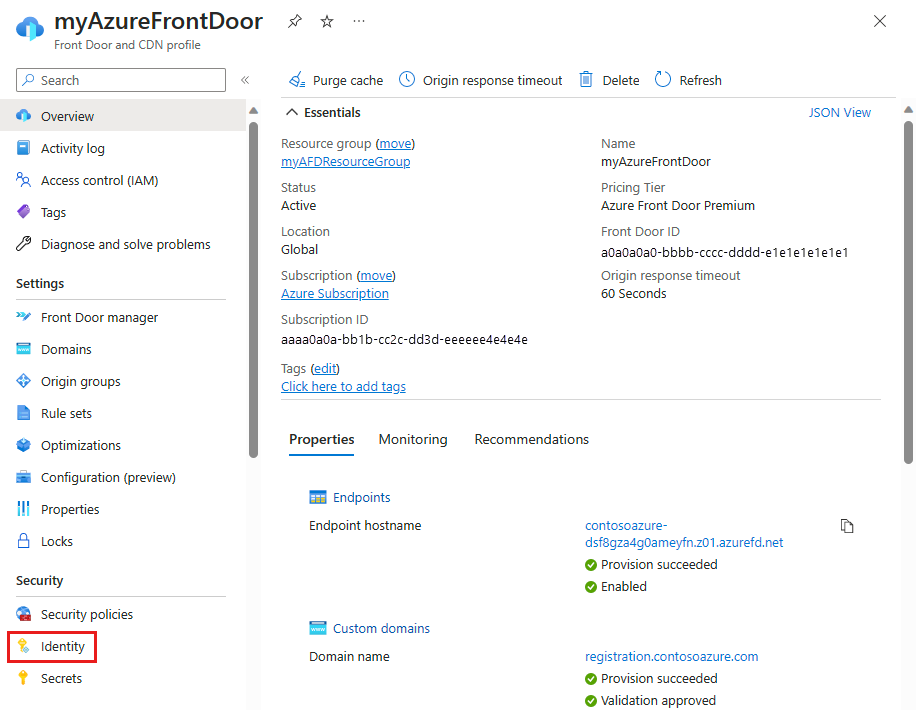

Vá para um perfil do Azure Front Door existente. Selecione Identidade em Segurança no painel de menu do lado esquerdo.

Selecione uma identidade gerenciada Atribuída pelo sistema ou Atribuída pelo usuário.

Atribuída pelo sistema – uma identidade gerenciada é criada para o ciclo de vida do perfil do Azure Front Door e é usada para acessar um Azure Key Vault.

Atribuída pelo usuário – um recurso de identidade gerenciada autônomo é usado para autenticação em um Azure Key Vault e tem um ciclo de vida próprio.

Atribuído pelo sistema

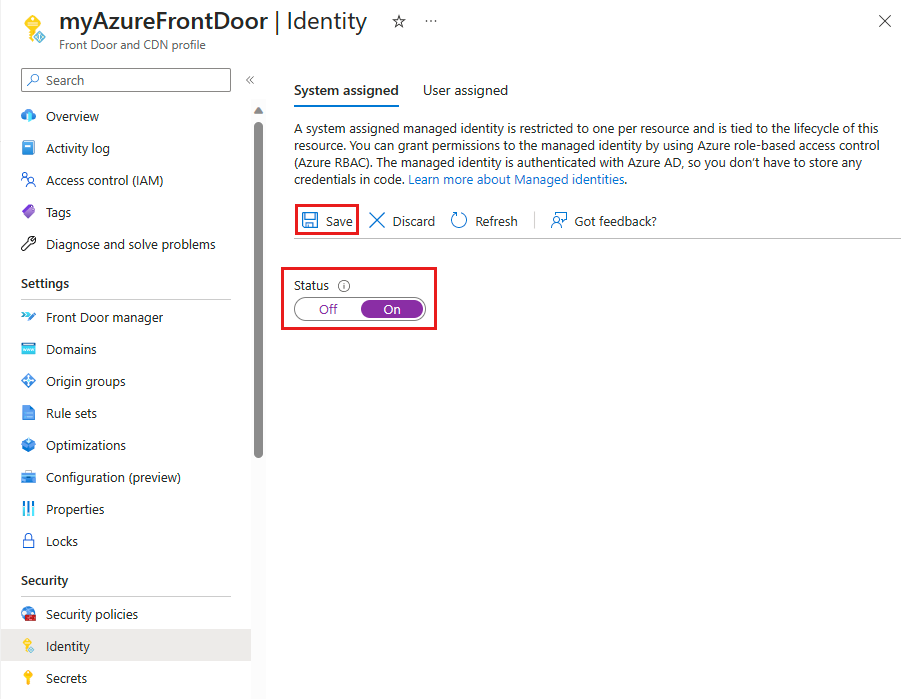

Alterne o Status para Ativado e selecione Salvar.

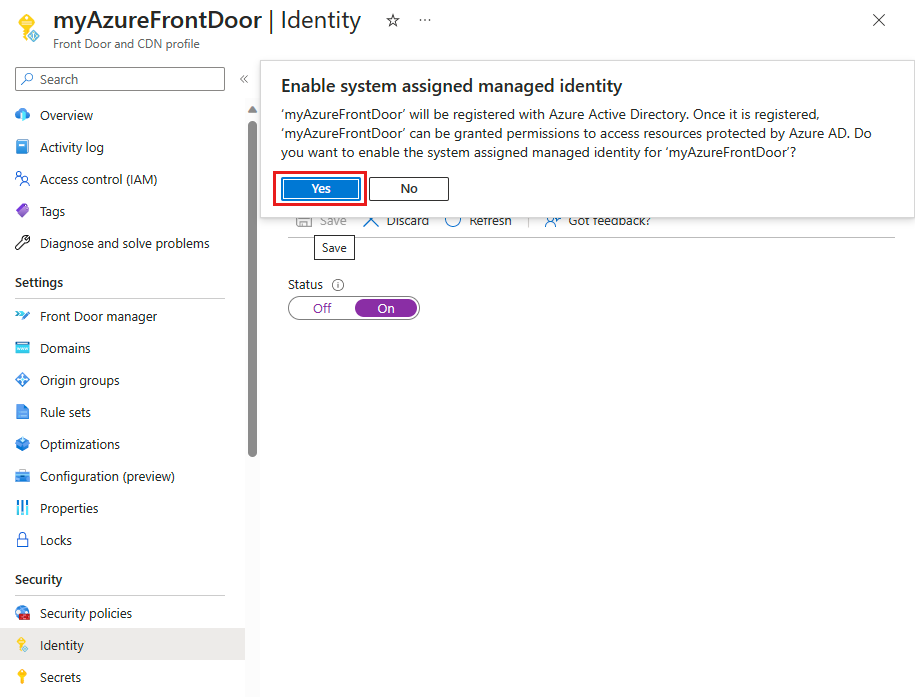

Você recebe uma mensagem para confirmar se deseja criar uma identidade gerenciada pelo sistema para o seu perfil do Front Door. Clique em Sim para confirmar.

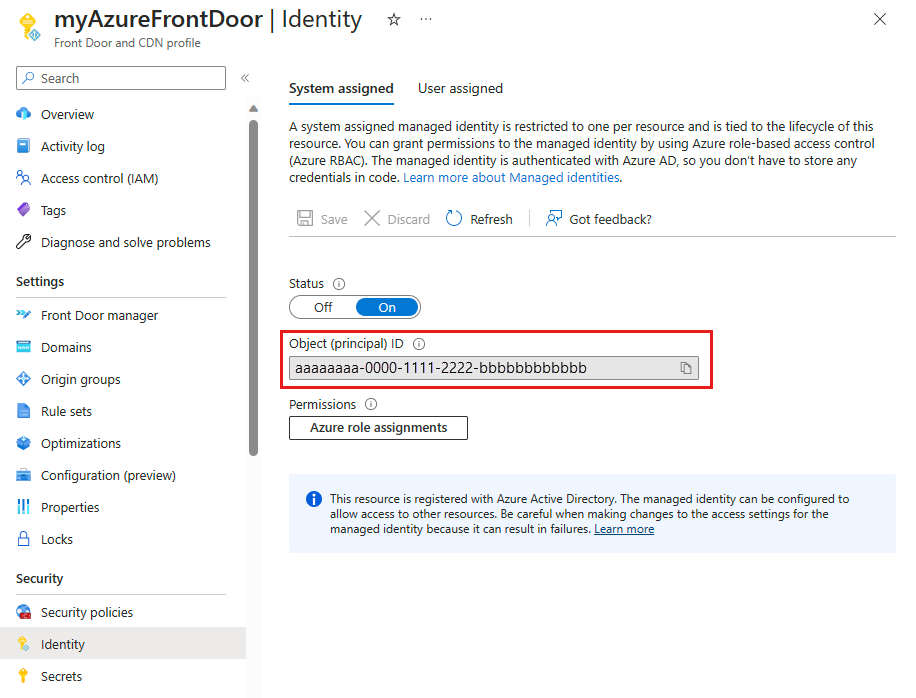

Depois que a identidade gerenciada atribuída pelo sistema for criada e registrada com a ID do Microsoft Entra, você poderá usar a ID do objeto (entidade de segurança) para conceder ao Azure Front Door acesso ao Azure Key Vault.

Atribuído pelo usuário

Você já precisa ter uma identidade gerenciada pelo usuário criada. Para criar uma nova identidade, confira criar uma identidade gerenciada atribuída pelo usuário.

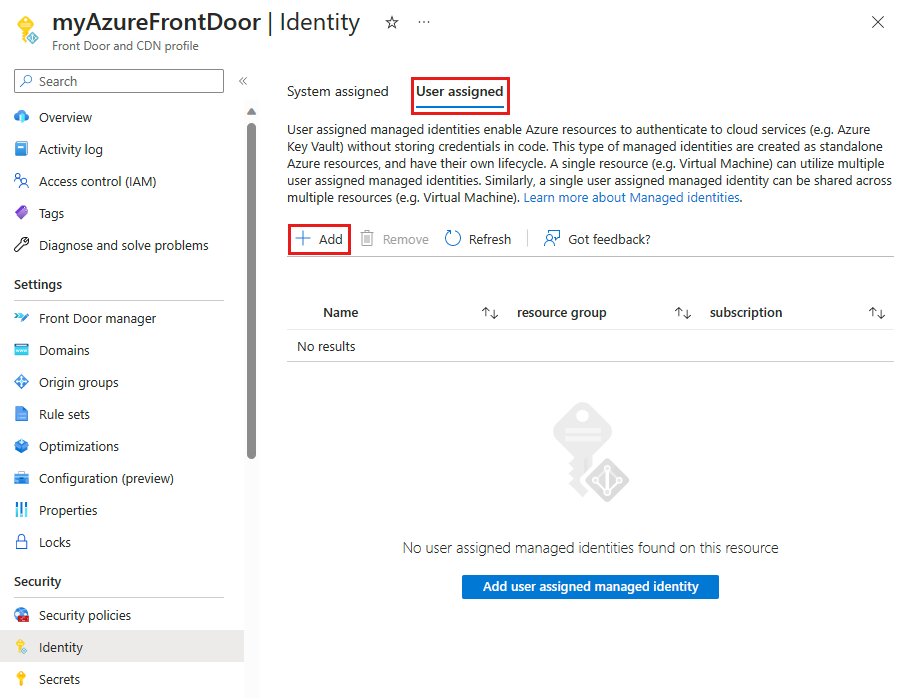

Na guia Atribuída pelo usuário, selecione + Adicionar para adicionar uma identidade gerenciada atribuída pelo usuário.

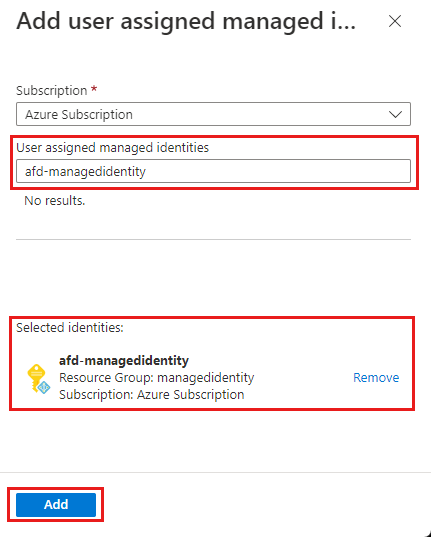

Procure e selecione a identidade de gerenciamento atribuída pelo usuário. Em seguida, selecione Adicionar para adicionar a identidade gerenciada pelo usuário ao perfil do Azure Front Door.

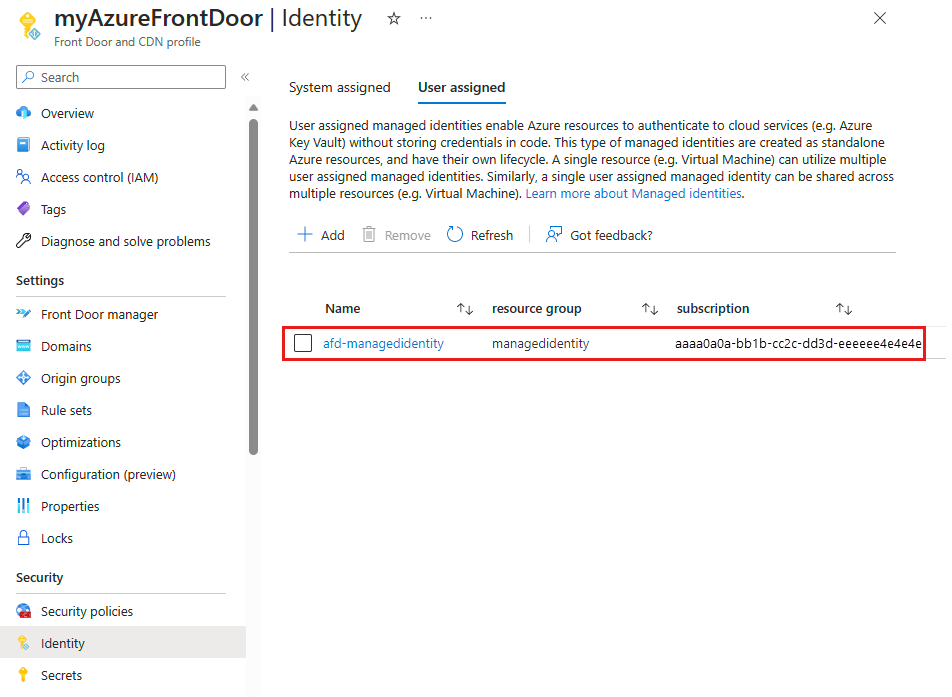

Você verá o nome da identidade gerenciada atribuída pelo usuário selecionada no perfil do Azure Front Door.

Configurar o acesso ao Key Vault

- Controle de acesso baseado em função: conceda ao Azure Front Door acesso ao Azure Key Vault com controle de acesso refinado com o Azure Resource Manager.

- Política de acesso: controle de acesso nativo do Azure Key Vault para conceder acesso ao Azure Front Door ao Azure Key Vault.

Para obter mais informações, consulte RBAC do Azure (controle de acesso baseado em função) do Azure versus a política de acesso.

RBAC (controle de acesso baseado em função)

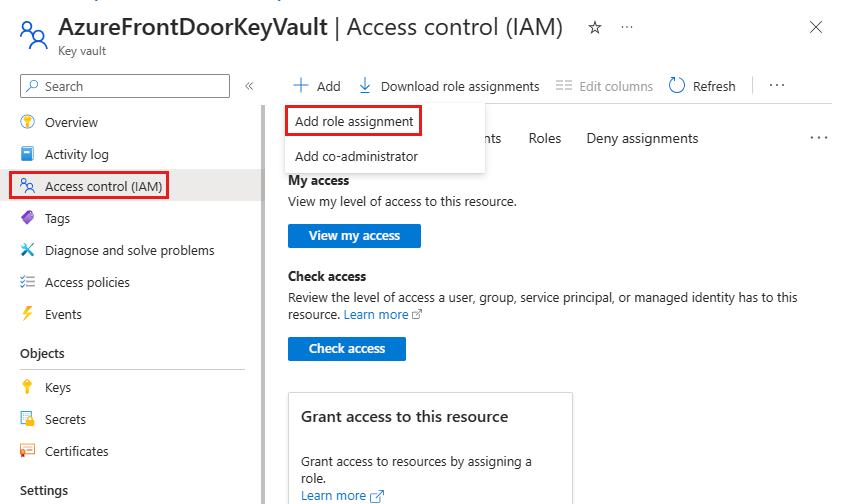

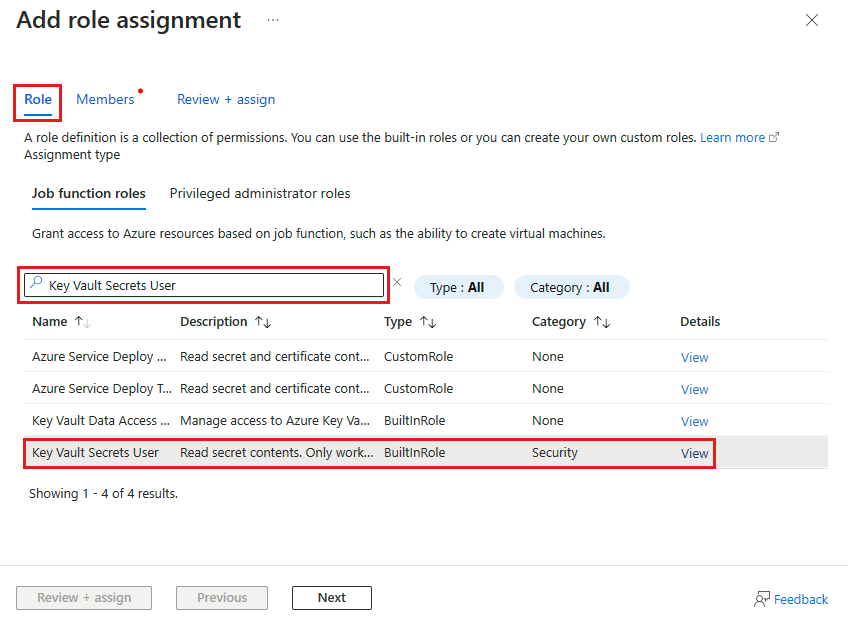

Navegue até sua Azure Key Vault. Selecione Controle de acesso (IAM) em Configurações e, em seguida, selecione + Adicionar. Selecione Adicionar atribuição de função no menu suspenso.

Na página Adicionar atribuição de função, pesquise Usuário Secreto do Key Vault na caixa de pesquisa. Em seguida, selecione Usuário Secreto do Key Vault nos resultados da pesquisa.

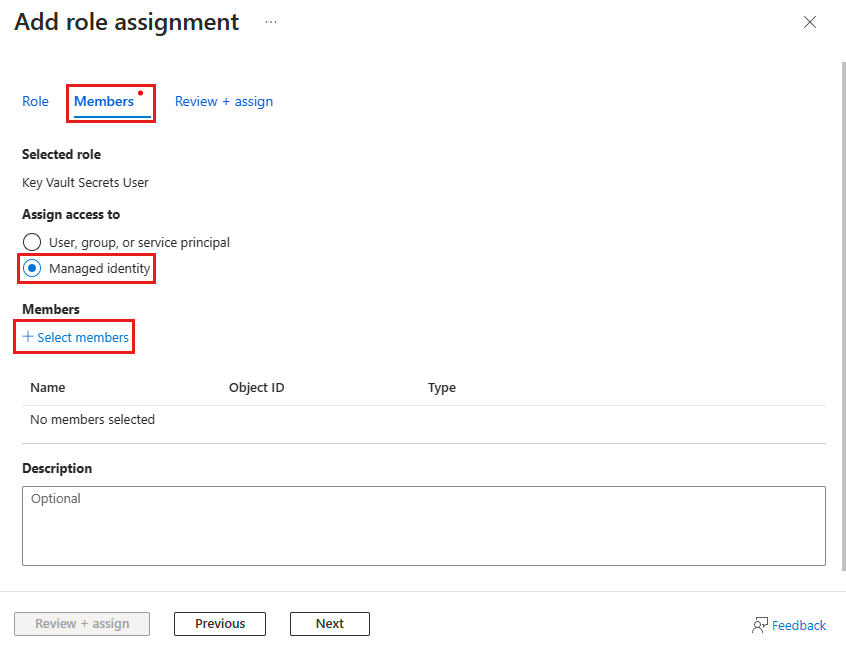

Selecione a guia Membros e selecione Identidade gerenciada. Selecione + Selecionar membros para adicionar a identidade gerenciada à atribuição de função.

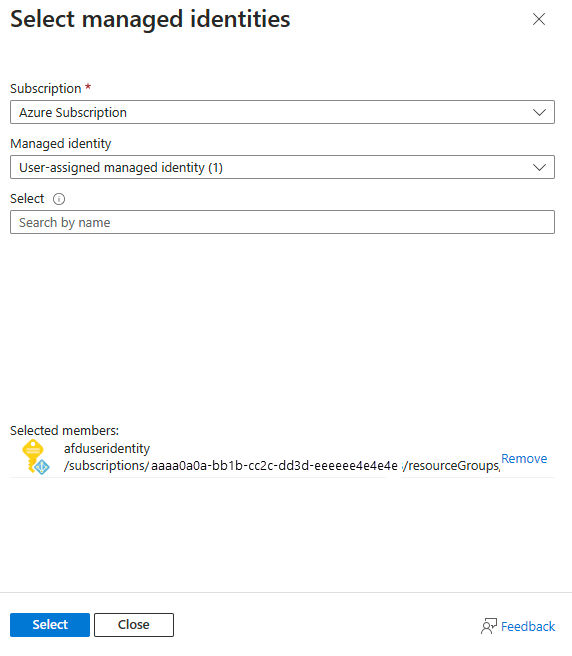

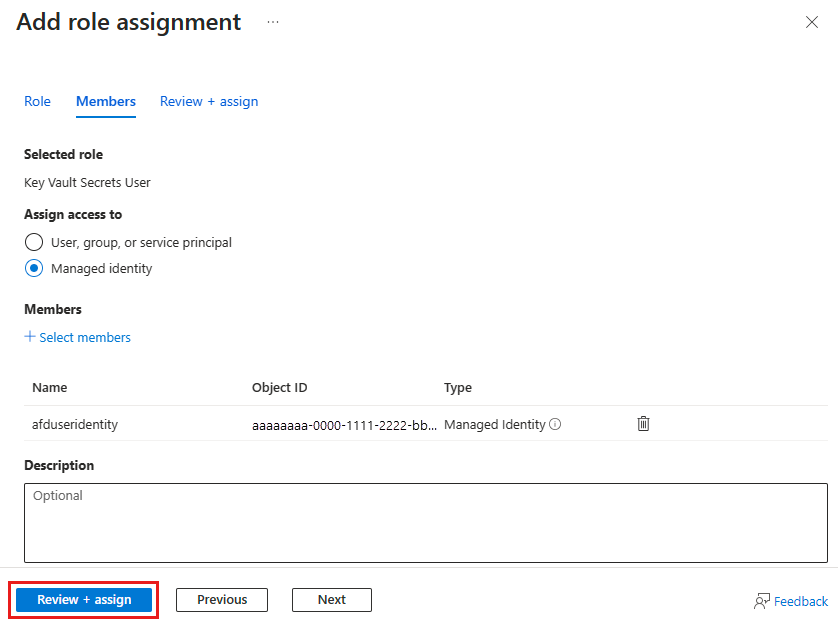

Selecione a identidade gerenciada atribuída pelo sistema ou atribuída pelo usuário associada ao Azure Front Door e selecione Selecionar para adicionar a identidade gerenciada à atribuição de função.

Selecione Examinar + atribuir para configurar a atribuição de função.

Política de acesso

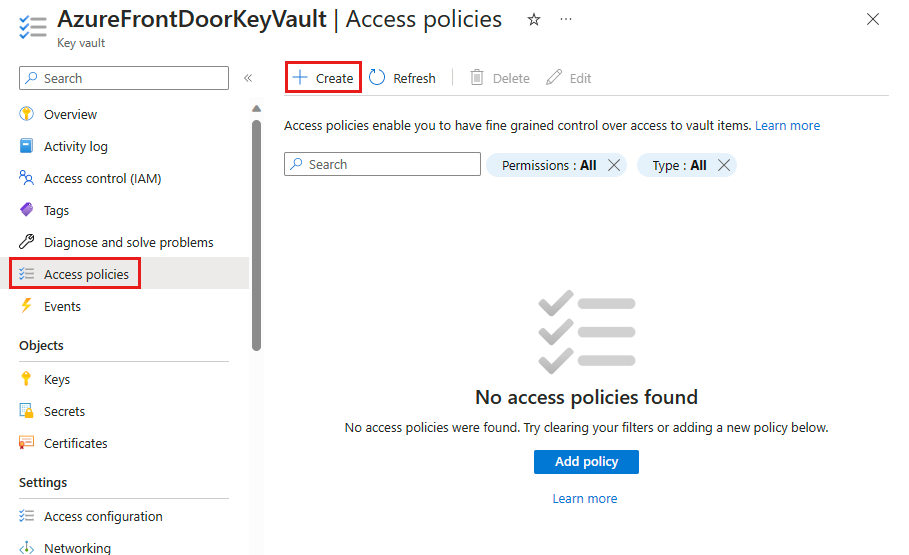

Navegue até sua Azure Key Vault. Escolha Políticas de acesso em Configurações e selecione + Criar.

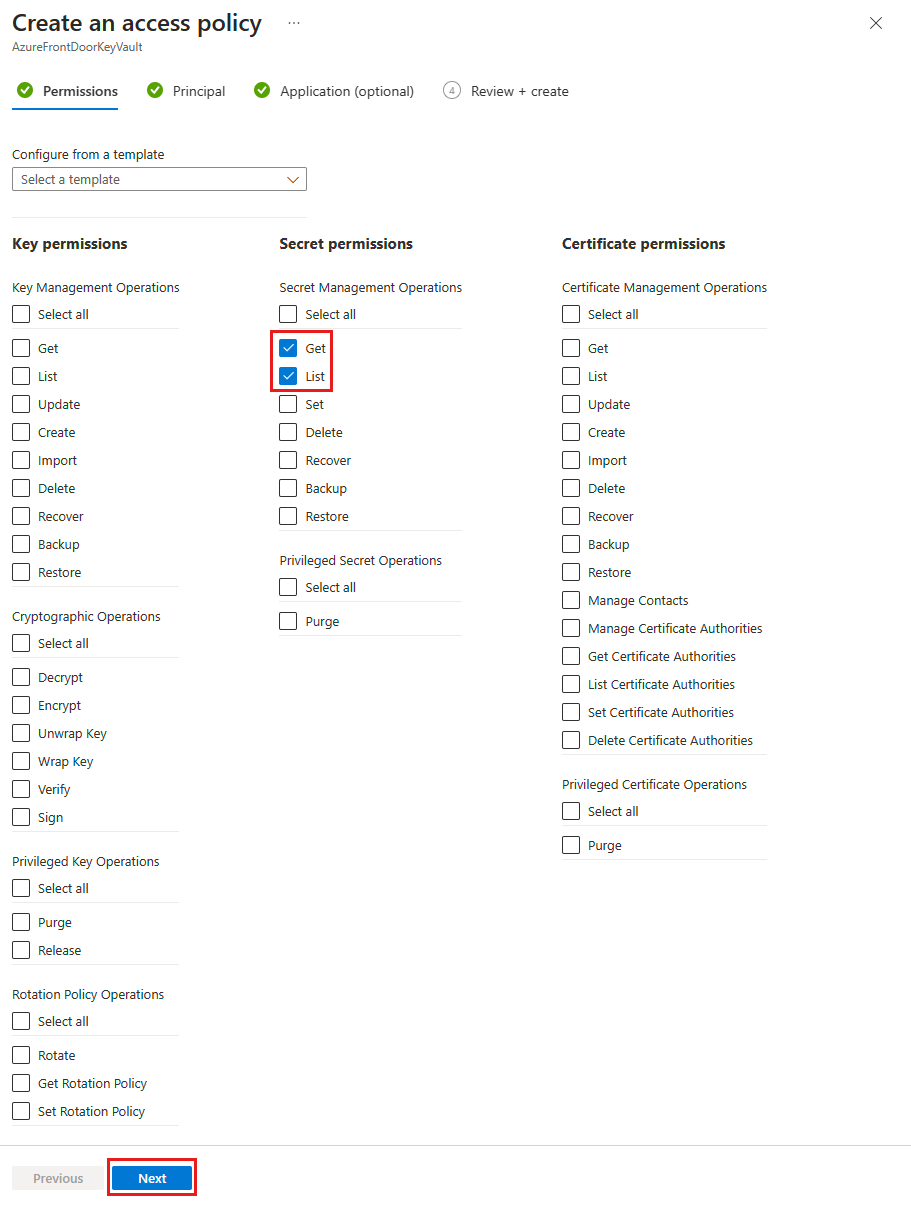

Na guia Permissões da página Criar uma política de acesso, selecione Listar e Obter em Permissões de segredos. Em seguida, selecione Avançar para configurar a guia da entidade de segurança.

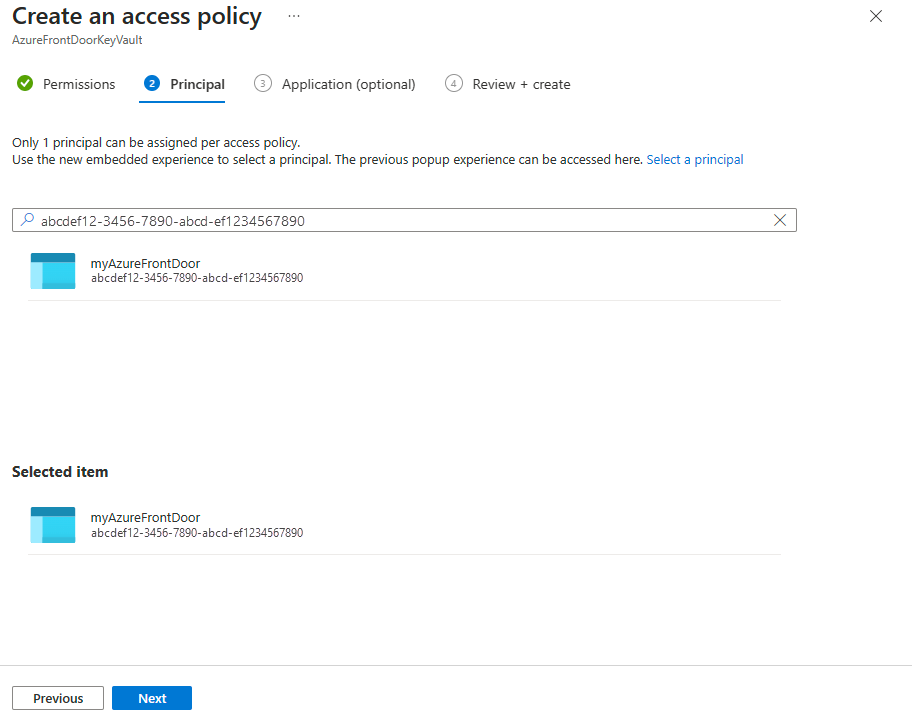

Na guia Entidade de segurança, cole a ID do objeto (entidade de segurança) se você estiver usando uma identidade gerenciada do sistema ou insira um nome se estiver usando uma identidade gerenciada atribuída pelo usuário. Em seguida, selecione a guia Examinar + criar. A guia Aplicativo é ignorada, pois o Azure Front Door já está selecionado para você.

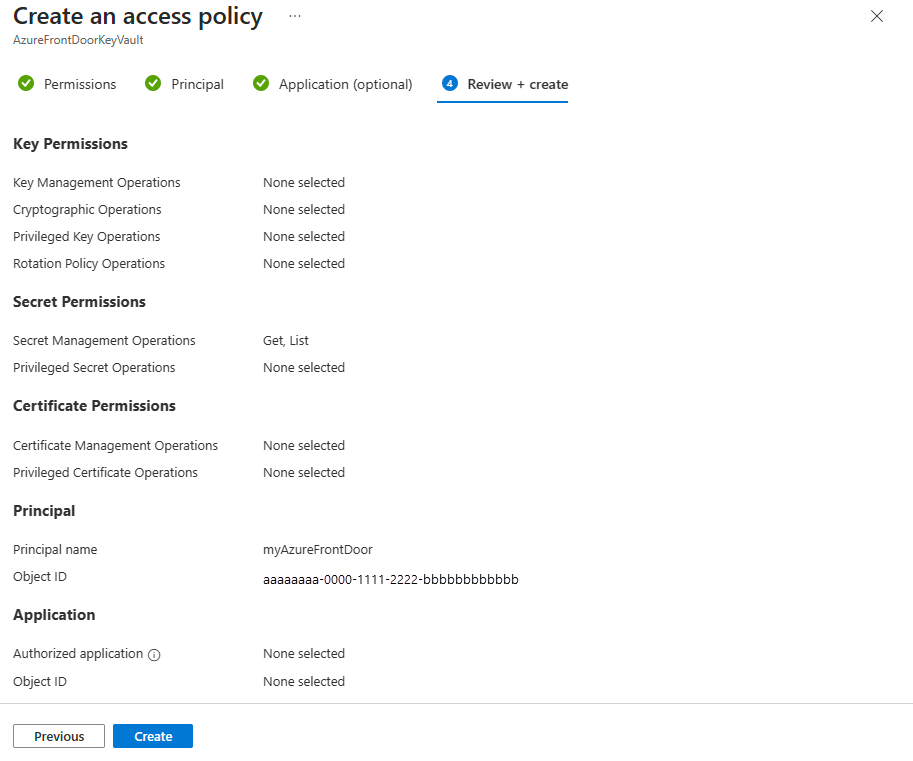

Revise as configurações da política de acesso e selecione Criar para configurar a política de acesso.

Verificar o acesso

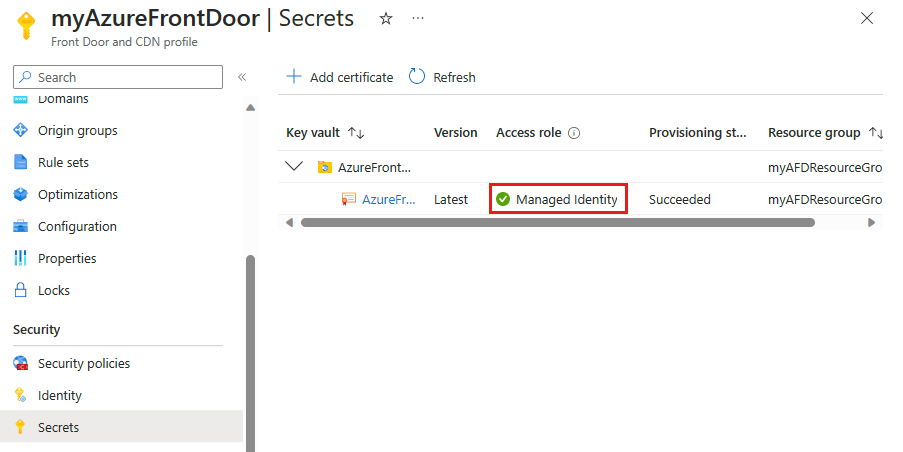

Vá para o perfil do Azure Front Door para o qual você habilitou a identidade gerenciada e selecione Segredos em Segurança.

Confirme se Identidade gerenciada é exibida na coluna Função de acesso para o certificado usado no Front Door. Se você estiver configurando a identidade gerenciada pela primeira vez, precisará adicionar um certificado ao Front Door para ver essa coluna.

Próximas etapas

- Saiba mais sobre a Criptografia TLS de ponta a ponta.

- Saiba como configurar o HTTPS em um domínio personalizado do Azure Front Door.