Alcançar o ACSC Essential Oito Nível de Maturidade da MFA 3 com Microsoft Entra

Definição de ACSC de Nível 3 de Vencimento da MFA

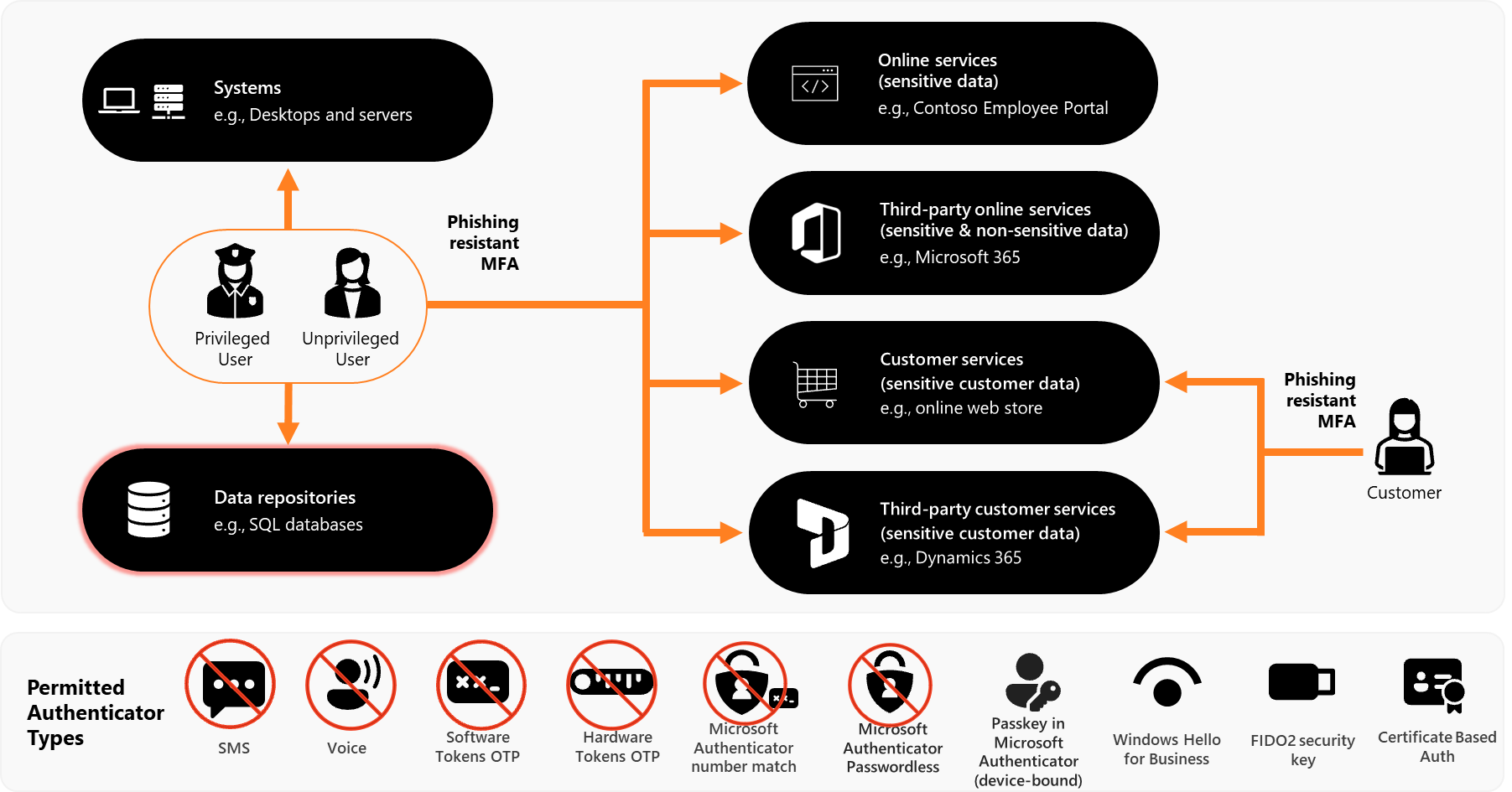

- A autenticação multifator é utilizada para autenticar os utilizadores nos serviços online da organização que processam, armazenam ou comunicam os dados confidenciais da organização.

- A autenticação multifator é utilizada para autenticar utilizadores em serviços online terceiros que processam, armazenam ou comunicam os dados confidenciais da organização.

- A autenticação multifator (sempre que disponível) é utilizada para autenticar utilizadores em serviços online de terceiros que processam, armazenam ou comunicam os dados não confidenciais da organização.

- A autenticação multifator é utilizada para autenticar os utilizadores nos serviços de clientes online da organização que processam, armazenam ou comunicam os dados confidenciais dos clientes da organização.

- A autenticação multifator é utilizada para autenticar utilizadores em serviços de clientes online de terceiros que processam, armazenam ou comunicam os dados confidenciais dos clientes da organização.

- A autenticação multifator é utilizada para autenticar utilizadores privilegiados de sistemas.

- A autenticação multifator é utilizada para autenticar utilizadores sem privilégios de sistemas.

- A autenticação multifator é utilizada para autenticar utilizadores de repositórios de dados.

- A autenticação multifator utiliza: algo que os utilizadores tême algo que os utilizadores sabemou algo que os utilizadores têm que é desbloqueado por algo que os utilizadores sabem ou são.

- A autenticação multifator utilizada para autenticar utilizadores de serviços online é resistente a phishing.

- A autenticação multifator utilizada para autenticar utilizadores de sistemas é resistente a phishing.

- A autenticação multifator utilizada para autenticar utilizadores de repositórios de dados é resistente a phishing.

- Os eventos de autenticação multifator com êxito e sem êxito são registados centralmente.

- Os registos de eventos estão protegidos contra modificações e eliminações não autorizadas.

Fora do escopo

Suporte ao cliente

Os seguintes requisitos de ACSC para o nível de vencimento 2 estão relacionados com as identidades dos clientes e estão fora do âmbito deste guia no Microsoft Entra.

- A autenticação multifator é utilizada para autenticar clientes em serviços de clientes online que processam, armazenam ou comunicam dados confidenciais do cliente.

- A autenticação multifator utilizada para autenticar clientes de serviços ao cliente online é resistente ao phishing.

Processos da organização

Os seguintes requisitos acsc para o nível de vencimento 2 são processos organizacionais e estão fora do âmbito deste guia sobre Microsoft Entra identidades da força de trabalho.

- Os registos de eventos de servidores com acesso à Internet são analisados em tempo útil para detetar eventos de cibersegurança.

- Os registos de eventos de servidores com acesso à Internet são analisados em tempo útil para detetar eventos de cibersegurança.

- Os registos de eventos de estações de trabalho são analisados em tempo útil para detetar eventos de cibersegurança.

- Os eventos de cibersegurança são analisados em tempo útil para identificar incidentes de cibersegurança.

- Os incidentes de cibersegurança são comunicados ao Diretor de Segurança de Informações, ou a um dos seus delegados, assim que possível após ocorrerem ou serem detetados.

- Os incidentes de cibersegurança são reportados ao ASD assim que possível após ocorrerem ou serem detetados.

- Após a identificação de um incidente de cibersegurança, o plano de resposta a incidentes de cibersegurança é decretado.

Descrição geral do Nível de Maturidade da MFA 3

Tipos de autenticador permitidos

Qualquer autenticador multifator resistente ao phishing permitido pelo ISM pode ser utilizado para atingir o nível de maturidade 3.

| Microsoft Entra métodos de autenticação | Tipo de autenticador |

|---|---|

|

-> -> -> |

Hardware criptografo multifator |

As nossas recomendações

Para obter orientações sobre a autenticação sem palavra-passe que elimina a maior superfície de ataque, a palavra-passe, consulte Planear uma implementação de autenticação sem palavra-passe no Microsoft Entra.

Para obter mais informações sobre como implementar Windows Hello para Empresas, veja o guia de implementação do Windows Hello para Empresas.

Microsoft Entra métodos de autenticação não permitidos pelo Nível de Maturidade 3

- Início de Sessão por SMS

- Email OTP

- Aplicação Microsoft Authenticator (Início de sessão no telemóvel)

- Palavra-passe mais Telefone (SMS)

- Palavra-passe mais Telefone (Chamada de voz)

- Palavra-passe mais Email OTP

- Palavra-passe mais a aplicação Microsoft Authenticator (OTP)

- Palavra-passe mais OTP de fator único

- Palavra-passe mais Microsoft Entra associada ao TPM de software

- Palavra-passe mais Dispositivo móvel compatível

- Palavra-passe mais Microsoft Entra associada híbrida com o TPM de software

- Palavra-passe mais a Aplicação Microsoft Authenticator (Notificação)

- Palavra-passe mais Microsoft Entra associada ao TPM de hardware

- Palavra-passe mais Microsoft Entra associada híbrida ao TPM de hardware

Autenticação multifator resistente a phishing para convidados

Microsoft Entra ID não suporta o registo de convidados para opções de autenticação multifator resistentes a phishing no inquilino do recurso.

Para impor a autenticação multifator resistente a phishing para convidados no seu inquilino, o acesso entre inquilinos tem de ser configurado para ativar a confiança de entrada para a MFA.

A confiança de entrada para mFA permite que os convidados efetuem a autenticação multifator resistente a phishing no respetivo inquilino doméstico e satisfaçam o requisito de política de acesso condicional para a autenticação resistente ao phishing no seu inquilino.

Para saber mais, veja Configurar definições de acesso entre inquilinos para colaboração B2B – alterar as definições de fidedignidade de entrada para a MFA e afirmações de dispositivos.

Autenticação multifator para sistemas (ambientes de trabalho e servidores)

Veja Autenticação multifator para aceder a ambientes de trabalho e servidores.

Integrar aplicações organizacionais e de terceiros com Microsoft Entra ID

Para integrar aplicações organizacionais que os programadores criam, com Microsoft Entra ID, veja Integrar aplicações que os programadores criam.

Para integrar aplicações de terceiros com Microsoft Entra ID, veja Cinco passos para integrar as suas aplicações com Microsoft Entra ID.

Próximas etapas

- Configurar métodos de autenticação MFA Essential Eight

- Configurar os pontos fortes de autenticação da MFA Essential Eight

- Configurar políticas de acesso condicional do Essential Eight MFA

- Configurar o registo de MFA Essential Eight

- Autenticação multifator resistente a phishing para acesso a ambientes de trabalho, servidores e repositórios de dados