Configurar as definições do sensor Microsoft Defender para Identidade

Neste artigo, irá aprender a configurar corretamente Microsoft Defender para Identidade definições do sensor para começar a ver dados. Terá de efetuar uma configuração e integração adicionais para tirar partido das capacidades completas do Defender para Identidade.

Ver e configurar as definições do sensor

Depois de instalar o sensor do Defender para Identidade, faça o seguinte para ver e configurar as definições do sensor do Defender para Identidade:

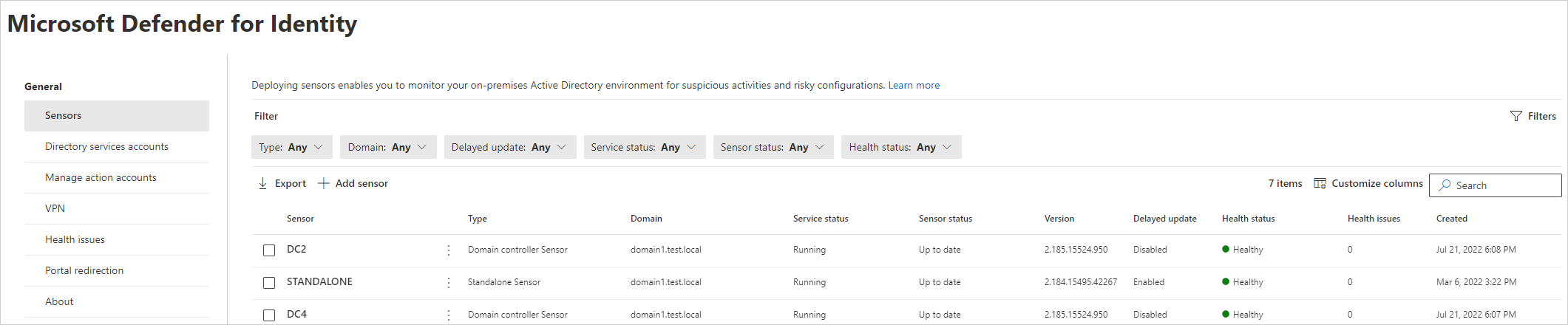

No Microsoft Defender XDR, aceda aSensoresde Identidades>de Definições>. Por exemplo:

A página Sensores apresenta todos os sensores do Defender para Identidade, listando os seguintes detalhes por sensor:

- Nome do sensor

- Associação ao domínio do sensor

- Número da versão do sensor

- Se as atualizações devem ser atrasadas

- Status do serviço de sensores

- Sensor status

- Status de estado de funcionamento do sensor

- O número de problemas de estado de funcionamento

- Quando o sensor foi criado

Para obter mais informações, veja Detalhes do sensor.

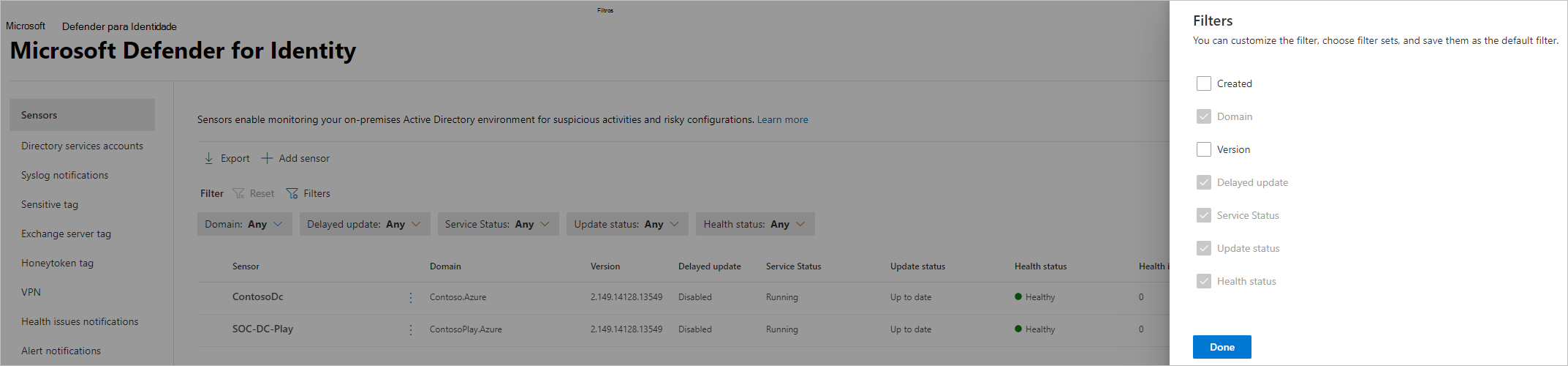

Selecione Filtros para selecionar os filtros que pretende que sejam visíveis. Por exemplo:

Utilize os filtros apresentados para determinar quais os sensores a apresentar. Por exemplo:

Selecione um sensor para mostrar um painel de detalhes com mais informações sobre o sensor e o respetivo estado de funcionamento status. Por exemplo:

Desloque-se para baixo e selecione Gerir sensor para mostrar um painel onde pode configurar os detalhes do sensor. Por exemplo:

Configure os seguintes detalhes do sensor:

Nome Descrição Descrição Opcional. Introduza uma descrição para o sensor do Defender para Identidade. Controladores de Domínio (FQDN) Necessário para os sensores e sensores autónomos do Defender para Identidade instalados nos servidores do AD FS/AD CS e não pode ser modificado para o sensor do Defender para Identidade.

Introduza o FQDN completo do controlador de domínio e selecione o sinal de adição para adicioná-lo à lista. Por exemplo, DC1.domain1.test.local.

Para quaisquer servidores definidos na lista Controladores de Domínio :

- Todos os controladores de domínio cujo tráfego está a ser monitorizado através do espelhamento de porta pelo sensor autónomo do Defender para Identidade têm de estar listados na lista Controladores de Domínio . Se um controlador de domínio não estiver listado na lista Controladores de Domínio , a deteção de atividades suspeitas poderá não funcionar conforme esperado.

- Pelo menos um controlador de domínio na lista deve ser um catálogo global. Isto permite que o Defender para Identidade resolve objetos de computador e utilizador noutros domínios na floresta.Capturar Adaptadores de rede Obrigatório.

- Para sensores do Defender para Identidade, todos os adaptadores de rede que são utilizados para comunicação com outros computadores na sua organização.

- Para o sensor autónomo do Defender para Identidade num servidor dedicado, selecione os adaptadores de rede configurados como a porta espelho de destino. Esses adaptadores de rede recebem o tráfego do controlador de domínio espelhado.Na página Sensores , selecione Exportar para exportar uma lista dos sensores para um ficheiro .csv . Por exemplo:

Validar instalações

Utilize os seguintes procedimentos para validar a instalação do sensor do Defender para Identidade.

Observação

Se estiver a instalar num servidor do AD FS ou do AD CS, irá utilizar um conjunto diferente de validações. Para obter mais informações, veja Validar a implementação com êxito nos servidores do AD FS/AD CS.

Validar a implementação com êxito

Para confirmar que o sensor do Defender para Identidade foi implementado com êxito:

Verifique se o serviço de sensor do Azure Advanced Threat Protection está em execução no seu computador sensor. Depois de guardar as definições do sensor do Defender para Identidade, o início do serviço poderá demorar alguns segundos.

Se o serviço não iniciar, reveja o ficheiro Microsoft.Tri.sensor-Errors.log , localizado por predefinição em

%programfiles%\Azure Advanced Threat Protection sensor\<sensor version>\Logs, onde<sensor version>é a versão que implementou.

Verificar a funcionalidade de alerta de segurança

Esta secção descreve como pode verificar se os alertas de segurança estão a ser acionados conforme esperado.

Ao utilizar os exemplos nos passos seguintes, certifique-se de que substitui contosodc.contoso.azure e contoso.azure pelo FQDN do sensor do Defender para Identidade e do nome de domínio, respetivamente.

Num dispositivo associado a um membro, abra uma linha de comandos e introduza

nslookupIntroduza

servere o FQDN ou endereço IP do controlador de domínio onde o sensor do Defender para Identidade está instalado. Por exemplo:server contosodc.contoso.azureInsira

ls -d contoso.azureRepita os dois passos anteriores para cada sensor que pretende testar.

Aceda à página de detalhes do dispositivo do computador a partir do qual executou o teste de conectividade, como a partir da página Dispositivos , ao procurar o nome do dispositivo ou a partir de outro local no portal do Defender.

No separador detalhes do dispositivo, selecione o separador Linha Cronológica para ver a seguinte atividade:

- Eventos: consultas DNS efetuadas com um nome de domínio especificado

- Tipo de ação MdiDnsQuery

Se o controlador de domínio ou o AD FS/AD CS que está a testar for o primeiro sensor que implementou, aguarde pelo menos 15 minutos antes de verificar qualquer atividade lógica para esse controlador de domínio, permitindo que o back-end da base de dados conclua as implementações de microsserviços iniciais.

Verificar a versão mais recente do sensor disponível

A versão do Defender para Identidade é atualizada frequentemente. Verifique a versão mais recente na páginaIdentidades> das Definições> do Microsoft Defender XDRAcerca de.

Conteúdo relacionado

Agora que configurou os passos de configuração iniciais, pode configurar mais definições. Aceda a qualquer uma das páginas abaixo para obter mais informações:

- Definir etiquetas de entidade: sensível, honeytoken e servidor Exchange

- Configurar exclusões de detecção

- Configurar notificações: problemas de estado de funcionamento, alertas e Syslog