Revise o padrão de referência de rede de implantação comutada e não convergente de dois nós para o Azure Local

Aplica-se a: Azure Local, versões 23H2 e 22H2

Neste artigo, você aprenderá sobre o padrão de referência de rede de dois nós de armazenamento comutado, não convergente e de dois comutadores TOR, que você pode usar para implantar sua solução Local do Azure. As informações neste artigo também ajudarão você a determinar se essa configuração é viável para suas necessidades de planejamento de implantação. Este artigo destina-se aos administradores de TI que implantam e gerenciam o Azure Local em seus datacenters.

Para obter informações sobre outros padrões de rede, consulte Padrões de implantação de rede local do Azure.

Cenários

Os cenários para esse padrão de rede incluem laboratórios, fábricas, filiais e instalações de datacenter.

Implante esse padrão para melhorar o desempenho de rede do seu sistema e se você planeja adicionar nós adicionais. A replicação do tráfego de armazenamento Leste-Oeste não interferirá nem competirá com o tráfego Norte-Sul dedicado ao gerenciamento e à computação. A configuração lógica de rede ao adicionar nós adicionais está pronta sem exigir tempo de inatividade da carga de trabalho ou alterações na conexão física. Os serviços SDN L3 são totalmente suportados neste padrão.

Serviços de roteamento, como BGP, podem ser configurados diretamente nos switches TOR se suportarem serviços L3. Os recursos de segurança de rede, como microssegmentação e QoS, não exigem configuração extra no dispositivo de firewall, pois são implementados na camada do adaptador de rede virtual.

Componentes de conectividade física

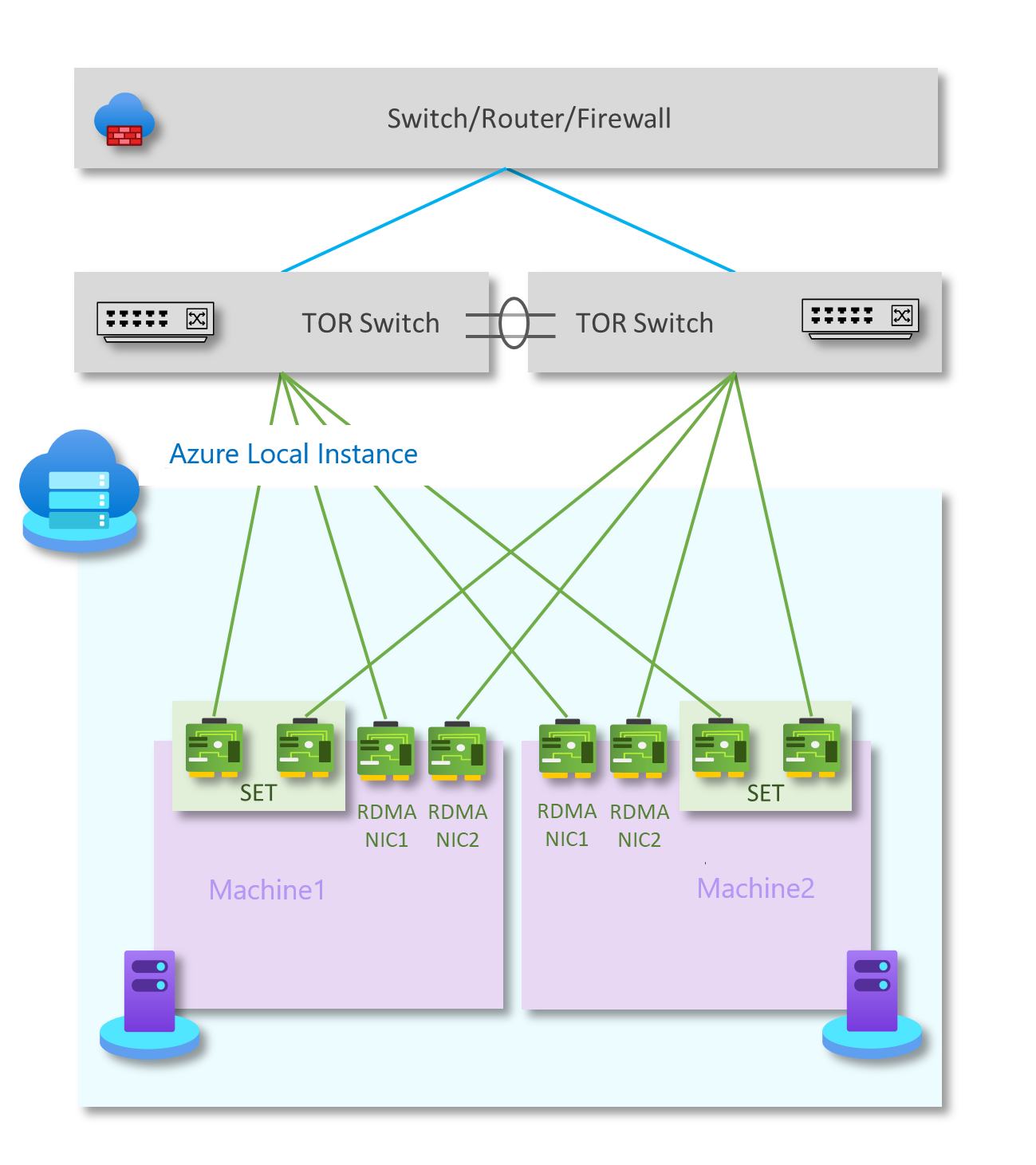

Conforme descrito no diagrama abaixo, este padrão tem os seguintes componentes de rede física:

Para o tráfego norte/sul, o sistema neste padrão é implementado com dois switches TOR na configuração MLAG.

Duas placas de rede agrupadas para lidar com o tráfego de gerenciamento e computação conectado a dois switches TOR. Cada NIC é conectada a um switch TOR diferente.

Duas NICs RDMA em configuração autônoma. Cada NIC é conectada a um switch TOR diferente. A capacidade multicanal SMB fornece agregação de caminho e tolerância a falhas.

Como opção, as implantações podem incluir uma placa BMC para permitir o gerenciamento remoto do ambiente. Algumas soluções podem usar uma configuração sem cabeça sem uma placa BMC para fins de segurança.

| Redes | Gestão e computação | Armazenamento | BMC |

|---|---|---|---|

| Velocidade do link | Pelo menos 1 Gbps. 10 Gbps recomendado | Pelo menos 10 Gbps | Verifique com o fabricante do hardware |

| Tipo de interface | RJ45, SFP+ ou SFP28 | SFP+ ou SFP28 | RJ45 |

| Portas e agregação | Duas portas agrupadas | Duas portas independentes | Uma porta |

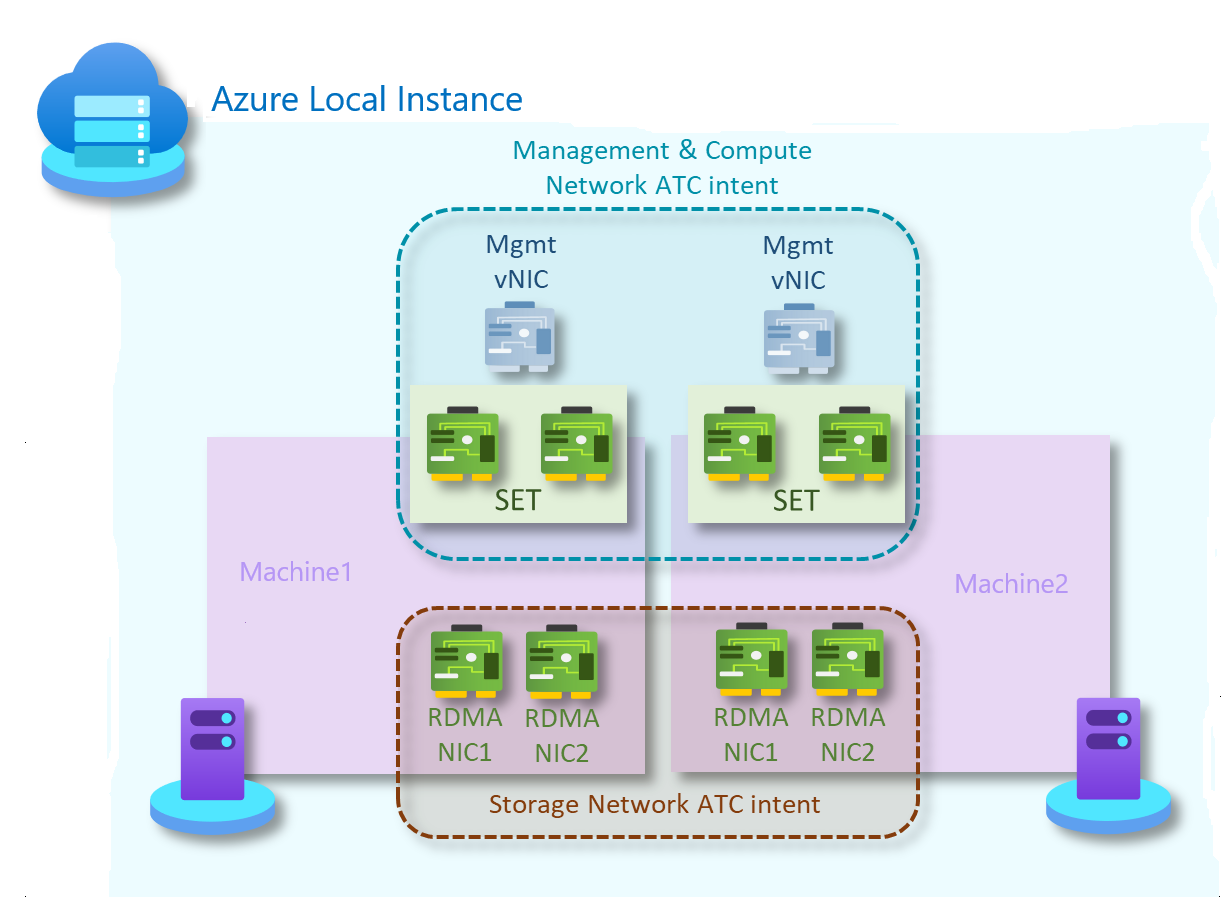

Intenções do ATC de rede

Intenção de gerenciamento e computação

- Tipo de intenção: Gestão e computação

- Modo de intenção: Modo de cluster

- Teaming: Sim. pNIC01 e pNIC02 estão unidos

- VLAN de gerenciamento padrão: a VLAN configurada para adaptadores de gerenciamento não foi modificada

- PA & computar VLANs e vNICs: o ATC de rede é transparente para vNICs de PA e VLAN ou para vNICs e VLANs de VM de computação

Intenção de armazenamento

- Tipo de intenção: Armazenamento

- Modo de intenção: modo de cluster

- Teaming: pNIC03 e pNIC04 usam SMB Multichannel para fornecer resiliência e agregação de largura de banda

- VLANs padrão:

- 711 para rede de armazenamento 1

- 712 para rede de armazenamento 2

- Sub-redes padrão:

- 10.71.1.0/24 para rede de armazenamento 1

- 10.71.2.0/24 para rede de armazenamento 2

Siga estas etapas para criar intenções de rede para esse padrão de referência:

Execute o PowerShell como administrador.

Execute os seguintes comandos:

Add-NetIntent -Name <Management_Compute> -Management -Compute -ClusterName <HCI01> -AdapterName <pNIC01, pNIC02> Add-NetIntent -Name <Storage> -Storage -ClusterName <HCI01> -AdapterName <pNIC03, pNIC04>

Componentes de conectividade lógica

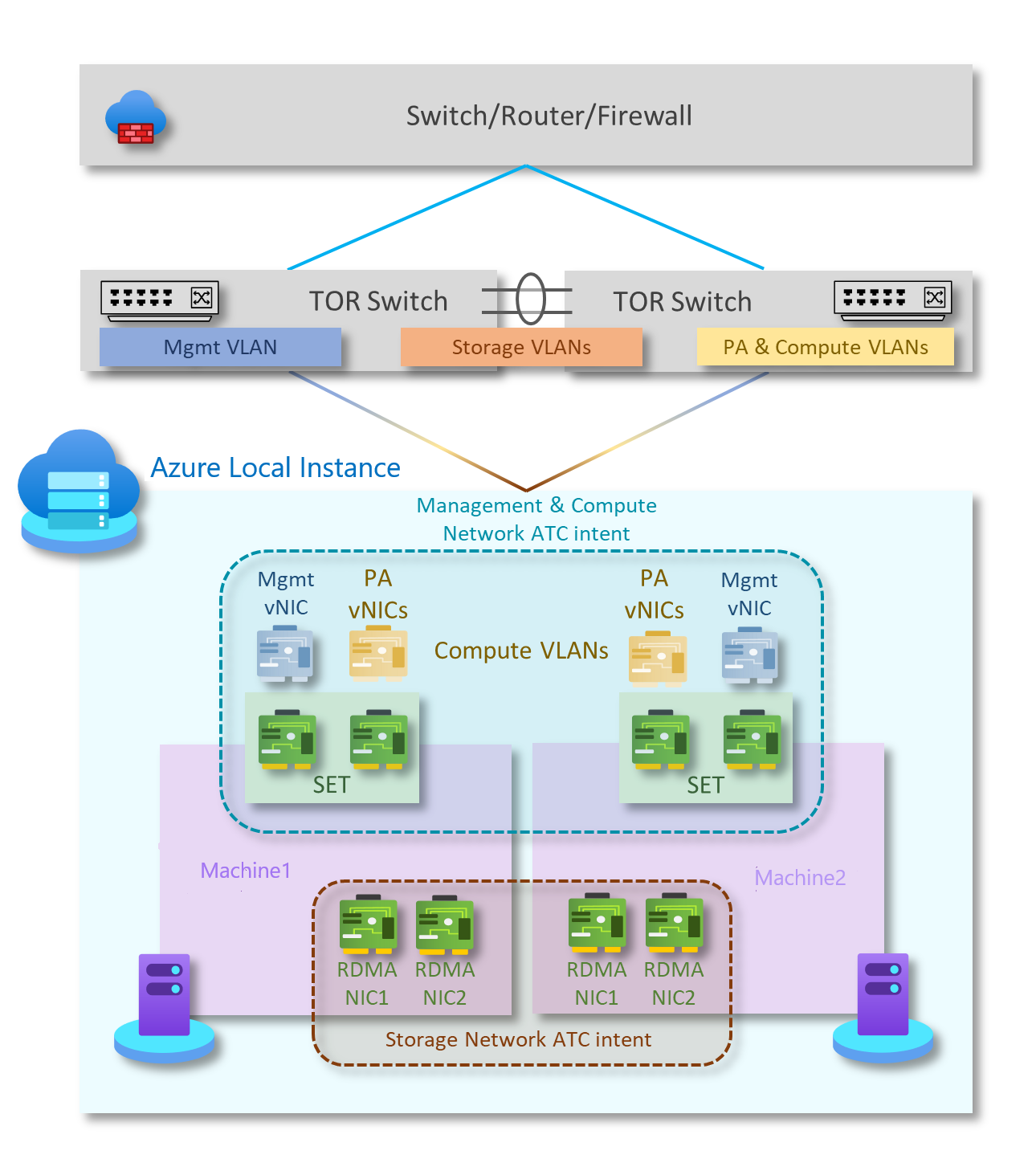

Como ilustrado no diagrama abaixo, este padrão tem os seguintes componentes de rede lógica:

VLANs de rede de armazenamento

O tráfego baseado em intenção de armazenamento consiste em duas redes individuais que suportam o tráfego RDMA. Cada interface é dedicada a uma rede de armazenamento separada e ambas podem usar a mesma tag VLAN.

Os adaptadores de armazenamento operam em diferentes sub-redes IP. Cada rede de armazenamento usa as VLANs predefinidas ATC por padrão (711 e 712). No entanto, essas VLANs podem ser personalizadas, se necessário. Além disso, se a sub-rede padrão definida pelo ATC não for utilizável, você será responsável por atribuir todos os endereços IP de armazenamento no sistema.

Para obter mais informações, consulte Visão geral do ATC de rede.

Rede OOB

A rede out of Band (OOB) é dedicada a suportar a interface de gerenciamento de servidor "light-out", também conhecida como controlador de gerenciamento da placa base (BMC). Cada interface BMC se conecta a um switch fornecido pelo cliente. O BMC é usado para automatizar cenários de inicialização PXE.

A rede de gerenciamento requer acesso à interface BMC usando a porta 623 do protocolo UDP (User Datagram Protocol) da IPMI (Intelligent Platform Management Interface).

A rede OOB é isolada de cargas de trabalho de computação e é opcional para implantações não baseadas em soluções.

VLAN de gerenciamento

Todos os hosts de computação física exigem acesso à rede lógica de gerenciamento. Para o planejamento de endereços IP, cada host de computação físico deve ter pelo menos um endereço IP atribuído a partir da rede lógica de gerenciamento.

Um servidor DHCP pode atribuir automaticamente endereços IP para a rede de gestão ou pode atribuir manualmente endereços IP estáticos. Quando o DHCP é o método de atribuição IP preferencial, recomendamos que você use reservas DHCP sem expiração.

A rede de gerenciamento suporta as seguintes configurações de VLAN:

VLAN nativa - não é necessário fornecer IDs de VLAN. Isso é necessário para instalações baseadas em soluções.

VLAN com tags - você fornece IDs de VLAN no momento da implantação.

A rede de gestão suporta todo o tráfego utilizado para a gestão do cluster, incluindo o Ambiente de Trabalho Remoto, o Windows Admin Center e o Ative Directory.

Para obter mais informações, consulte Planejar uma infraestrutura SDN: gerenciamento e provedor de HNV.

Computar VLANs

Em alguns cenários, você não precisa usar redes virtuais SDN com encapsulamento VXLAN (Virtual Extensible LAN). Em vez disso, você pode usar VLANs tradicionais para isolar suas cargas de trabalho de locatário. Essas VLANs são configuradas na porta do switch TOR no modo tronco. Ao conectar novas VMs a essas VLANs, a tag VLAN correspondente é definida no adaptador de rede virtual.

Rede HNV Provider Address (PA)

A rede de Endereço do Provedor (PA) da Virtualização de Rede Hyper-V (HNV) serve como a rede física subjacente para tráfego de locatário Leste/Oeste (interno-interno), tráfego de locatário Norte/Sul (externo-interno) e para trocar informações de emparelhamento BGP com a rede física. Essa rede só é necessária quando há necessidade de implantar redes virtuais usando encapsulamento VXLAN para outra camada de isolamento e para multilocação de rede.

Para obter mais informações, consulte Planejar uma infraestrutura SDN: gerenciamento e provedor de HNV.

Opções de isolamento de rede

As seguintes opções de isolamento de rede são suportadas:

VLANs (IEEE 802.1Q)

As VLANs permitem que dispositivos que devem ser mantidos separados compartilhem o cabeamento de uma rede física e, ainda assim, sejam impedidos de interagir diretamente uns com os outros. Esta partilha gerida produz ganhos em simplicidade, segurança, gestão de tráfego e economia. Por exemplo, uma VLAN pode ser usada para separar o tráfego dentro de uma empresa com base em usuários individuais ou grupos de usuários ou suas funções, ou com base em características de tráfego. Muitos serviços de hospedagem na Internet usam VLANs para separar zonas privadas umas das outras, permitindo que os servidores de cada cliente sejam agrupados em um único segmento de rede, não importa onde os servidores individuais estejam localizados no data center. Algumas precauções são necessárias para evitar que o tráfego "escape" de uma determinada VLAN, uma exploração conhecida como salto de VLAN.

Para obter mais informações, consulte Compreender o uso de redes virtuais e VLANs.

Políticas padrão de acesso à rede e microssegmentação

As políticas de acesso à rede padrão garantem que todas as máquinas virtuais (VMs) em seu cluster HCI do Azure Stack estejam protegidas por padrão contra ameaças externas. Com essas políticas, bloquearemos o acesso de entrada a uma VM por padrão, ao mesmo tempo em que daremos a opção de habilitar portas de entrada seletivas e, assim, proteger as VMs contra ataques externos. Essa imposição está disponível por meio de ferramentas de gerenciamento como o Windows Admin Center.

A microssegmentação envolve a criação de políticas de rede granulares entre aplicativos e serviços. Isso essencialmente reduz o perímetro de segurança a uma cerca ao redor de cada aplicativo ou VM. Esta vedação permite apenas a comunicação necessária entre níveis de aplicação ou outros limites lógicos, tornando assim extremamente difícil que as ciberameaças se espalhem lateralmente de um sistema para outro. A microssegmentação isola com segurança as redes umas das outras e reduz a superfície total de ataque de um incidente de segurança de rede.

As políticas de acesso à rede padrão e a microssegmentação são realizadas como regras de firewall com cinco tuplas (prefixo de endereço de origem, porta de origem, prefixo de endereço de destino, porta de destino e protocolo) em clusters HCI do Azure Stack. As regras de firewall também são conhecidas como NSGs (Network Security Groups). Essas políticas são impostas na porta vSwitch de cada VM. As políticas são enviadas por push através da camada de gerenciamento e o controlador de rede SDN as distribui para todos os hosts aplicáveis. Essas políticas estão disponíveis para VMs em redes VLAN tradicionais e em redes de sobreposição SDN.

Para obter mais informações, consulte O que é o Datacenter Firewall?.

QoS para adaptadores de rede VM

Você pode configurar a Qualidade de Serviço (QoS) para um adaptador de rede VM para limitar a largura de banda em uma interface virtual para evitar que uma VM de alto tráfego entre em conflito com outro tráfego de rede VM. Você também pode configurar a QoS para reservar uma quantidade específica de largura de banda para uma VM para garantir que a VM possa enviar tráfego independentemente de outro tráfego na rede. Isso pode ser aplicado a VMs conectadas a redes VLAN tradicionais, bem como VMs conectadas a redes de sobreposição SDN.

Para obter mais informações, consulte Configurar QoS para um adaptador de rede VM.

Redes virtuais

A virtualização de rede fornece redes virtuais para VMs de forma semelhante a como a virtualização de servidor (hipervisor) fornece VMs para o sistema operacional. A virtualização de rede separa as redes virtuais da infraestrutura de rede física e remove as restrições de VLAN e atribuição hierárquica de endereços IP do provisionamento de VM. Essa flexibilidade facilita a migração para nuvens IaaS (infraestrutura como serviço) e é eficiente para hosters e administradores de datacenter gerenciarem sua infraestrutura e manterem o isolamento multilocatário necessário, os requisitos de segurança e os endereços IP de VM sobrepostos.

Para obter mais informações, consulte Virtualização de rede Hyper-V.

Opções de serviços de rede L3

As seguintes opções de serviço de rede L3 estão disponíveis:

Peering de rede virtual

O emparelhamento de rede virtual permite conectar duas redes virtuais perfeitamente. Uma vez emparelhadas, para fins de conectividade, as redes virtuais aparecem como uma só. As vantagens da utilização do peering de redes virtuais incluem:

- O tráfego entre VMs nas redes virtuais emparelhadas é roteado através da infraestrutura de backbone apenas através de endereços IP privados. A comunicação entre as redes virtuais não requer Internet pública ou gateways.

- Uma ligação de baixa latência e largura de banda alta entre os recursos em redes virtuais diferentes.

- A capacidade de recursos em uma rede virtual para se comunicar com recursos em uma rede virtual diferente.

- Nenhum tempo de inatividade para recursos em qualquer rede virtual ao criar o emparelhamento.

Para obter mais informações, consulte Emparelhamento de rede virtual.

Balanceador de carga de software SDN

Os Provedores de Serviços de Nuvem (CSPs) e as empresas que implantam o Software Defined Networking (SDN) podem usar o Software Load Balancer (SLB) para distribuir uniformemente o tráfego de rede do cliente entre os recursos da rede virtual. O SLB permite que vários servidores hospedem a mesma carga de trabalho, proporcionando alta disponibilidade e escalabilidade. Ele também é usado para fornecer serviços NAT (Network Address Translation) de entrada para acesso de entrada a VMs e serviços NAT de saída para conectividade de saída.

Usando o SLB, você pode expandir seus recursos de balanceamento de carga usando VMs SLB nos mesmos servidores de computação Hyper-V que você usa para suas outras cargas de trabalho de VM. O SLB oferece suporte à criação e exclusão rápidas de pontos de extremidade de balanceamento de carga, conforme necessário para operações CSP. Além disso, o SLB suporta dezenas de gigabytes por cluster, fornece um modelo de provisionamento simples e é fácil de dimensionar e inserir. O SLB usa o Border Gateway Protocol para anunciar endereços IP virtuais para a rede física.

Para obter mais informações, consulte O que é SLB para SDN?

Gateways VPN SDN

O SDN Gateway é um roteador compatível com BGP (Border Gateway Protocol) baseado em software projetado para CSPs e empresas que hospedam redes virtuais multilocatárias usando a Virtualização de Rede Hyper-V (HNV). Você pode usar o Gateway RAS para rotear o tráfego de rede entre uma rede virtual e outra rede, local ou remota.

O SDN Gateway pode ser usado para:

Crie conexões IPsec seguras site a site entre redes virtuais SDN e redes de clientes externos pela Internet.

Crie conexões GRE (Generic Routing Encapsulation) entre redes virtuais SDN e redes externas. A diferença entre conexões site a site e conexões GRE é que esta última não é uma conexão criptografada.

Para obter mais informações sobre cenários de conectividade GRE, consulte Túnel GRE no Windows Server.

Crie conexões de camada 3 (L3) entre redes virtuais SDN e redes externas. Nesse caso, o gateway SDN simplesmente atua como um roteador entre sua rede virtual e a rede externa.

SDN Gateway requer SDN Network Controller. O Controlador de Rede executa a implantação de pools de gateways, configura conexões de locatário em cada gateway e alterna fluxos de tráfego de rede para um gateway em espera se um gateway falhar.

Os gateways usam o Border Gateway Protocol para anunciar pontos de extremidade GRE e estabelecer conexões ponto a ponto. A implantação de SDN cria um pool de gateway padrão que oferece suporte a todos os tipos de conexão. Dentro desse pool, você pode especificar quantos gateways são reservados em espera caso um gateway ativo falhe.

Para obter mais informações, consulte O que é o gateway RAS para SDN?

Próximos passos

Saiba mais sobre o padrão de rede totalmente convergente e comutado de armazenamento de dois nós.