Obtenha respostas a perguntas comuns sobre o Microsoft Defender for Servers.

Preços

Quais os servidores que pago numa subscrição?

Quando você habilita o Defender for Servers em uma assinatura, é cobrado por todas as máquinas com base em seus estados de energia.

| Estado | Detalhes | Faturação |

|---|---|---|

| Azure VMs | ||

| A iniciar | Inicialização da VM. | Não faturado |

| Em Execução | Estado normal de trabalho. | Faturado |

| A parar | Transitório. Move para o estado Interrompido quando terminar. | Faturado |

| Parada | A VM é desligada de dentro do SO convidado ou usando APIs de PowerOff. O hardware ainda está alocado e a máquina permanece no host. | Faturado |

| A desalocar | Transitório. Move para o estado Desalocado quando terminar. | Não faturado |

| Desalocada | VM interrompida e removida do host. | Não faturado |

| Máquinas Azure Arc | ||

| Ligação | Servidores conectados, mas pulsação ainda não recebida. | Não faturado |

| Ligado | Receber batimento cardíaco regular do agente Connected Machine. | Faturado |

| Offline/Desconectado | Nenhum batimento cardíaco recebido em 15-30 minutos. | Não faturado |

| Fora do prazo | Se desconectado por 45 dias, o status pode mudar para Expirado. | Não faturado |

Quais são os requisitos de licenciamento para o Microsoft Defender for Endpoint?

As licenças do Defender for Endpoint for Servers estão incluídas no Defender for Servers.

Posso obter um desconto se já tiver uma licença do Microsoft Defender for Endpoint?

Se você já tiver uma licença do Microsoft Defender for Endpoint for Servers, não pagará por essa parte da licença do Microsoft Defender for Servers Plan 1 ou 2.

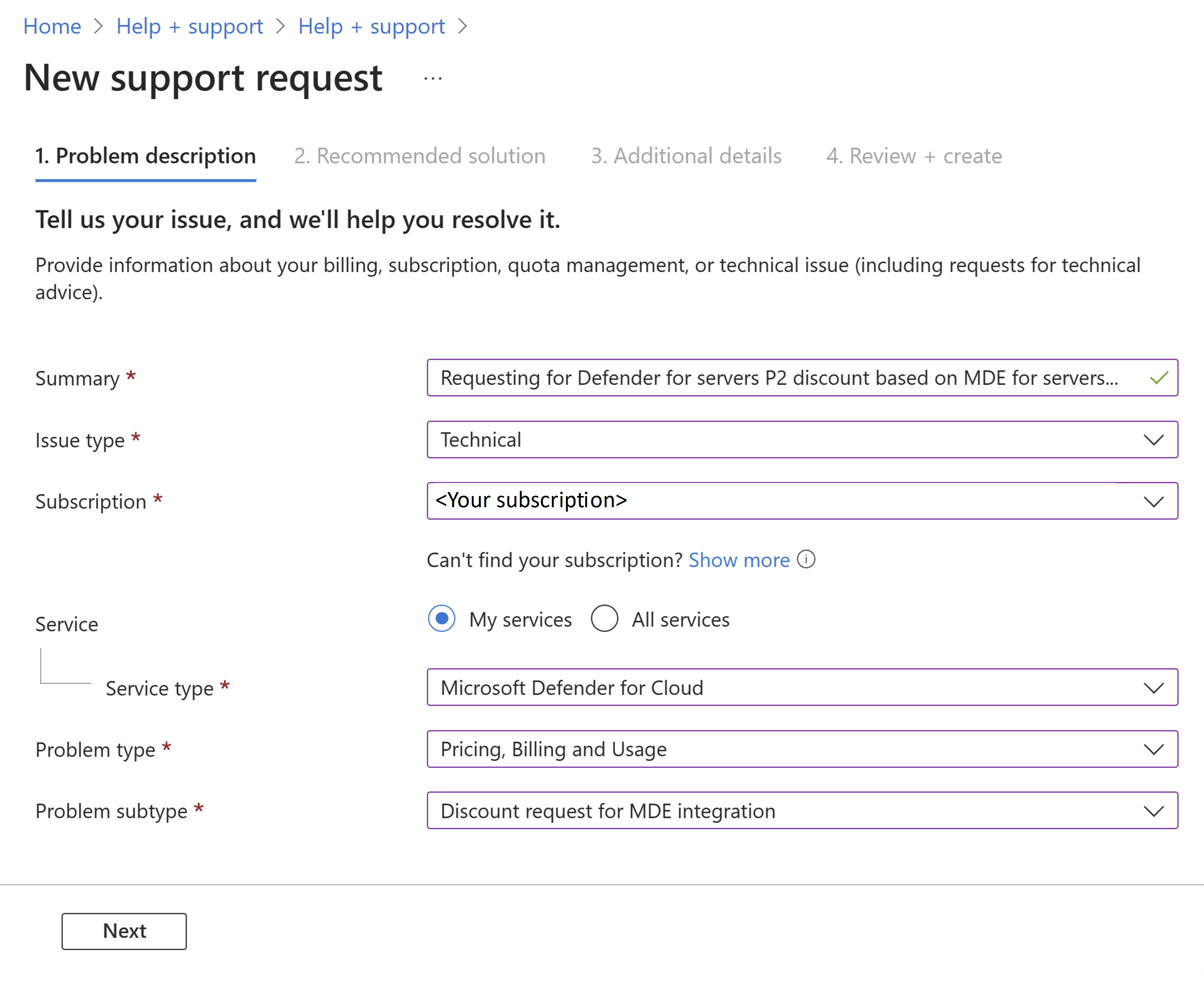

Para solicitar seu desconto, no portal do Azure, selecione Suporte e Solução de Problemas>Ajuda + suporte. Selecione Criar um pedido de suporte e preencha os campos.

Em Detalhes adicionais, insira detalhes, ID do locatário, o número de licenças do Defender for Endpoint que foram compradas, a data de validade e todos os outros campos obrigatórios.

Conclua o processo e selecione Criar.

O desconto entra em vigor a partir da data de aprovação. Não é retroativo.

Qual é a franquia gratuita de ingestão de dados?

Quando o Defender for Servers Plan 2 está ativado, você recebe uma franquia gratuita de ingestão de dados para tipos de dados específicos. Mais informações

Implementação

Posso habilitar o Defender for Servers em um subconjunto de máquinas em uma assinatura?

Sim, você pode habilitar o Defender for Servers em recursos específicos em uma assinatura. Saiba mais sobre como planejar o escopo da implantação.

Como o Defender for Servers coleta dados?

Saiba mais sobre os métodos de coleta de dados no Defender for Servers.

Onde o Defender for Servers armazena meus dados?

Saiba mais sobre a residência de dados do Defender for Cloud.

O Defender for Servers precisa de um espaço de trabalho do Log Analytics?

O Plano 1 do Defender for Servers não depende do Log Analytics. No Plano 2 do Defender for Servers, você precisa de um espaço de trabalho do Log Analytics para aproveitar o benefício gratuito de ingestão de dados. Você também precisa de um espaço de trabalho para usar o monitoramento de integridade de arquivos no Plano 2. Se você configurar um espaço de trabalho do Log Analytics para o benefício gratuito de ingestão de dados, precisará habilitar o Defender for Servers Plan 2 diretamente nele.

E se eu tiver o Defender for Servers habilitado em um espaço de trabalho, mas não em uma assinatura?

O método herdado para integrar servidores ao Defender for Servers Plan 2 usando um espaço de trabalho e o agente do Log Analytics não é mais suportado ou disponível no portal. Para garantir que as máquinas atualmente conectadas ao espaço de trabalho permaneçam protegidas, faça o seguinte:

- Máquinas locais e multicloud: se você já integrou máquinas locais e AWS/GCP usando o método herdado, conecte essas máquinas ao Azure como servidores habilitados para Azure Arc à assinatura com o Defender for Servers Plan 2 habilitado.

- Máquinas selecionadas: Se você usou o método herdado para habilitar o Defender for Servers Plan 2 em máquinas individuais, recomendamos que habilite o Defender for Server Plan 2 em toda a assinatura. Em seguida, você pode excluir máquinas específicas usando a configuração no nível de recurso.

Integração do Defender for Endpoint

Qual plano do Microsoft Defender for Endpoint é suportado no Defender for Servers?

O Defender for Servers Plan 1 e Plan 2 fornece os recursos do Microsoft Defender for Endpoint Plan 2, incluindo EDR (endpoint detection and response).

Preciso comprar uma solução antimalware separada para minhas máquinas?

N.º Com a integração do Defender for Endpoint no Defender for Servers, você também terá proteção contra malware em suas máquinas. Além disso, o Defender for Servers Plan 2 fornece verificação de malware sem agente.

Nos novos sistemas operacionais Windows Server, o Microsoft Defender Antivírus faz parte do sistema operacional e será habilitado no modo ativo. Para máquinas que executam o Windows Server com a integração da solução unificada do Defender for Endpoint habilitada, o Defender for Servers implanta o Defender Antivírus no modo ativo. No Linux, o Defender for Servers implanta o Defender for Endpoint incluindo o componente antimalware e define o componente no modo passivo.

Como faço para mudar de uma ferramenta EDR que não seja da Microsoft?

Instruções completas para alternar de uma solução de ponto de extremidade que não seja da Microsoft estão disponíveis na documentação do Microsoft Defender for Endpoint: Visão geral da migração.

O que é o "MDE. Windows" / "MDE. Linux" em execução nas minhas máquinas?

Quando você ativa o plano do Defender for Servers em uma assinatura, a integração nativa do Defender for Endpoint no Defender for Cloud implanta automaticamente o agente do Defender for Endpoint em máquinas suportadas na assinatura, conforme necessário. A integração automática instala o MDE. Windows/MDE. Extensão Linux.

Se a extensão não estiver aparecendo, verifique se a máquina atende aos pré-requisitos e se o Defender for Servers está habilitado.

Importante

Se você excluir o MDE. Windows/MDE. Extensão Linux , ele não removerá o Microsoft Defender for Endpoint. Saiba mais sobre servidores Windows externos do Defender for Endpoint.

Suporte e digitalização de máquinas

Que tipos de máquinas virtuais são suportados pelo Defender for Servers?

Analise as máquinas Windows e Linux suportadas pela integração do Defender for Endpoint.

Com que frequência o Defender for Cloud verifica vulnerabilidades do sistema operacional, atualizações do sistema e problemas de proteção de endpoint?

Sistema operacional: os dados são atualizados dentro de 48 horas Atualizações do sistema: os dados são atualizados dentro de 24 horas Proteção de ponto final: os dados são atualizados dentro de 8 horas

O Defender for Cloud normalmente verifica novos dados a cada hora e atualiza as recomendações de segurança de acordo.

Como os instantâneos de VM coletados pela verificação sem agente são protegidos?

A verificação sem agente protege os instantâneos de disco de acordo com os mais altos padrões de segurança da Microsoft. As medidas de segurança incluem:

- Os dados são criptografados em repouso e em trânsito.

- Os instantâneos são excluídos imediatamente quando o processo de análise é concluído.

- Os snapshots permanecem na região original da AWS ou do Azure. Os instantâneos do EC2 não são copiados para o Azure.

- Isolamento de ambientes por conta/subscrição de cliente.

- Somente metadados contendo resultados de varredura são enviados para fora do ambiente de varredura isolado.

- Todas as operações são auditadas.

O que é o recurso de provisionamento automático para verificação de vulnerabilidades com uma solução "traga sua própria licença" (BYOL)? Pode ser aplicado em múltiplas soluções?

O Defender for Servers pode verificar máquinas para ver se elas têm uma solução EDR habilitada. Caso contrário, você pode usar o Gerenciamento de Vulnerabilidades do Microsoft Defender integrado por padrão ao Defender for Cloud. Como alternativa, o Defender for Cloud pode implantar um verificador de vulnerabilidades BYOL não Microsoft compatível. Você só pode usar um único scanner BYOL. Não há suporte para vários scanners que não sejam da Microsoft.

O mecanismo de varredura integrado do Defender for Vulnerability Management encontra vulnerabilidades na rede?

Não, ele só encontra vulnerabilidades na própria máquina.

Por que recebo a mensagem "Dados de verificação ausentes" para minha VM?

Essa mensagem aparece quando não há dados de verificação para uma VM. Demora cerca de uma hora ou menos a analisar os dados depois de um método de recolha de dados estar ativado. Após a verificação inicial, você pode receber essa mensagem porque não há dados de verificação disponíveis. Por exemplo, as verificações não são preenchidas para uma VM que está parada. Essa mensagem também pode aparecer se os dados da varredura não tiverem sido preenchidos recentemente.

Porque é que uma máquina é mostrada como não aplicável?

A lista de recursos na guia Não aplicável inclui uma coluna Motivo

| Razão | Detalhes |

|---|---|

| Não há dados de varredura disponíveis na máquina | Não há resultados de conformidade para esta máquina no Azure Resource Graph. Todos os resultados de conformidade são gravados no Azure Resource Graph pela extensão de configuração da máquina do Azure. Você pode verificar os dados no Azure Resource Graph usando as [consultas do Resource Graph de exemplo][(/azure/governance/policy/samples/resource-graph-samples?tabs=azure-cli#azure-policy-guest-configuration). |

| A extensão de configuração da máquina do Azure não está instalada na máquina | A máquina está faltando a extensão, que é um pré-requisito para avaliar a conformidade em relação à Microsoft Cloud Security Baseline. |

| A identidade gerenciada pelo sistema não está configurada na máquina | Uma identidade gerenciada atribuída pelo sistema deve ser implantada na máquina. |

| A recomendação está desativada na política | A definição de política que avalia a linha de base do SO está desativada no âmbito que inclui o |