Acesso à máquina just-in-time

O Defender for Servers Plan 2 no Microsoft Defender for Cloud fornece um recurso de acesso à máquina just-in-time.

Os agentes de ameaças caçam ativamente máquinas acessíveis com portas de gerenciamento abertas, como RDP ou SSH. Todas as suas máquinas são alvos potenciais para um ataque. Quando uma máquina é comprometida com êxito, ela é usada como ponto de entrada para atacar outros recursos no ambiente.

Para reduzir as superfícies de ataque, queremos menos portas abertas, especialmente portas de gerenciamento. Os usuários legítimos também usam essas portas, por isso não é prático mantê-las fechadas.

Para resolver esse dilema, o Defender for Cloud oferece acesso just-in-time à máquina para que você possa bloquear o tráfego de entrada para suas VMs, reduzindo a exposição a ataques e fornecendo acesso fácil para se conectar a VMs quando necessário. O acesso just-in-time está disponível quando o Defender for Servers Plan 2 está ativado.

Acesso just-in-time e recursos de rede

Azure

No Azure, você pode bloquear o tráfego de entrada em portas específicas, habilitando o acesso just-in-time.

- O Defender for Cloud garante a existência de regras de "negar todo o tráfego de entrada" para as portas selecionadas no grupo de segurança de rede (NSG) e nas regras do Firewall do Azure.

- Essas regras restringem o acesso às portas de gerenciamento de suas VMs do Azure e as defendem de ataques.

- Se já existirem outras regras para as portas selecionadas, essas regras terão prioridade sobre as novas regras de "negar todo o tráfego de entrada".

- Se não houver regras existentes nas portas selecionadas, as novas regras terão prioridade máxima no NSG e no Firewall do Azure.

AWS

Na AWS, ao permitir o acesso just-in-time, as regras relevantes nos security groups do EC2 anexados (para as portas selecionadas) são revogadas, bloqueando o tráfego de entrada nessas portas específicas.

- Quando um usuário solicita acesso a uma VM, o Defender for Servers verifica se o usuário tem permissões de controle de acesso baseado em função do Azure (Azure RBAC) para essa VM.

- Se a solicitação for aprovada, o Defender for Cloud configurará os NSGs e o Firewall do Azure para permitir o tráfego de entrada para as portas selecionadas a partir do endereço IP (ou intervalo) relevante, pelo tempo especificado.

- Na AWS, o Defender for Cloud cria um novo security group do EC2 que permite o tráfego de entrada para as portas especificadas.

- Após o tempo expirar, o Defender for Cloud restaura os NSGs para seus estados anteriores

- As conexões já estabelecidas não são interrompidas.

Nota

- O acesso just-in-time não suporta VMs protegidas por Firewalls do Azure controladas pelo Azure Firewall Manager.

- O Firewall do Azure deve ser configurado com Regras (Clássico) e não pode usar políticas de Firewall.

Identificar VMs para acesso just-in-time

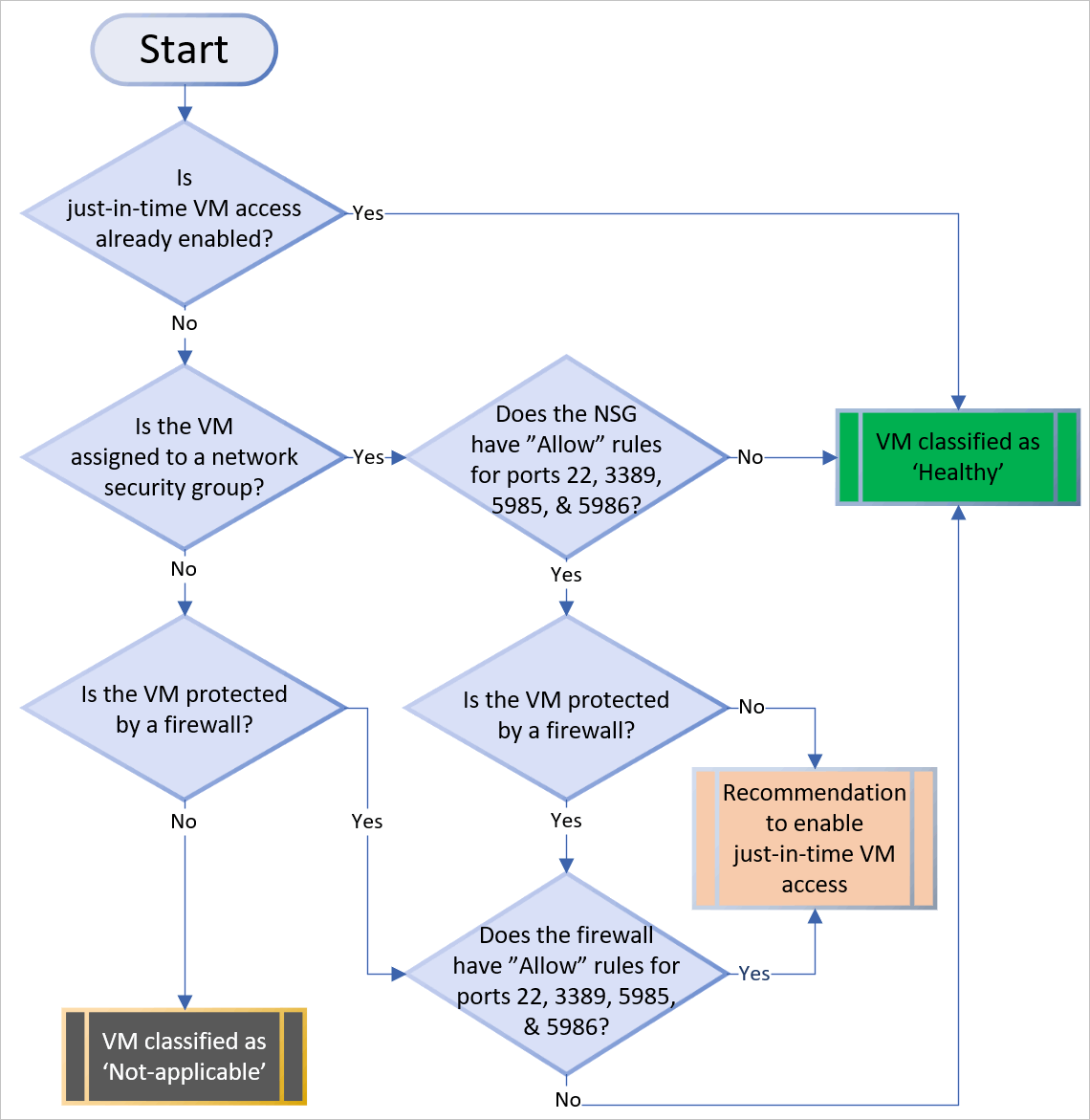

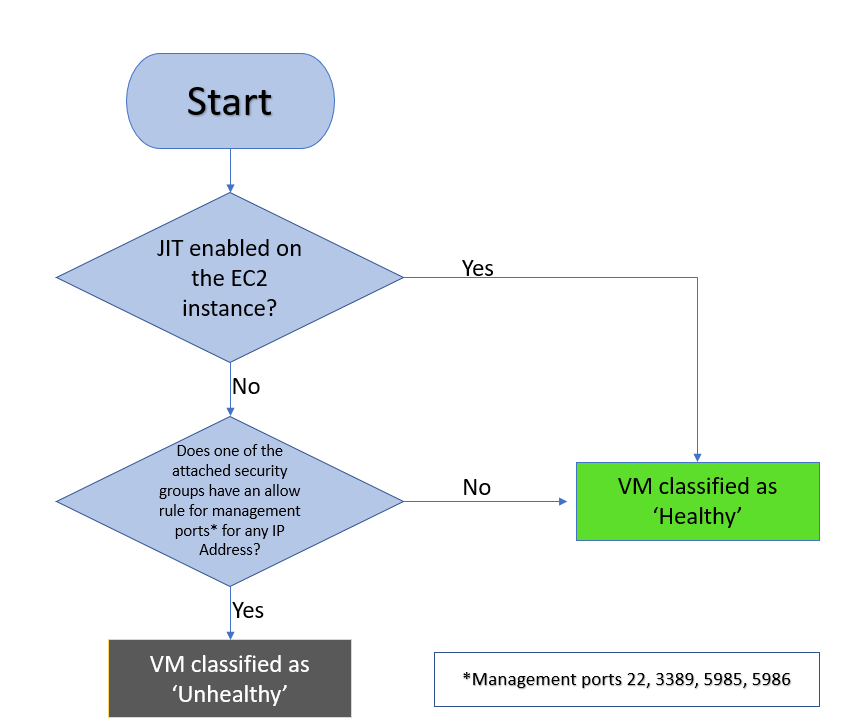

O diagrama a seguir mostra a lógica que o Defender for Servers aplica ao decidir como categorizar suas VMs suportadas:

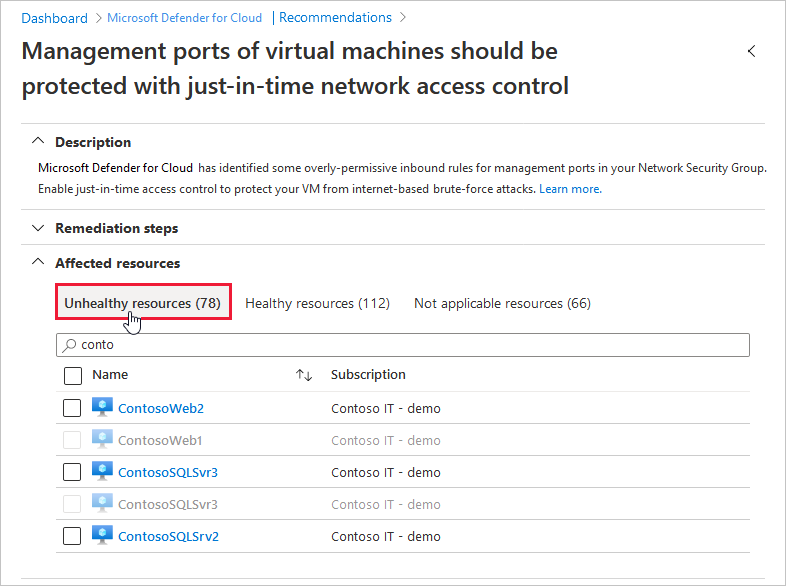

Quando o Defender for Cloud encontra uma máquina que pode se beneficiar do acesso just-in-time, ele adiciona essa máquina à guia Recursos não íntegros da recomendação.