Exibir e corrigir vulnerabilidades de imagens executadas em clusters Kubernetes (pontuação segura)

Nota

Esta página descreve a abordagem clássica de pontuação segura para o gerenciamento de vulnerabilidades no Defender for Cloud. Os clientes que usam o Defender CSPM devem usar a nova abordagem baseada em risco: Visualize e corrija vulnerabilidades para imagens em execução em seus clusters Kubernetes (baseado em risco).

O Defender for Cloud oferece aos seus clientes a capacidade de priorizar a correção de vulnerabilidades em imagens que estão sendo usadas atualmente em seu ambiente usando a recomendação Executando imagens de contêiner caso as descobertas de vulnerabilidade sejam resolvidas .

Para fornecer descobertas para a recomendação, o Defender for Cloud usa a descoberta sem agente para o Kubernetes ou o sensor do Defender para criar um inventário completo de seus clusters Kubernetes e suas cargas de trabalho e correlaciona esse inventário com os relatórios de vulnerabilidade criados para suas imagens de registro. A recomendação mostra seus contêineres em execução com as vulnerabilidades associadas às imagens usadas por cada contêiner e etapas de correção.

O Defender for Cloud apresenta as descobertas e informações relacionadas como recomendações, incluindo informações relacionadas, como etapas de correção e CVEs relevantes. Pode ver as vulnerabilidades identificadas para uma ou mais subscrições ou para um recurso específico.

Dentro de cada recomendação, os recursos são agrupados em guias:

- Recursos saudáveis – recursos relevantes, que não são afetados ou sobre os quais você já corrigiu o problema.

- Recursos insalubres – recursos que ainda são impactados pelo problema identificado.

- Recursos não aplicáveis – recursos para os quais a recomendação não pode dar uma resposta definitiva. A guia não aplicável também inclui os motivos para cada recurso.

Exibir vulnerabilidades em um cluster específico

Para exibir vulnerabilidades de um cluster específico, faça o seguinte:

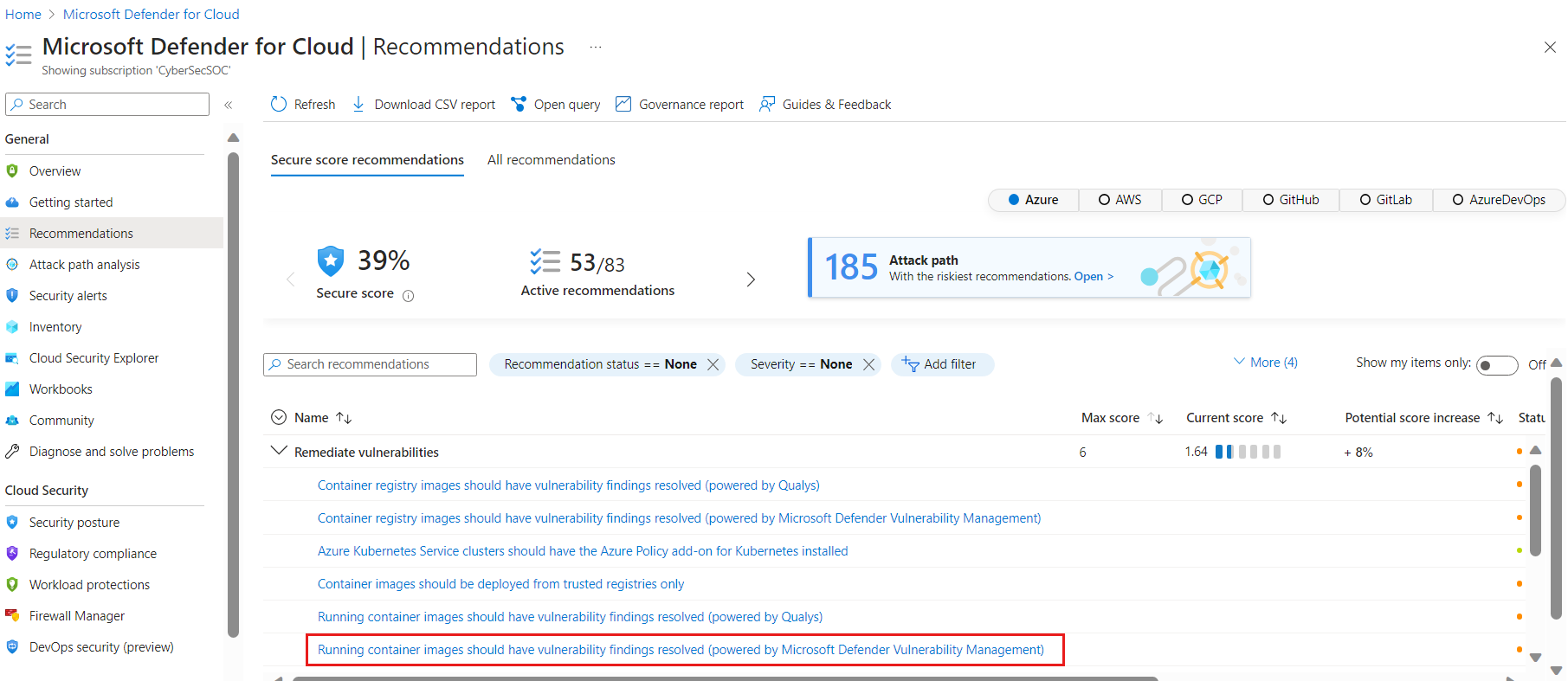

Abra a página Recomendações . Se você estiver na nova página baseada em risco, selecione Alternar para o modo de exibição clássico no item de menu na parte superior da página. Use a seta > para abrir os subníveis. Se forem encontrados problemas, você verá a recomendação A execução de imagens de contêiner deve ter as descobertas de vulnerabilidade resolvidas (com tecnologia do Microsoft Defender Vulnerability Management). Selecione a recomendação.

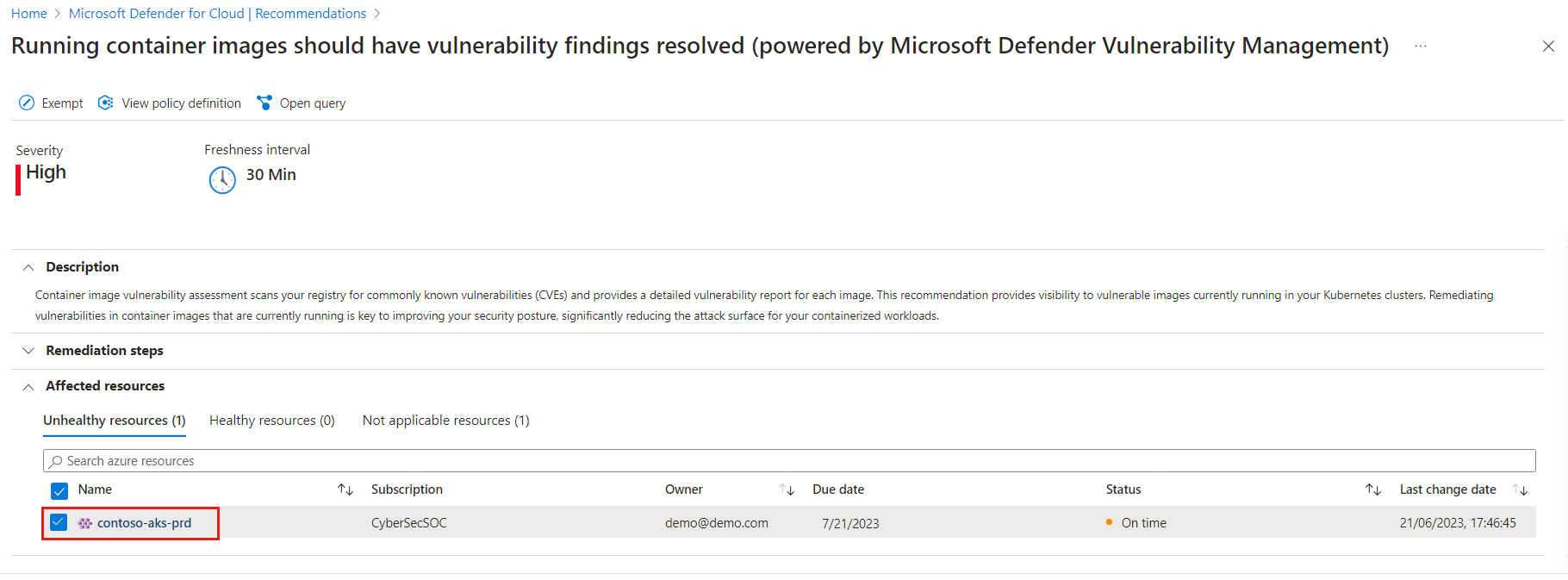

A página de detalhes da recomendação é aberta mostrando a lista de clusters do Kubernetes ("recursos afetados") e os categoriza como íntegros, não íntegros e não aplicáveis, com base nas imagens usadas por suas cargas de trabalho. Selecione o cluster relevante para o qual você deseja corrigir vulnerabilidades.

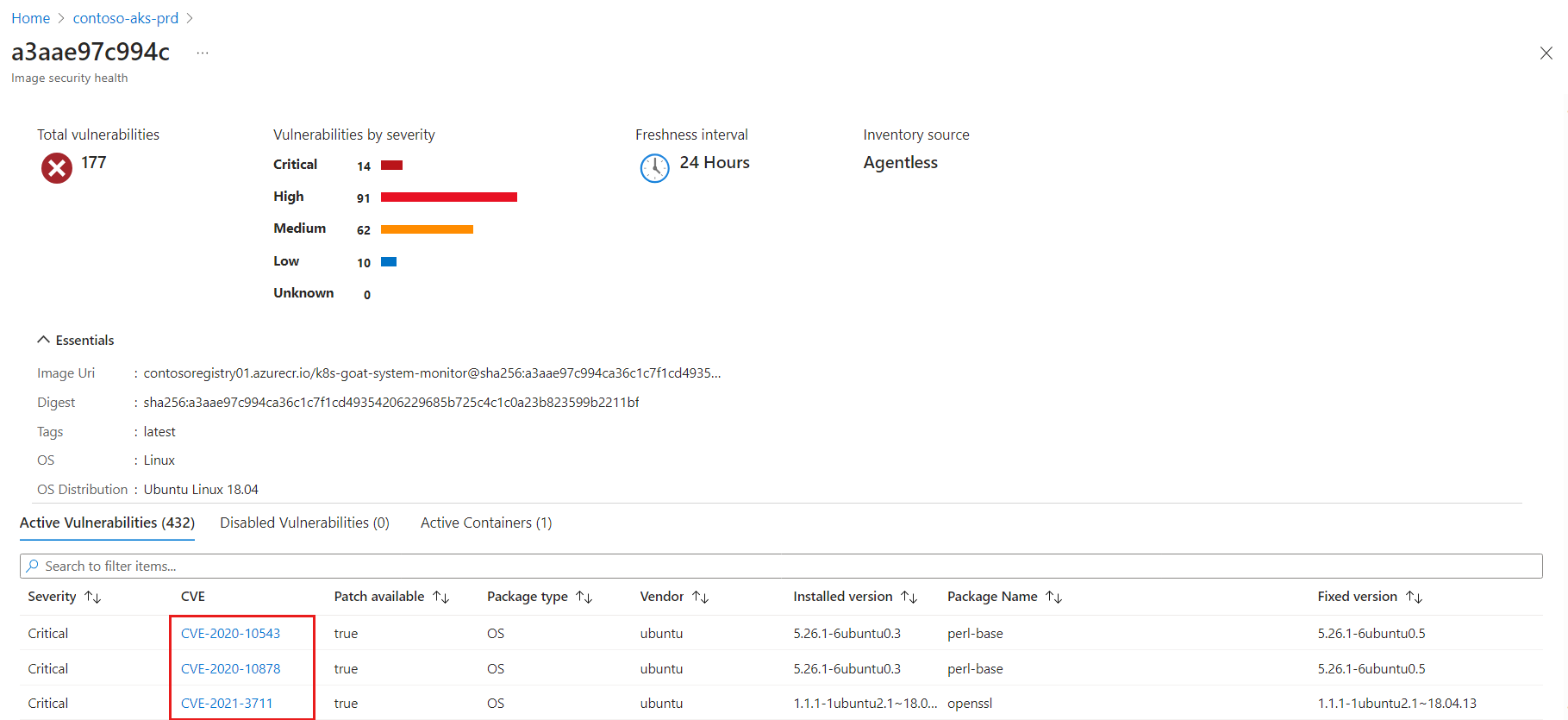

A página de detalhes do cluster é aberta. Ele lista todos os contêineres atualmente em execução categorizados em três guias com base nas avaliações de vulnerabilidade das imagens usadas por esses contêineres. Selecione o contêiner específico que deseja explorar.

Este painel inclui uma lista das vulnerabilidades do contêiner. Selecione cada vulnerabilidade para resolvê-la.

Exibir imagens de contêiner afetadas por uma vulnerabilidade específica

Para exibir as descobertas de uma vulnerabilidade específica, faça o seguinte:

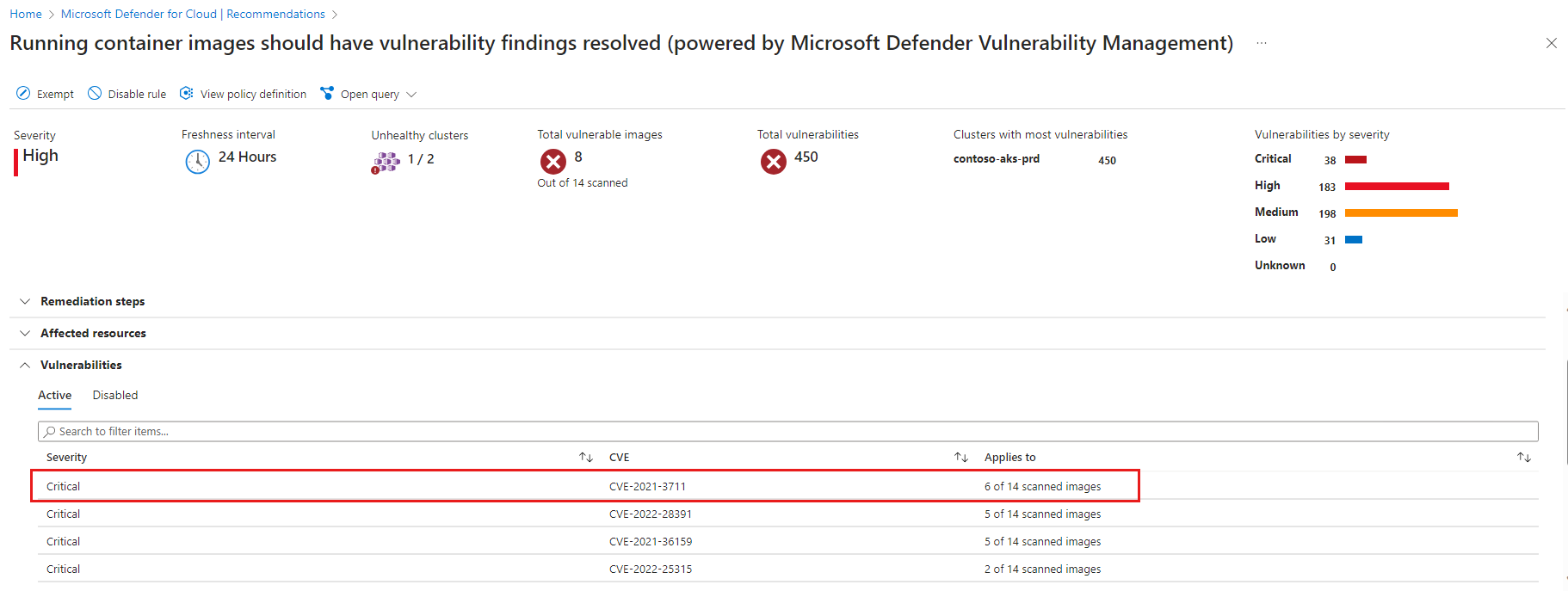

Abra a página Recomendações , usando a seta > para abrir os subníveis. Se forem encontrados problemas, você verá a recomendação A execução de imagens de contêiner deve ter as descobertas de vulnerabilidade resolvidas (com tecnologia do Microsoft Defender Vulnerability Management). Selecione a recomendação.

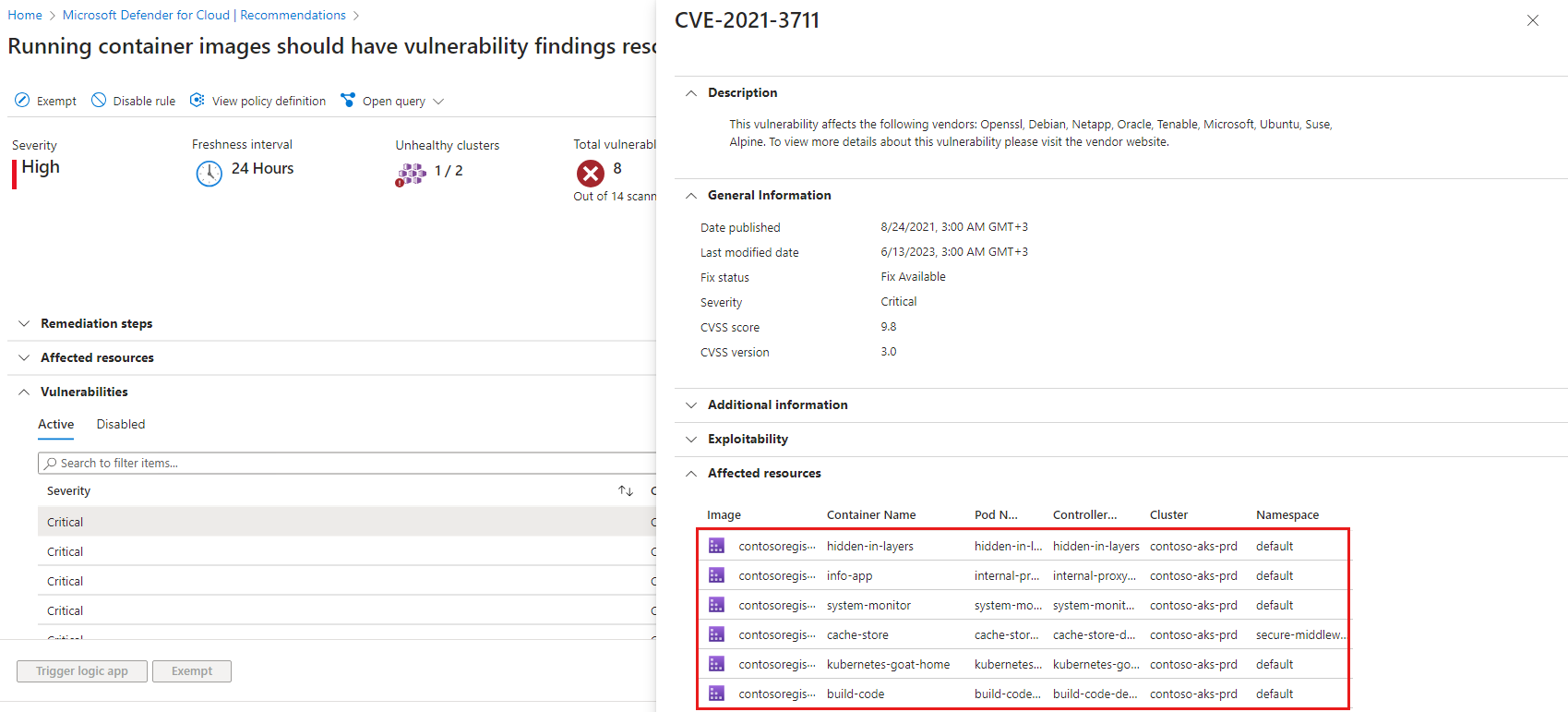

A página de detalhes da recomendação é aberta com informações adicionais. Essas informações incluem a lista de vulnerabilidades que afetam os clusters. Selecione a vulnerabilidade específica.

O painel de detalhes da vulnerabilidade é aberto. Este painel inclui uma descrição detalhada da vulnerabilidade, imagens afetadas por essa vulnerabilidade e links para recursos externos para ajudar a mitigar as ameaças, recursos afetados e informações sobre a versão do software que contribui para resolver a vulnerabilidade.

Remediar vulnerabilidades

Use estas etapas para corrigir cada uma das imagens afetadas encontradas em um cluster específico ou para uma vulnerabilidade específica:

- Siga as etapas na seção de correção do painel de recomendação.

- Quando tiver concluído as etapas necessárias para corrigir o problema de segurança, substitua cada imagem afetada no cluster ou substitua cada imagem afetada por uma vulnerabilidade específica:

- Crie uma nova imagem (incluindo atualizações para cada um dos pacotes) que resolva a vulnerabilidade de acordo com os detalhes da correção.

- Empurre a imagem atualizada e exclua a imagem antiga. Pode levar até 24 horas para que a imagem anterior seja removida dos resultados e para que a nova imagem seja incluída nos resultados.

- Use a nova imagem em todas as cargas de trabalho vulneráveis.

- Verifique a página de recomendações para a recomendação A execução de imagens de contêiner deve ter as descobertas de vulnerabilidade resolvidas.

- Se a recomendação ainda aparecer e a imagem que você manipulou ainda aparecer na lista de imagens vulneráveis, verifique as etapas de correção novamente.

Próximos passos

- Saiba como visualizar e corrigir vulnerabilidades para imagens do Registro.

- Saiba mais sobre os planos do Defender for Cloud Defender