Integração do Firewall do Azure no Microsoft Security Copilot (visualização)

Importante

A integração do Firewall do Azure no Microsoft Security Copilot está atualmente em visualização. Veja Termos de Utilização Complementares da Pré-visualizações do Microsoft Azure para obter os termos legais que se aplicam às funcionalidades do Azure que estão na versão beta, na pré-visualização ou que ainda não foram lançadas para disponibilidade geral.

O Security Copilot é uma solução de segurança generativa alimentada por IA que ajuda a aumentar a eficiência e as capacidades do pessoal de segurança para melhorar os resultados de segurança à velocidade e escala da máquina. Ele fornece uma linguagem natural, experiência de copiloto assistivo ajudando a apoiar profissionais de segurança em cenários de ponta a ponta, como resposta a incidentes, caça a ameaças, coleta de inteligência e gerenciamento de postura. Para obter mais informações sobre o que ele pode fazer, consulte O que é o Microsoft Security Copilot?

Saiba antes de começar

Se você é novo no Security Copilot, deve se familiarizar com ele lendo estes artigos:

- O que é o Microsoft Security Copilot?

- Experiências do Microsoft Security Copilot

- Introdução ao Microsoft Security Copilot

- Compreender a autenticação no Microsoft Security Copilot

- Solicitação no Microsoft Security Copilot

Integração do Security Copilot no Firewall do Azure

O Firewall do Azure é um serviço de segurança de firewall de rede inteligente e nativo da nuvem que fornece a melhor proteção contra ameaças para suas cargas de trabalho de nuvem em execução no Azure. É uma firewall com total monitoração de estado como um serviço com elevada disponibilidade incorporada e escalabilidade da cloud sem restrições.

A integração do Firewall do Azure no Security Copilot ajuda os analistas a realizar investigações detalhadas do tráfego mal-intencionado intercetado pelo recurso IDPS de seus firewalls em toda a frota usando perguntas de linguagem natural.

Você pode usar essa integração em duas experiências diferentes:

Portal Security Copilot (experiência independente)

Copiloto no Azure (experiência incorporada) no portal do Azure:

Para obter mais informações, consulte Experiências do Microsoft Security Copilot e Microsoft Copilot nos recursos do Azure.

Funcionalidades principais

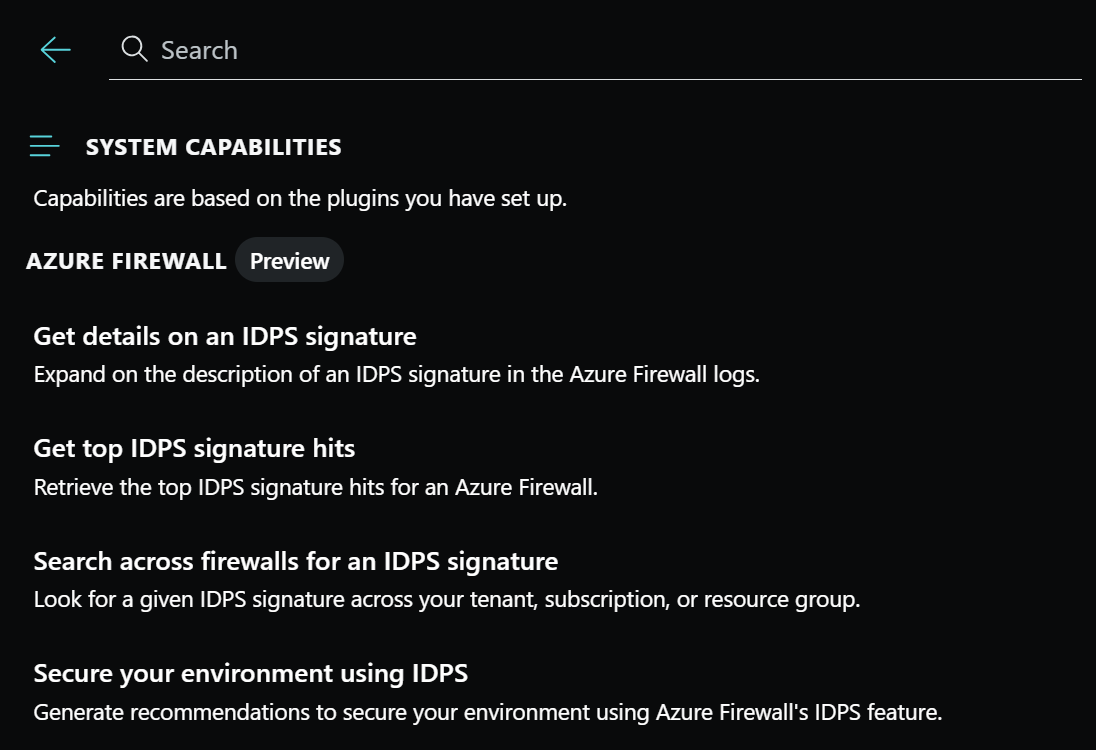

Security Copilot tem built-in recursos do sistema que podem obter dados dos diferentes plugins que estão ativados.

Para exibir a lista de recursos internos do sistema para o Firewall do Azure, use o procedimento a seguir no portal do Security Copilot:

Na barra de prompts, selecione o ícone Prompts .

Selecione Ver todas as capacidades do sistema.

A seção Firewall do Azure lista todos os recursos disponíveis que você pode usar.

Habilitar a integração do Firewall do Azure no Security Copilot

Verifique se o Firewall do Azure está configurado corretamente:

Logs Estruturados do Firewall do Azure – os Firewalls do Azure a serem usados com o Security Copilot devem ser configurados com logs estruturados específicos de recursos para IDPS e esses logs devem ser enviados para um espaço de trabalho do Log Analytics.

Controle de acesso baseado em função para o Firewall do Azure – os usuários que usam o plug-in do Firewall do Azure no Security Copilot devem ter as funções de controle de acesso baseadas em função do Azure apropriadas para acessar o Firewall e os espaços de trabalho associados do Log Analytics.

Aceda ao Security Copilot e inicie sessão com as suas credenciais.

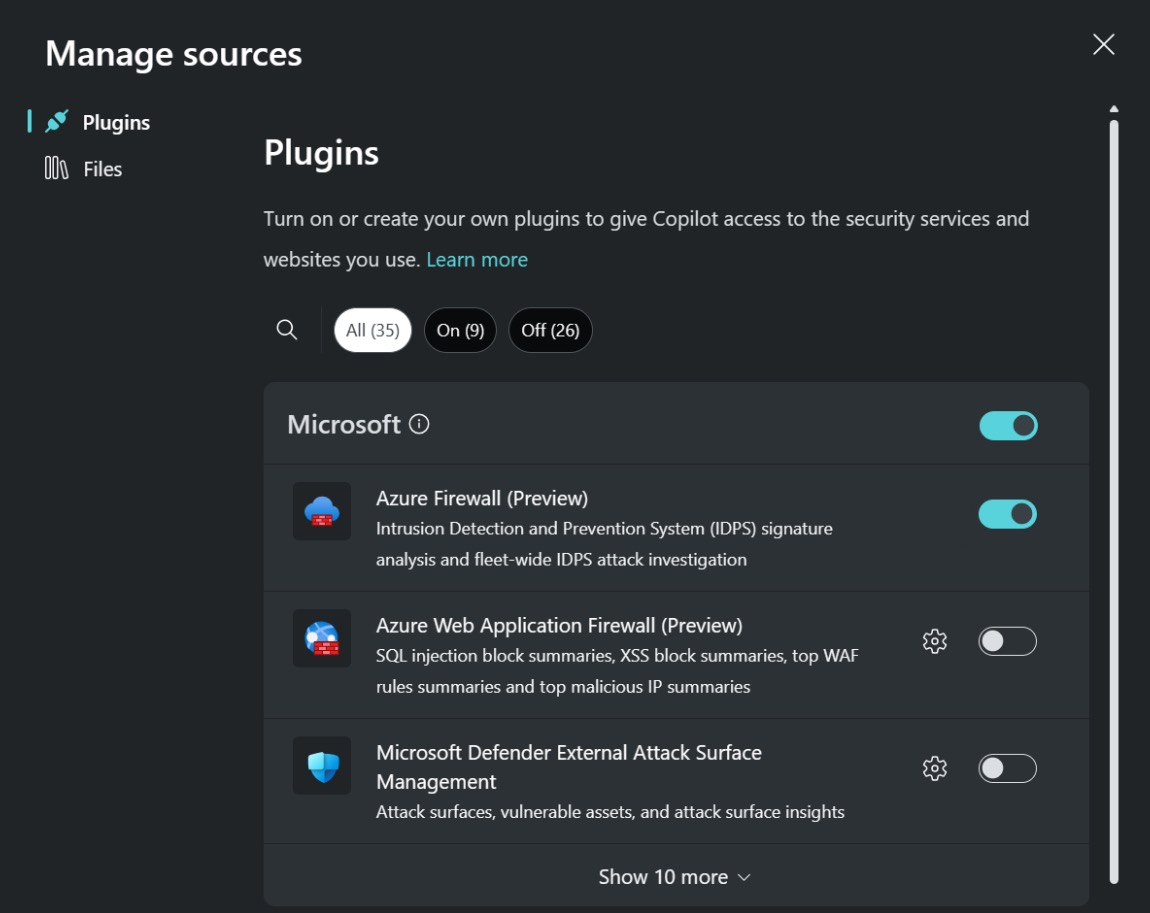

Verifique se o plug-in do Firewall do Azure está ativado. Na barra de prompt, selecione o ícone Fontes . Na janela pop-up Gerenciar códigos-fonte exibida, confirme se a alternância do Firewall do Azure está ativada. Em seguida, feche a janela. Nenhuma outra configuração é necessária. Contanto que os logs estruturados estejam sendo enviados para um espaço de trabalho do Log Analytics e você tenha as permissões corretas de controle de acesso baseado em função, o Copilot encontra os dados necessários para responder às suas perguntas.

Insira seu prompt na barra de prompt no portal Security Copilot ou por meio da experiência Copilot no Azure no portal do Azure.

Importante

O uso do Copilot no Azure para consultar o Firewall do Azure está incluído no Security Copilot e requer unidades de computação de segurança (SCUs). Você pode provisionar SCUs e aumentá-las ou diminuí-las a qualquer momento. Para obter mais informações sobre SCUs, consulte Introdução ao Microsoft Security Copilot. Se você não tiver o Security Copilot configurado corretamente, mas fizer uma pergunta relevante para os recursos do Firewall do Azure por meio da experiência Copilot no Azure, verá uma mensagem de erro.

Exemplos de prompts do Firewall do Azure

Há muitos prompts que você pode usar para obter informações do Firewall do Azure. Esta seção lista os que funcionam melhor hoje. Eles são continuamente atualizados à medida que novos recursos são lançados.

Recuperar os principais acessos de assinatura IDPS para um Firewall do Azure

Obtenha informações de log sobre o tráfego intercetado pelo recurso IDPS em vez de construir consultas KQL manualmente.

Exemplos de prompts:

Houve algum tráfego malicioso intercetado pelo meu nome> de Firewall <Firewall?

Quais são os 20 principais acessos de IDPS dos últimos sete dias para o nome> do Firewall Firewall <no nome do grupo de recursos do grupo>< de recursos?

Mostre-me em forma de tabela os 50 principais ataques que tiveram como alvo o nome> do Firewall <no< nome da assinatura no mês> passado.

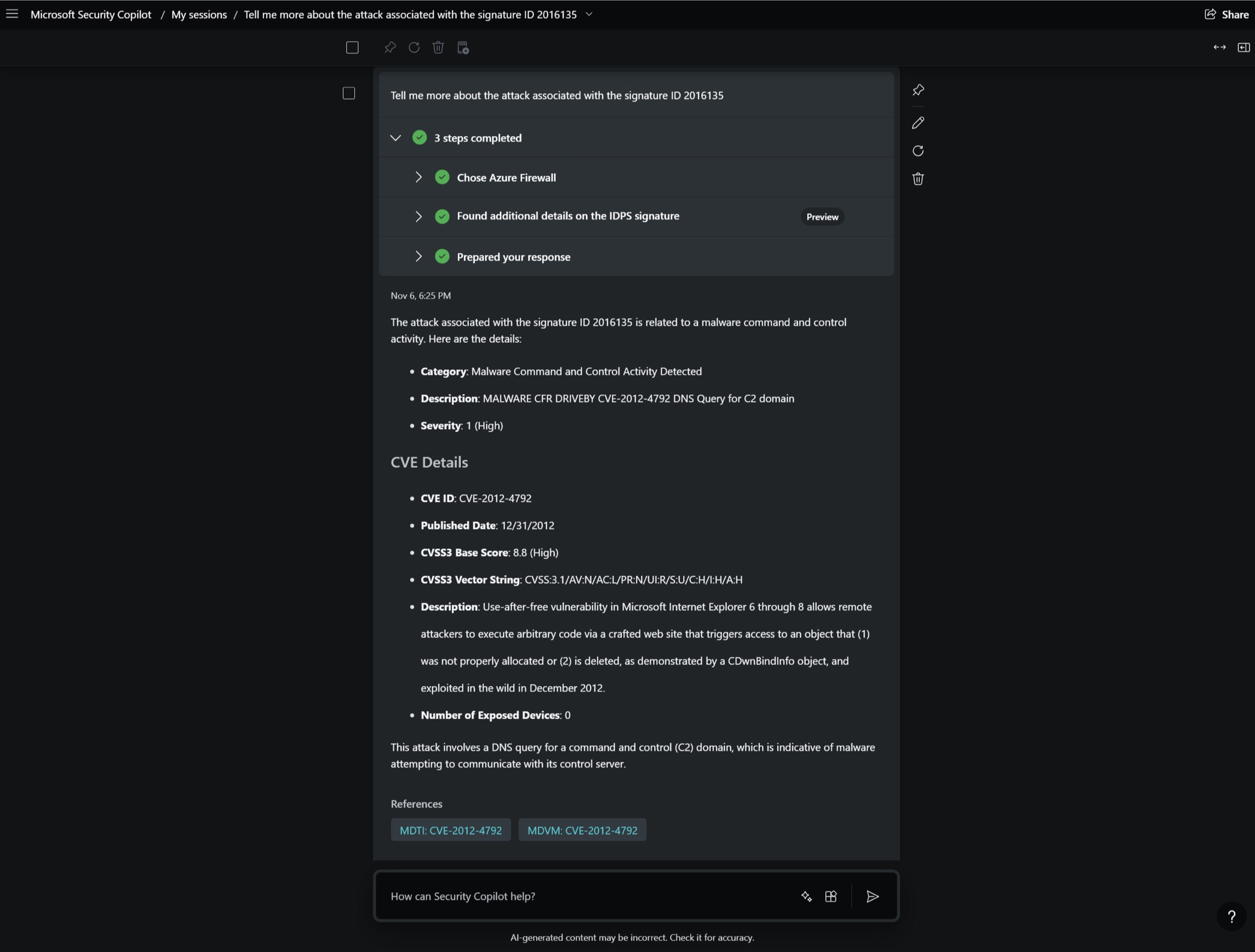

Enriqueça o perfil de ameaça de uma assinatura IDPS além das informações de log

Obtenha detalhes adicionais para enriquecer as informações/perfil de ameaça de uma assinatura IDPS em vez de compilá-la manualmente.

Exemplos de prompts:

Explique por que o IDPS sinalizou o primeiro atingido como de alta gravidade e o quinto atingido como de baixa gravidade.

O que me pode dizer sobre este ataque? Quais são os outros ataques pelos quais este atacante é conhecido?

Vejo que o ID da terceira assinatura está associado ao número> CVE<, diga-me mais sobre este CVE.

Nota

O plug-in Microsoft Threat Intelligence é outra fonte que o Security Copilot pode usar para fornecer informações sobre ameaças para assinaturas IDPS.

Procure uma determinada assinatura IDPS em seu locatário, assinatura ou grupo de recursos

Realize uma pesquisa em toda a frota (em qualquer escopo) em busca de uma ameaça em todos os seus firewalls, em vez de procurar a ameaça manualmente.

Exemplos de prompts:

O número> de ID <da assinatura só foi interrompido por este Firewall? E os outros em todo este inquilino?

O principal atingido foi visto por algum outro Firewall no nome> da assinatura da assinatura<?

Na semana passada, algum Firewall no nome> do grupo de recursos do grupo< de recursos viu o número> de ID <da assinatura?

Gere recomendações para proteger seu ambiente usando o recurso IDPS do Firewall do Azure

Obtenha informações da documentação sobre como usar o recurso IDPS do Firewall do Azure para proteger seu ambiente em vez de ter que procurar essas informações manualmente.

Exemplos de prompts:

Como posso proteger-me de futuros ataques deste atacante em toda a minha infraestrutura?

Se eu quiser ter certeza de que todos os meus Firewalls do Azure estão protegidos contra ataques do número> de ID <da assinatura, como faço isso?

Qual é a diferença de risco entre os modos alerta e alerta e bloqueio para IDPS?

Nota

O Security Copilot também pode usar o recurso Ask Microsoft Documentation para fornecer essas informações e, ao usar esse recurso por meio do Copilot na experiência do Azure, o recurso Obter Informações pode ser usado para fornecer essas informações.

Enviar comentários

O seu feedback é vital para orientar o desenvolvimento atual e planeado do produto. A melhor maneira de fornecer esse feedback é diretamente no produto.

Através do Copiloto de Segurança

Selecione Como é essa resposta? na parte inferior de cada prompt concluído e escolha uma das seguintes opções:

- Parece certo - Selecione se os resultados são precisos, com base na sua avaliação.

- Precisa de melhorias - Selecione se algum detalhe nos resultados está incorreto ou incompleto, com base na sua avaliação.

- Inadequado - Selecione se os resultados contêm informações questionáveis, ambíguas ou potencialmente prejudiciais.

Para cada opção de feedback, você pode fornecer informações adicionais na caixa de diálogo subsequente. Sempre que possível, e especialmente quando o resultado for Precisa de melhorias, escreva algumas palavras explicando como o resultado pode ser melhorado. Se você inseriu prompts específicos para o Firewall do Azure e os resultados não estiverem relacionados, inclua essas informações.

Através do Copilot no Azure

Use os botões like e dislike na parte inferior de cada prompt concluído. Para qualquer uma das opções de feedback, você pode fornecer informações adicionais na caixa de diálogo subsequente. Sempre que possível, e especialmente quando não gostar de uma resposta, escreva algumas palavras explicando como o resultado pode ser melhorado. Se você inseriu prompts específicos para o Firewall do Azure e os resultados não estiverem relacionados, inclua essas informações.

Privacidade e segurança de dados no Security Copilot

Quando interage com o Security Copilot (através do portal Security Copilot ou através da experiência Copilot no Azure) para obter dados da Firewall do Azure, o Copilot extrai esses dados da Firewall do Azure. Os prompts, os dados recuperados e a saída mostrada nos resultados do prompt são processados e armazenados no serviço Copilot. Para obter mais informações, consulte Privacidade e segurança de dados no Microsoft Security Copilot.