Automatizar e executar manuais de procedimentos do Microsoft Sentinel

Os playbooks são conjuntos de procedimentos que podem ser executados a partir do Microsoft Sentinel em resposta a um incidente inteiro, a um alerta individual ou a uma entidade específica. Um manual pode ajudar a automatizar e orquestrar sua resposta e pode ser configurado para ser executado automaticamente quando alertas específicos são gerados ou quando incidentes são criados ou atualizados, sendo anexado a uma regra de automação. Ele também pode ser executado manualmente sob demanda em incidentes, alertas ou entidades específicas.

Este artigo descreve como anexar playbooks a regras de análise ou regras de automação ou executar playbooks manualmente em incidentes, alertas ou entidades específicos.

Nota

Os Playbooks no Microsoft Sentinel baseiam-se em fluxos de trabalho criados nas Aplicações Lógicas do Azure, o que significa que obtém toda a potência, capacidade de personalização e modelos incorporados das Aplicações Lógicas. Poderão aplicar-se custos adicionais. Visite a página de preços dos Aplicativos Lógicos do Azure para obter mais detalhes.

Importante

O Microsoft Sentinel está geralmente disponível na plataforma unificada de operações de segurança da Microsoft no portal Microsoft Defender. Para visualização, o Microsoft Sentinel está disponível no portal do Defender sem o Microsoft Defender XDR ou uma licença E5. Para obter mais informações, consulte Microsoft Sentinel no portal do Microsoft Defender.

Pré-requisitos

Antes de começar, certifique-se de que tem um manual disponível para automatizar ou executar, com um gatilho, condições e ações definidas. Para obter mais informações, consulte Criar e gerenciar playbooks do Microsoft Sentinel.

Funções do Azure necessárias para executar playbooks

Para executar playbooks, você precisa das seguintes funções do Azure:

| Função | Description |

|---|---|

| Proprietário | Permite conceder acesso a playbooks no grupo de recursos. |

| Colaborador do Microsoft Sentinel | Anexar um manual a uma regra de análise ou regra de automação |

| Respondente do Microsoft Sentinel | Acesse um incidente para executar um playbook manualmente. Para realmente executar o manual, você também precisa das seguintes funções: - Microsoft Sentinel Playbook Operator, para executar um playbook manualmente - Função de Colaborador do Microsoft Sentinel Automation, para permitir que as regras de automação executem playbooks. |

Para obter mais informações, consulte Pré-requisitos do playbook.

Permissões extras necessárias para executar playbooks em incidentes

O Microsoft Sentinel usa uma conta de serviço para executar playbooks sobre incidentes, adicionar segurança e habilitar a API de regras de automação para dar suporte a casos de uso de CI/CD. Essa conta de serviço é usada para playbooks acionados por incidentes ou quando você executa um playbook manualmente em um incidente específico.

Além de suas próprias funções e permissões, essa conta de serviço do Microsoft Sentinel deve ter seu próprio conjunto de permissões no grupo de recursos em que o manual reside, na forma da função de Colaborador de Automação do Microsoft Sentinel. Depois que o Microsoft Sentinel tiver essa função, ele poderá executar qualquer manual no grupo de recursos relevante, manualmente ou a partir de uma regra de automação.

Para conceder ao Microsoft Sentinel as permissões necessárias, você deve ter uma função de administrador de acesso de Proprietário ou Usuário . Para executar os playbooks, você também precisará da função Colaborador do Aplicativo Lógico no grupo de recursos que contém os playbooks que deseja executar.

Configurar permissões de playbook para incidentes em uma implantação multilocatária

Em uma implantação multilocatário, se o playbook que você deseja executar estiver em um locatário diferente, você deverá conceder à conta de serviço Microsoft Sentinel permissão para executar o playbook no locatário do playbook.

No menu de navegação do Microsoft Sentinel no locatário dos playbooks, selecione Configurações.

Na página Configurações, selecione a guia Configurações e, em seguida, o expansor de permissões do Playbook.

Selecione o botão Configurar permissões para abrir o painel Gerenciar permissões .

Marque as caixas de seleção dos grupos de recursos que contêm os playbooks que você deseja executar e selecione Aplicar. Por exemplo:

Você mesmo deve ter permissões de Proprietário em qualquer grupo de recursos ao qual deseja conceder permissões do Microsoft Sentinel e deve ter a função de Operador de Playbook do Microsoft Sentinel em qualquer grupo de recursos que contenha playbooks que deseja executar.

Se, em um cenário MSSP, você quiser executar um playbook em um locatário de cliente a partir de uma regra de automação criada enquanto conectado ao locatário do provedor de serviços, deverá conceder permissão ao Microsoft Sentinel para executar o manual em ambos os locatários:

No locatário do cliente, siga as instruções padrão para a implantação multilocatário.

No locatário do provedor de serviços, adicione o aplicativo Azure Security Insights em seu modelo de integração do Azure Lighthouse da seguinte maneira:

- No portal do Azure, vá para Microsoft Entra ID e selecione Aplicativos corporativos.

- Selecione Tipo de aplicativo e filtre em Aplicativos da Microsoft.

- Na caixa de pesquisa, insira Azure Security Insights.

- Copie o campo ID do objeto. Você precisa adicionar essa autorização extra à sua delegação existente do Azure Lighthouse.

A função Microsoft Sentinel Automation Contributor tem um GUID fixo de f4c81013-99ee-4d62-a7ee-b3f1f648599a. Um exemplo de autorização do Azure Lighthouse teria esta aparência em seu modelo de parâmetros:

{

"principalId": "<Enter the Azure Security Insights app Object ID>",

"roleDefinitionId": "f4c81013-99ee-4d62-a7ee-b3f1f648599a",

"principalIdDisplayName": "Microsoft Sentinel Automation Contributors"

}

Automatize as respostas a incidentes e alertas

Para responder automaticamente a incidentes inteiros ou alertas individuais com um manual, crie uma regra de automação que seja executada quando o incidente for criado ou atualizado ou quando o alerta for gerado. Esta regra de automação inclui uma etapa que chama o manual que você deseja usar.

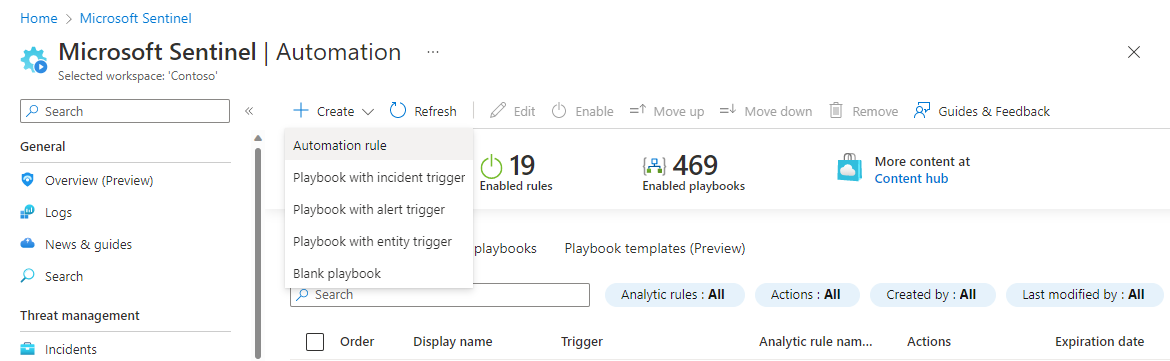

Para criar uma regra de automação:

Na página Automação no menu de navegação do Microsoft Sentinel, selecione Criar no menu superior e, em seguida, Regra de automação. Por exemplo:

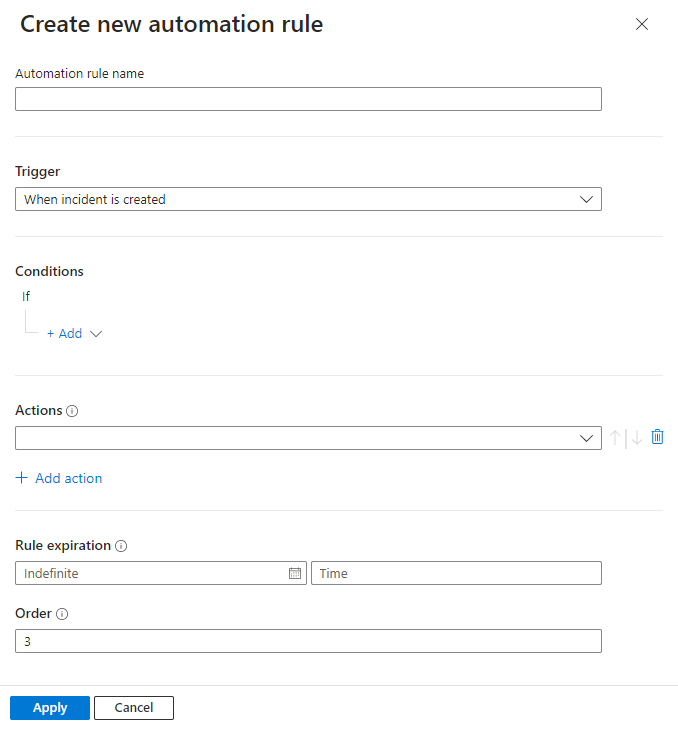

O painel Criar nova regra de automação é aberto. Introduza um nome para a regra. Suas opções diferem dependendo se seu espaço de trabalho está integrado ao portal do Microsoft Defender. Por exemplo:

Gatilho: selecione o gatilho apropriado de acordo com a circunstância para a qual você está criando a regra de automação — Quando o incidente é criado, Quando o incidente é atualizado ou Quando o alerta é criado.

Condições:

Se o seu espaço de trabalho ainda não estiver integrado ao portal do Defender, os incidentes podem ter duas fontes possíveis:

- Incidentes podem ser criados dentro do Microsoft Sentinel

- Os incidentes podem ser importados e sincronizados com o Microsoft Defender XDR.

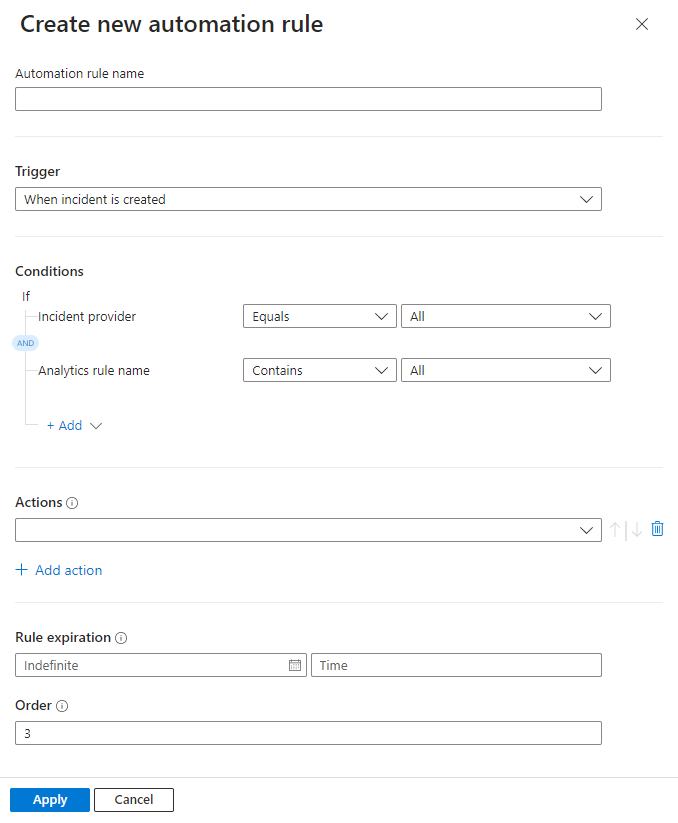

Se você selecionou um dos gatilhos de incidente e deseja que a regra de automação entre em vigor somente em incidentes originados no Microsoft Sentinel ou, alternativamente, no Microsoft Defender XDR, especifique a origem na condição Se o provedor de incidente for igual .

Essa condição é exibida somente se um gatilho de incidente for selecionado e seu espaço de trabalho não estiver integrado ao portal do Defender.

Para todos os tipos de gatilho, se você quiser que a regra de automação entre em vigor apenas em determinadas regras de análise, especifique quais modificando a condição If Analytics rule name contains .

Adicione quaisquer outras condições que você deseja determinar se essa regra de automação é executada. Selecione + Adicionar e selecione condições ou grupos de condições na lista suspensa. A lista de condições é preenchida por campos de detalhe de alerta e identificador de entidade.

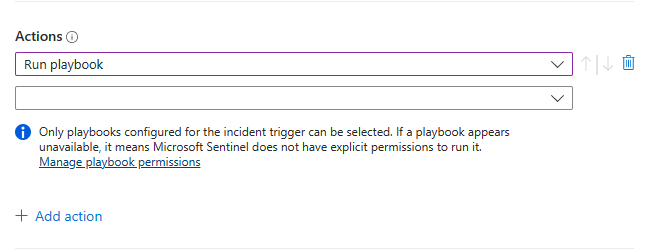

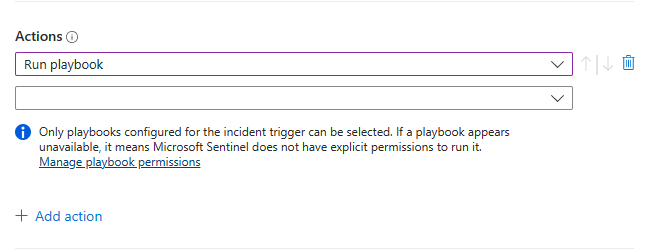

Ações:

Como você está usando essa regra de automação para executar um playbook, selecione a ação Executar playbook na lista suspensa. Em seguida, você será solicitado a selecionar em uma segunda lista suspensa que mostra os playbooks disponíveis. Uma regra de automação pode executar apenas os playbooks que começam com o mesmo gatilho (incidente ou alerta) que o gatilho definido na regra, portanto, apenas esses playbooks aparecem na lista.

Se um playbook aparecer acinzentado na lista suspensa, isso significa que o Microsoft Sentinel não tem permissão para o grupo de recursos desse playbook. Selecione a ligação Gerir permissões do manual de procedimentos para atribuir permissões.

No painel Gerenciar permissões que se abre, marque as caixas de seleção dos grupos de recursos que contêm os playbooks que você deseja executar e selecione Aplicar. Por exemplo:

Você mesmo deve ter permissões de Proprietário em qualquer grupo de recursos ao qual deseja conceder permissões do Microsoft Sentinel e deve ter a função de Operador de Playbook do Microsoft Sentinel em qualquer grupo de recursos que contenha playbooks que deseja executar.

Para obter mais informações, consulte Permissões extras necessárias para executar playbooks sobre incidentes.

Adicione quaisquer outras ações desejadas para esta regra. Você pode alterar a ordem de execução das ações selecionando as setas para cima ou para baixo à direita de qualquer ação.

Defina uma data de expiração para sua regra de automação, se quiser que ela tenha uma.

Insira um número em Ordem para determinar onde, na sequência de regras de automação, essa regra é executada.

Selecione Aplicar para concluir a automação.

Para obter mais informações, consulte Criar e gerenciar playbooks do Microsoft Sentinel.

Responder a alertas — método herdado

Outra maneira de executar playbooks automaticamente em resposta a alertas é chamá-los a partir de uma regra de análise. Quando a regra gera um alerta, o playbook é executado.

Este método será preterido a partir de março de 2026.

A partir de junho de 2023, você não poderá mais adicionar playbooks às regras de análise dessa maneira. No entanto, você ainda pode ver os playbooks existentes chamados de regras de análise, e esses playbooks ainda serão executados até março de 2026. Recomendamos fortemente que você crie regras de automação para chamar esses playbooks antes disso.

Execute um playbook manualmente, sob demanda

Você também pode executar manualmente um manual sob demanda, seja em resposta a alertas, incidentes ou entidades. Isso pode ser útil em situações em que você deseja mais informações humanas e controle sobre os processos de orquestração e resposta.

Executar um playbook manualmente em um alerta

Este procedimento não é suportado no portal do Defender.

No portal do Azure, selecione uma das seguintes guias, conforme necessário para seu ambiente:

- Página de Detalhes do incidente

- Gráfico de investigação

Na página Incidentes, selecione um incidente e, em seguida, selecione Ver detalhes completos para abrir a página de detalhes do incidente.

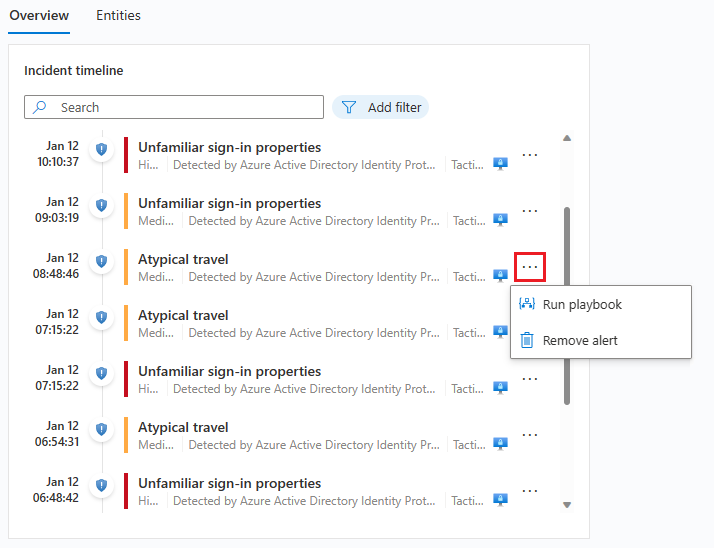

Na página de detalhes do incidente, no widget Linha do tempo do incidente, selecione o alerta no qual você deseja executar o playbook. Selecione os três pontos no final da linha do alerta e selecione Executar playbook no menu pop-up.

O painel Playbooks de alerta é aberto. Você verá uma lista de todos os playbooks configurados com o gatilho Microsoft Sentinel Alert Logic Apps ao qual você tem acesso.

Selecione Executar na linha de um manual específico para executá-lo imediatamente.

Você pode ver o histórico de execução de playbooks em um alerta selecionando a guia Execuções no painel Playbooks de alerta. Pode levar alguns segundos para que qualquer execução recém-concluída apareça na lista. Selecionar uma execução específica abre o log de execução completo em Aplicativos lógicos.

Executar um manual manualmente em um incidente

Esse procedimento é diferente, dependendo se você está trabalhando no portal do Azure ou no portal do Defender. Selecione a guia relevante para seu ambiente:

Na página Incidentes, selecione um incidente.

No painel de detalhes do incidente que aparece ao lado, selecione Manual de execução de ações>.

Selecionar os três pontos no final da linha do incidente na grade ou clicar com o botão direito do mouse no incidente exibe a mesma lista que o botão Ação .

O manual Executar no painel de incidentes é aberto ao lado. Você verá uma lista de todos os playbooks configurados com o gatilho Microsoft Sentinel Incident Logic Apps ao qual você tem acesso.

Se você não vir o playbook que deseja executar na lista, isso significa que o Microsoft Sentinel não tem permissões para executar playbooks nesse grupo de recursos.

Para conceder essas permissões, selecione Configurações>Configurações>Permissões>do Playbook Configurar permissões. No painel Gerenciar permissões que se abre, marque as caixas de seleção dos grupos de recursos que contêm os playbooks que você deseja executar e selecione Aplicar.

Para obter informações, consulte Permissões extras necessárias para executar playbooks sobre incidentes.

Selecione Executar na linha de um manual específico para executá-lo imediatamente.

Você deve ter a função de operador de playbook do Microsoft Sentinel em qualquer grupo de recursos que contenha playbooks que deseja executar. Se você não conseguir executar o playbook devido a permissões ausentes, recomendamos que entre em contato com um administrador para conceder as permissões relevantes. Para obter mais informações, consulte os pré-requisitos do manual do Microsoft Sentinel.

Exiba o histórico de execução de playbooks sobre um incidente selecionando a guia Execuções no painel Executar manual em incidente. Pode levar alguns segundos para que qualquer execução recém-concluída apareça na lista. Selecionar uma execução específica abre o log de execução completo em Aplicativos lógicos.

Executar um playbook manualmente em uma entidade

Este procedimento não é suportado no portal do Defender.

Selecione uma entidade de uma das seguintes maneiras, dependendo do seu contexto de origem:

- Página de detalhes do incidente (novo)

- Página de detalhes do incidente (legado)

- Gráfico de investigação

- Caça pró-ativa

Se você estiver na página de detalhes de um incidente (nova versão):

No widget Entidades, na guia Visão geral, localize sua entidade e siga um destes procedimentos:

Não selecione a entidade. Em vez disso, selecione os três pontos à direita da entidade e, em seguida, selecione Executar playbook. Localize o playbook que deseja executar e selecione Executar na linha desse playbook.

Selecione a entidade para abrir a guia Entidades da página de detalhes do incidente. Localize sua entidade na lista e selecione os três pontos à direita. Localize o playbook que deseja executar e selecione Executar na linha desse playbook.

Selecione uma entidade e faça uma busca detalhada na página de detalhes da entidade. Em seguida, selecione o botão Executar playbook no painel esquerdo. Localize o playbook que deseja executar e selecione Executar na linha desse playbook.

Independentemente do contexto de onde você veio, a última etapa deste procedimento é do painel Executar manual no <tipo> de entidade. Este painel mostra a lista de todos os playbooks aos quais você tem acesso que foram configurados com o gatilho Microsoft Sentinel Entity Logic Apps para o tipo de entidade selecionado.

No painel *Executar playbook no <tipo de> entidade, selecione a guia Execuções para ver o histórico de execução do playbook para uma determinada entidade. Pode levar alguns segundos para que qualquer execução recém-concluída apareça na lista. Selecionar uma execução específica abre o log de execução completo em Aplicativos lógicos.

Conteúdos relacionados

Para obter mais informações, consulte: