Análise de ameaças no Microsoft Defender XDR

Aplica-se a:

- Microsoft Defender XDR

Importante

Algumas informações neste artigo estão relacionadas com um produto pré-lançado que pode ser substancialmente modificado antes de ser lançado comercialmente. A Microsoft não concede garantias, expressas ou implícitas, relativamente às informações aqui fornecidas.

A análise de ameaças é a nossa solução de informações sobre ameaças no produto por parte de investigadores especialistas em segurança da Microsoft. Foi concebido para ajudar as equipas de segurança a serem o mais eficientes possível enquanto enfrentam ameaças emergentes, tais como:

- Atores de ameaças ativos e as suas campanhas

- Técnicas de ataque populares e novas

- Vulnerabilidades críticas

- Superfícies de ataque comuns

- Software maligno predominante

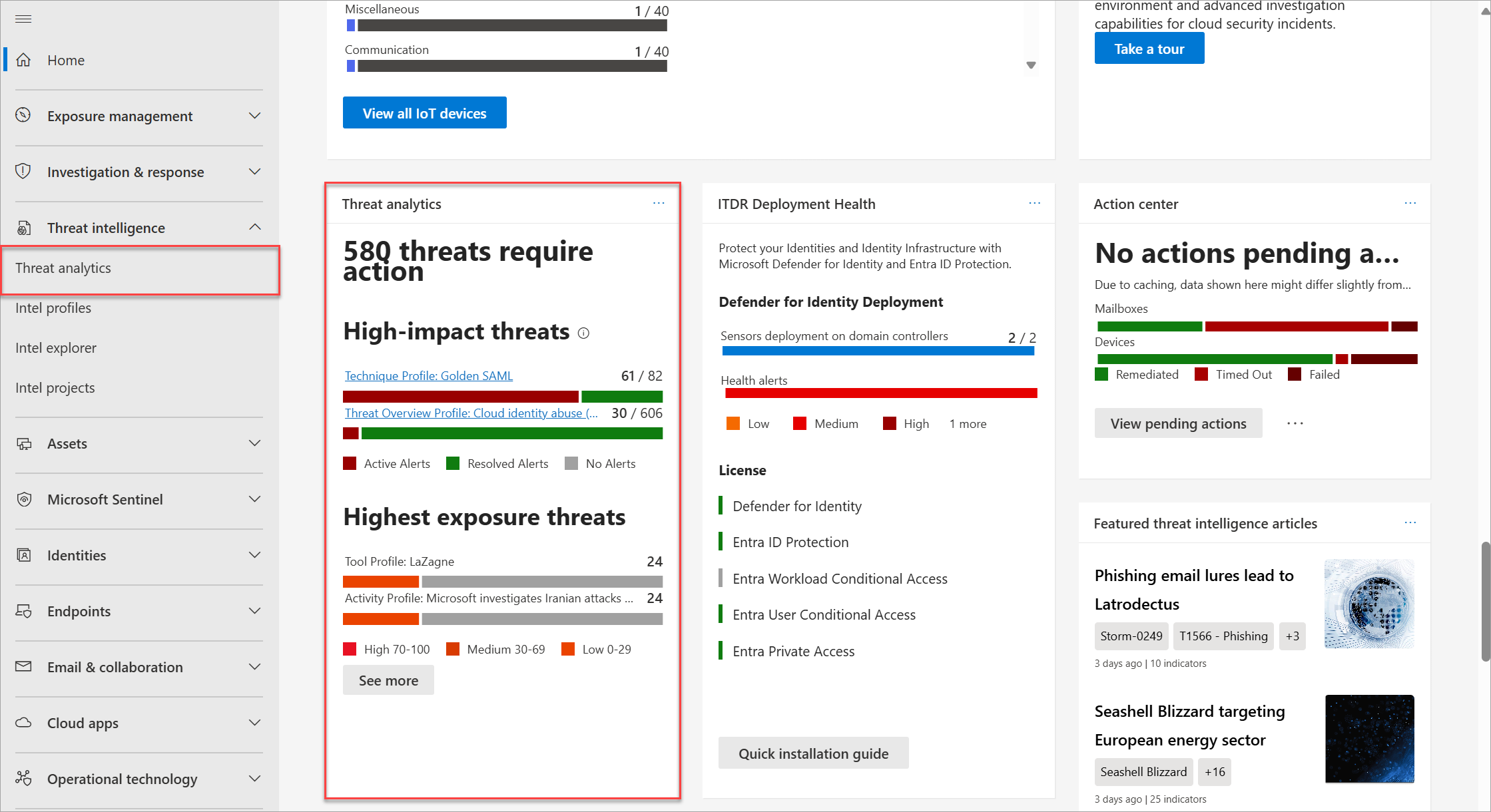

Pode aceder à análise de ameaças no canto superior esquerdo da barra de navegação do portal Microsoft Defender ou a partir de um cartão de dashboard dedicado que mostra as principais ameaças à sua organização, tanto em termos de impacto conhecido, como em termos de exposição.

Obter visibilidade sobre campanhas ativas ou em curso e saber o que fazer através da análise de ameaças pode ajudar a equipa de operações de segurança a tomar decisões informadas.

Com adversários mais sofisticados e novas ameaças emergindo frequentemente e predominantemente, é fundamental ser capaz de rapidamente:

- Identificar e reagir a ameaças emergentes

- Saiba se está atualmente a ser atacado

- Avaliar o impacto da ameaça aos seus ativos

- Reveja a sua resiliência ou exposição às ameaças

- Identifique as ações de mitigação, recuperação ou prevenção que pode tomar para parar ou conter as ameaças

Cada relatório fornece uma análise de uma ameaça controlada e orientações extensivas sobre como se defender contra essa ameaça. Também incorpora dados da sua rede, indicando se a ameaça está ativa e se tem proteções aplicáveis em vigor.

Funções e permissões necessárias

São necessárias as seguintes funções e permissões para aceder à Análise de ameaças no portal do Defender:

- Noções básicas dos dados de segurança (leitura)— para ver o relatório de análise de ameaças, os incidentes e alertas relacionados e os recursos afetados

- Gestão de vulnerabilidades (leitura) e Classificação de Segurança (leitura)— para ver dados de exposição relacionados e ações recomendadas

Por predefinição, o acesso aos serviços disponíveis no portal do Defender é gerido coletivamente com Microsoft Entra funções globais. Se precisar de maior flexibilidade e controlo sobre o acesso a dados de produtos específicos e ainda não estiver a utilizar o Microsoft Defender XDR controlo de acesso baseado em funções (RBAC) unificado para a gestão de permissões centralizadas, recomendamos a criação de funções personalizadas para cada serviço. Saiba mais sobre como criar funções personalizadas

Importante

A Microsoft recomenda que utilize funções com o menor número de permissões. Isto ajuda a melhorar a segurança da sua organização. Administrador Global é uma função altamente privilegiada que deve ser limitada a cenários de emergência quando não pode utilizar uma função existente.

Terá visibilidade para todos os relatórios de análise de ameaças, mesmo que tenha apenas um dos produtos suportados. No entanto, tem de ter cada produto e função para ver os incidentes, recursos, exposição e ações recomendadas do produto associados à ameaça.

Ver o dashboard de análise de ameaças

O dashboard de análise de ameaças (security.microsoft.com/threatanalytics3) realça os relatórios mais relevantes para a sua organização. Resume as ameaças nas secções seguintes:

- Ameaças mais recentes — lista os relatórios de ameaças publicados ou atualizados mais recentemente, juntamente com o número de alertas ativos e resolvidos.

- Ameaças de impacto elevado — lista as ameaças que têm o maior impacto na sua organização. Esta secção lista as ameaças com o maior número de alertas ativos e resolvidos primeiro.

- Ameaças de exposição mais elevadas — lista as ameaças às quais a sua organização tem a maior exposição. O nível de exposição a uma ameaça é calculado com duas informações: quão graves são as vulnerabilidades associadas à ameaça e quantos dispositivos na sua organização podem ser explorados por essas vulnerabilidades.

Selecione uma ameaça no dashboard para ver o relatório dessa ameaça. Também pode selecionar o campo Procurar para chave numa palavra-chave relacionada com o relatório de análise de ameaças que gostaria de ler.

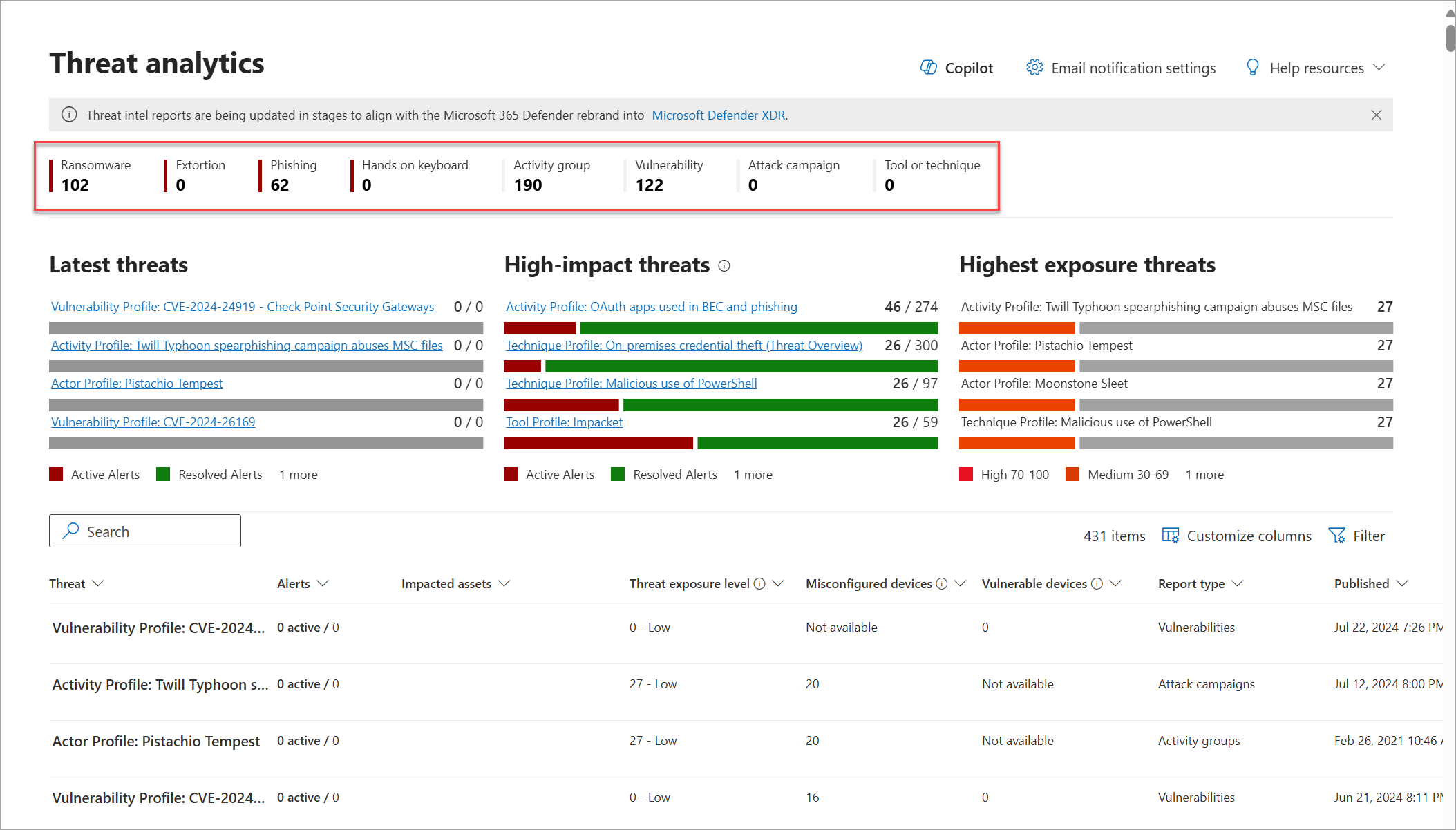

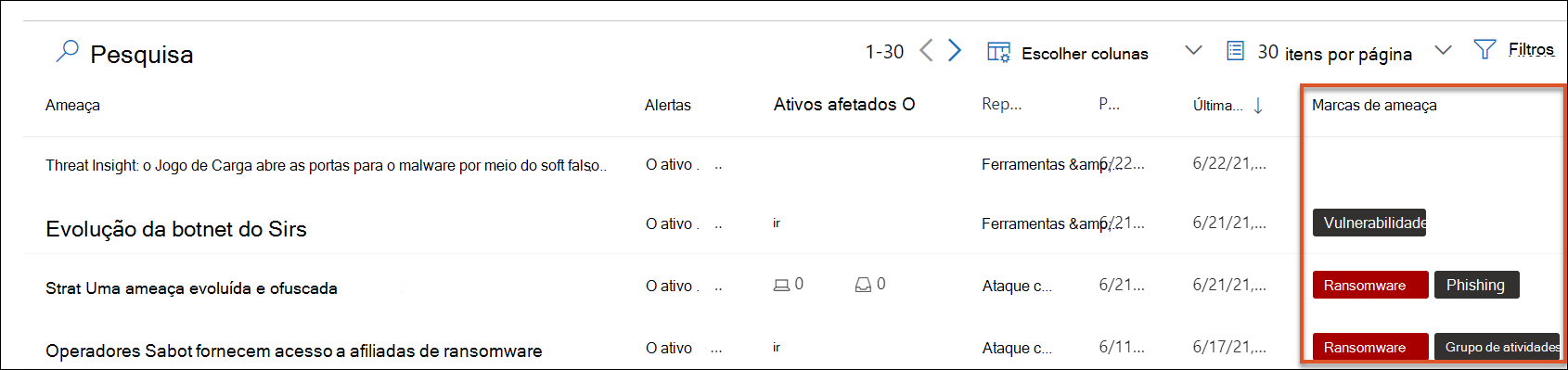

Ver relatórios por categoria

Pode filtrar a lista de relatórios de ameaças e ver os relatórios mais relevantes de acordo com um tipo de ameaça específico ou por tipo de relatório.

- Etiquetas de ameaças — ajudam-no a ver os relatórios mais relevantes de acordo com uma categoria de ameaças específica. Por exemplo, a etiqueta Ransomware inclui todos os relatórios relacionados com ransomware.

- Tipos de relatório — ajudam-no a ver os relatórios mais relevantes de acordo com um tipo de relatório específico. Por exemplo, a etiqueta Ferramentas & técnicas inclui todos os relatórios que abrangem ferramentas e técnicas.

As diferentes etiquetas têm filtros equivalentes que o ajudam a rever eficazmente a lista de relatórios de ameaças e a filtrar a vista com base numa etiqueta de ameaça específica ou num tipo de relatório. Por exemplo, para ver todos os relatórios de ameaças relacionados com a categoria de ransomware ou relatórios de ameaças que envolvam vulnerabilidades.

A equipa do Microsoft Threat Intelligence adiciona etiquetas de ameaça a cada relatório de ameaças. As seguintes etiquetas de ameaça estão atualmente disponíveis:

- Ransomware

- Extorsão

- Phishing

- Mãos no teclado

- Grupo de atividades

- Vulnerabilidade

- Campanha de ataque

- Ferramenta ou técnica

As etiquetas de ameaças são apresentadas na parte superior da página de análise de ameaças. Existem contadores para o número de relatórios disponíveis em cada etiqueta.

Para definir os tipos de relatórios que pretende na lista, selecione Filtros, escolha a partir da lista e selecione Aplicar.

Se definir mais do que um filtro, a lista de relatórios de análise de ameaças também pode ser ordenada por etiqueta de ameaça ao selecionar a coluna de etiquetas de ameaças:

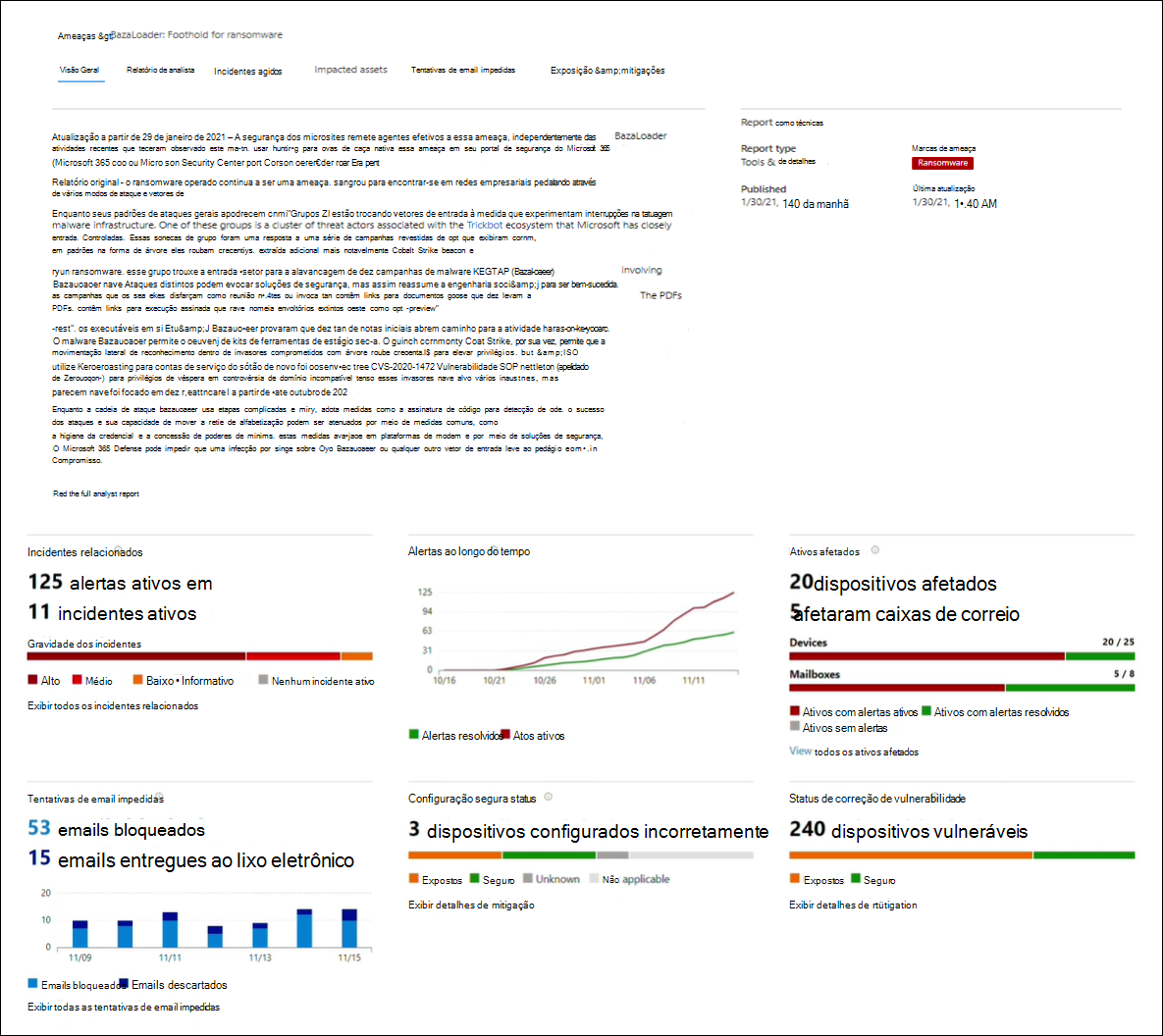

Ver um relatório de análise de ameaças

Cada relatório de análise de ameaças fornece informações em várias secções:

- Descrição geral

- Relatório do analista

- Incidentes relacionados

- Recursos afetados

- Exposição de pontos finais

- Ações recomendadas

Descrição geral: Compreenda rapidamente a ameaça, avalie o seu impacto e reveja as defesas

A secção Descrição geral fornece uma pré-visualização do relatório detalhado do analista. Também fornece gráficos que realçam o impacto da ameaça na sua organização e a sua exposição através de dispositivos mal configurados e não recortados.

Avaliar o impacto na sua organização

Cada relatório inclui gráficos concebidos para fornecer informações sobre o impacto organizacional de uma ameaça:

-

Incidentes relacionados — fornece uma descrição geral do impacto da ameaça registada na sua organização com os seguintes dados:

- Número de alertas ativos e o número de incidentes ativos a que estão associados

- Gravidade de incidentes ativos

- Alertas ao longo do tempo — mostra o número de alertas Ativos e Resolvidos relacionados ao longo do tempo. O número de alertas resolvidos indica a rapidez com que a sua organização responde a alertas associados a uma ameaça. Idealmente, o gráfico deve mostrar alertas resolvidos dentro de alguns dias.

- Recursos afetados — mostra o número de recursos distintos que têm atualmente, pelo menos, um alerta ativo associado à ameaça controlada. Os alertas são acionados para caixas de correio que receberam e-mails de ameaças. Reveja as políticas ao nível da organização e do utilizador para obter substituições que causem a entrega de e-mails de ameaças.

Rever a resiliência e postura de segurança

Cada relatório inclui gráficos que fornecem uma descrição geral da resiliência da sua organização face a uma determinada ameaça:

- Ações recomendadas — mostra a percentagem de estado da ação ou o número de pontos que conseguiu para melhorar a postura de segurança. Execute as ações recomendadas para ajudar a resolver a ameaça. Pode ver a discriminação dos pontos por Categoria ou Estado.

- Exposição de pontos finais — mostra o número de dispositivos vulneráveis. Aplique atualizações de segurança ou patches para resolver vulnerabilidades exploradas pela ameaça.

Relatório do analista: Obter informações de especialistas de investigadores de segurança da Microsoft

Na secção Relatório de analistas , leia a escrita detalhada de especialistas. A maioria dos relatórios fornece descrições detalhadas de cadeias de ataques, incluindo táticas e técnicas mapeadas para o MITRE ATT&arquitetura CK, listas exaustivas de recomendações e poderosas orientações de investigação de ameaças .

Saiba mais sobre o relatório do analista

Incidentes relacionados: Ver e gerir incidentes relacionados

O separador Incidentes relacionados fornece a lista de todos os incidentes relacionados com a ameaça registada. Pode atribuir incidentes ou gerir alertas ligados a cada incidente.

Nota

Os incidentes e alertas associados à ameaça são obtidos a partir do Defender para Endpoint, Defender para Identidade, Defender para Office 365, Defender for Cloud Apps e Defender para Cloud.

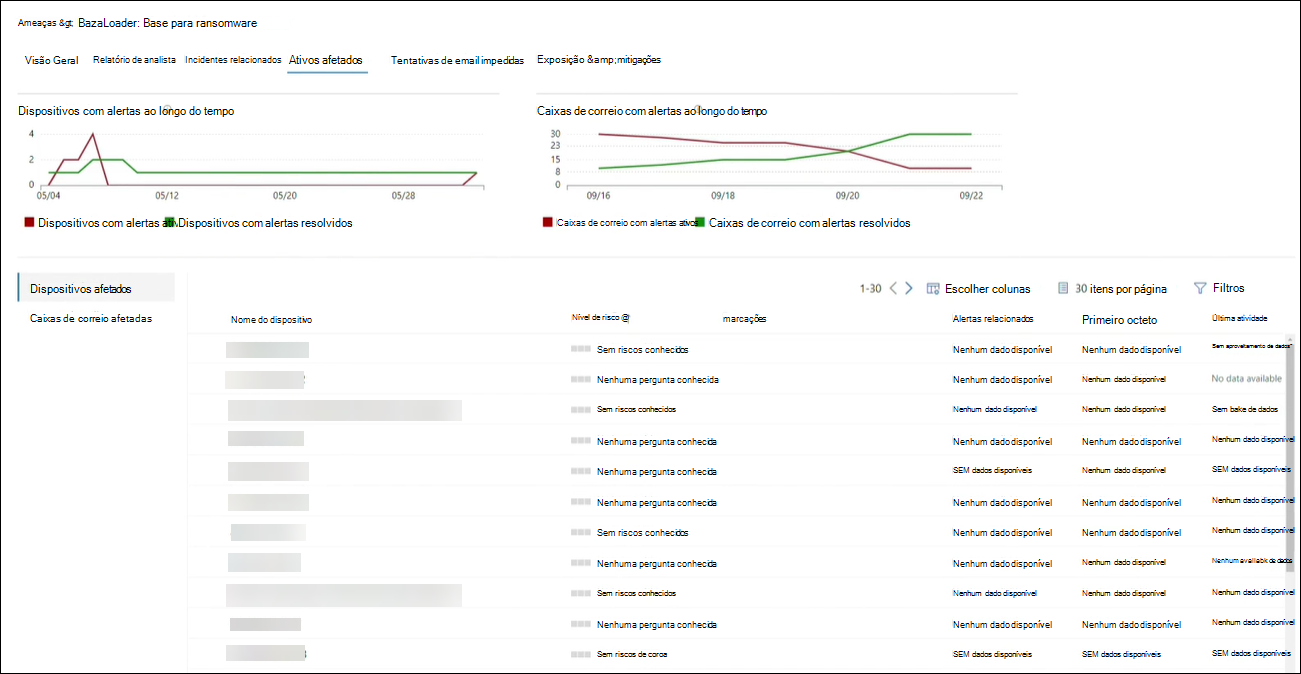

Recursos afetados: obter lista de dispositivos, utilizadores, caixas de correio, aplicações e recursos na cloud afetados

O separador Ativos afetados mostra os recursos afetados pela ameaça ao longo do tempo. É apresentado:

- Recursos afetados por alertas ativos

- Recursos afetados por alertas resolvidos

- Todos os recursos ou o número total de recursos afetados por alertas ativos e resolvidos

Os recursos estão divididos nas seguintes categorias:

- Dispositivos

- Utilizadores

- Caixas de correio

- Aplicações

- Recursos da cloud

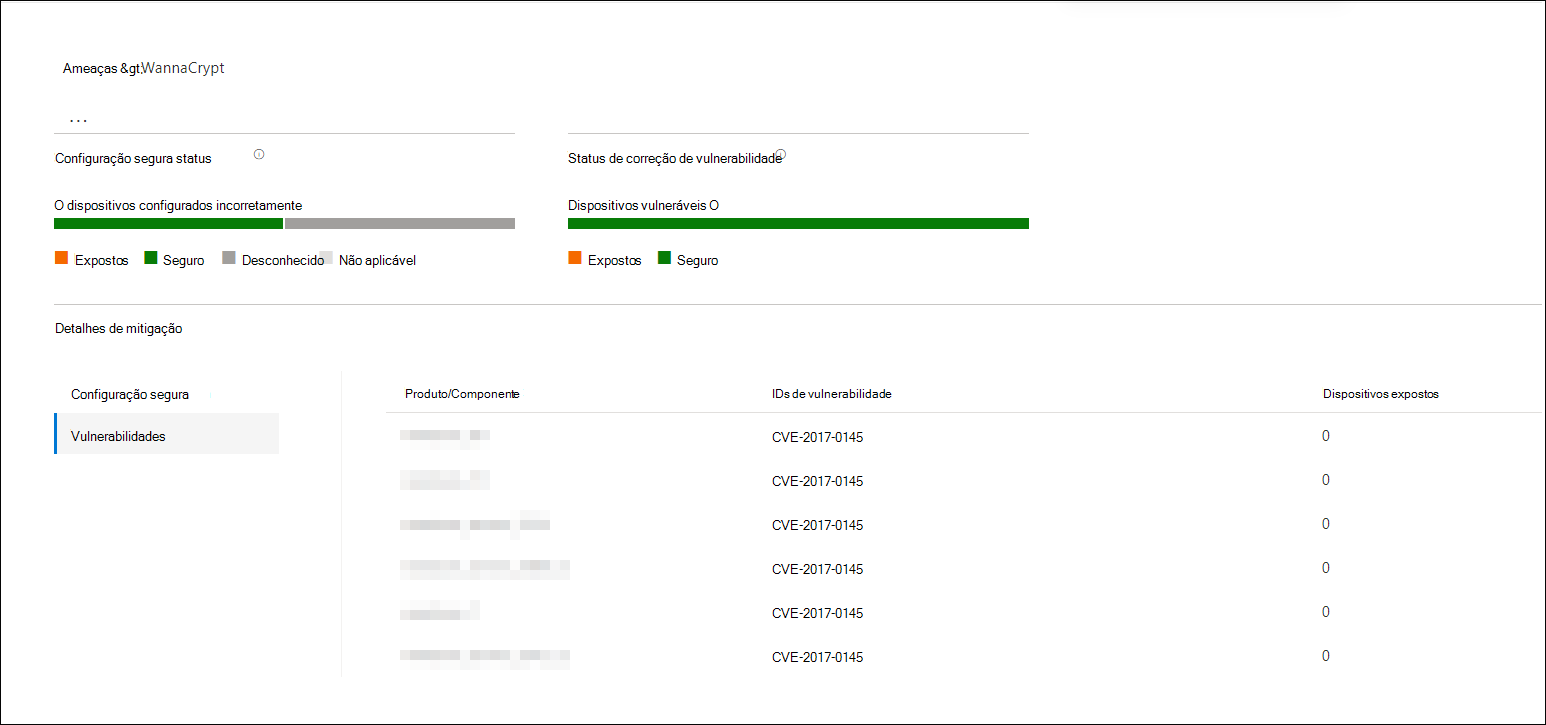

Exposição de pontos finais: Conhecer o estado de implementação das atualizações de segurança

A secção Exposição de Pontos finais fornece o nível de Exposição da sua organização à ameaça, que é calculado com base na gravidade das vulnerabilidades e configurações incorretas exploradas pela mesma e no número de dispositivos com estas fraquezas.

Esta secção também fornece o estado de implementação das atualizações de segurança de software suportadas para vulnerabilidades encontradas em dispositivos integrados. Incorpora dados de Gestão de vulnerabilidades do Microsoft Defender, que também fornece informações detalhadas de desagregação de várias ligações no relatório.

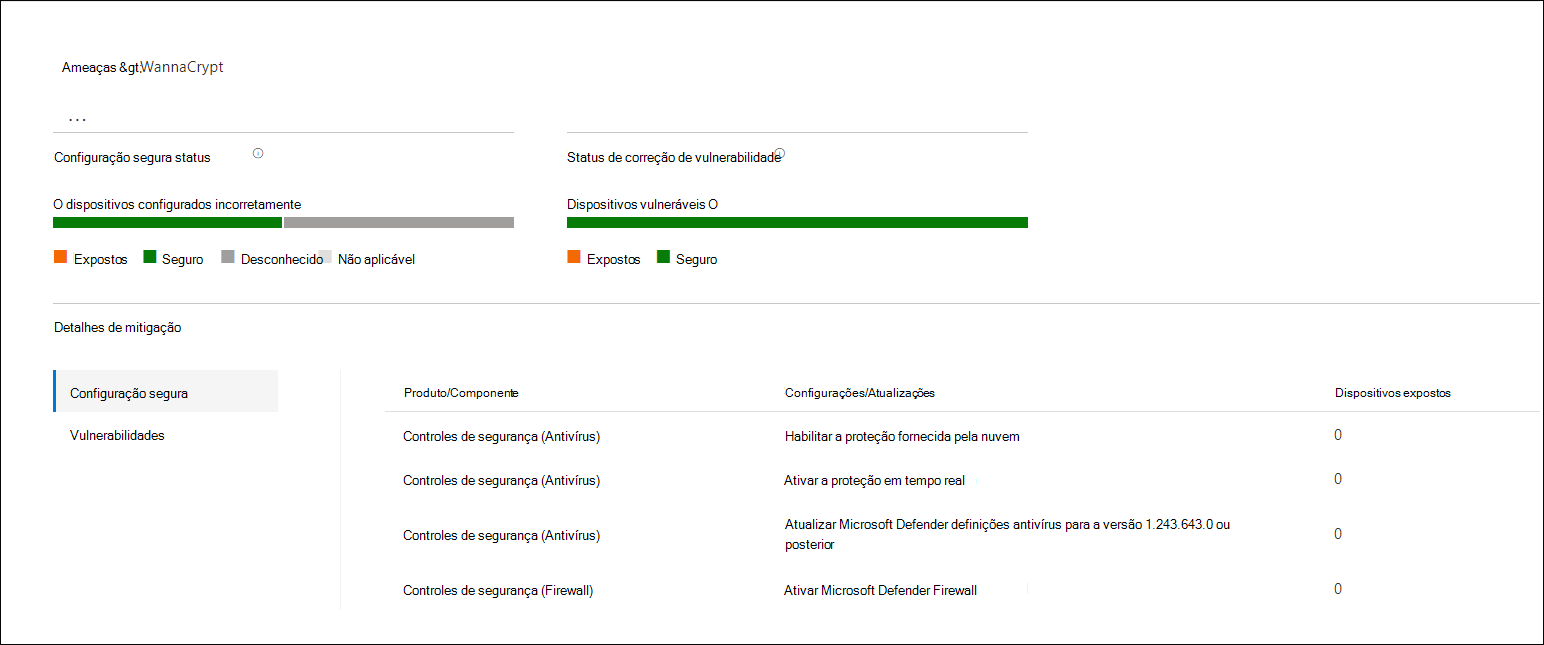

Ações recomendadas: veja a lista de mitigações e o estado dos seus dispositivos

No separador Ações recomendadas , reveja a lista de recomendações acionáveis específicas que podem ajudá-lo a aumentar a resiliência organizacional contra a ameaça. A lista de mitigações registadas inclui configurações de segurança suportadas, tais como:

- Proteção fornecida pela cloud

- Proteção contra aplicações potencialmente indesejadas (PUA)

- Proteção em tempo real

Configurar notificações por e-mail para atualizações de relatórios

Pode configurar notificações por e-mail que lhe irão enviar atualizações em relatórios de análise de ameaças. Para criar notificações por e-mail, siga os passos em Obter notificações por e-mail para atualizações do Threat Analytics no Microsoft Defender XDR.

Outros detalhes e limitações do relatório

Ao analisar os dados da análise de ameaças, lembre-se dos seguintes fatores:

- A lista de verificação no separador Ações recomendadas só apresenta recomendações registadas na Classificação de Segurança da Microsoft. Verifique o separador Relatório do analista para obter mais ações recomendadas que não são controladas na Classificação de Segurança.

- As ações recomendadas não garantem uma resiliência total e refletem apenas as melhores ações possíveis necessárias para melhorá-la.

- As estatísticas relacionadas com o antivírus baseiam-se nas definições do Antivírus Microsoft Defender.

- A coluna Dispositivos configurados incorretamente na página principal Análise de ameaças mostra o número de dispositivos afetados por uma ameaça quando as ações recomendadas relacionadas com a ameaça não estão ativadas. No entanto, se os investigadores da Microsoft não ligarem quaisquer ações recomendadas, a coluna Dispositivos configurados incorretamente mostra o estado Não disponível.

- A coluna Dispositivos vulneráveis na página principal Análise de ameaças mostra o número de dispositivos que executam software vulnerável a qualquer uma das vulnerabilidades ligadas à ameaça. No entanto, se os investigadores da Microsoft não ligarem quaisquer vulnerabilidades, a coluna Dispositivos vulneráveis mostra o estado Não disponível.

Consulte também

- Encontrar proativamente ameaças com investigação avançada

- Compreender a secção de relatório do analista

- Avaliar e resolver fraquezas e exposições de segurança

Sugestão

Quer saber mais? Interaja com a comunidade do Microsoft Security na nossa Tech Community: Microsoft Defender XDR Tech Community.