O que é o Microsoft Entra?

O Microsoft Entra é uma família de produtos de identidade e acesso à rede. Ele permite que as organizações implementem uma estratégia de segurança Zero Trust e criem uma malha de confiança que verifica identidades, valida condições de acesso, verifica permissões, criptografa canais de conexão e monitora comprometimento.

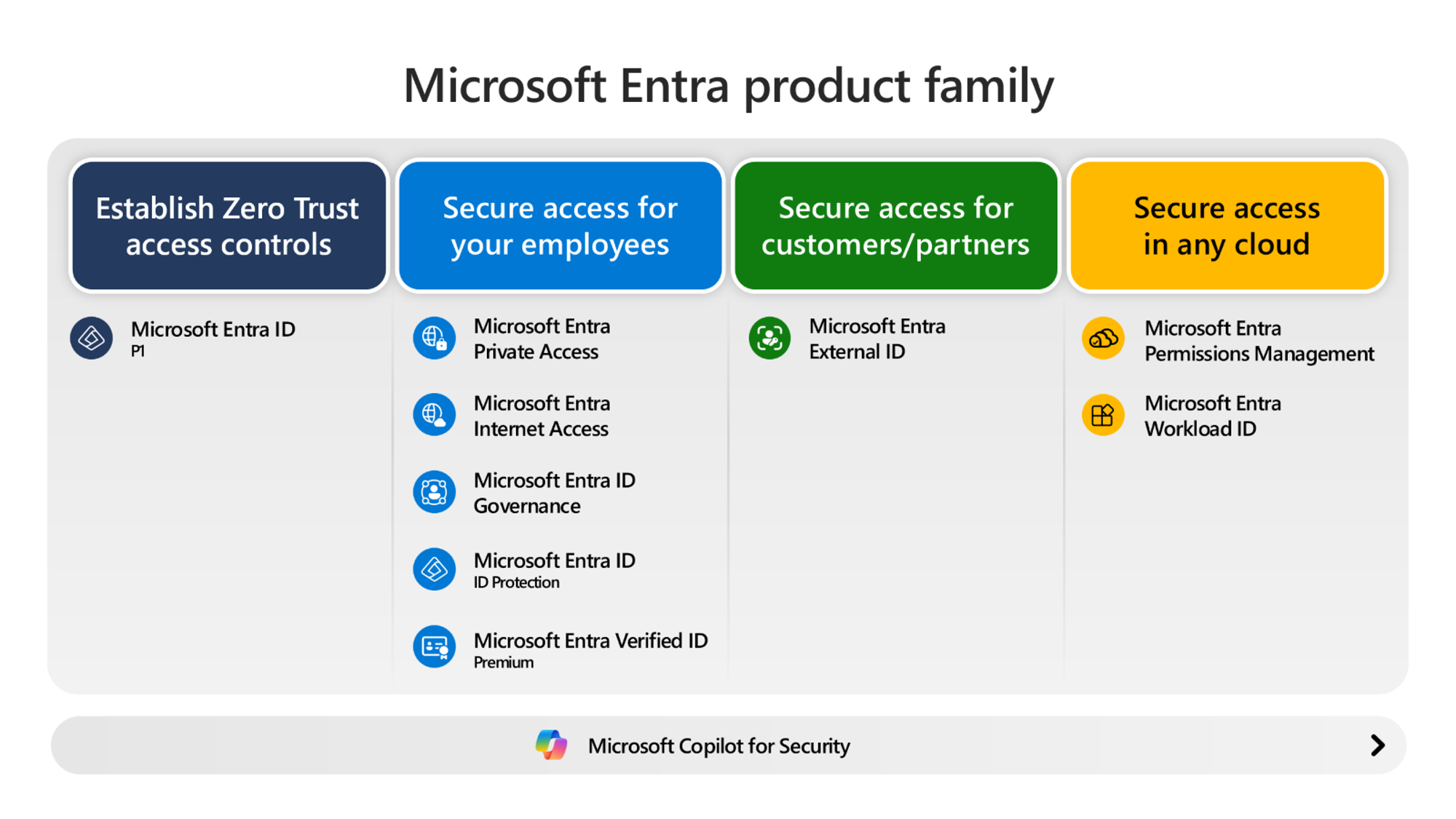

Família de produtos Microsoft Entra

A família de produtos Microsoft Entra abrange quatro estágios de maturidade de acesso seguro de ponta a ponta para qualquer identidade confiável. Esses estágios incluem o estabelecimento de controles de acesso Zero Trust e a proteção do acesso para funcionários, clientes, parceiros e qualquer ambiente de nuvem.

Estabelecer controles de acesso Zero Trust

Microsoft Entra ID

Microsoft Entra ID é o produto fundamental do Microsoft Entra. Ele fornece a identidade, autenticação, política e proteção essenciais para proteger funcionários, dispositivos e aplicativos e recursos corporativos.

Microsoft Entra Domain Services

Os Serviços de Domínio do Microsoft Entra fornecem serviços de domínio gerenciados, como política de grupo, protocolo LDAP (lightweight directory access protocol) e autenticação Kerberos/NTLM. Ele permite que as organizações executem aplicativos herdados na nuvem que não podem usar métodos de autenticação modernos.

Por exemplo, organizações com serviços que exigem acesso à autenticação Kerberos podem criar um domínio gerenciado onde os componentes de serviço principais são implantados e mantidos pela Microsoft como uma experiência de domínio gerenciado.

Acesso seguro para funcionários

Acesso Privado do Microsoft Entra

O Microsoft Entra Private Access protege o acesso a todos os aplicativos e recursos privados, incluindo redes corporativas e ambientes multicloud. Ele permite que os usuários remotos se conectem a recursos internos de qualquer dispositivo e rede sem uma rede virtual privada (VPN).

Por exemplo, um funcionário pode acessar com segurança uma impressora de rede corporativa enquanto trabalha em casa ou até mesmo em um café.

Acesso à Internet do Microsoft Entra

O Microsoft Entra Internet Access protege o acesso a todos os recursos da Internet, incluindo aplicações de software como serviço (SaaS) e aplicações e recursos do Microsoft 365. Ele permite que as organizações monitorem e ajustem continuamente o acesso do usuário em tempo real se as permissões ou os níveis de risco mudarem.

Por exemplo, as organizações podem habilitar a filtragem de conteúdo da Web para regular o acesso a sites com base em categorias de conteúdo e nomes de domínio.

Governação do Microsoft Entra ID

O Microsoft Entra ID Governance facilita o gerenciamento de identidades e permissões automatizando solicitações de acesso, atribuições e revisões. Além disso, ajuda a proteger ativos críticos por meio do gerenciamento do ciclo de vida da identidade.

Por exemplo, os administradores podem atribuir automaticamente contas de usuário e licenças do Microsoft 365 a novos funcionários e remover essas atribuições de funcionários que não estão mais na empresa.

Proteção do Microsoft Entra ID

O Microsoft Entra ID Protection deteta e relata riscos baseados em identidade. Ele permite que os administradores investiguem e corrijam automaticamente os riscos usando ferramentas como o Acesso Condicional.

Por exemplo, as organizações podem criar políticas de Acesso Condicional baseadas em risco que exigem autenticação multifator quando o nível de risco de entrada é relatado como médio ou alto.

ID Verificado do Microsoft Entra

Além das identidades que são usadas para autenticação, existem identidades descentralizadas (DIDs) usadas para verificação de informações.

O Microsoft Entra Verified ID é um serviço de verificação de credenciais baseado em padrões DID abertos. Ele permite que as organizações emitam uma credencial verificável (assinatura digital que comprova a validade das informações) para um usuário que armazena a credencial em seu dispositivo pessoal. Depois de receber a credencial verificável, o usuário pode apresentá-la a uma empresa ou organização que deseja verificar algo sobre sua identidade.

Por exemplo, um recém-licenciado pode pedir à universidade que emita uma cópia digital do seu diploma para o seu DID. Podem então optar por apresentar o diploma a um potencial empregador, que pode verificar de forma independente o emissor do diploma, o momento da emissão e o seu estatuto.

Acesso seguro para clientes e parceiros

ID externo do Microsoft Entra

O Microsoft Entra External ID permite que identidades externas acessem com segurança recursos de negócios e aplicativos de consumo. Ele oferece métodos seguros para colaborar com parceiros de negócios e convidados em aplicativos e recursos internos, bem como gerenciar o gerenciamento de identidade e acesso do cliente (CIAM) para seus aplicativos voltados para o consumidor.

Por exemplo, as organizações podem configurar o registro de autoatendimento para que os clientes entrem em um aplicativo Web usando métodos como senhas de uso único ou contas sociais do Google ou do Facebook.

Acesso seguro em qualquer nuvem

Gestão de Permissões do Microsoft Entra

O Gerenciamento de Permissões do Microsoft Entra fornece visibilidade abrangente das permissões atribuídas a todas as identidades gerenciadas pelo Microsoft Entra ID e outros provedores de identidade. Ele permite que as organizações detetem, dimensionem automaticamente o tamanho certo e monitorem continuamente permissões não utilizadas e excessivas no Microsoft Azure, Amazon Web Services (AWS) e Google Cloud Platform (GCP).

Por exemplo, os administradores podem ver os usuários que têm permissões de alto risco, mas não as estão usando, e remover automaticamente essas permissões não utilizadas nos sistemas de autorização.

ID de carga de trabalho Microsoft Entra

Além das identidades humanas e de dispositivos, as identidades de carga de trabalho, como aplicativos, serviços e contêineres, exigem políticas de autenticação e autorização.

O Microsoft Entra Workload ID é a solução de gerenciamento de identidade e acesso para identidades de carga de trabalho. Ele permite que as organizações protejam o acesso a recursos usando políticas adaptáveis e atributos de segurança personalizados para aplicativos.

Por exemplo, as Ações do GitHub precisam de uma identidade de carga de trabalho para acessar assinaturas do Azure para automatizar, personalizar e executar fluxos de trabalho de desenvolvimento de software.

Preparando-se para o Microsoft Entra

Antes de implantar o Microsoft Entra, as organizações devem configurar sua infraestrutura e seus processos de acordo com as práticas e padrões recomendados de segurança. Os artigos a seguir fornecem a orientação arquitetônica, de implantação e operacional para integrar com êxito o Microsoft Entra.

Trabalhar com o Microsoft Entra

Depois que as organizações implantam o Microsoft Entra, os administradores podem usar o centro de administração do Microsoft Entra e a API do Microsoft Graph para gerenciar os recursos de identidade e acesso à rede, e os desenvolvedores podem usar a plataforma de identidade da Microsoft para criar aplicativos de identidade e acesso.

Centro de administração do Microsoft Entra

O Centro de administração do Microsoft Entra é um portal baseado na Web para os administradores configurarem e gerenciarem os produtos Microsoft Entra usando uma única interface de usuário.

Para saber mais, consulte Visão geral do centro de administração do Microsoft Entra.

Microsoft Graph API

Além do centro de administração do Microsoft Entra, a API do Microsoft Graph pode ser usada para automatizar tarefas administrativas, incluindo implantações de licenças e gerenciamento do ciclo de vida do usuário.

Para saber mais, consulte Gerenciar o Microsoft Entra usando o Microsoft Graph.

Plataforma de identidade da Microsoft

A plataforma de identidade da Microsoft permite que os desenvolvedores criem experiências de autenticação para aplicativos da Web, desktop e móveis usando bibliotecas de código aberto e serviços de autenticação compatíveis com o padrão.

Para começar a desenvolver, consulte Introdução.