Aplicar políticas de Acesso Condicional ao perfil de tráfego da Microsoft

Com um perfil de encaminhamento de tráfego dedicado para o tráfego da Microsoft, pode aplicar políticas de Acesso Condicional ao tráfego da Microsoft. Com o Acesso Condicional, você pode exigir autenticação multifator e conformidade de dispositivo para acessar recursos da Microsoft.

Este artigo descreve como aplicar políticas de Acesso Condicional ao seu perfil de encaminhamento de tráfego da Microsoft.

Pré-requisitos

- Os administradores que interagem com os recursos do Global Secure Access devem ter uma ou mais das seguintes atribuições de função, dependendo das tarefas que estão executando.

- A função de Administrador de Acesso Seguro Global para gerenciar os recursos de Acesso Seguro Global.

- A função de Administrador de Acesso Condicional para criar e interagir com políticas de Acesso Condicional.

- O produto requer licenciamento. Para obter detalhes, consulte a seção de licenciamento de O que é o Acesso Seguro Global. Se necessário, você pode comprar licenças ou obter licenças de avaliação.

- Para usar o perfil de encaminhamento de tráfego da Microsoft, uma licença do Microsoft 365 E3 é recomendada.

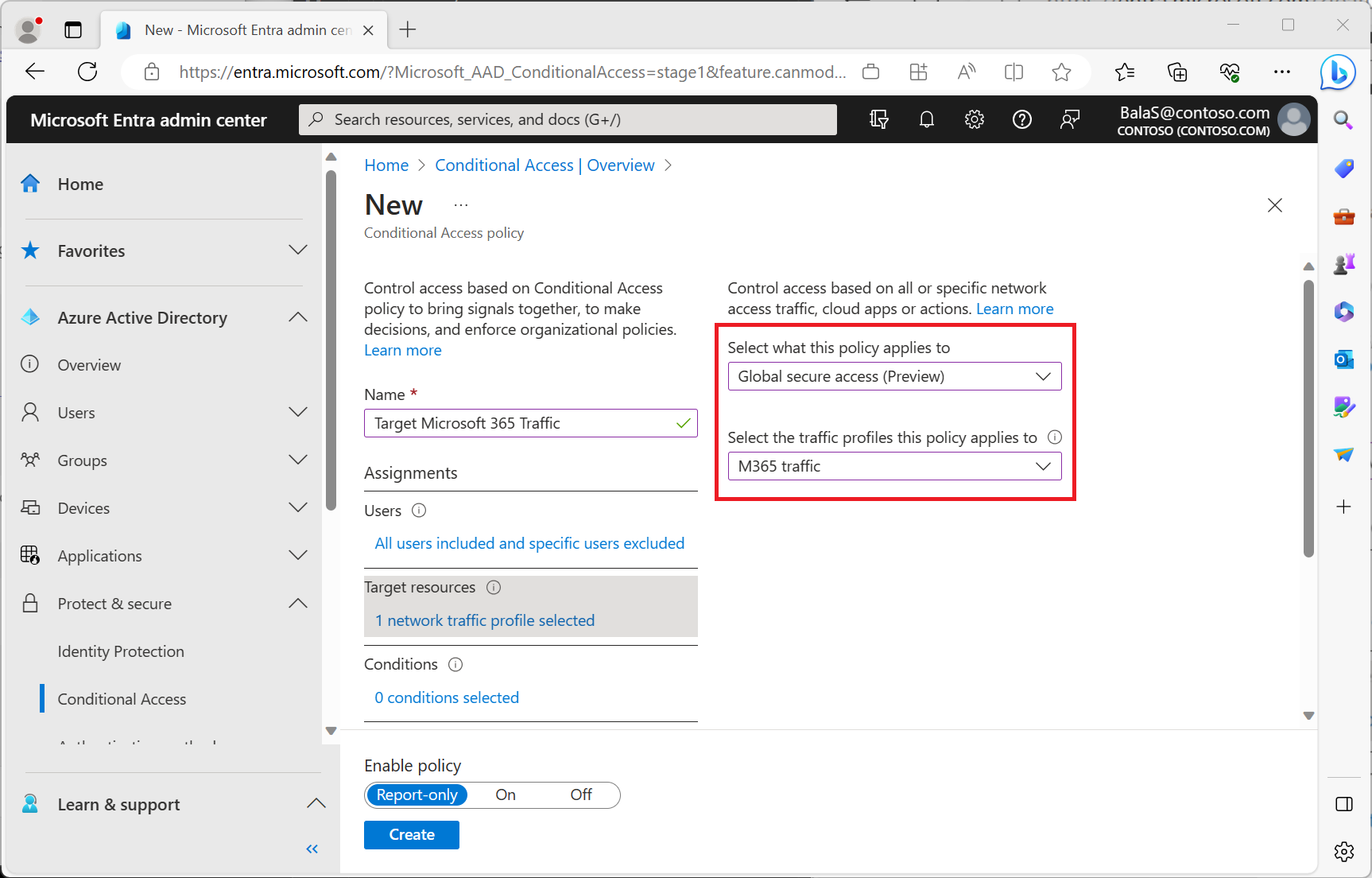

Criar uma política de Acesso Condicional direcionada ao perfil de tráfego da Microsoft

O exemplo de política a seguir destina-se a todos os usuários, exceto suas contas de vidro e usuários convidados/externos, exigindo autenticação multifator, conformidade de dispositivo ou um dispositivo associado híbrido do Microsoft Entra ao acessar o tráfego da Microsoft.

- Inicie sessão no centro de administração Microsoft Entra como, pelo menos, Administrador de Acesso Condicional.

- Navegue até Acesso Condicional da Proteção>de Identidade>.

- Selecione Criar nova política.

- Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

- Em Atribuições, selecione Usuários ou identidades de carga de trabalho.

- Em Incluir, selecione Todos os usuários.

- Em Excluir:

- Selecione Usuários e grupos e escolha as contas de acesso de emergência ou de quebra-vidro da sua organização.

- Selecione Usuários convidados ou externos e marque todas as caixas de seleção.

- Em Recursos de destino>Acesso Seguro Global*.

- Escolha o tráfego da Microsoft.

- Em Conceder controles>de acesso.

- Selecione Exigir autenticação multifator, Exigir que o dispositivo seja marcado como compatível e Exigir que o dispositivo híbrido ingressado no Microsoft Entra

- Para vários controles , selecione Exigir um dos controles selecionados.

- Selecione Selecionar.

Depois que os administradores confirmarem as configurações de política usando o modo somente relatório, um administrador poderá mover a alternância Habilitar política de Somente relatório para Ativado.

Exclusões de utilizadores

As políticas de Acesso Condicional são ferramentas poderosas, recomendamos excluir as seguintes contas das suas políticas:

- Acesso de emergência ou contas quebra-vidro para evitar o bloqueio de contas em todo o inquilino. No cenário improvável de todos os administradores serem bloqueados do seu inquilino, a sua conta administrativa de acesso de emergência pode ser utilizada para iniciar sessão no inquilino e tomar medidas para recuperar o acesso.

- Mais informações podem ser encontradas no artigo Gerenciar contas de acesso de emergência no Microsoft Entra ID.

- Contas de serviço e entidades de serviço, como a Conta de Sincronização do Microsoft Entra Connect. As contas de serviço são contas não interativas que não estão vinculadas a nenhum utilizador em particular. Normalmente, são usadas por serviços de back-end que permitem acesso programático a aplicações, mas também são usadas para iniciar sessão em sistemas para fins administrativos. Estes tipos de contas de serviço devem ser excluídas, pois a MFA não pode ser concluída programaticamente. As chamadas feitas por principais de serviço não serão bloqueadas pelas políticas de Acesso Condicional com âmbito definido para os utilizadores. Use o Acesso Condicional para identidades de carga de trabalho para definir políticas direcionadas para principais de serviço.

- Se sua organização tiver essas contas em uso em scripts ou código, considere substituí-las por identidades gerenciadas. Como solução temporária, você pode excluir essas contas específicas da política de linha de base.

Próximos passos

A próxima etapa para começar a usar o Microsoft Entra Internet Access é revisar os logs do Global Secure Access.

Para obter mais informações sobre encaminhamento de tráfego, consulte os seguintes artigos: