Passo 2. Implementar deteção e resposta a ataques

Como um passo inicial vivamente recomendado para a deteção e resposta de ataques de ransomware no seu inquilino do Microsoft 365, configure um ambiente de avaliação para avaliar as funcionalidades e capacidades do Microsoft Defender XDR.

Para obter informações adicionais, veja estes recursos.

| Funcionalidade | Descrição | Por onde começar | Como utilizá-lo para deteção e resposta |

|---|---|---|---|

| Microsoft Defender XDR | Combina sinais e orquestra capacidades numa única solução. Permite que os profissionais de segurança juntem sinais de ameaças e determinem o âmbito completo e o impacto de uma ameaça. Automatiza ações para impedir ou parar o ataque e curar automaticamente as caixas de correio, os pontos finais e as identidades de utilizador afetadas. |

Introdução | Resposta a incidentes |

| Microsoft Defender para Identidade | Identifica, deteta e investiga ameaças avançadas, identidades comprometidas e ações internas maliciosas direcionadas para a sua organização através de uma interface de segurança baseada na cloud que utiliza os sinais do Active Directory no local Domain Services (AD DS). | Descrição geral | Trabalhar com o portal do Microsoft Defender para Identidade |

| Microsoft Defender para Office 365 | Protege a sua organização contra ameaças maliciosas colocadas por mensagens de e-mail, ligações (URLs) e ferramentas de colaboração. Protege contra software maligno, phishing, spoofing e outros tipos de ataque. |

Descrição geral | Investigação de ameaças |

| Microsoft Defender para Endpoint | Permite a deteção e resposta a ameaças avançadas entre pontos finais (dispositivos). | Descrição geral | Deteção e resposta de pontos finais |

| Microsoft Entra ID Protection | Automatiza a deteção e a remediação de riscos baseados na identidade e a investigação desses riscos. | Descrição geral | Investigar o risco |

| Microsoft Defender for Cloud Apps | Um mediador de segurança de acesso à cloud para deteção, investigação e governação em todos os seus serviços cloud da Microsoft e de terceiros. | Descrição geral | Investigar |

Nota

Todos estes serviços necessitam de Microsoft 365 E5 ou Microsoft 365 E3 com o suplemento Microsoft 365 E5 Segurança.

Utilize estes serviços para detetar e responder às seguintes ameaças comuns de atacantes de ransomware:

Roubo de credenciais

- Microsoft Entra ID Protection

- Microsoft Defender para Identidade

- Defender para Office 365

Comprometimento do dispositivo

- Defender para Ponto Final

- Defender para Office 365

Escalamento de privilégios

- Microsoft Entra ID Protection

- Defender for Cloud Apps

Comportamento de aplicações maliciosas

- Defender for Cloud Apps

Exfiltração, eliminação ou carregamento de dados

- Defender para Office 365

- Defender para Cloud Apps com políticas de deteção de anomalias

Os seguintes serviços utilizam o Microsoft Defender XDR e o respetivo portal (https://security.microsoft.com) como um ponto de análise e recolha de ameaças comuns:

- Microsoft Defender para Identidade

- Defender para Office 365

- Defender para Ponto Final

- Defender for Cloud Apps

Microsoft Defender XDR combina sinais de ameaça em alertas e alertas ligados num incidente para que os analistas de segurança possam detetar, investigar e remediar mais rapidamente as fases de um ataque de ransomware.

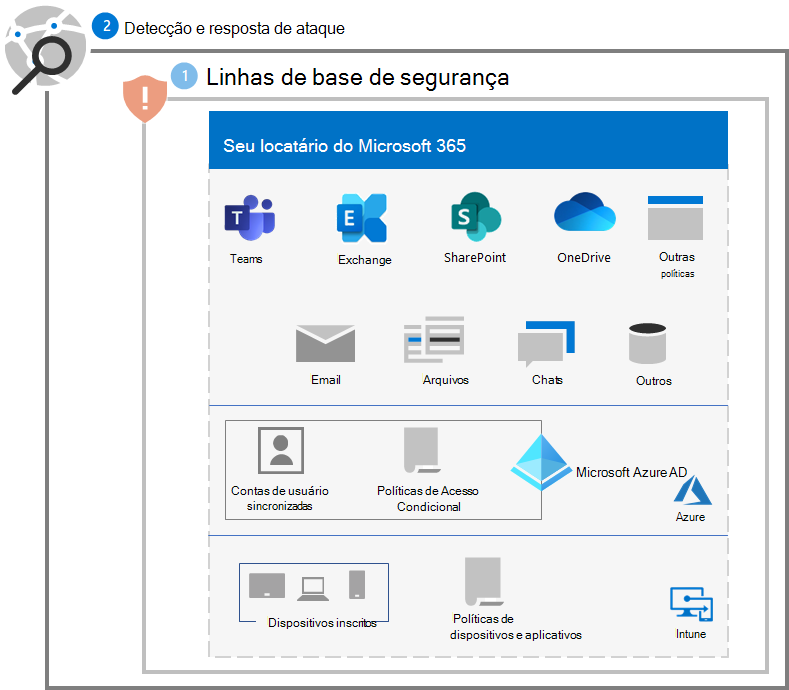

Configuração resultante

Eis a proteção contra ransomware do seu inquilino para os passos 1 e 2.

Passo seguinte

Continue com o Passo 3 para proteger as identidades no seu inquilino do Microsoft 365.