Configurar um fornecedor SAML 2.0 para portais

Nota

A partir de 12 de outubro de 2022, os portais do Power Apps passam a ser Power Pages. Mais informações: O Microsoft Power Pages está agora em disponibilidade geral (blogue)

Em breve, vamos migrar e unir a documentação dos portais do Power Apps com a documentação do Power Pages.

Para fornecer autenticação externa, poderá adicionar um ou mais fornecedores de identidade compatíveis com–SAML 2.0. Este artigo descreve como configurar vários fornecedores de identidade para fazer a integração com um portal que atua como um fornecedor de serviços.

Nota

As alterações às definições de autenticação podem demorar alguns minutos a refletir-se no portal. Reinicie o portal utilizando as ações do portal se pretender que as alterações sejam refletidas imediatamente.

Para configurar um fornecedor SAML 2.0

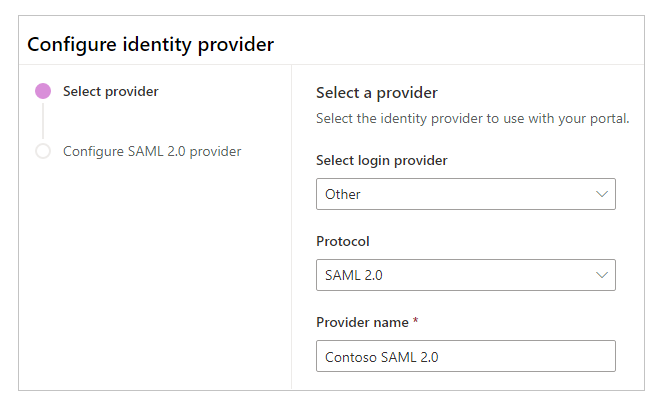

Selecione Adicionar fornecedor para o seu portal.

Para Fornecedor de início de sessão, selecione Outro.

Para Protocolo, selecione SAML 2.0.

Introduza o nome do fornecedor.

Selecione Seguinte.

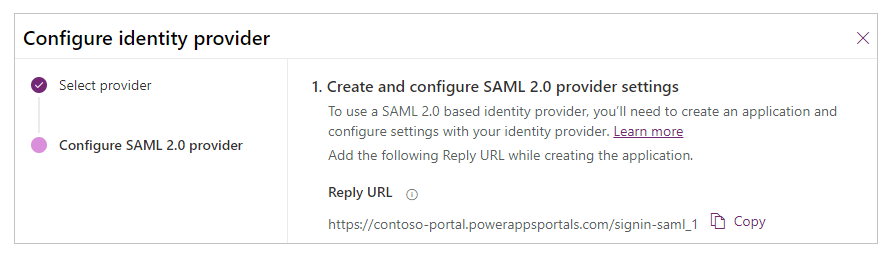

Crie a aplicação e configure as definições com o seu fornecedor de identidade.

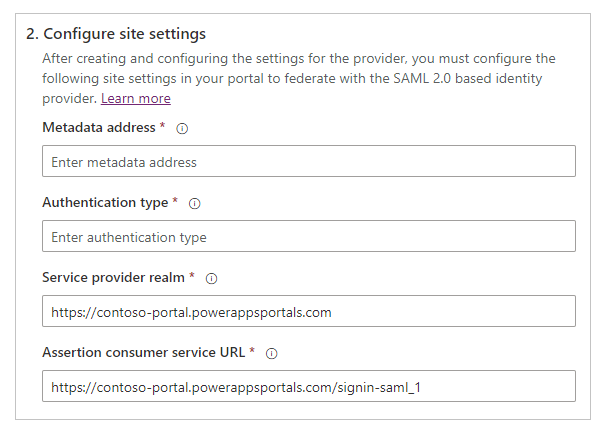

Introduza as seguintes definições do site para a configuração do portal.

Nota

Certifique-se de que revê—e, se necessário, altere—os valores predefinidos.

Nome Descrição Endereço de metadados A localização do ficheiro de metadados do fornecedor de identidade SAML 2.0.

Exemplo (Azure AD):https://login.microsoftonline.com/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/federationmetadata/2007-06/federationmetadata.xmlTipo de autenticação O valor de ID da Entidade que especifica um nome globalmente exclusivo para o fornecedor de identidade SAML 2.0.

Exemplo (Azure AD):https://login.microsoftonline.com/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/Realm do fornecedor de serviços O URL do portal que especifica o realm do fornecedor de serviços para o fornecedor de identidade SAML 2.0.

Exemplo:https://contoso-portal.powerappsportals.com/URL do serviço de consumidor de asserções O URL do portal que corresponde ao ponto final (URL) do fornecedor de serviços. Este URL é responsável por receber e analisar uma asserção SAML.

Exemplo:https://contoso-portal.powerappsportals.com/signin-saml_1

Nota: se estiver a utilizar o URL do portal predefinido, pode copiar e colar o URL de Resposta, tal como mostrado no passo Criar e configurar definições de fornecedor SAML 2.0. Se estiver a usar um nome de domínio personalizado, introduza o URL manualmente. Certifique-se de que o valor introduzido aqui é exatamente o mesmo que o valor de URI de Redirecionamento para a aplicação na configuração do fornecedor de identidade (tal como o portal do Azure).Selecione Seguinte.

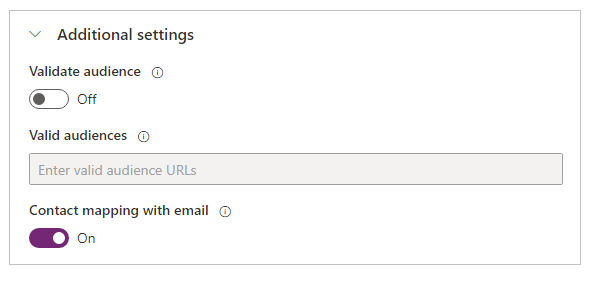

(Opcional) Configurar definições adicionais.

Nome Descrição Validar audiência Se estiver ativado, a audiência será validada durante a validação do token. Audiências válidas Uma lista separada por vírgulas de URLs de audiência. Mapeamento de contactos com e-mails Especifica se os contactos são mapeados para um e-mail correspondente. Quando estiver definido como Ativado, um registo de contacto exclusivo é associado a um endereço de e-mail correspondente, atribuindo o fornecedor de identidade externo ao contacto depois do utilizador iniciar sessão com êxito. Selecione Confirmar.

Para editar um fornecedor SAML 2.0

Consulte Editar um fornecedor.

Consulte também

Configurar um fornecedor SAML 2.0 para portais com o Azure AD

Configurar um fornecedor SAML 2.0 para portais com o FS AD

FAQ para utilização de SAML 2.0 em portais

Nota

Pode indicar-nos as suas preferências no que se refere ao idioma da documentação? Responda a um breve inquérito. (tenha em atenção que o inquérito está em inglês)

O inquérito irá demorar cerca de sete minutos. Não são recolhidos dados pessoais (declaração de privacidade).