Kontrollera molnappar med principer

Med principer kan du definiera hur du vill att användarna ska bete sig i molnet. De gör att du kan identifiera riskfyllt beteende, överträdelser eller misstänkta datapunkter och aktiviteter i din molnmiljö. Om det behövs kan du integrera åtgärdsarbetsflöden för att uppnå fullständig riskreducering. Det finns flera typer av principer som korrelerar med de olika typer av information som du vill samla in om din molnmiljö och de typer av reparationsåtgärder som du kanske vill vidta.

Om det till exempel finns ett hot om dataöverträdelse som du vill placera i karantän behöver du en annan typ av princip än om du vill blockera att en riskfylld molnapp används av din organisation.

Principtyper

När du tittar på sidan Principhantering kan de olika principerna och mallarna särskiljas efter typ och ikon för att se vilka principer som är tillgängliga. Principerna kan visas tillsammans på fliken Alla principer eller på deras respektive kategoriflikar. Vilka principer som är tillgängliga beror på datakällan och vad du har aktiverat i Defender for Cloud Apps för din organisation. Om du till exempel har överfört molnidentifieringsloggar visas principerna för molnidentifiering.

Följande typer av principer kan skapas:

| Ikon för principtyp | Typ av princip | Kategori | Användning |

|---|---|---|---|

|

Aktivitetspolicy | Hotidentifiering | Med aktivitetsprinciper kan du framtvinga en mängd olika automatiserade processer med appleverantörens API:er. Med dessa principer kan du övervaka specifika aktiviteter som utförs av olika användare eller följa oväntat höga nivåer av en viss typ av aktivitet. Läs mer |

|

Princip för avvikelseidentifiering | Hotidentifiering | Med principer för avvikelseidentifiering kan du söka efter ovanliga aktiviteter i molnet. Identifieringen baseras på de riskfaktorer som du anger för att varna dig när något händer som skiljer sig från organisationens baslinje eller användarens vanliga aktivitet. Läs mer |

|

OAuth-appprincip | Hotidentifiering | Med OAuth-appprinciper kan du undersöka vilka behörigheter varje OAuth-app har begärt och automatiskt godkänna eller återkalla den. Det här är inbyggda principer som levereras med Defender for Cloud Apps och som inte kan skapas. Läs mer |

|

Princip för identifiering av skadlig kod | Hotidentifiering | Med principer för identifiering av skadlig kod kan du identifiera skadliga filer i molnlagringen och automatiskt godkänna eller återkalla dem. Det här är en inbyggd princip som levereras med Defender for Cloud Apps och inte kan skapas. Läs mer |

|

Filprincip | Informationsskydd | Med filprinciper kan du söka igenom dina molnappar efter angivna filer eller filtyper (delade, delade med externa domäner), data (upphovsrättsskyddad information, personliga data, kreditkortsinformation och andra typer av data) och tillämpa styrningsåtgärder på filerna (styrningsåtgärder är molnappsspecifika). Läs mer |

|

Åtkomstprincip | Villkorsstyrd åtkomst | Åtkomstprinciper ger dig övervakning i realtid och kontroll över användarinloggningar till dina molnappar. Läs mer |

|

Sessionsprincip | Villkorsstyrd åtkomst | Sessionsprinciper ger dig övervakning i realtid och kontroll över användaraktivitet i dina molnappar. Läs mer |

|

Appidentifieringsprincip | Shadow IT | Med appidentifieringsprinciper kan du ange aviseringar som meddelar dig när nya appar identifieras i din organisation. Läs mer |

Identifiera risker

Defender for Cloud Apps hjälper dig att minimera olika risker i molnet. Du kan konfigurera alla principer och aviseringar som ska associeras med någon av följande risker:

Åtkomstkontroll: Vem kommer åt vad varifrån?

Övervaka kontinuerligt beteende och identifiera avvikande aktiviteter, inklusive insiderattacker med hög risk och externa attacker, och tillämpa en princip för att varna, blockera eller kräva identitetsverifiering för en app eller specifik åtgärd i en app. Aktiverar principer för lokal och mobil åtkomstkontroll baserat på användare, enhet och geografi med grov blockering och detaljerad vy, redigering och blockering. Identifiera misstänkta inloggningshändelser, inklusive multifaktorautentiseringsfel, misslyckade inloggningar med inaktiverade konton och personifieringshändelser.

Tillmötesgående: Har dina efterlevnadskrav brutits?

Katalogisera och identifiera känsliga eller reglerade data, inklusive delningsbehörigheter för varje fil, som lagras i filsynkroniseringstjänster för att säkerställa efterlevnad av regler som PCI, SOX och HIPAA

Konfigurationskontroll: Görs obehöriga ändringar i konfigurationen?

Övervaka konfigurationsändringar, inklusive fjärrkonfigurationsmanipulering.

Molnidentifiering: Används nya appar i din organisation? Har du problem med att Shadow IT-appar används som du inte känner till?

Bedöm den övergripande risken för varje molnapp baserat på regel- och branschcertifieringar och bästa praxis. Gör att du kan övervaka antalet användare, aktiviteter, trafikvolym och vanliga användningstimmar för varje molnprogram.

DLP: Delas upphovsrättsskyddade filer offentligt? Behöver du placera filer i karantän?

Lokal DLP-integrering ger integrering och sluten loopreparation med befintliga lokala DLP-lösningar.

Privilegierade konton: Behöver du övervaka administratörskonton?

Övervakning och rapportering av privilegierade användare och administratörer i realtid.

Delningskontroll: Hur delas data i din molnmiljö?

Granska innehållet i filer och innehåll i molnet och tillämpa interna och externa delningsprinciper. Övervaka samarbete och framtvinga delningsprinciper, till exempel blockera filer från att delas utanför organisationen.

Hotidentifiering: Finns det misstänkta aktiviteter som hotar din molnmiljö?

Få meddelanden i realtid om principöverträdelser eller aktivitetströskelvärden via e-post. Genom att använda maskininlärningsalgoritmer kan du Defender for Cloud Apps identifiera beteenden som kan tyda på att en användare missbrukar data.

Så här kontrollerar du risker

Följ den här processen för att kontrollera risker med principer:

Skapa en princip från en mall eller en fråga.

Finjustera principen för att uppnå förväntade resultat.

Lägg till automatiserade åtgärder för att svara och åtgärda risker automatiskt.

Skapa en princip

Du kan antingen använda Defender for Cloud Apps principmallar som grund för alla dina principer eller skapa principer från en fråga.

Principmallar hjälper dig att ange rätt filter och konfigurationer som krävs för att identifiera specifika händelser av intresse i din miljö. Mallarna innehåller principer av alla typer och kan tillämpas på olika tjänster.

Utför följande steg för att skapa en princip från principmallar:

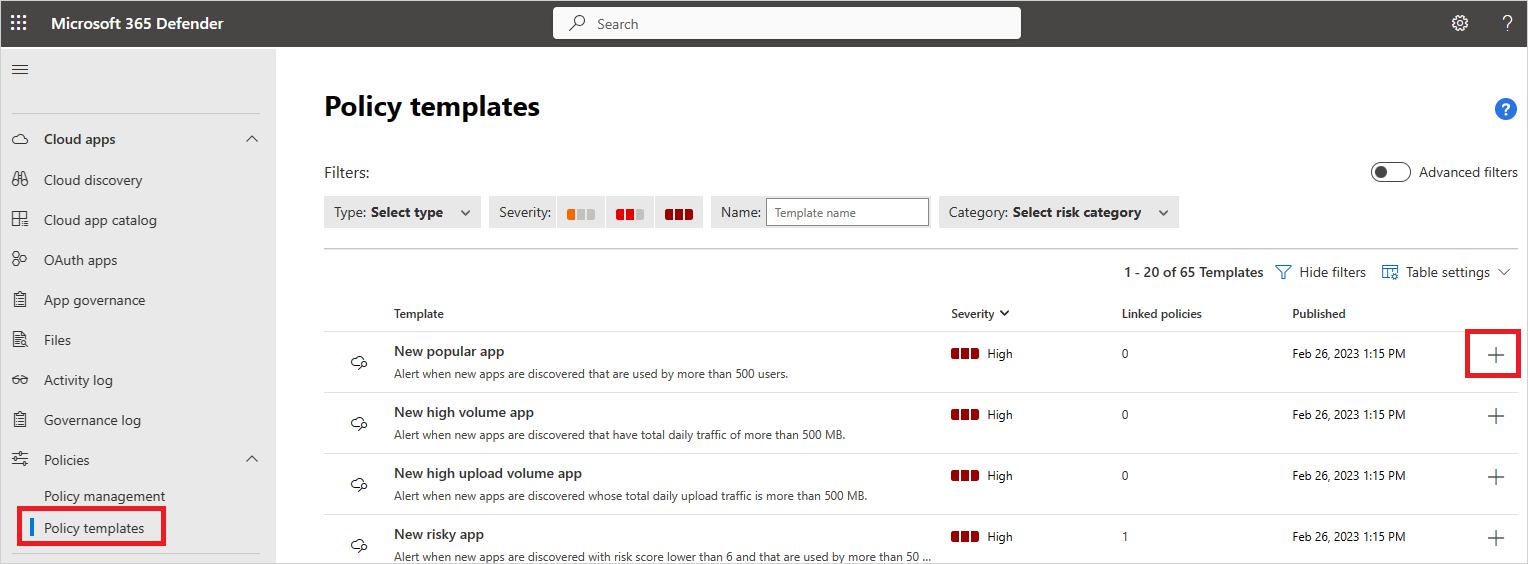

I Microsoft Defender-portalen går du till Principer –>Principmallar under Cloud Apps.

Välj plustecknet (+) längst till höger på raden i mallen som du vill använda. En sida för att skapa principer öppnas med den fördefinierade konfigurationen av mallen.

Ändra mallen efter behov för din anpassade princip. Varje egenskap och fält i den här nya mallbaserade principen kan ändras efter dina behov.

Obs!

När du använder principfiltren söker Contains bara efter fullständiga ord – avgränsade med koma, punkter, blanksteg eller understreck. Om du till exempel söker efter skadlig kod eller virus hittar den virus_malware_file.exe men hittar inte malwarevirusfile.exe. Om du söker efter malware.exehittar du ALLA filer med antingen skadlig kod eller exe i filnamnet, medan om du söker efter "malware.exe" (med citattecken) hittar du bara filer som innehåller exakt "malware.exe".

Lika med söker bara efter den fullständiga strängen, till exempel om du söker efter malware.exe den hittar malware.exe men inte malware.exe.txt.När du har skapat den nya mallbaserade principen visas en länk till den nya principen i kolumnen Länkade principer i principmallstabellen bredvid mallen som principen skapades från. Du kan skapa så många principer som du vill från varje mall och de kommer alla att länkas till den ursprungliga mallen. Genom att länka kan du spåra alla principer som skapats med samma mall.

Du kan också skapa en princip under undersökningen. Om du undersöker aktivitetsloggen, filerna eller identiteterna och ökar detaljnivån för att söka efter något specifikt kan du när som helst skapa en ny princip baserat på resultatet av undersökningen.

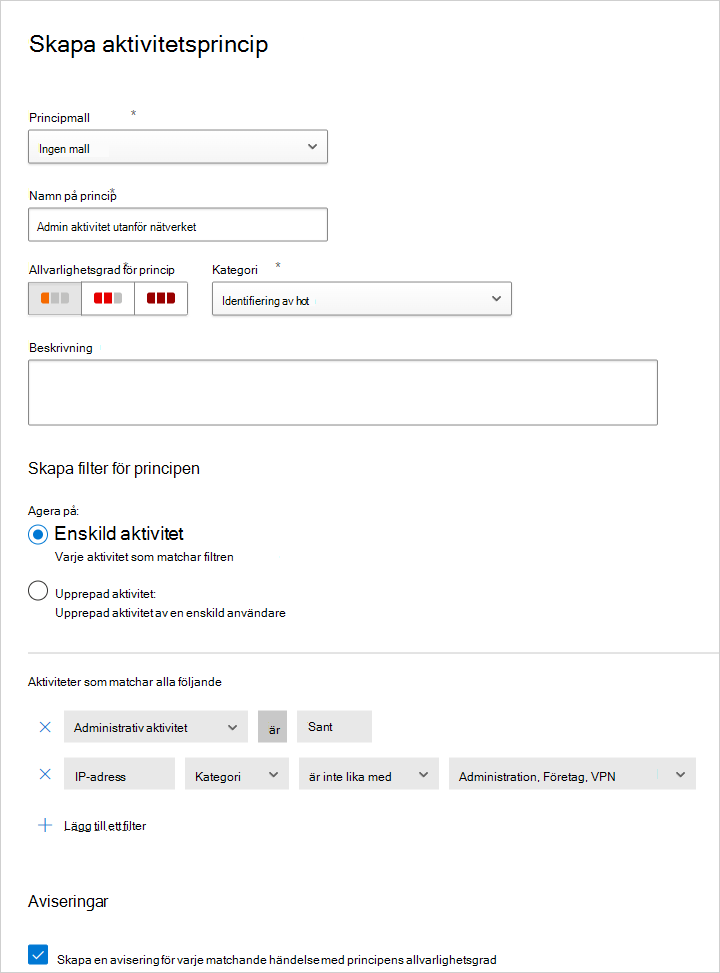

Du kanske till exempel vill skapa en om du tittar på aktivitetsloggen och ser en administratörsaktivitet utanför kontorets IP-adresser.

Gör följande för att skapa en princip baserat på undersökningsresultat:

I Microsoft Defender-portalen går du till något av följande:

- Cloud Apps –>aktivitetslogg

- Cloud Apps –>filer

- Tillgångar –>identiteter

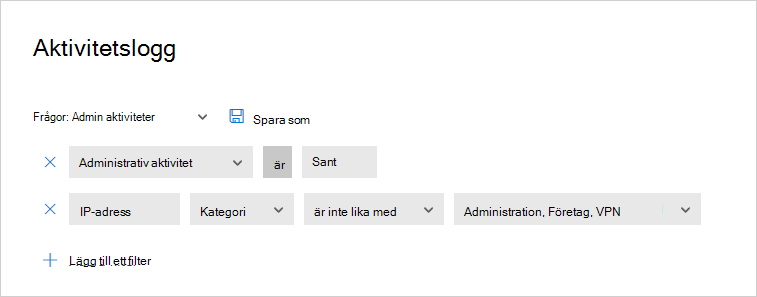

Använd filtren överst på sidan för att begränsa sökresultaten till det misstänkta området. På sidan Aktivitetslogg väljer du till exempel Administrativ aktivitet och väljer Sant. Under IP-adress väljer du Sedan Kategori och anger värdet till att inte inkludera IP-adresskategorier som du har skapat för dina identifierade domäner, till exempel dina administratörs-, företags- och VPN-IP-adresser.

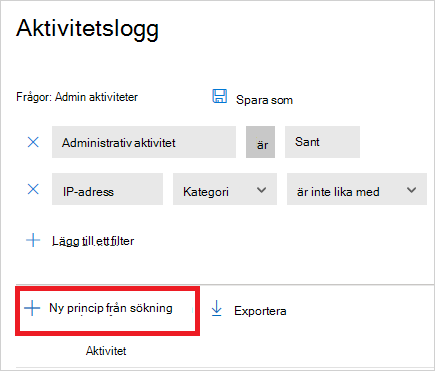

Under frågan väljer du Ny princip från sökningen.

En sida för att skapa principer öppnas som innehåller de filter som du använde i undersökningen.

Ändra mallen efter behov för din anpassade princip. Alla egenskaper och fält i den här nya undersökningsbaserade principen kan ändras efter dina behov.

Obs!

När du använder principfiltren söker Contains bara efter fullständiga ord – avgränsade med koma, punkter, blanksteg eller understreck. Om du till exempel söker efter skadlig kod eller virus hittar den virus_malware_file.exe men hittar inte malwarevirusfile.exe.

Lika med söker bara efter den fullständiga strängen, till exempel om du söker efter malware.exe den hittar malware.exe men inte malware.exe.txt.

Obs!

Mer information om hur du anger principfält finns i motsvarande principdokumentation:

Lägga till automatiserade åtgärder för att hantera och åtgärda risker automatiskt

En lista över tillgängliga styrningsåtgärder per app finns i Styra anslutna appar.

Du kan också ange att principen ska skicka en avisering via e-post när matchningar identifieras.

Om du vill ange dina meddelandeinställningar går du till Email meddelandeinställningar.

Aktivera och inaktivera principer

När du har skapat en princip kan du aktivera eller inaktivera den. Om du inaktiverar behöver du inte ta bort en princip när du har skapat den för att stoppa den. Om du av någon anledning vill stoppa principen inaktiverar du den tills du väljer att aktivera den igen.

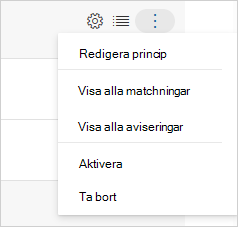

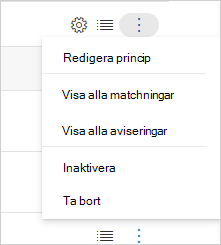

Om du vill aktivera en princip går du till sidan Princip och väljer de tre punkterna i slutet av raden i den princip som du vill aktivera. Välj Aktivera.

Om du vill inaktivera en princip går du till sidan Princip och väljer de tre punkterna i slutet av raden i principen som du vill inaktivera. Välj Inaktivera.

När du har skapat en ny princip är den aktiverad som standard.

Översiktsrapport för principer

Defender for Cloud Apps kan du exportera en översiktsrapport för principer som visar aggregerade aviseringsmått per princip som hjälper dig att övervaka, förstå och anpassa dina principer för att bättre skydda din organisation.

Utför följande steg för att exportera en logg:

På sidan Principer väljer du knappen Exportera .

Ange det tidsintervall som krävs.

Välj Exportera. Den här processen kan ta lite tid.

Så här laddar du ned den exporterade rapporten:

När rapporten är klar går du till Microsoft Defender-portalen, går till Rapporter och sedan Cloud Apps ->Exporterade rapporter.

I tabellen väljer du relevant rapport och väljer sedan Ladda ned.

Nästa steg

Om du stöter på problem är vi här för att hjälpa till. Om du vill ha hjälp eller support för ditt produktproblem öppnar du ett supportärende.