OT algılayıcıları için bir trafik yansıtma yöntemi seçin

Bu makale, IoT için Microsoft Defender ile OT izleme için dağıtım yolunu açıklayan bir dizi makaleden biridir ve IoT için Microsoft Defender ile OT izleme için desteklenen trafik yansıtma yöntemlerini açıklar.

Hangi trafik yansıtma yönteminin kullanılacağına ilişkin karar, ağ yapılandırmanıza ve kuruluşunuzun gereksinimlerine bağlıdır.

IoT için Defender'ın yalnızca izlemek istediğiniz trafiği analiz etmesini sağlamak için, yalnızca endüstriyel ICS ve SCADA trafiğini içeren bir anahtarda veya terminal erişim noktasında (TAP) trafik yansıtmayı yapılandırmanızı öneririz.

Not

SPAN ve RSPAN, Cisco terminolojisidir. Diğer anahtar markaları benzer işlevlere sahiptir ancak farklı terminolojiler kullanabilir.

Bağlantı noktası kapsamı önerilerini yansıtma

Hiçbir veri bağlı olmasa bile, anahtarınızın tüm bağlantı noktalarından trafik yansıtmanızı yapılandırmanızı öneririz. Bunu yapmazsanız, sahte cihazlar daha sonra izlenmeyen bir bağlantı noktasına bağlanabilir ve bu cihazlar IoT için Defender ağ algılayıcıları tarafından algılanamaz.

Yayın veya çok noktaya yayın mesajlaşması kullanan OT ağları için trafik yansıtmayı yalnızca RX (Alma) iletimleri için yapılandırın. Çok noktaya yayın iletileri ilgili tüm etkin bağlantı noktaları için yinelenir ve gereksiz yere daha fazla bant genişliği kullanırsınız.

Desteklenen trafik yansıtma yöntemlerini karşılaştırma

IoT için Defender aşağıdaki yöntemleri destekler:

| Metot | Açıklama | Daha fazla bilgi |

|---|---|---|

| ANAHTAR SPAN bağlantı noktası | Anahtardaki arabirimlerden gelen yerel trafiği aynı anahtardaki farklı bir arabirime yansıtır | SPAN anahtar bağlantı noktasıyla yansıtmayı yapılandırma |

| Uzak SPAN (RSPAN) bağlantı noktası | Birden çok dağıtılmış kaynak bağlantı noktasındaki trafiği ayrılmış bir uzak VLAN'a yansıtır | Uzak SPAN (RSPAN) bağlantı noktaları Uzaktan SPAN (RSPAN) bağlantı noktasıyla trafik yansıtmayı yapılandırma |

| Etkin veya pasif toplama (TAP) | Ağ kablonuza, OT ağ algılayıcısına gelen trafiği çoğaltan bir etkin /pasif toplama TAP satır içi yükler. Adli izleme için en iyi yöntem. | Etkin veya pasif toplama (TAP) |

| Kapsüllenmiş uzak anahtarlı bağlantı noktası çözümleyicisi (ERSPAN) | Giriş arabirimlerini OT algılayıcınızın izleme arabirimine yansıtır | ERSPAN bağlantı noktaları Algılayıcının izleme arabirimlerini güncelleştirin (ERSPAN'ı yapılandırın). |

| ESXi vSwitch | ESXi vSwitch'te Promiscuous modunu kullanarak trafiği yansıtır. | Sanal anahtarlarla trafik yansıtma ESXi vSwitch ile trafik yansıtmayı yapılandırın. |

| Hyper-V vSwitch | Hyper-V vSwitch'te Promiscuous modunu kullanarak trafiği yansıtır. | Sanal anahtarlarla trafik yansıtma Hyper-V vSwitch ile trafik yansıtmayı yapılandırma |

Uzak SPAN (RSPAN) bağlantı noktaları

Birden çok dağıtılmış kaynak bağlantı noktasındaki trafiği ayrılmış bir uzak VLAN'a yansıtmak için anahtarınızda bir uzak SPAN (RSPAN) oturumu yapılandırın.

VLAN'daki veriler daha sonra gövdeli bağlantı noktaları üzerinden, fiziksel hedef bağlantı noktasını içeren belirtilen bir anahtara birden çok anahtar arasında teslim edilir. IoT için Defender ile trafiği izlemek için hedef bağlantı noktasını OT ağ algılayıcınıza bağlayın.

Aşağıdaki diyagramda uzak VLAN mimarisi örneği gösterilmektedir:

Daha fazla bilgi için bkz . Uzak SPAN (RSPAN) bağlantı noktasıyla trafik yansıtmayı yapılandırma.

Etkin veya pasif toplama (TAP)

Trafiği yansıtmak için etkin veya pasif toplama kullanılırken, ağ kablosuna satır içi olarak bir etkin veya pasif toplama terminali erişim noktası (TAP) yüklenir. TAP, IoT için Defender ile trafiği izleyebilmek için hem Alma hem de İletme trafiğini OT ağ algılayıcısına çoğaltır.

TAP, ağ trafiğinin bağlantı noktaları arasında kesintisiz olarak ileri geri akmasını sağlayan bir donanım cihazıdır. TAP, ağ bütünlüğünden ödün vermeden sürekli olarak trafik akışının her iki tarafının da tam bir kopyasını oluşturur.

Örneğin:

Bazı TAP'lar anahtar yapılandırmasına bağlı olarak hem Alma hem de İletme'yi toplar. Anahtarınız toplamayı desteklemiyorsa, her TAP hem Alma hem de İletme trafiğini izlemek için OT ağ algılayıcınızdaki iki bağlantı noktasını kullanır.

TAP ile trafiği yansıtmanın avantajları

Özellikle adli amaçlarla trafik yansıtması yaparken TP'leri öneririz. TRAFIĞI TAP'lerle yansıtmanın avantajları şunlardır:

TP'ler donanım tabanlıdır ve güvenliği tehlikeye atılamaz

TP'ler tüm trafiği, hatta genellikle anahtarlar tarafından bırakılan hasarlı iletileri geçirir

TP'ler işlemciye duyarlı değildir, bu da paket zamanlamasının kesin olduğu anlamına gelir. Buna karşılık, anahtarlar yansıtma işlevini düşük öncelikli bir görev olarak işler ve bu da yansıtılan paketlerin zamanlamasını etkileyebilir.

Trafik bağlantı noktalarınızı izlemek için bir TAP toplayıcısı da kullanabilirsiniz. Ancak TAP toplayıcıları işlemci tabanlı değildir ve donanım TAP'leri kadar içsel olarak güvenli değildir. TAP toplayıcıları tam paket zamanlamasını yansıtmayabilir.

Yaygın TAP modelleri

Aşağıdaki TAP modelleri, IoT için Defender ile uyumluluk açısından test edilmiştir. Diğer satıcılar ve modeller de uyumlu olabilir.

Garland P1GCCAS

Garland TAP kullanırken ağınızı toplamayı destekleyecek şekilde ayarladığınızdan emin olun. Daha fazla bilgi için Garland yükleme kılavuzunun Ağ Diyagramları sekmesinin altındaki Toplamaya Dokunma diyagramına bakın.

IXIA TPA2-CU3

Ixia TAP kullanırken Toplama modunun etkin olduğundan emin olun. Daha fazla bilgi için Ixia yükleme kılavuzuna bakın.

US Robotics USR 4503

US Robotics TAP kullanırken, seçilebilir anahtarı AGG olarak ayarlayarak toplama modunu açtığınızdan emin olun. Daha fazla bilgi için bkz . US Robotics yükleme kılavuzu.

ERSPAN bağlantı noktaları

IoT için Defender ile uzak ağların güvenliğini sağlarken IP ağı üzerinden giriş arabirimlerini OT algılayıcınızın izleme arabirimine yansıtmak için kapsüllenmiş bir uzak anahtarlı bağlantı noktası çözümleyicisi (ERSPAN) kullanın.

Algılayıcının izleme arabirimi, rastgele bir arabirimdir ve özel olarak ayrılmış bir IP adresine sahip değildir. ERSPAN desteği yapılandırıldığında, ERSPAN'ın GRE tünel kapsüllemesi ile kapsüllenmiş trafik yükleri algılayıcı tarafından analiz edilir.

İzlenen trafiği Katman 3 etki alanları arasında genişletmeniz gerektiğinde ERSPAN kapsüllemesini kullanın. ERSPAN, Cisco'ya özel bir özelliktir ve yalnızca belirli yönlendiricilerde ve anahtarlarda kullanılabilir. Daha fazla bilgi için Cisco belgelerine bakın.

Not

Bu makale, ERSPAN ile trafik yansıtmayı yapılandırmaya yönelik üst düzey yönergeler sağlar. Belirli uygulama ayrıntıları, donanım satıcınıza bağlı olarak değişir.

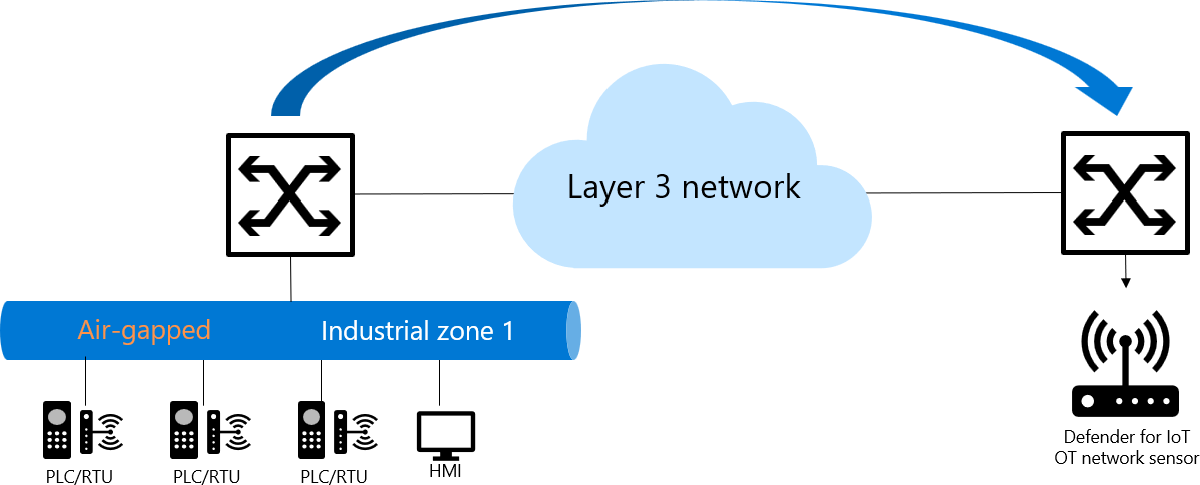

ERSPAN mimarisi

ERSPAN oturumları bir kaynak oturum ve farklı anahtarlarda yapılandırılmış bir hedef oturum içerir. Kaynak ve hedef anahtarlar arasında trafik GRE'de kapsüllenmiş olur ve katman 3 ağlar üzerinden yönlendirilebilir.

Örneğin:

ERSPAN, aşağıdaki işlemi kullanarak yansıtılmış trafiği bir IP ağı üzerinden taşır:

- Kaynak yönlendirici trafiği kapsüller ve paketi ağ üzerinden gönderir.

- Hedef yönlendiricide paket kapsülden çıkarılır ve hedef arabirime gönderilir.

ERSPAN kaynak seçenekleri şunlar gibi öğeleri içerir:

- Ethernet bağlantı noktaları ve bağlantı noktası kanalları

- VLAN'lar; VLAN'da desteklenen tüm arabirimler ERSPAN kaynaklarıdır

- Doku bağlantı noktası kanalları

- Uydu bağlantı noktaları ve konak arabirimi bağlantı noktası kanalları

Daha fazla bilgi için bkz. Algılayıcının izleme arabirimlerini güncelleştirme (ERSPAN'ı yapılandırma).

Sanal anahtarlarla trafik yansıtma

Sanal anahtar yansıtma özelliklerine sahip olmasa da, span bağlantı noktasına benzer bir izleme bağlantı noktasını yapılandırmak için geçici bir çözüm olarak sanal anahtar ortamında Promiscuous modunu kullanabilirsiniz. Anahtarınızdaki bir SPAN bağlantı noktası, anahtardaki arabirimlerden gelen yerel trafiği aynı anahtardaki farklı bir arabirime yansıtır.

IoT için Defender ile trafiği izlemek için hedef anahtarı OT ağ algılayıcınıza bağlayın.

Promiscuous modu , sanal anahtar veya bağlantı noktası grubu düzeyinde tanımlanan bir işlem modu ve güvenlik, izleme ve yönetim tekniğidir. Promiscuous modu kullanıldığında, aynı bağlantı noktası grubundaki sanal makinenin ağ arabirimlerinden herhangi biri bu sanal anahtardan geçen tüm ağ trafiğini görüntüleyebilir. Varsayılan olarak, promiscuous modu kapalıdır.

Daha fazla bilgi için bkz.