调查实体配置文件

适用于:高级威胁分析版本 1.9

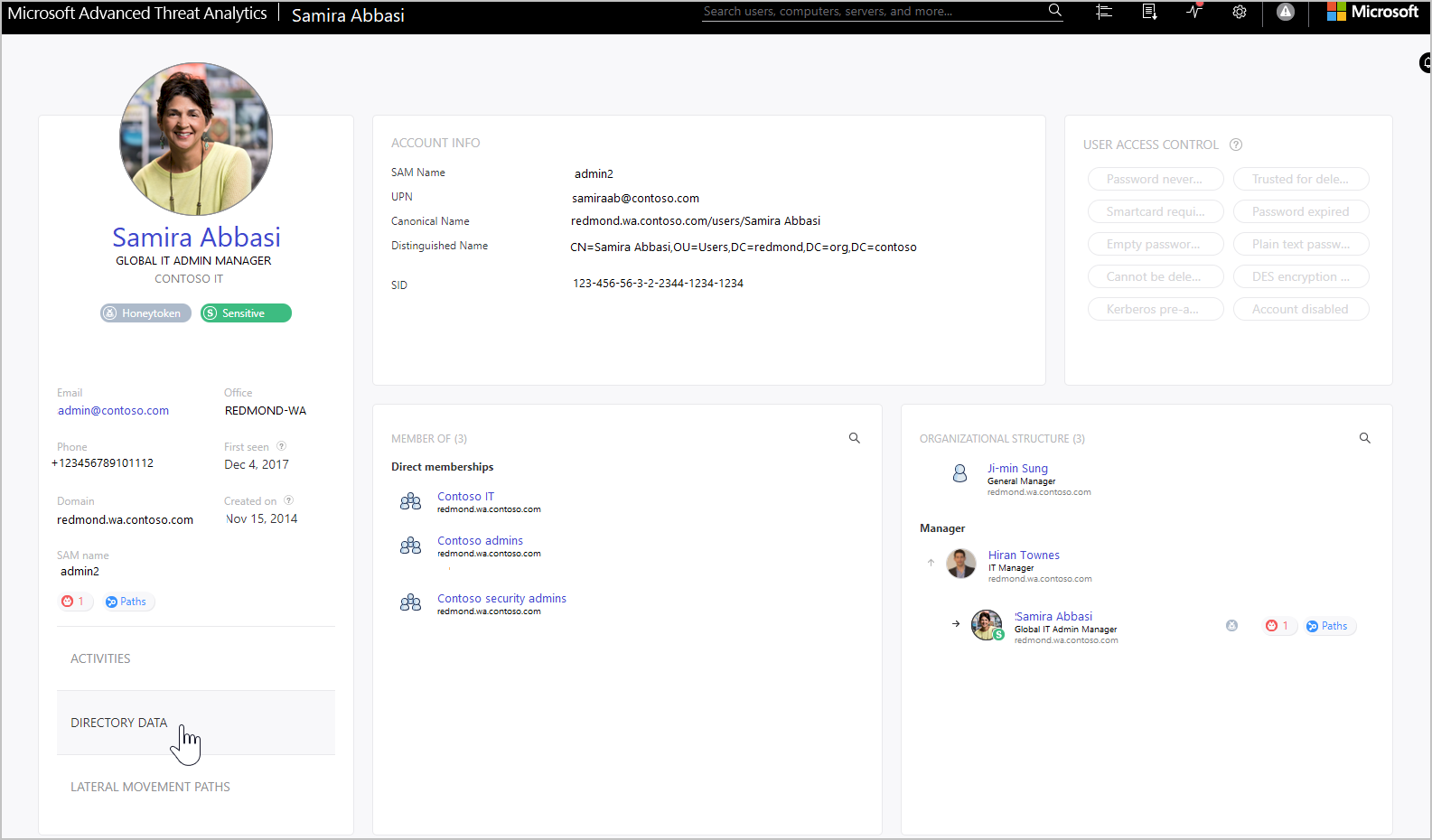

实体配置文件提供了一个仪表板,旨在对用户、计算机、设备及其有权访问的资源及其历史记录进行全面深入调查。 配置文件页利用新的 ATA 逻辑活动翻译器,可以查看 (聚合到一分钟) 发生的一组活动,并将其分组为单个逻辑活动,以便更好地了解用户的实际活动。

若要访问实体配置文件页,请在可疑活动时间线中选择实体的名称,例如用户名。

左侧菜单提供实体上可用的所有 Active Directory 信息 - 电子邮件地址、域、首次看到日期。 如果实体是敏感的,它会告诉你原因。 例如,用户是标记为敏感组还是敏感组的成员? 如果是敏感用户,你将在用户名下看到图标。

查看实体活动

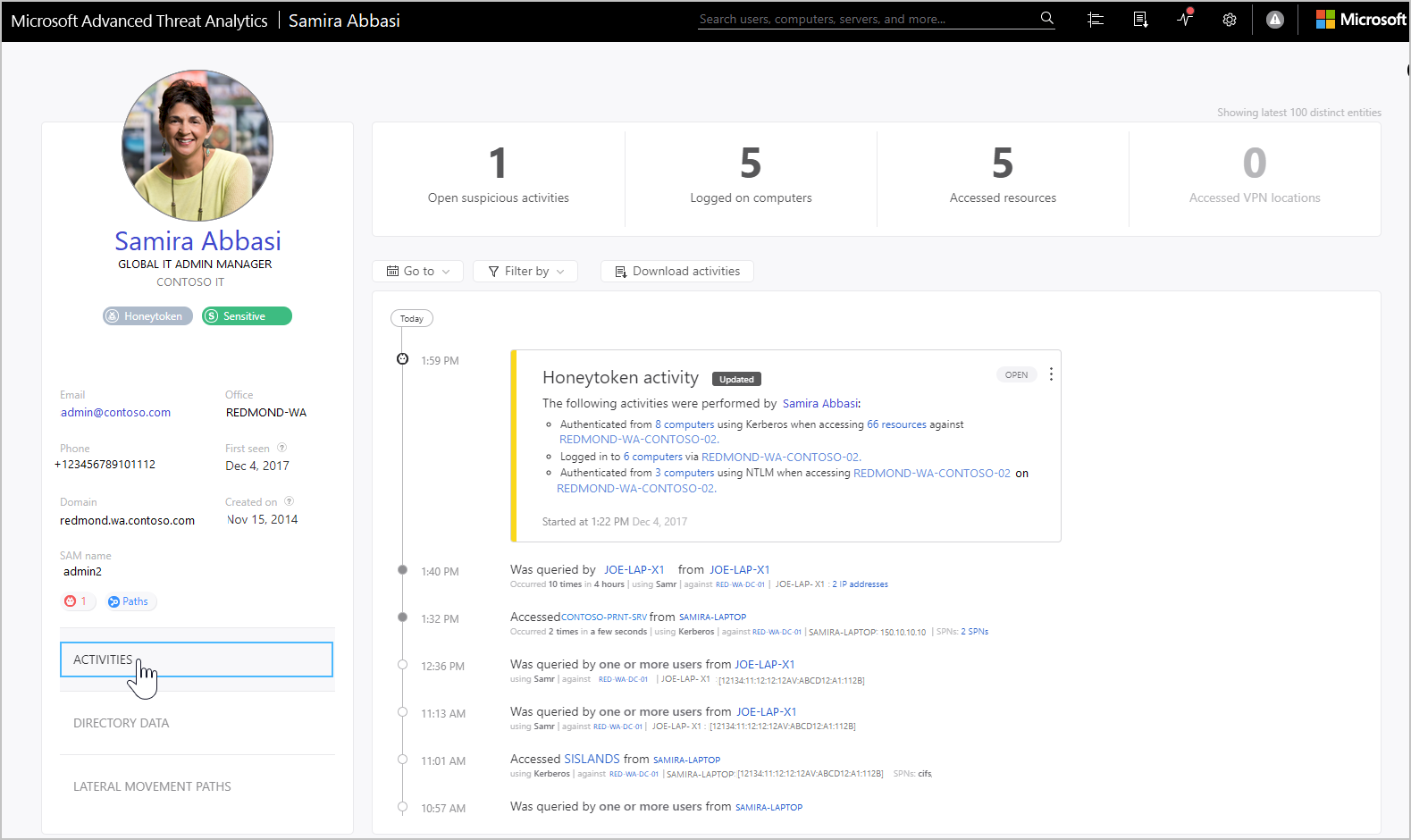

若要查看用户执行或对实体执行的所有活动,请选择“ 活动 ”选项卡。

默认情况下,实体配置文件的“main”窗格显示实体活动时间线,其历史记录最长为 6 个月,还可以从中向下钻取用户访问的实体,或实体(访问实体的用户)。

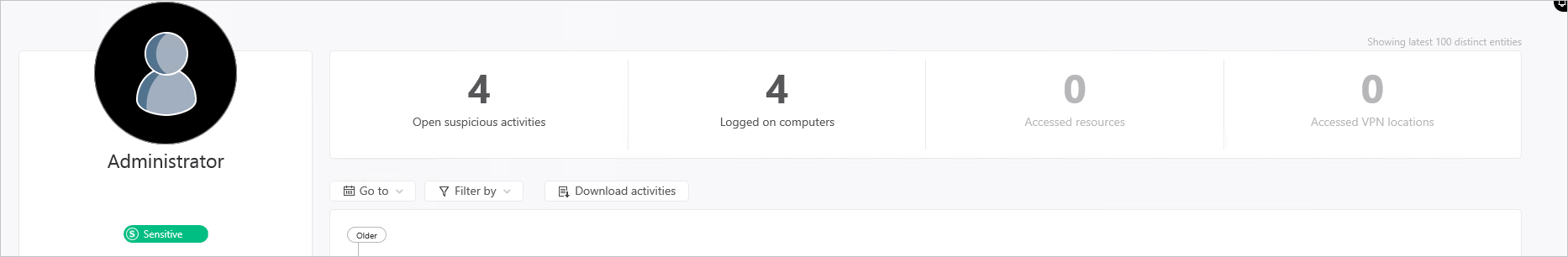

在顶部,可以查看摘要磁贴,以便快速概览实体需要了解的内容。 对于用户,这些磁贴会根据实体的类型而更改,你将看到:

用户有多少个打开的可疑活动

用户登录到的计算机数

用户访问的资源数

用户从哪个位置登录到 VPN

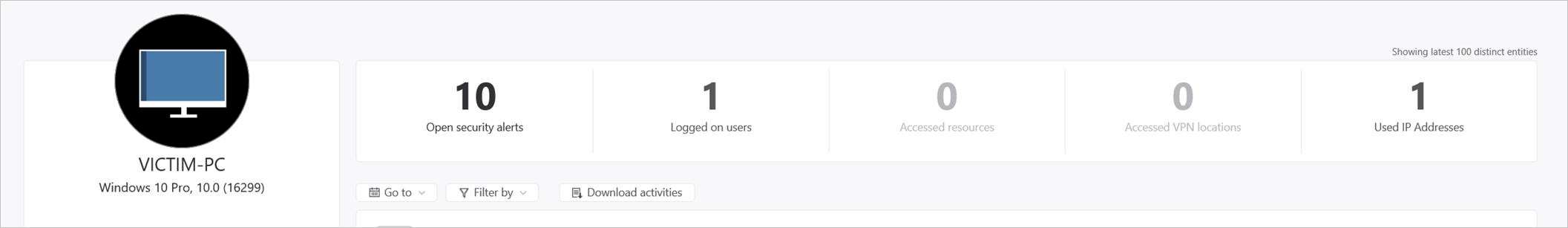

对于计算机,可以看到:

计算机有多少个打开的可疑活动

登录到计算机的用户数

计算机访问的资源数

从计算机上访问 VPN 的位置数

计算机使用了哪些 IP 地址的列表

使用活动时间线上方的“筛选依据”按钮,可以按活动类型筛选活动。 还可以筛选出特定 (干扰) 的活动类型。 当你想要了解实体在网络中执行的操作的基础知识时,这确实有助于调查。 还可以转到特定日期,并且可以将活动导出为筛选到 Excel。 导出的文件为帐户) Active Directory 中发生更改的目录服务 (更改内容提供页面,并为活动提供单独的页面。

查看目录数据

“ 目录数据 ”选项卡提供 Active Directory 提供的静态信息,包括用户访问控制安全标志。 ATA 还会显示用户的组成员身份,以便你可以判断用户是具有直接成员身份还是递归成员身份。 对于组,ATA 最多列出组的 1000 个成员。

在 “用户访问控制 ”部分中,ATA 会显示可能需要你注意的安全设置。 可以看到有关用户的重要标志,例如用户是否可以按 Enter 绕过密码、用户是否具有永不过期的密码等。

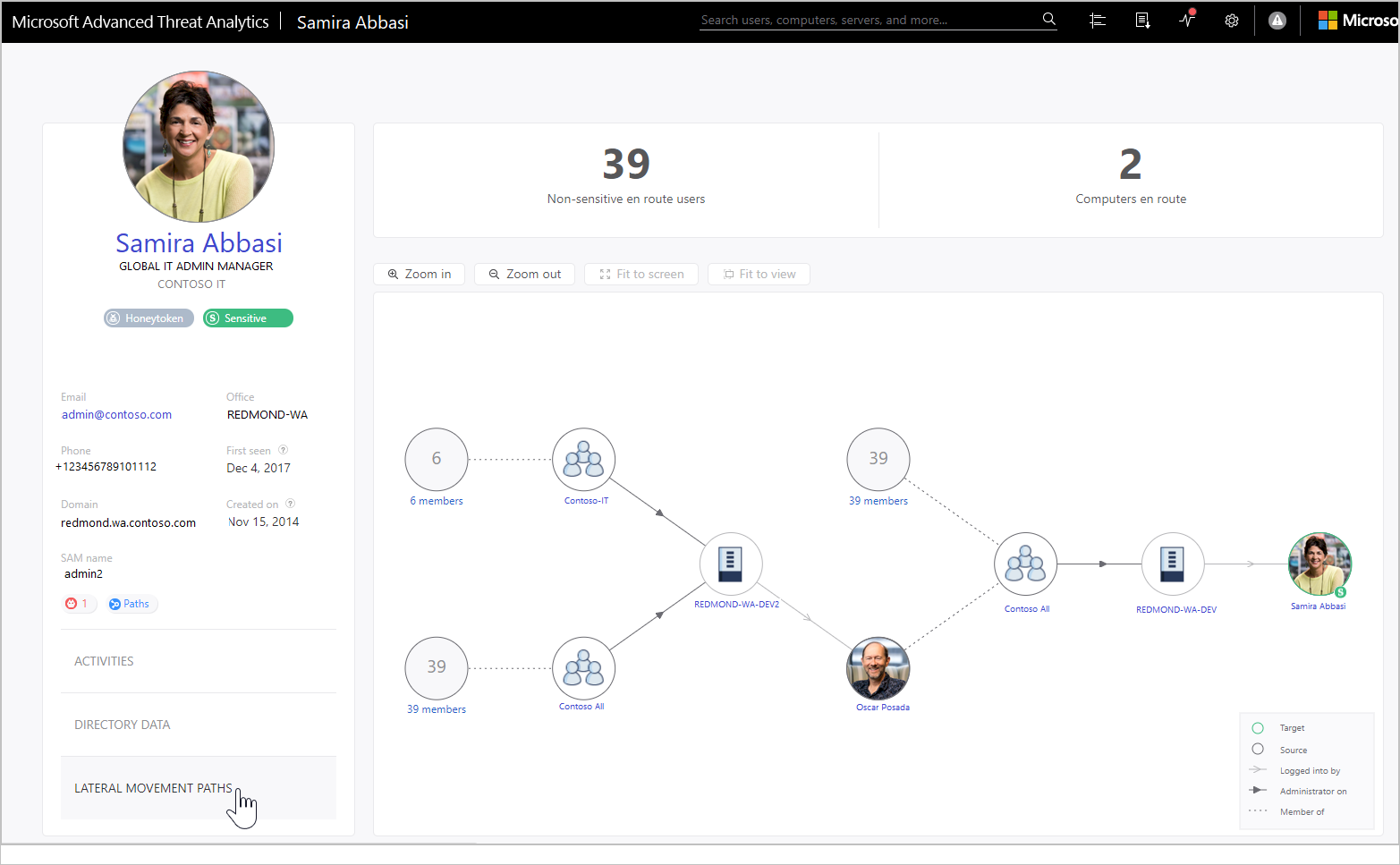

查看横向移动路径

通过选择“ 横向移动路径 ”选项卡,可以查看完全动态且可单击的地图,该地图提供用于渗透网络的用户的横向移动路径的可视表示形式。

该映射提供了一个列表,其中列出了攻击者在计算机或用户之间以及从此用户入侵敏感帐户的跃点数,如果用户自己具有敏感帐户,则可以看到有多少个资源和帐户直接连接。 有关详细信息,请参阅 横向移动路径。