你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

Microsoft Defender 外部攻击面管理概述

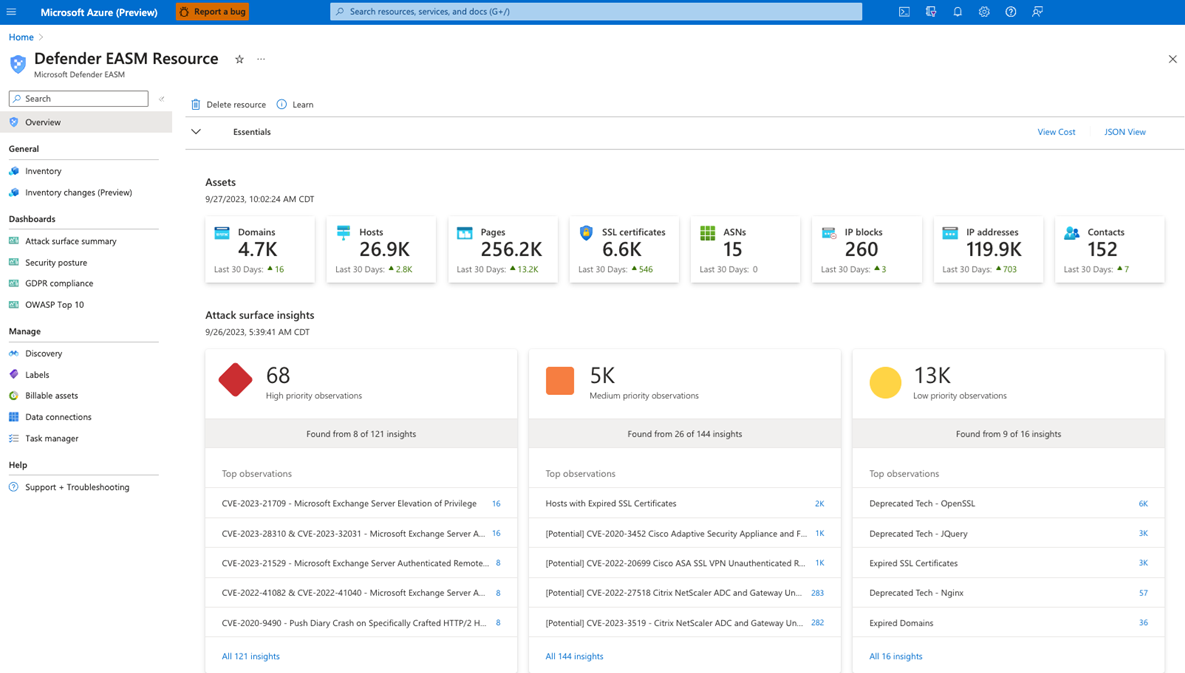

Microsoft Defender 外部攻击面管理 (Defender EASM) 不断发现和映射数字攻击面,以提供在线基础结构的外部视图。

Defender EASM 向安全和 IT 团队提供基本的可见性,帮助他们识别未知项、确定风险优先级、消除威胁,并将漏洞和泄露控制扩展到防火墙之外。 攻击面见解是使用漏洞和基础结构数据生成的,展示了组织关注的重要领域。

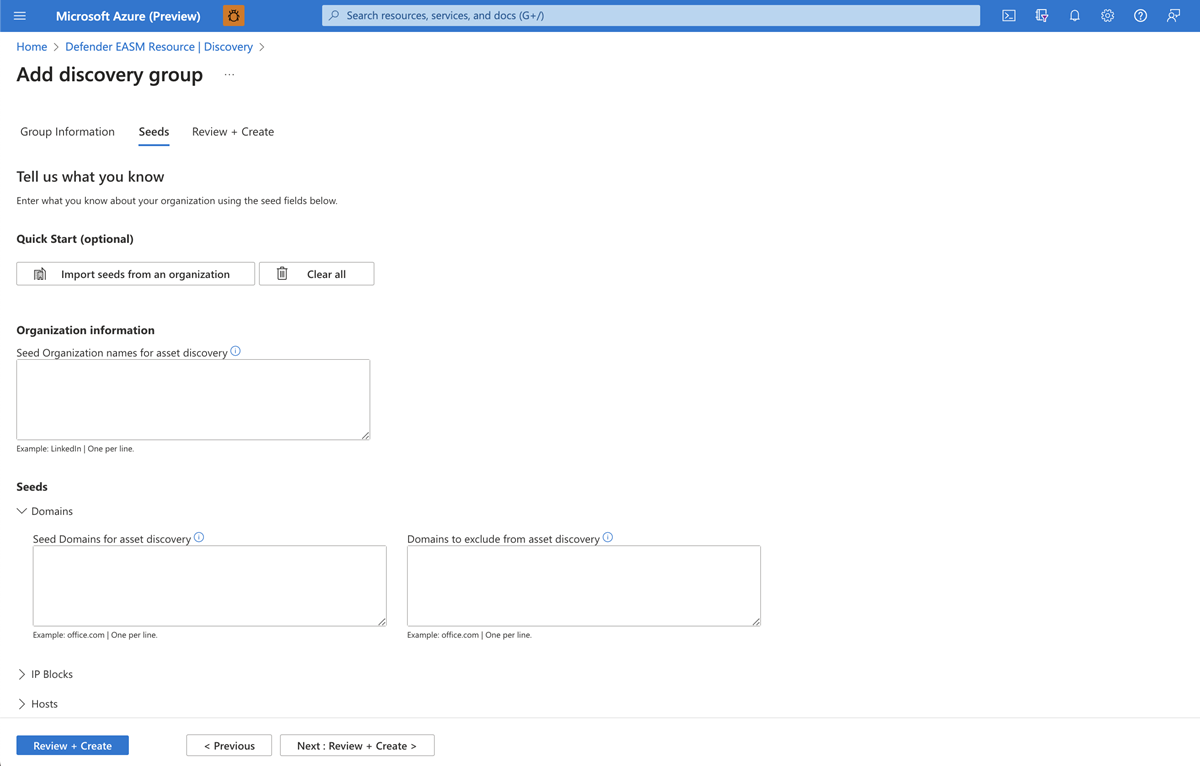

发现和清单

Microsoft 专有的发现技术以递归方式搜索与已知合法资产有明显连接的基础结构。 它推断该基础结构与组织的关系,以发现以前未知和未受监视的属性。 这些已知的合法资产称为发现种子。 Defender EASM 首先发现与这些选定实体的强连接,以递归方式展示更多连接并最终编译攻击面。

Defender EASM 发现包括以下类型的资产:

- 域

- IP 地址块

- 主机

- 电子邮件联系人

- 自治系统编号 (ASN)

- Whois 组织

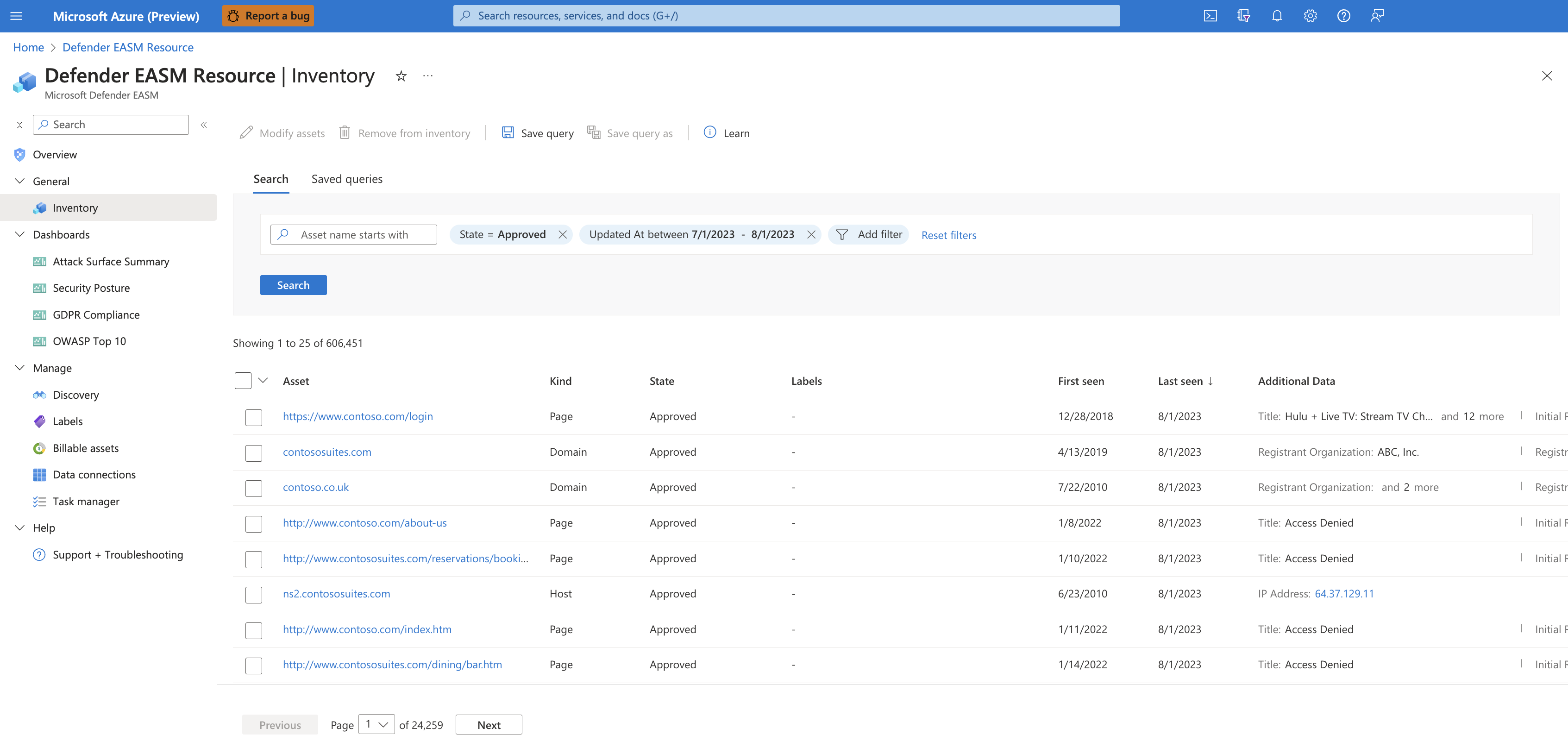

发现的资产在 Defender EASM 清单中编制索引和分类,以动态记录你的管理下的整个 Web 基础结构。 资产被归类为最近的(当前处于活动状态)或历史的。 它们可以包括 Web 应用程序、第三方依赖项和其他资产连接。

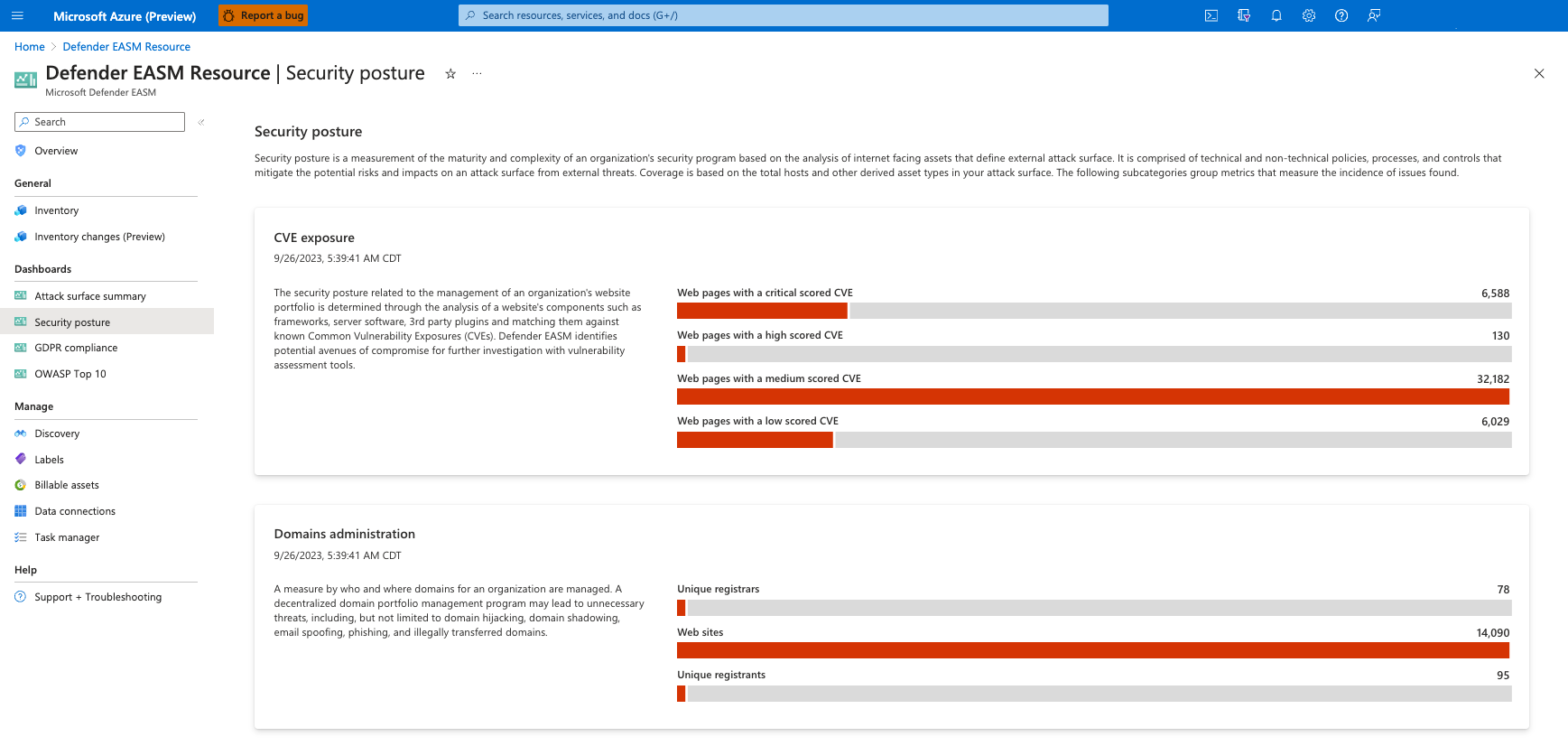

仪表板

Defender EASM 使用仪表板帮助你快速了解联机基础结构以及组织面临的任何重大风险。 这些仪表板旨在提供对特定风险领域的见解,包括漏洞、合规性和安全机制。 这些见解可帮助你快速处理对你的组织构成最大风险的攻击面组件。

资产管理

你可以筛选清单,以显示对你和组织最重要的见解。 筛选提供灵活性和自定义功能,可帮助你访问特定资产子集。 筛选会将 Defender EASM 数据用于你的特定用例,无论你是在搜索连接到停用的基础结构的资产还是在识别新的云资源。

用户权限

分配有“所有者”或“参与者”角色的用户可以创建、删除和编辑 Defender EASM 资源和其中的库存资产。 “所有者”和“参与者”角色有权使用平台的所有功能。

分配有“读取者”角色的用户可以查看 Defender EASM 数据,但无法创建、删除或编辑资源或清单资产。

数据驻留、可用性和隐私

Microsoft Defender EASM 包含全局数据和客户特定数据。 基础 Internet 数据是源自 Microsoft 的全局数据。 客户应用的标签被视为客户数据。 客户数据存储在所选区域中。

出于安全考虑,Microsoft 会在用户登录时收集用户的 IP 地址。 IP 地址最多存储 30 天,但如果需要调查对产品的潜在欺诈性使用或恶意使用,则可以存储更长时间。

如果 Azure 区域已关闭,则只有该区域中的 Defender EASM 客户会受到影响。 其他 Azure 区域中的服务和数据将继续处于活动状态。

如果组织不再是 Microsoft 的客户,Microsoft 合规性框架要求在 180 天内删除所有客户数据。 此策略还包括在脱机位置(例如数据库备份)存储的客户数据。 删除资源后,我们的团队将无法还原该资源。 客户数据将在我们的数据存储中额外保留 75 天,但实际资源无法还原。 75 天后,将永久删除客户数据。